Gondolt már arra, hogy felülmúlja a hackereket a saját játékukban? Vagy talán belefáradtál a rossz technikusok elleni védekezésbe. Mindkét esetben ideje fontolóra venni a mézesedények és mézeshálók használatát.

Amikor a honeypots-ról beszélünk, a speciálisan kialakított számítógépes rendszerekre utal, amelyek csalogatják a támadókat és rögzítik lépéseiket. Tekintsd ezt egy hírszerzési rendszernek.

Jelenleg több mint 1,6 millió webhely létezik. A hackerek folyamatosan keresik a gyengén védett rendszereket az internetcímeken. A honeypot szándékosan sérülékeny lehetséges hacker-célpont, amely behatolást idéz elő, mégis teljesen műszerezett. Ha a támadó behatol a rendszerébe, megtudhatja, hogyan tették, és felvértezheti magát a szervezetére kiszabott legújabb támadásokkal.

Ez a cikk a honeypots-okra és a honeynetekre épül, és belemerül annak magjába, hogy felvilágosítson a kiberbiztonsági területről. A végére alapos ismeretekkel kell rendelkeznie a területről és a biztonságban betöltött szerepéről.

A Honeypots célja, hogy megtévessze a támadót, és megtanulja viselkedését, hogy javítsa a biztonsági szabályzatát. Merüljünk el.

Tartalomjegyzék

Mi az a Honeypot?

A honeypot egy biztonsági mechanizmus, amellyel csapdákat állítanak a támadók számára. Tehát szándékosan kompromittál egy számítógépes rendszert, hogy lehetővé tegye a hacker számára a biztonsági rések kihasználását. Ön pedig szívesen tanulmányozza a támadó mintáit, és így az újonnan megszerzett tudást felhasználva befolyásolja digitális terméke biztonsági architektúráját.

A honeypotot bármilyen számítógépes erőforrásra alkalmazhatja, beleértve a szoftvereket, hálózatokat, fájlszervereket, útválasztókat stb. A szervezet biztonsági csapata a honeypotok segítségével kivizsgálhatja a kiberbiztonság megsértését, és információkat gyűjthet a kiberbűnözés módjáról.

A hagyományos kiberbiztonsági intézkedésekkel ellentétben, amelyek jogszerű tevékenységet vonzanak, a mézesedények csökkentik a hamis pozitív eredmények kockázatát. A mézesedények kialakításonként változnak. Mindazonáltal mindannyian törvényesnek, sebezhetőnek tűnnek, és vonzzák a kiberbűnözőket.

Miért van szükséged mézesedényekre?

A kiberbiztonsági mézesedényeknek két elsődleges felhasználási területe van, a kutatás és a gyártás. A leggyakrabban a honeypots egyensúlyban tartja a kiberbűnözéssel kapcsolatos gyökeresedést és a kiberbűnözéssel kapcsolatos információk gyűjtését, mielőtt jogos célpontokat támadnának meg, miközben a támadókat továbbra is elcsábítják a valódi célpontoktól.

A mézesedények hatékonyak és költségtakarékosak. Többé nem kell időt és erőforrásokat töltenie a hackerek vadászatával, hanem arra kell várnia, hogy a hackerek megtámadják a hamisított célpontokat. Következésképpen figyelheti a támadókat, miközben azt hiszik, hogy behatoltak a rendszerébe, és információkat próbálnak ellopni.

A honeypots segítségével értékelheti a legújabb támadási trendeket, feltérképezheti az eredeti fenyegetésforrásokat, és meghatározhatja a jövőbeli fenyegetéseket csökkentő biztonsági irányelveket.

Honeypots Designs

A mézesedényeket céljaik és interakciós szintjük szerint osztályozzák. Ha megnézi a mézesedények céljait, láthatja, hogy kétféle konstrukció létezik: kutatási és gyártási mézesedények.

Ezután megvizsgáljuk a mézesedények típusait.

A mézesedények típusai

Különféle mézesedények állíthatók be, mindegyik alapos és hatékony biztonsági stratégiával az azonosítani kívánt fenyegetés alapján. Itt található a rendelkezésre álló modellek bontása.

#1. E-mail csapdák

Más néven spamcsapdák. Ez a típus rejtett helyen helyezi el a hamis e-mail címeket, ahol csak az automatikus címgyűjtők találhatják meg őket. Mivel a címeket nem használják más szerepre, mint a levélszemét-csapdában, biztos lehet benne, hogy minden hozzájuk érkező e-mail spam.

Minden olyan üzenet, amelynek tartalma hasonlít a spam csapdához, automatikusan letiltható a rendszerből, és a küldő IP-címe hozzáadható a tiltólistához.

#2. Decoy adatbázis

Ezzel a módszerrel létrehoz egy adatbázist a szoftver sebezhetőségeinek és a nem biztonságos architektúrákat kihasználó támadásoknak, az SQL-befecskendezéseknek, a szolgáltatások egyéb kihasználásának és a jogosultságokkal való visszaélésnek a figyelésére.

#3. Spider Honeypot

Ez az osztály csapdába ejti a webrobotokat (pókokat) azáltal, hogy csak bejáró által elérhető webhelyeket és weboldalakat hoz létre. Ha észleli a bejárókat, blokkolhatja a robotokat és a hirdetési hálózatokat.

#4. Malware Honeypot

Ez a modell szoftverprogramokat és alkalmazási felületeket (API-kat) utánoz a rosszindulatú programok támadásaihoz. Elemezheti a rosszindulatú programok jellemzőit kártevő-elhárító szoftver fejlesztéséhez vagy a sebezhető API-végpontok kezeléséhez.

A mézesedények egy másik dimenzióban is megtekinthetők az interakciós szintek alapján. Íme egy bontás:

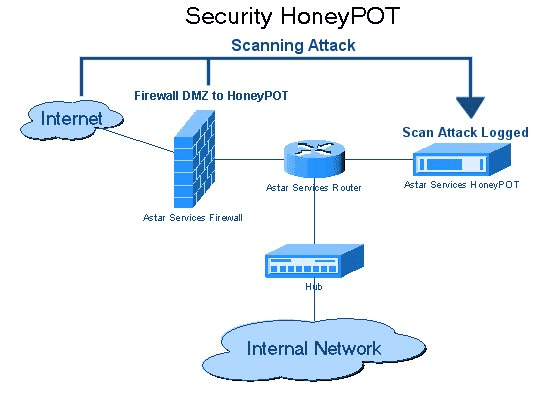

Hogyan működnek a Honeypots?

Forrás: wikipedia.org

Forrás: wikipedia.org

Más kiberbiztonsági védelmi intézkedésekkel összehasonlítva a honeypots nem egyértelmű védelmi vonal, hanem eszköz a digitális termékek fokozott biztonságának elérésére. A honeypot minden tekintetben egy valódi számítógépes rendszerre hasonlít, és tele van olyan alkalmazásokkal és adatokkal, amelyeket a kiberbűnözők ideális célpontnak tartanak.

Például megtöltheti a honeypot érzékeny, hamis fogyasztói adatokkal, például hitelkártyaszámokkal, személyes adatokkal, tranzakciós adatokkal vagy bankszámlaadatokkal. Más esetekben a mézesedény egy hamis üzleti titkokat vagy értékes információkat tartalmazó adatbázis után nyúlhat. Akár kompromittált információkat, akár fényképeket használ, az ötlet az, hogy rávegye az információgyűjtésben érdekelt támadókat.

Miközben a hacker behatol a mézespogácsaba, hogy hozzáférjen a csaliadatokhoz, az informatikai (IT) csapata megfigyeli a rendszer feltörésének eljárási megközelítését, miközben felfigyel a különféle alkalmazott technikákra, valamint a rendszer hibáira és erősségeire. Ezt a tudást azután az általános védelem javítására használják fel, erősítve a hálózatot.

A hackerek rendszerébe csábításához létre kell hoznia néhány sebezhetőséget, amelyeket kihasználhatnak. Ezt a rendszerhez hozzáférést biztosító, sebezhető portok feltárásával érheti el. Sajnos a hackerek elég okosak ahhoz is, hogy azonosítsák azokat a mézesedényeket, amelyek eltérítik őket a valódi célpontoktól. Annak érdekében, hogy a csapda működjön, egy vonzó mézesedényt kell építenie, amely felkelti a figyelmet, miközben hitelesnek tűnik.

Honeypot korlátozások

A Honeypot biztonsági rendszerek a törvényes rendszerek biztonsági megsértésének észlelésére korlátozódnak, és nem azonosítják a támadót. Ehhez társul egy kockázat is. Ha a támadó sikeresen kihasználja a honeypot-ot, megkezdheti a teljes termelési hálózat feltörését. A mézesedényt sikeresen el kell különíteni, hogy elkerüljük a termelési rendszerek kihasználásának kockázatát.

Továbbfejlesztett megoldásként a honeypotokat más technológiákkal is kombinálhatja a biztonsági műveletek méretezéséhez. Használhatja például a kanári csapda stratégiát, amely az érzékeny információk több változatának megosztásával segíti az információk kiszivárogtatását a visszaélést bejelentőkkel.

A Honeypot előnyei

Ezután megvizsgáljuk a Honeypot néhány hátrányát.

A Honeypot hátrányai

Most fedezze fel a Honeypots veszélyeit.

A Honeypots veszélyei

Míg a honeypot kiberbiztonsági technológia segít nyomon követni a fenyegetett környezetet, csak a honeypotokban végzett tevékenységek figyelésére korlátozódnak; nem figyelnek minden más szempontot vagy területet a rendszerben. Fennállhat a fenyegetés, de nem a mézesedényre irányul. Ez a működési modell további felelősséget hagy a rendszer egyéb részeinek felügyeletében.

A sikeres honeypot műveletek során a honeypots megtéveszti a hackereket, hogy hozzáfértek a központi rendszerhez. Ha azonban azonosítják a mézesedényeit, elkerülhetik a valódi rendszeredet, érintetlenül hagyva a csapdákat.

Honeypots vs. Cyber Deception

A kiberbiztonsági ipar gyakran felváltva használja a „mézesedényt” és a „kibercsalást”. Van azonban egy lényeges különbség a két tartomány között. Mint láthatta, a honeypots-okat biztonsági okokból arra tervezték, hogy csalogatják a támadókat.

Ezzel szemben a számítógépes megtévesztés egy olyan technika, amely hamis rendszereket, információkat és szolgáltatásokat használ a támadó félrevezetésére vagy csapdába ejtésére. Mindkét intézkedés hasznos a biztonsági terepen végzett műveletekben, de a megtévesztést aktív védekezési módszernek tekintheti.

Mivel sok vállalat dolgozik digitális termékekkel, a biztonsági szakemberek jelentős időt töltenek azzal, hogy rendszereiket támadásoktól mentesen tartsák. Elképzelheti, hogy robusztus, biztonságos és megbízható hálózatot épített ki vállalata számára.

Biztos lehet azonban abban, hogy a rendszert nem lehet feltörni? Vannak gyenge pontok? Bejutna egy kívülálló, és ha igen, mi történne ezután? Ne aggódj többé; a honeynets a válasz.

Mik azok a Honeynets?

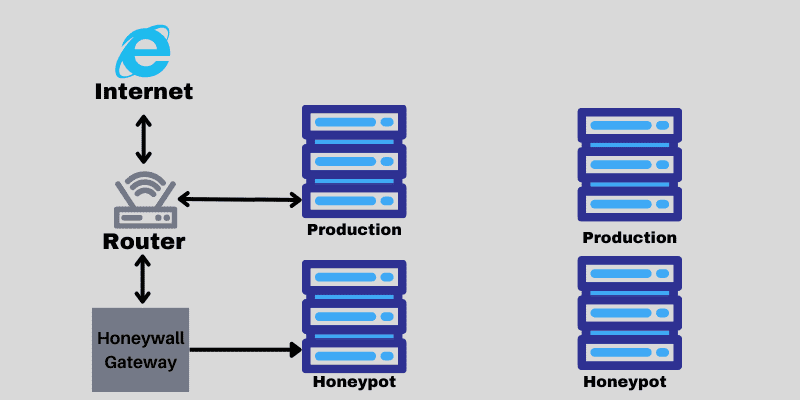

A mézeshálók olyan csali hálózatok, amelyek mézesedény-gyűjteményeket tartalmaznak egy erősen felügyelt hálózatban. Valódi hálózatokra hasonlítanak, több rendszerük van, és egy vagy néhány szerveren vannak tárolva, amelyek mindegyike egyedi környezetet képvisel. Lehet például Windows, Mac és Linux honeypot gép.

Miért van szüksége Honeynetre?

A Honeynets mézesedények fejlett értéknövelő funkciókkal rendelkeznek. A honeyneteket a következőkre használhatja:

- Elterelheti a behatolókat, és részletes elemzést gyűjthet viselkedésükről és működési modelljükről vagy mintáikról.

- Szüntesse meg a fertőzött kapcsolatokat.

- Olyan adatbázisként, amely a bejelentkezési munkamenetek nagy naplóit tárolja, amelyekből megtekintheti a támadók szándékait a hálózatával vagy annak adataival kapcsolatban.

Hogyan működnek a Honeynets?

Ha valósághű hackercsapdát szeretne építeni, egyetért azzal, hogy ez nem egy séta a parkban. A Honeynetek egy sor elemre támaszkodnak, amelyek zökkenőmentesen működnek együtt. Itt vannak az alkotó részek:

- Honeypots: Speciálisan tervezett számítógépes rendszerek, amelyek csapdába ejtik a hackereket, máskor kutatási célokat szolgálnak, és alkalmanként csaliként csalogatják a hackereket az értékes erőforrásokból. Háló akkor keletkezik, ha sok edény összeér.

- Alkalmazások és szolgáltatások: Meg kell győznie a hackert, hogy egy érvényes és hasznos környezetbe tör be. Az értéknek kristálytisztának kell lennie.

- Nincs jogosult felhasználó vagy tevékenység: Az igazi honeynet csak a hackereket ejti csapdába.

- Honeywalls: Itt egy támadást akarsz tanulmányozni. A rendszernek rögzítenie kell a honeynet-en áthaladó forgalmat.

Becsábítod a hackert az egyik mézeshálódba, és ahogy megpróbálnak mélyebbre hatolni a rendszeredbe, elkezded a kutatást.

Honeypots vs. Honeynets

Az alábbiakban összefoglaljuk a mézesedények és a mézeshálók közötti különbségeket:

Végső szavak

Mint láthatta, a honeypots egyetlen számítógépes rendszer, amely természetes (valódi) rendszerekhez hasonlít, míg a honeynets mézesedények gyűjteménye. Mindkettő értékes eszköz a támadások észleléséhez, támadási adatok gyűjtéséhez és a kiberbiztonsági támadók viselkedésének tanulmányozásához.

Ön is megismerte a honeypot típusait és kialakítását, valamint az üzleti résekben betöltött szerepüket. Ön tisztában van az előnyökkel és a kapcsolódó kockázatokkal is. Ha kíváncsi arra, hogy melyik győzi le a másikat, az értékes rész a nagyobb.

Ha költséghatékony megoldás miatt aggódik a hálózatán belüli rosszindulatú tevékenységek azonosítására, fontolja meg a honeypots és honeynets használatát. Ha szeretné megtudni, hogyan működik a feltörés és a jelenlegi fenyegetési környezet, fontolja meg a Honeynet Project figyelmes követését.

Most nézze meg a kezdőknek szóló kiberbiztonsági alapismeretek bevezetését.