Bármely online üzleti vagy e-kereskedelmi webhely számos eszközzel rendelkezik, amelyek könnyen kihasználhatók, ha nincsenek megfelelően biztosítva vagy észrevétlenek maradnak.

Ha e-kereskedelmi webhelye van, valószínűleg nincs tudatában annak, hogy lehetnek nyitott portjai, privát git-tárolói vagy nyílt aldomainjei – hogy csak néhányat említsünk –, amelyeket kihasználva a támadók hozzáférhetnek a rendszereiben található érzékeny információkhoz.

Amire szüksége van a támadások kockázatának és esetleges kárainak csökkentésére, az egy eszközfigyelő és leltári megoldás. Az eszközfigyelés használata olyan, mintha egy hackert bérelne, hogy behatoljon a hálózatába, hogy megmondja, hol vannak sebezhetőségei: a támadók tevékenységét utánozza, hogy felvázolja és méretezze a célpont támadási felületét és gyengeségeit.

A megfigyelés mellett az eszközök leltározása alapvető lépés annak megtudásához, hogy mi van a globális hibrid IT-környezetben, és mit kell biztosítani. A leltár segít feltárni az informatikai környezetéhez kapcsolódó rejtett vagy ismeretlen eszközöket.

Ideális esetben egy leltáreszköz segít a termékcsaládok szerinti normalizálásban és kategorizálásban, kiküszöbölve a szállító- és terméknevek eltéréseit. Ennek a leltárnak részletes információkat kell tartalmaznia az egyes eszközökről, beleértve a telepített szoftvereket, a futó szolgáltatásokat és más fontos elemeket.

Lássuk a legrelevánsabb SaaS-alapú eszközfigyelési és készletezési arénát.

Tartalomjegyzék

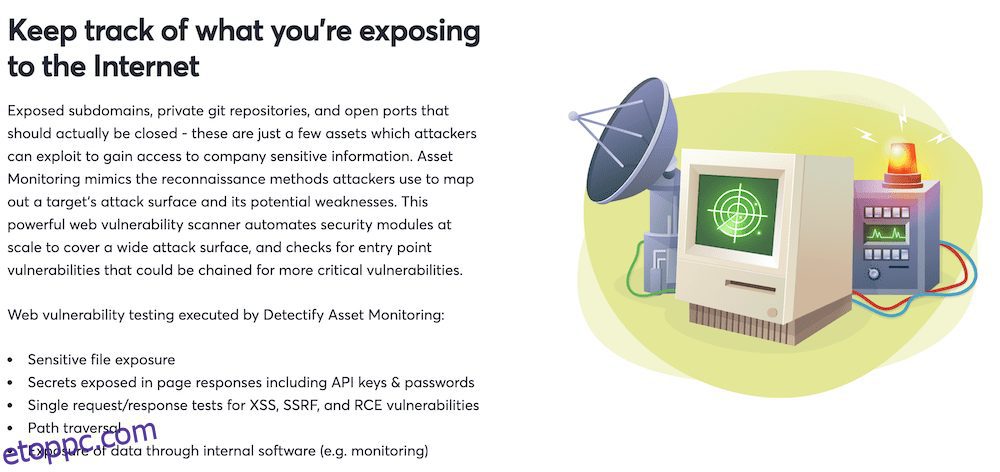

Eszközfigyelés észlelése

Észlel hatékony webes sebezhetőség-ellenőrzőt kínál, amely nagyarányú biztonsági modulokat automatizál, ellenőrzi a belépési pontok sebezhetőségeit, és széles támadási felületet fed le. A Detectify által végzett tesztek feltárják az XSS, SSRF, RCE sebezhetőségeket, az érzékeny fájlok leleplezését, az oldalválaszokban megjelenő API-kulcsokat vagy jelszavakat, a belső megfigyelőeszközökön keresztüli adatok nyilvánosságra hozatalát, valamint az útvonal-bejárási sebezhetőségeket.

A Detectify saját, etikus hackerekből álló privát közösségnek ad otthont a sebezhetőségi kutatások tömeges forrásainak összegyűjtése céljából, így valódi támadók szemszögéből ad riasztást. A Detectify biztonsági csapata felülvizsgálja a fehérkalapos hackerek leleteit, és automatizálja azokat a szkennerbe.

A Detectify Asset Monitoring egyéb szolgáltatásai közé tartozik a szoftververem változásainak nyomon követése és az esetleges aldomain-átvételek észlelése. Az ujjlenyomat-technológiák használatával az Asset Monitoring jelentéseket készít az általa felfedezett szoftverekről, segítve Önt, hogy lépést tartson a hibás telepítésekkel vagy a technológiai halmazban bekövetkezett változásokkal.

Előfordulhat, hogy olyan aldomainjei vannak, amelyeket már nem használ, és véletlenül harmadik fél szolgáltatásaira mutatnak. Ezeket az aldomaineket rosszindulatú hackerek regisztrálhatják ezeken a harmadik feleken, akik végül eltéríthetik őket. A Detectify megakadályozhatja aldomainjei feltörését, akár az Ön által megadott aldomainlista használatával, akár felfedezéssel.

A Detectify különféle havi előfizetési csomagokat kínál, amelyek igazodnak az egyes online vállalkozások vagy e-kereskedelem igényeihez. A szolgáltatást egy 2 hetes ingyenes próbaidőszakkal tesztelheti, amely 14 napot biztosít Önnek, hogy annyi gyakori biztonsági rést kijavítson, amennyit csak észlel.

Olvassa el a részletes útmutatót arról, hogyan javíthatja a webalkalmazások biztonságát a Detectify segítségével.

Qualys Asset Inventory

Qualys a Global IT Asset Inventory alkalmazást kínálja, amely segít minden vállalatnak mindent láthatóvá tenni, és kiküszöbölni a kézi leltározást. Egy szenzorhálózat és egy mesterséges intelligencia segítségével a Qualys megoldása helyszíni eszközöket és alkalmazásokat, valamint konténereket, végpontokat, mobil-, felhő- és IoT-eszközöket fedezhet fel.

Amit kap, az a hibrid IT-környezet 100%-os valós idejű láthatósága tiszta, rendezett adatokat tartalmazó irányítópultok formájában.

A Qualys Asset Inventory segítségével azonnali választ kaphat olyan kérdésekre, mint például:

Hány számítógépen nincs telepítve a Windows 10 legújabb verziója?

Mely klienseszközökön futnak jogosulatlan szoftverek?

A megoldás részletes információkat nyújt az egyes eszközökről, beleértve a futó szolgáltatásokat, a hardverspecifikációkat és a hálózati forgalmat. Emellett olyan metaadatokat is beszerez, mint a szoftverlicencek, a hardver- és szoftveréletciklusok stb.

A Qualys AI gondoskodik a készletadatok kategorizálásáról és normalizálásáról, egyetlen információforrássá alakítva azokat a biztonsági, informatikai és megfelelőségi csapatok számára. A dinamikus és testreszabható irányítópultok sora lehetővé teszi, hogy tetszőleges módon megjelenítse IT-készletét.

A Qualys megoldása 100%-ban felhő alapú, egyszerű üzembe helyezési és kezelési eljárásokkal, leltári képessége pedig egy maroknyi eszköztől millióig terjedhet.

Korlátozott funkciókkal INGYENESEN elindíthatja. A Qualys számos egyéb ingyenes szolgáltatást kínál, köztük az API biztonsági értékelést, az SSL Labs-t, a BrowserCheck-et és a 60 napos távoli végpontvédelmet.

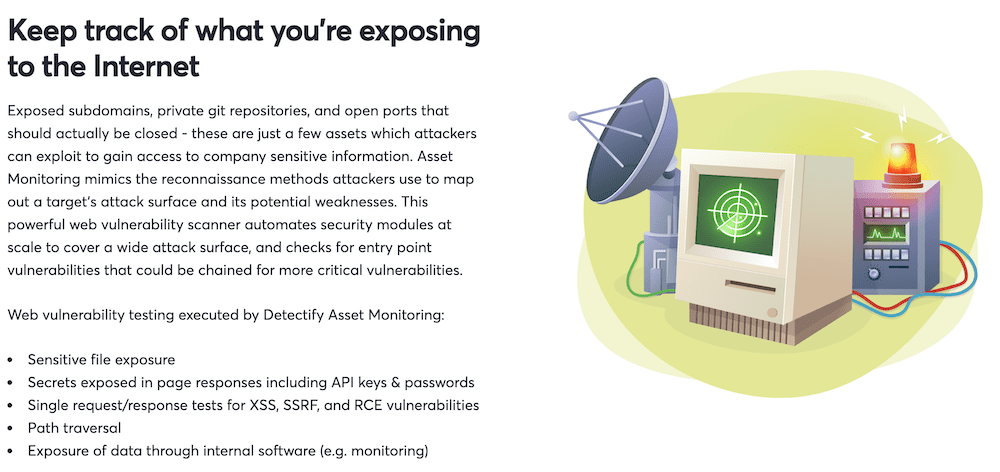

Ivanti Neuronok

Ivanti Neuronok Az ajánlat egy Hyper-Automation platformból áll, amelynek célja, hogy folyamatos, proaktív és kiszámítható módon nyújtson önkiszolgálást a végfelhasználóknak. Ennek a platformnak az a célja, hogy mindenféle eszközt kezeljen, a felhőtől a szélig, lehetővé téve számukra az öngyógyítást és az önvédelmet.

A 2020 utáni normalitás azt jelenti, hogy a vállalatok alkalmazottai bármikor és bárhonnan dolgoznak, és gyors, fogyasztói élményekre számítanak. Ez a helyzet az élvonalbeli szolgáltatások és végpontok robbanásszerű növekedését generálja, megsokszorozva a kiberbiztonsági fenyegetéseket. Az Ivanti Neurons for Edge Intelligence segítségével informatikai csapata képessé válik arra, hogy gyorsan észlelje ezeket a fenyegetéseket, természetes nyelvi feldolgozás (NLP) segítségével lekérdezzen minden élvonalbeli eszközt, és valós idejű intelligenciát kapjon a vállalaton belül.

Amint az Ivanti Neurons for Healing akcióba lép, automatizálási robotok serege kerül telepítésre a hálózaton, hogy diagnosztizálják az összes eszközt, orvosolják a teljesítmény-, biztonsági és konfigurációs problémákat, és fenntartsák a végpontok megfelelőségét. Minden rutinfeladat automatizált, így öngyógyító környezet jön létre, amely csökkenti a költségeket és javítja a termelékenységet.

Az Ivanti platformmal az eszközök információinak összegyűjtéséhez és normalizálásához szükséges idő hetekről percekre csökkenhet. A vagyonkezelési adatbázis a hardver- és szoftverleltári adatokból, valamint a szoftverhasználati adatokból származó hasznos betekintésekkel lesz feltöltve.

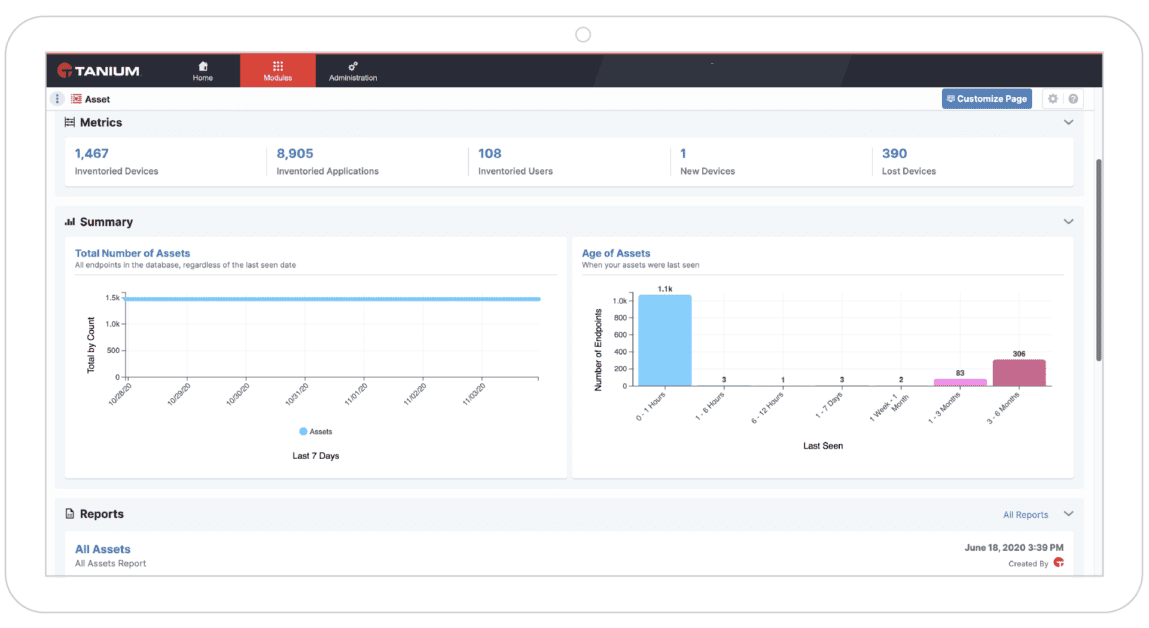

Tanium Asset

A stratégiai döntésekhez naprakész, reális adatokra van szükség. Az IT-műveletek tekintetében az eszközök és az azokon futó eszközök teljes megértése elengedhetetlen ahhoz, hogy megfelelő döntéseket hozhasson, és az IT-beruházás teher helyett vállalkozása mozgatórugója legyen.

Tanium Asset valós idejű adatokat biztosít eszközeiről, függetlenül attól, hogy hol vannak, vagy online vagy offline állapotban vannak.

A Tanium Asset anélkül végzi munkáját, hogy extra infrastruktúrát igényelne és ügynököket telepítene a végpontokra. Az egységes platform megközelítés biztosítja a végpontok vezérlését és láthatóságát, valós idejű leltári információkat biztosítva az eszközökről, megszabadítva informatikai csapatát a bonyolult vagy kézzel készített jelentések elől. A testreszabható irányítópultok segítségével az eszközökre összpontosíthat osztályok, felhasználói csoportok, hely és egyéb paraméterek szerint.

A pontos információk segíthetnek növelni az átviteli sebességet a kihasználatlan eszközök visszanyerésével. A Tanium Asset valós idejű adatokkal látja el a konfigurációkezelési adatbázist (CMDB), biztosítva, hogy mindig a legfrissebb információkkal rendelkezzen az egyes eszközök kihasználtságának és utolsó ismert állapotának megismeréséhez.

A Tanium megoldáscsomagja hatalmas léptékben kezeli felhő-, végfelhasználói és adatközponti rendszereit egységes platformról. Ez a platform úgy készült, hogy az összes szolgáltatást – javítás, leltár, megfelelőség és incidensre adott válasz – egyetlen ügynöktől nyújtsa. Ugyanakkor a Tanium kliens teljes áttekintést ad a végpontokról, valamint a velük kapcsolatos műveletek lehetőségéről.

Tartható

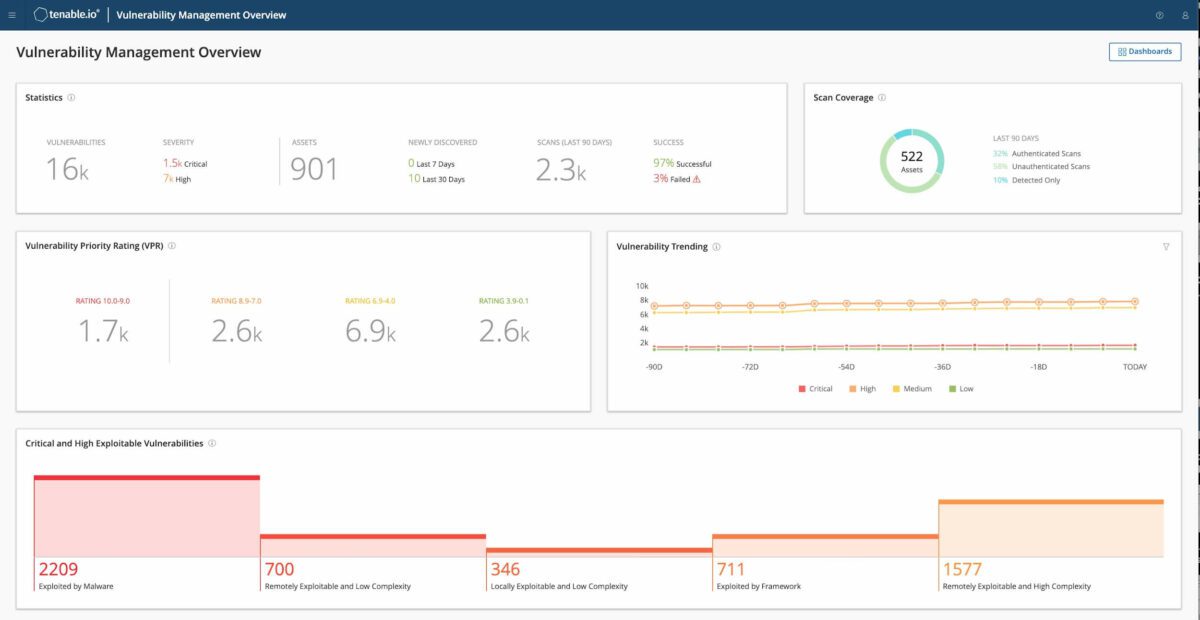

Ha már teljes rálátása van a teljes támadási felületre, felteheti magának a kérdést: Hol kezdjem? Tenable.io segít ezen a területen, lehetővé téve a sebezhetőségek gyors kivizsgálását, azonosítását és rangsorolását, így tudni fogja, hová kell tennie erőfeszítéseit.

A Tenable onnan nyeri az erejét Nessus technológia, egy népszerű távoli biztonsági ellenőrzési eszköz. Aktív vizsgálatot, felhőcsatlakozókat, passzív megfigyelést, ügynököket és CMDB-integrációkat biztosít az ismert és korábban ismeretlen eszközök folyamatos láthatóságának biztosítása érdekében.

A Tenable a több mint 60 000 sebezhetőségre vonatkozó lefedettséget adattudományi technikákkal és fenyegetés-intelligenciával egyesíti, érthető kockázati pontszámokat állítva össze, amelyek segítségével eldöntheti, melyik sebezhetőséget javítsa ki először.

Többé nem lesz szüksége hálózati szkennerekre vagy ügynökökre, hogy észlelje eszközeit a felhőben. A felhőben natív eszközökkel és a Frictionless Assessment technológiával a Tenable.io folyamatos és szinte valós idejű láthatóságot kínál az AWS-ről vagy más felhőinfrastruktúráról.

Az árazás a figyelendő és védendő eszközök számától függ. A megoldást másodpercek alatt telepítheti, és percek alatt elérheti a gyakorlati eredményeket.

Megoldás a kellemetlen meglepetésekre

Születésnapi bulikra és karácsonyi ajándékokra jók a meglepetések. De ha informatikai vagyonkezelésről van szó, jobb elkerülni a meglepetéseket. Ha sebezhető alkalmazásai és eszközei vannak a felhőben, az adatközpontban vagy a szélén, minél hamarabb ismeri ezt, annál nagyobb az esélye annak, hogy orvosolja, és elkerülje a kibertámadások célpontját.