Tartalomjegyzék

Kulcs elvitelek

- A címtárfeltörés alapvető technika az etikus hackelés során, amellyel rejtett könyvtárakat és fájlokat fedezhet fel egy webszerveren vagy alkalmazásban.

- A Linux számos eszközt kínál a címtárfelbontáshoz, például DIRB, DirBuster, Gobuster, ffuf és dirsearch.

- Ezek az eszközök automatizálják a HTTP-kérelmek webszervernek való elküldésének folyamatát, és kitalálják a címtárneveket, hogy megtalálják a webhely navigációs vagy webhelytérképén nem hirdetett erőforrásokat.

A NAP MUO VIDEÓJA

GÖRGÖZSEN A TARTALOM FOLYTATÁSHOZ

Minden webalkalmazás felderítési szakaszában elengedhetetlen, hogy megtaláljuk az alkalmazás lehetséges könyvtárait. Ezek a címtárak jelentős információkat és megállapításokat tartalmazhatnak, amelyek nagyban segítik az alkalmazás sebezhetőségeinek felderítését és biztonságának javítását.

Szerencsére vannak olyan eszközök az interneten, amelyek megkönnyítik, automatizálják és felgyorsítják a címtárak brutális kényszerítését. Íme öt címtárbontó eszköz Linuxon, amelyek a webalkalmazások rejtett könyvtárainak számbavételére szolgálnak.

Mi az a címtárfeltörés?

A címtárrobbantás, más néven „durva könyvtári kényszer” egy olyan technika, amelyet az etikus hackelés során használnak rejtett könyvtárak és fájlok felfedezésére egy webszerveren vagy alkalmazáson. Ez magában foglalja a különböző könyvtárak szisztematikus elérését a nevük kitalálásával vagy a közös könyvtárak és fájlnevek felsorolásával.

A címtárfelbontás folyamata jellemzően olyan automatizált eszközök vagy szkriptek használatából áll, amelyek HTTP-kérelmeket küldenek a webszervernek, és különböző könyvtárakon és fájlneveken próbálnak megtalálni olyan erőforrásokat, amelyek nincsenek kifejezetten hivatkozva vagy hirdetve a webhely navigációs vagy webhelytérképén.

Az interneten több száz ingyenes eszköz áll rendelkezésre a címtárfelbontás végrehajtására. Íme néhány ingyenes eszköz, amelyet a következő behatolási teszt során használhat:

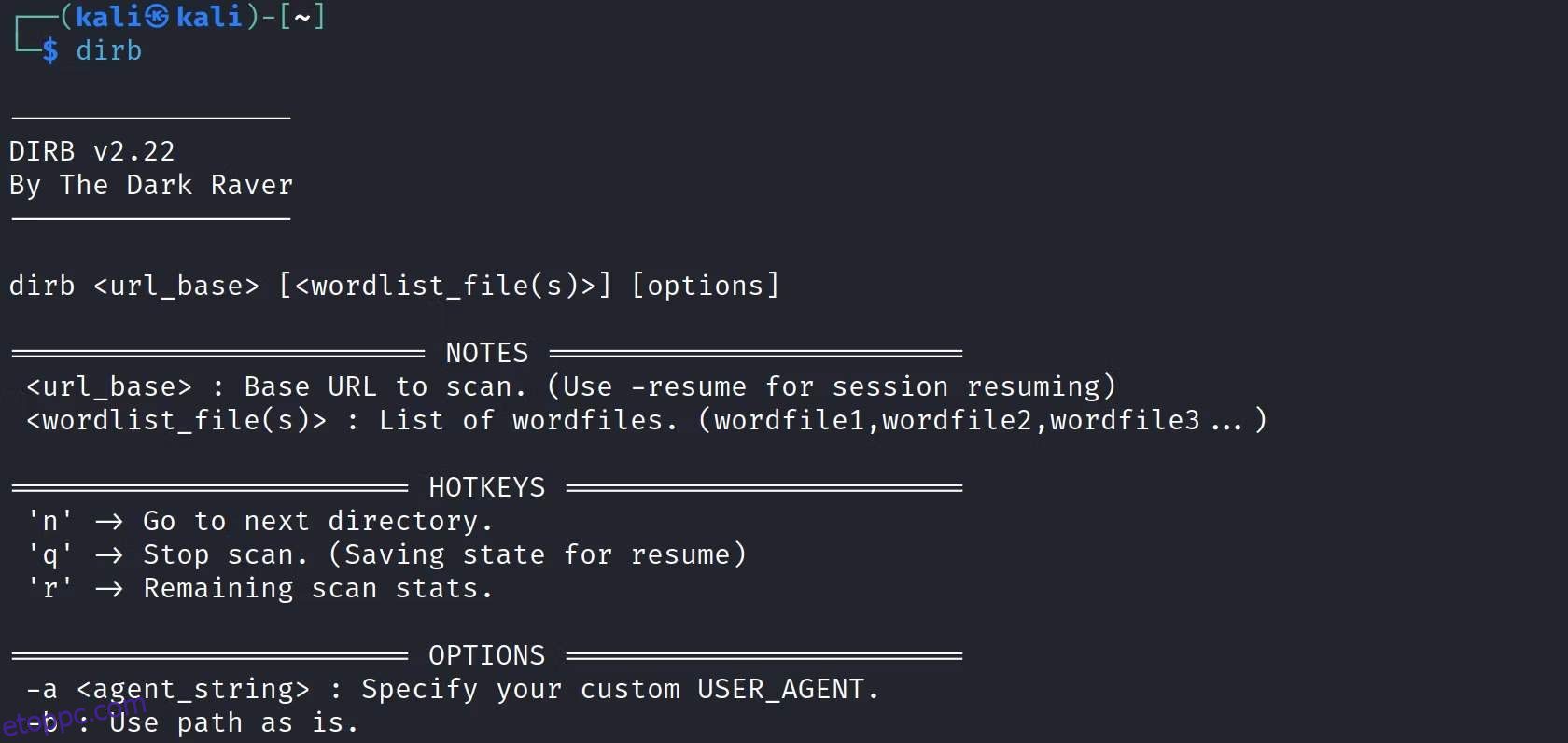

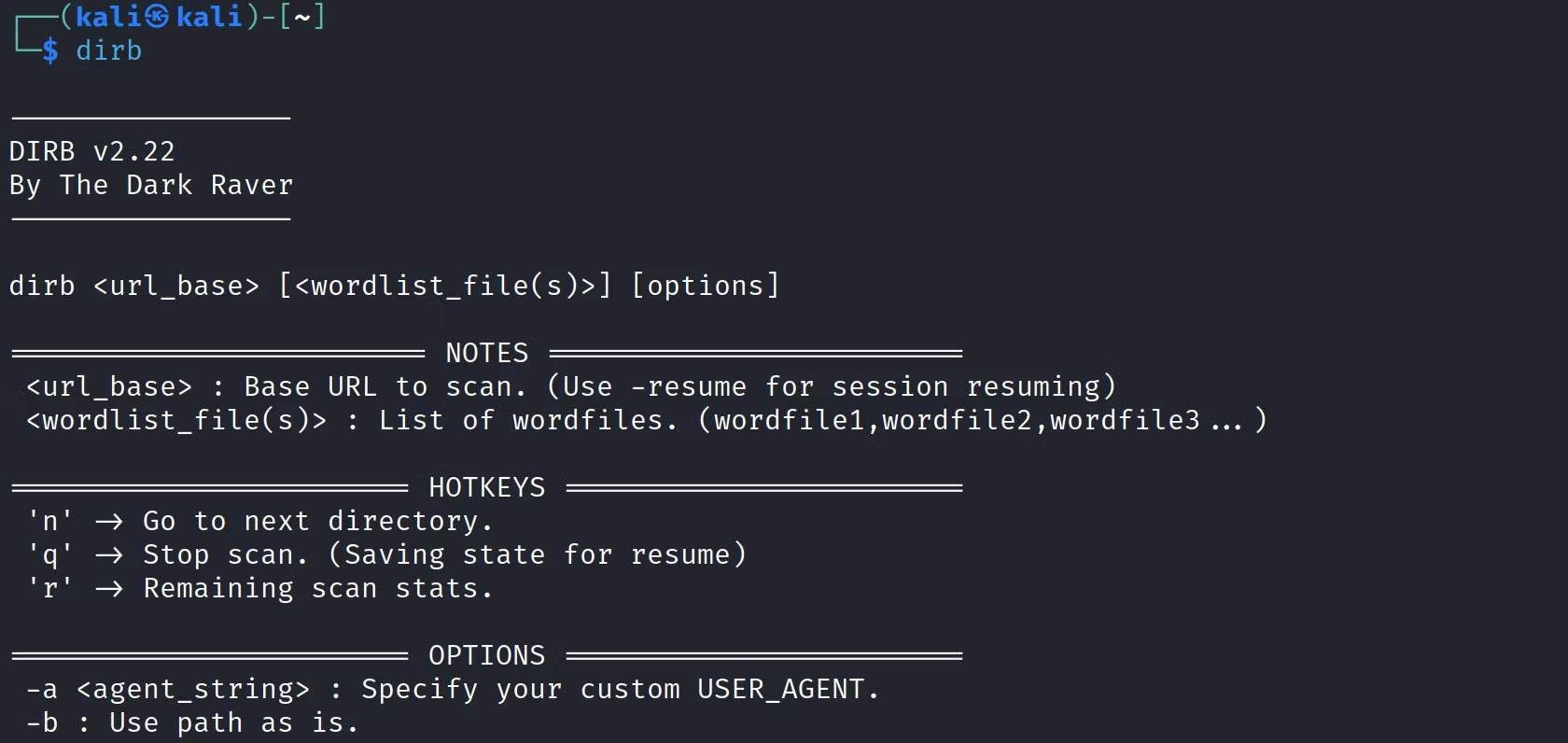

1. DIRB

A DIRB egy népszerű Linux parancssori eszköz, amelyet webalkalmazások könyvtárainak vizsgálatára és bruteforce-re használnak. Felsorolja a lehetséges könyvtárakat egy szólistából a webhely URL-jéhez képest.

A DIRB már telepítve van a Kali Linuxra. Ha azonban nincs telepítve, akkor nincs ok az aggodalomra. Csak egy egyszerű parancsra van szüksége a telepítéshez.

Debian-alapú disztribúciók esetén futtassa:

sudo apt install dirb

Nem Debian Linux disztribúciók, például Fedora és CentOS esetén hajtsa végre a következőt:

sudo dnf install dirb

Arch Linuxon futtassa:

yay -S dirb

Hogyan használjuk a DIRB-t a Bruteforce-könyvtárakhoz

A webalkalmazásokon a címtár brutális kényszerítésének szintaxisa a következő:

dirb [url] [path to wordlist]

Ha például a https://example.com bruteforce-t szeretné használni, akkor ez a parancs:

dirb https://example.com wordlist.txt

A parancsot szólista megadása nélkül is futtathatja. A DIRB az alapértelmezett szólista-fájlt, a common.txt-t használja a webhely vizsgálatához.

dirb https://example.com

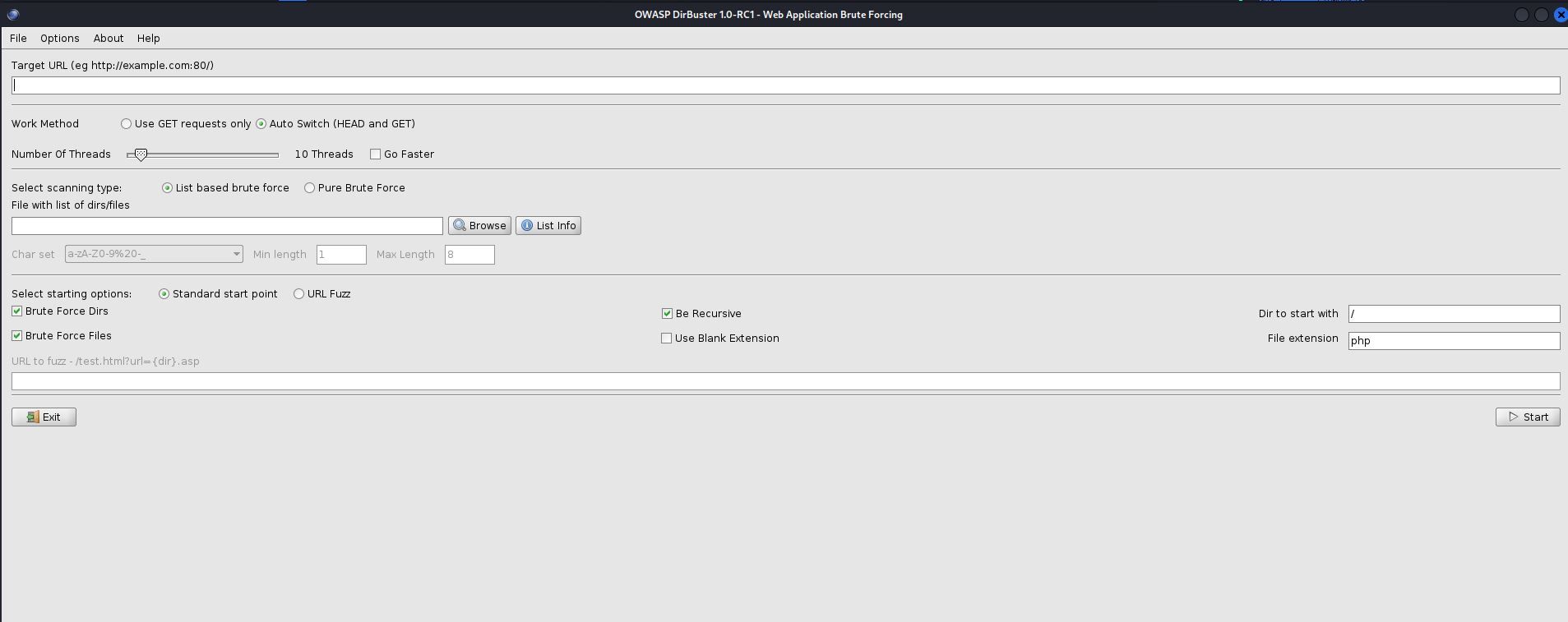

2. DirBuster

A DirBuster nagyon hasonlít a DIRB-re. A fő különbség az, hogy a DirBuster grafikus felhasználói felülettel (GUI) rendelkezik, ellentétben a DIRB-vel, amely egy parancssori eszköz. A DIRB lehetővé teszi, hogy ízlése szerint konfigurálja a bruteforce-ellenőrzéseket, és szűrje az eredményeket állapotkód és egyéb érdekes paraméterek alapján.

Azt is beállíthatja, hogy a szálak száma határozza meg, hogy milyen sebességgel szeretné futtatni a vizsgálatokat, és hogy az alkalmazás milyen fájlkiterjesztéseket keressen.

Csak annyit kell tennie, hogy megadja a vizsgálni kívánt cél URL-t, a használni kívánt szólistát, a fájlkiterjesztéseket és a szálak számát (nem kötelező), majd kattintson a Start gombra.

A vizsgálat előrehaladtával a DirBuster megjeleníti a felfedezett könyvtárakat és fájlokat a felületen. Megtekintheti az egyes kérések állapotát (pl. 200 OK, 404 Nem található) és a felfedezett elemek elérési útját. A vizsgálat eredményeit fájlba is mentheti további elemzés céljából. Ez segít dokumentálni az eredményeket.

A DirBuster telepítve van a Kali Linuxra, de könnyen megteheti telepítse a DirBustert Ubuntu-ra.

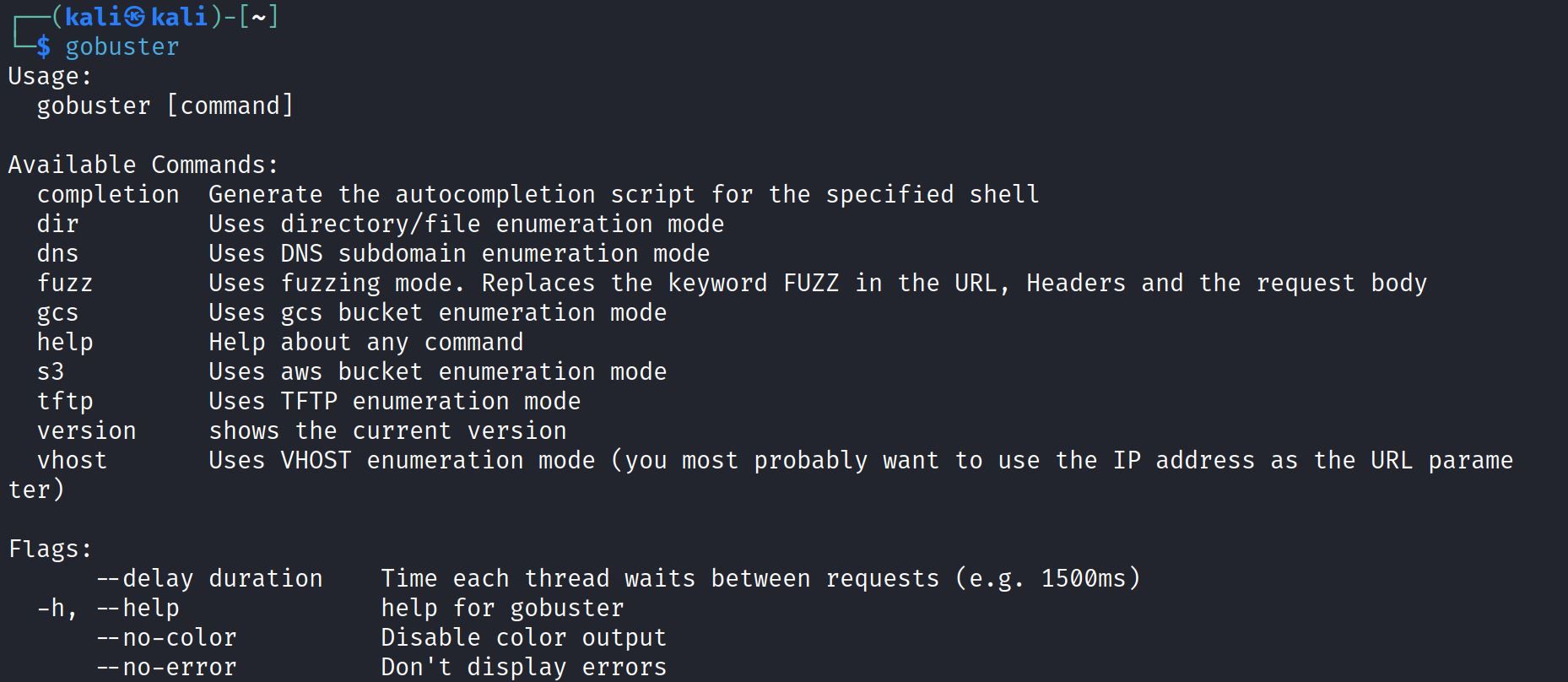

3. Gobuster

A Gobuster egy Go nyelven írt parancssori eszköz, amellyel a webhelyeken található könyvtárak és fájlok bruteforce, Open Amazon S3 tárolók, DNS-aldomainek, virtuális gazdagép nevek a cél webszervereken, TFTP-kiszolgálókon stb.

A Gobuster telepítéséhez Debian Linux-disztribúciókra, például Kalira, futtassa:

sudo apt install gobuster

A Linux disztribúciók RHEL családjához futtassa;

sudo dnf install gobuster

Arch Linuxon futtassa:

yay -S gobuster

Alternatív megoldásként, ha telepítve van a Go, futtassa:

go install github.com/OJ/gobuster/v3@latest

A Gobuster használata

A Gobuster alkalmazásának szintaxisa a webalkalmazásokban található könyvtárak bruteforce használatához a következő:

gobuster dir -u [url] -w [path to wordlist]

Például, ha bruteforce-t szeretne végrehajtani a https://example.com címen, a parancs így fog kinézni:

gobuster dir -u https://example.com -w /usr.share/wordlist/wordlist.txt

4. ffuff

A ffuf egy nagyon gyors web-fuzzer és címtár-erőszakoló eszköz, amely Go-ban íródott. Nagyon sokoldalú, és különösen gyorsaságáról és könnyű használatáról ismert.

Mivel a ffuff Go-ban van írva, a Go 1.16-os vagy újabb verziójának telepítve kell lennie a Linux PC-re. Ellenőrizze a Go verzióját ezzel a paranccsal:

go version

A ffuff telepítéséhez futtassa ezt a parancsot:

go install github.com/ffuf/ffuf/v2@latest

Vagy klónozhatja a github tárolót, és lefordíthatja a következő paranccsal:

git clone https://github.com/ffuf/ffuf ; cd ffuf ; go get ; go build

A ffuf használata a Bruteforce könyvtárakhoz

A ffuf-fel való nyers könyvtárhasználat alapvető szintaxisa a következő:

ffuf -u [URL/FUZZ] -w [path to wordlist]

Például a https://example.com beolvasásához a parancs a következő lenne:

ffuf -u https://example.com/FUZZ -w wordlist.txt

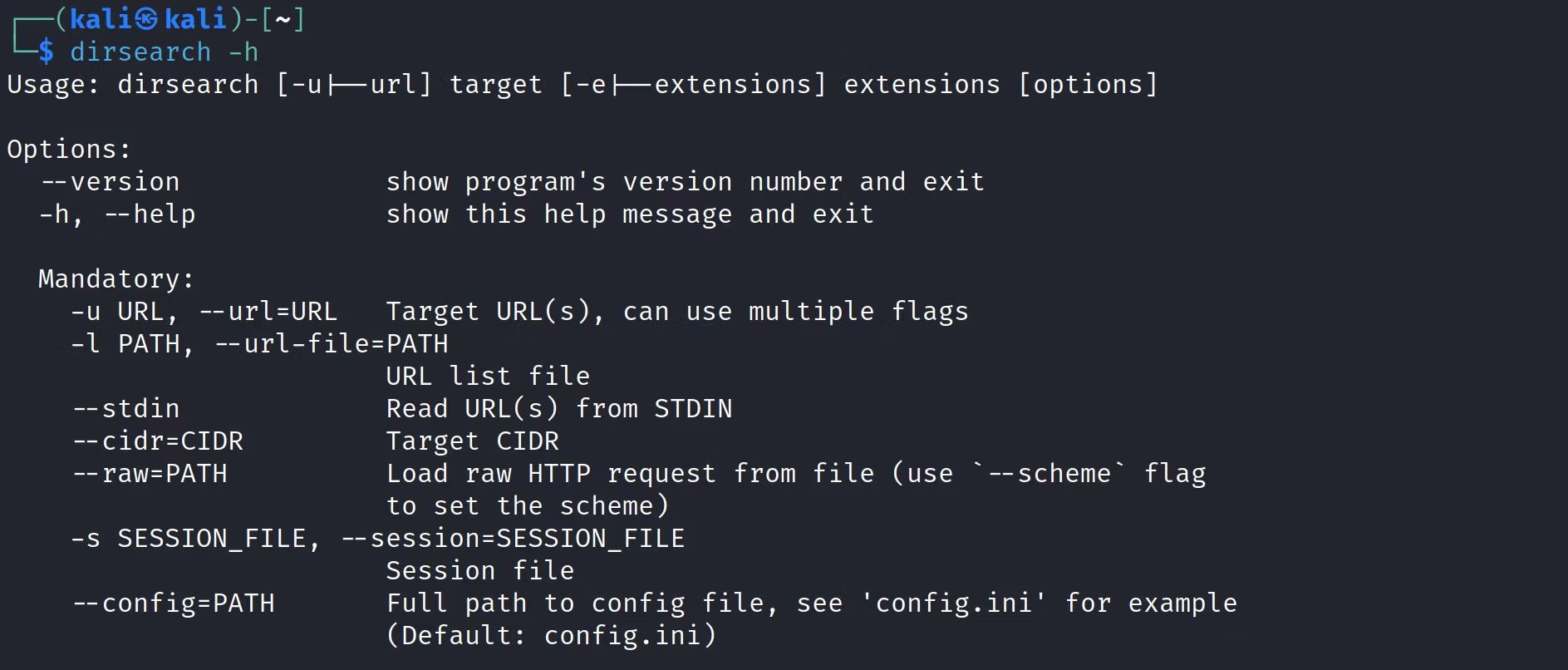

5. dirsearch

A dirsearch egy másik durva parancssori eszköz, amelyet a webalkalmazások könyvtárainak felsorolására használnak. Különösen kedvelt a színes kimenete miatt, annak ellenére, hogy terminálalapú alkalmazás.

Telepítheti a dirsearch-t pip-n keresztül a következő futtatásával:

pip install dirsearch

Vagy klónozhatja a GitHub-tárat a következő futtatásával:

git clone https://github.com/maurosoria/dirsearch.git --depth 1

Hogyan használjuk a közvetlen keresést a Bruteforce könyvtárakhoz

A dirsearch bruteforce könyvtárak használatának alapvető szintaxisa a következő:

dirsearch -u [URL]

A https://example.com címtárak bruteforce létrehozásához mindössze annyit kell tennie, hogy:

dirsearch -u https://example.com

Nem kétséges, hogy ezekkel az eszközökkel sok időt takaríthat meg, amelyet manuálisan töltött volna a könyvtárak kitalálásával. A kiberbiztonságban az idő nagy érték, ezért minden szakember kihasználja a nyílt forráskódú eszközöket a napi folyamatok optimalizálására.

Több ezer ingyenes eszköz áll rendelkezésre, különösen a Linuxon, hogy hatékonyabbá tegye a munkáját, csak fel kell fedeznie és kiválasztania a megfelelőt!