Nehéz ellenállni annak, hogy rákattintson egy ingyenes iPhone ajánlat linkre. De légy óvatos: kattintása könnyen eltéríthető, és az eredmények katasztrofálisak lehetnek.

A Clickjacking egy támadási módszer, más néven User Interface Redressing, mert úgy állítják be, hogy egy hivatkozást álcáznak (vagy helyreállítanak) egy átfedéssel, amely ráveszi a felhasználót, hogy valami mást csináljon, mint ahogyan gondolja.

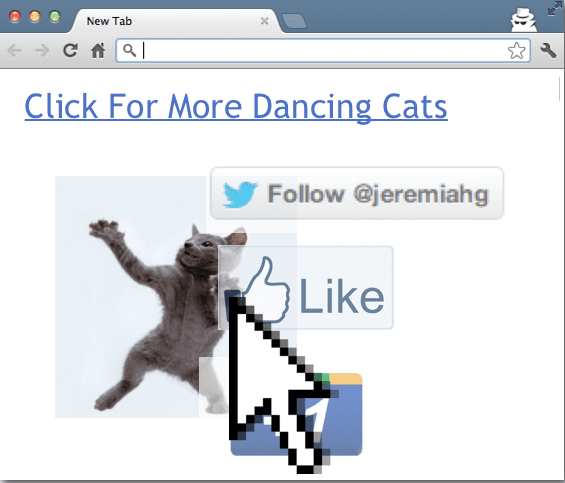

A közösségi hálózatok legtöbb felhasználója élvezi azt a kényelmet, hogy mindig bejelentkezve marad hozzájuk. A támadók könnyen kihasználhatják ezt a szokást, hogy észrevétlenül kényszerítsék a felhasználókat, hogy kedveljenek vagy kövessenek valamit. Ennek érdekében a kiberbûnözõ elhelyezhet egy csábító gombot – például egy tetszetõs szöveggel, például „Ingyenes iPhone – korlátozott ideig tartó ajánlat” – a saját weboldalára, és egy láthatatlan keretet helyezhet el a közösségi oldal oldalával. úgy, hogy a „Tetszik” vagy „Megosztás” gomb az Ingyenes iPhone gomb felett helyezkedik el.

Ez az egyszerű kattintási trükk arra kényszerítheti a Facebook-felhasználókat, hogy tudtuk nélkül kedveljék a csoportokat vagy a rajongói oldalakat.

A leírt forgatókönyv meglehetősen ártatlan abban az értelemben, hogy az áldozat számára az egyetlen következmény az, hogy egy közösségi hálózathoz kerül. De némi extra erőfeszítéssel ugyanez a technika használható annak meghatározására, hogy a felhasználó bejelentkezett-e a bankszámlájára, és ahelyett, hogy kedvelne vagy megosztana valamilyen közösségi média elemet, arra kényszeríthető, hogy rákattintson egy pénzátutalásra szolgáló gombra. például egy támadó fiókja. A legrosszabb az, hogy a rosszindulatú művelet nem követhető nyomon, mert a felhasználó jogszerűen bejelentkezett a bankszámlájára, és önként kattintott az átutalás gombra.

Mivel a legtöbb kattintási módszerhez social engineering szükséges, a közösségi hálózatok ideális támadási vektorokká válnak.

Lássuk, hogyan használják őket.

Tartalomjegyzék

Clickjacking a Twitteren

Körülbelül tíz évvel ezelőtt a Twitter közösségi hálózat hatalmas támadást szenvedett el, amely gyorsan elterjesztette az üzenetet, ami arra késztette a felhasználókat, hogy természetes kíváncsiságukat kihasználva kattintsanak egy linkre.

A „Ne kattints” szöveget tartalmazó tweetek, amelyet egy hivatkozás követ, gyorsan terjedtek Twitter-fiókok ezrei között. Amikor a felhasználók rákattintottak a linkre, majd a céloldalon egy ártatlannak tűnő gombra, egy tweetet küldtek a fiókjukból. Ez a tweet tartalmazta a „Ne kattintson” szöveget, majd a rosszindulatú linket.

A Twitter mérnökei nem sokkal azután foltozták be a clickjacking támadást. Maga a támadás ártalmatlannak bizonyult, és riasztóként működött, jelezve a Twitter-kattintás elleni kezdeményezések lehetséges kockázatait. A rosszindulatú hivatkozás egy rejtett iframe-et tartalmazó weboldalra vitte a felhasználót. A keretben volt egy láthatatlan gomb, amely a rosszindulatú tweetet küldte az áldozat fiókjából.

Clickjacking a Facebookon

A mobil Facebook-alkalmazások felhasználói egy olyan hibának vannak kitéve, amely lehetővé teszi, hogy a spammerek kattintható tartalmakat tegyenek közzé idővonalaikon, beleegyezésük nélkül. A hibát egy biztonsági szakember fedezte fel, aki egy spamkampányt elemzett. A szakértő megfigyelte, hogy sok ismerőse vicces képeket tartalmazó oldalra mutató linket tett közzé. A képek elérése előtt arra kérték a felhasználókat, hogy kattintson a nagykorúság nyilatkozatára.

Azt nem tudták, hogy a nyilatkozat láthatatlan keretek között volt.

Amikor a felhasználók elfogadták a nyilatkozatot, egy vicces képekkel ellátott oldalra kerültek. De időközben a link megjelent a felhasználók Facebook-idővonalán. Ez azért volt lehetséges, mert a Facebook Android-alkalmazás webböngésző-komponense nem kompatibilis a keretbeállítások fejléceivel (alább elmagyarázzuk, hogy mik ezek), és ezért lehetővé teszi a rosszindulatú keretfedvényeket.

A Facebook nem ismeri fel hibaként a problémát, mert nincs hatással a felhasználói fiókok integritására. Így bizonytalan, hogy sikerül-e valaha is javítani.

Clickjacking a kisebb közösségi hálózatokon

Ez nem csak a Twitter és a Facebook. Más kevésbé népszerű közösségi hálózatok és blogolási platformok is tartalmaznak olyan sebezhetőségeket, amelyek lehetővé teszik a kattintáseltörést. A LinkedInnek például volt egy hibája, amely megnyitotta a kaput a támadók előtt, hogy rávegyék a felhasználókat, hogy a nevükben, de beleegyezésük nélkül osszák meg és tegyenek közzé hivatkozásokat. Mielőtt kijavították volna, a hiba lehetővé tette a támadók számára, hogy betöltsék a LinkedIn ShareArticle oldalát egy rejtett keretbe, és ezt a keretet az oldalakra fedjék, látszólag ártatlan és vonzó hivatkozásokkal vagy gombokkal.

Egy másik eset a Tumblr, a nyilvános webblog-platform. Ez a webhely JavaScript kódot használ a kattintáseltörés megakadályozására. Ez a védelmi módszer azonban hatástalanná válik, mivel az oldalak elkülöníthetők egy HTML5-keretben, amely megakadályozza, hogy JavaScript-kódot fussanak. Gondosan kidolgozott módszerrel lehet jelszavakat ellopni, az említett hibát egy jelszósegéd-böngésző beépülő modullal kombinálva: ha a felhasználókat hamis captcha-szöveg beírására késztetik, akkor véletlenül elküldhetik jelszavaikat a támadó oldalára.

Telephelyközi kérelem-hamisítás

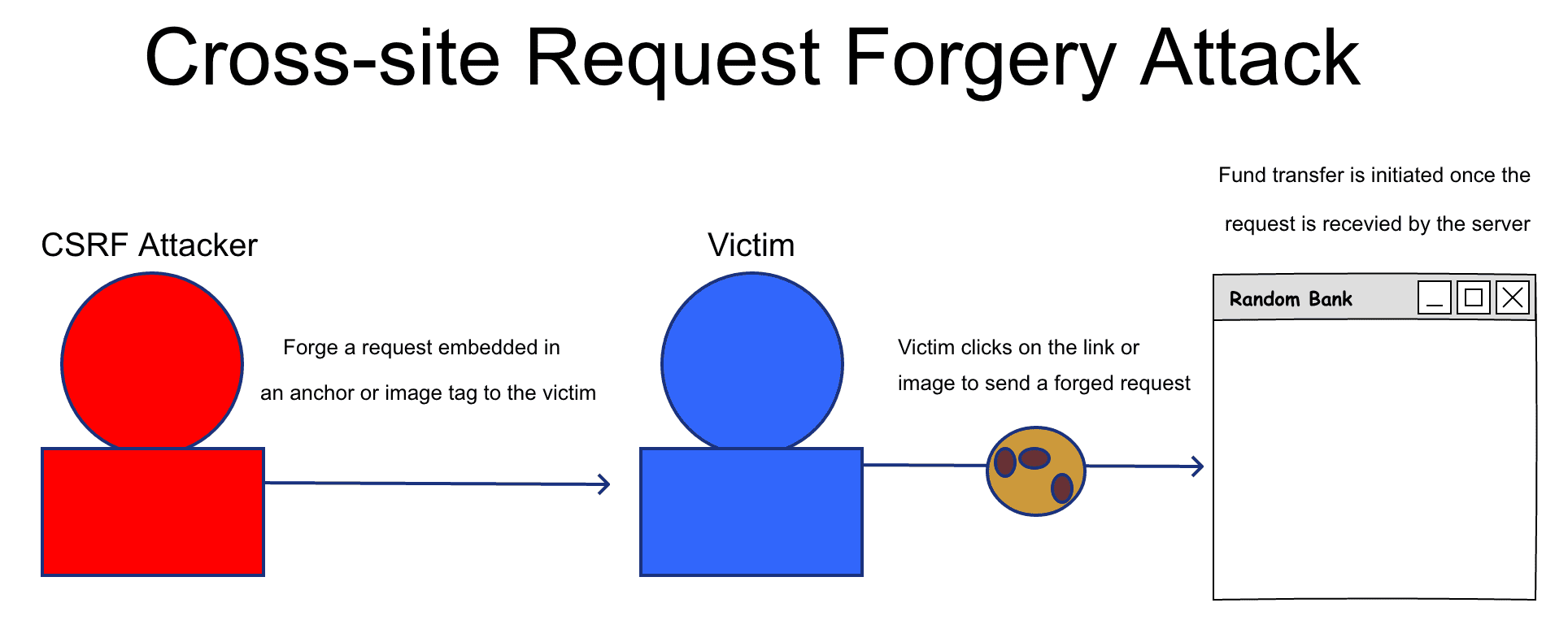

A clickjacking támadás egyik változata az úgynevezett Cross-site request forgery, vagy röviden CSRF. A social engineering segítségével a kiberbûnözõk CSRF-támadásokat irányítanak a végfelhasználók ellen, nemkívánatos cselekmények végrehajtására kényszerítve õket. A támadási vektor lehet egy e-mailben vagy chaten küldött link.

A CSRF-támadások nem szándékoznak ellopni a felhasználó adatait, mivel a támadó nem látja a hamis kérésre adott választ. Ehelyett a támadások állapotváltoztató kéréseket céloznak meg, például jelszómódosítást vagy pénzátutalást. Ha az áldozat rendszergazdai jogosultságokkal rendelkezik, a támadás egy egész webalkalmazást veszélyeztethet.

A CSRF-támadások sebezhető webhelyeken tárolhatók, különösen az úgynevezett „tárolt CSRF-hibákkal” rendelkező webhelyeken. Ezt úgy érheti el, hogy IMG vagy IFRAME címkéket ír be olyan beviteli mezőkbe, amelyek később megjelennek az oldalon, például a megjegyzésekben vagy a keresési eredményoldalon.

Keretezési támadások megelőzése

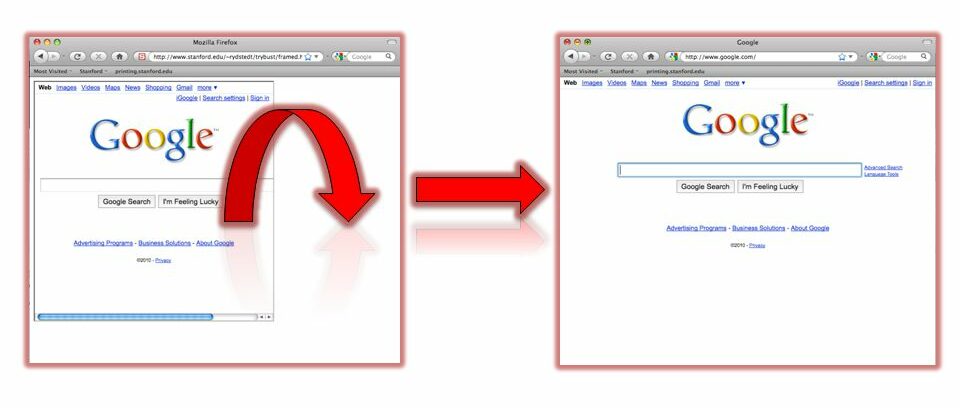

A modern böngészők meg tudják mondani, hogy egy adott erőforrás engedélyezett-e, vagy nem tölthető be egy kereten belül. Azt is választhatják, hogy csak akkor töltsenek be egy erőforrást egy keretbe, ha a kérés ugyanarról a webhelyről származik, ahol a felhasználó tartózkodik. Így a felhasználókat nem lehet rávenni, hogy más webhelyekről származó tartalommal ellátott láthatatlan keretekre kattintsanak, és kattintásaik sem kerülnek eltérítésre.

Az ügyféloldali mérséklési technikákat frame-busting-nek vagy frame killing-nek nevezik. Bár bizonyos esetekben hatékonyak lehetnek, könnyen megkerülhetők. Ez az oka annak, hogy az ügyféloldali módszereket nem tekintik a legjobb gyakorlatoknak. A keretbezárás helyett a biztonsági szakértők olyan szerveroldali módszereket javasolnak, mint az X-Frame-Options (XFO), vagy újabbak, például a Content Security Policy.

Az X-Frame-Options egy válaszfejléc, amelyet a webszerverek elhelyeznek a weboldalakon, jelezve, hogy a böngésző megjelenítheti-e a tartalmát egy kereten belül.

Az X-Frame-Option fejléc három értéket engedélyez.

- DENY, amely megtiltja az oldal kereten belüli megjelenítését

- SAMEORIGIN, amely lehetővé teszi az oldal megjelenítését egy kereten belül, mindaddig, amíg az ugyanabban a tartományban marad

- ALLOW-FROM URI, amely lehetővé teszi az oldal megjelenítését egy kereten belül, de csak egy meghatározott URI-ban (Uniform Resource Identifier), pl. csak egy adott weboldalon belül.

Az újabb kattintás elleni módszerek közé tartozik a Content Security Policy (CSP) a keret-elődök direktívával. Ezt az opciót széles körben használják az XFO helyettesítésére. A CSP egyik fő előnye az XFO-val összehasonlítva, hogy lehetővé teszi a webszerver számára, hogy több tartományt is engedélyezzen a tartalom keretezésére. Ezt azonban még nem minden böngésző támogatja.

A CSP keret-elődök direktívája háromféle értéket engedélyez: ‘none’, hogy megakadályozza, hogy bármely tartomány megjelenítse a tartalmat; „self”, hogy az aktuális webhely csak keretben jelenítse meg a tartalmat, vagy helyettesítő karakterekkel ellátott URL-listában, például „*.some site.com”, „https://www.example.com/index.html,’ stb., hogy csak olyan oldalakon engedélyezze a keretezést, amely megfelel a lista egy elemének.

Hogyan védheti meg magát a kattintástörés ellen

Böngészés közben kényelmes bejelentkezve maradni a közösségi hálózatokon, de ha így tesz, akkor óvatosnak kell lennie a kattintásokkal. Érdemes odafigyelni a meglátogatott oldalakra is, mert nem mindegyik teszi meg a szükséges intézkedéseket a clickjacking megakadályozására. Abban az esetben, ha nem biztos abban, hogy egy webhelyet felkeres, ne kattintson semmilyen gyanús kattintásra, bármennyire csábító is lehet.

A másik dolog, amire figyelni kell, a böngésző verziója. Még ha egy webhely az összes korábban említett kattintástörés-megelőzési fejlécet használja is, nem minden böngésző támogatja mindegyiket, ezért ügyeljen arra, hogy a legfrissebb verziót használja, és hogy az támogatja-e a kattintástörés elleni szolgáltatásokat.

A józan ész hatékony önvédelmi eszköz a kattintástörés ellen. Ha szokatlan tartalmat lát, például egy barátja által bármely közösségi hálózaton közzétett linket, mielőtt bármit tenne, kérdezze meg magát, hogy az ismerőse ilyen típusú tartalmat tesz-e közzé. Ha nem, figyelmeztesd barátodat, hogy kattintástörés áldozatává válhatott.

Még egy utolsó tanács: ha befolyásoló vagy, vagy csak nagyon sok követőd vagy barátod van bármely közösségi oldalon, akkor duplázd meg az óvintézkedéseket, és gyakorolj felelősségteljes magatartást az interneten. Mert ha kattintásos áldozattá válsz, a támadás sok embert érint majd.