A hálózati protokoll olyan szabályok összessége, amelyek segítségével az eszközök hálózaton keresztül kommunikálnak egymással.

Ez hasonló ahhoz, ahogy az emberek bizonyos viselkedéseket és eljárásokat követnek, amikor egymással beszélnek.

Olyan dolgokat határoznak meg, mint például az adatcsomagok felépítése, az eszközök azonosítása, valamint a hibák és ütközések kezelése.

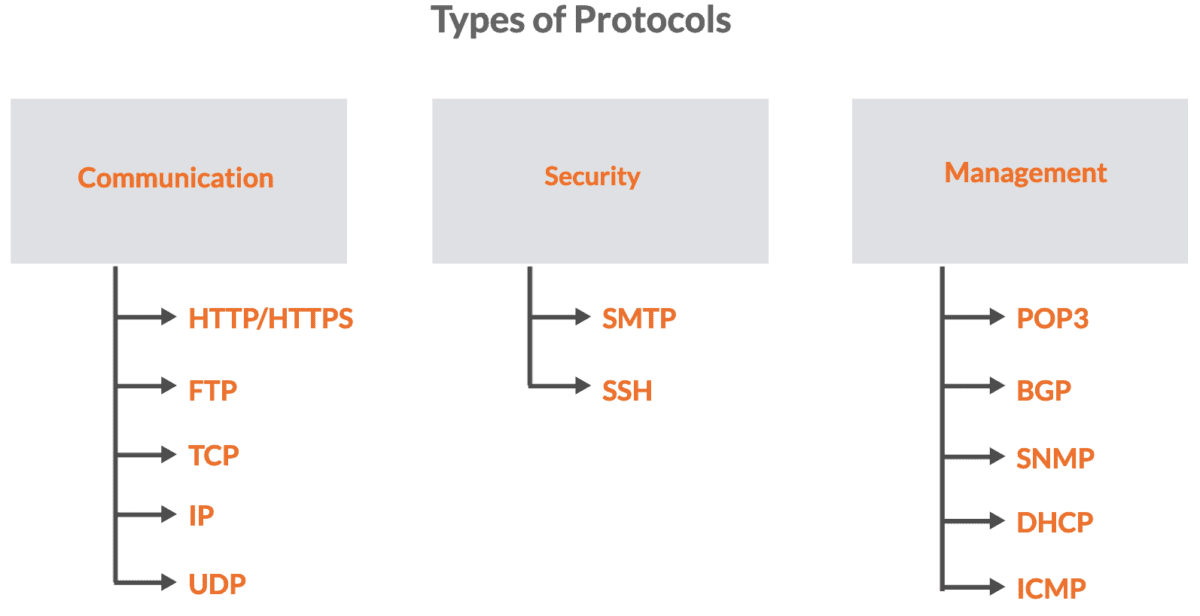

A hálózati protokollok három fő típusba sorolhatók: Kommunikáció, Biztonság és Menedzsment.

Tartalomjegyzék

#1. Kommunikációs protokollok

Ezek a protokollok az adatok és információk cseréjét biztosítják a hálózaton lévő eszközök között. Meghatározzák az adatok formázását, továbbítását és fogadását, ami biztosítja a hatékony kommunikációt. Ilyen például a HTTP/HTTPS, az FTP, a TCP és az UDP.

#2. Biztonsági protokollok

A biztonsági protokollokat úgy tervezték, hogy megvédjék a hálózaton áthaladó adatok titkosságát és hitelességét. Biztonságos kommunikációs csatornákat hoznak létre, és gondoskodnak arról, hogy az érzékeny információk ne legyenek kitéve az elfogásnak vagy manipulációnak.

Ilyen például az SSL/TLS a titkosításhoz, az SSH a biztonságos távoli hozzáféréshez, valamint az e-mail protokollok biztonságos változatai, például az SMTPS és a POP3S.

#3. Kezelési protokollok

A felügyeleti protokollok a hálózati eszközök/erőforrások adminisztrációjára, felügyeletére és vezérlésére szolgálnak. Segítik a hálózati rendszergazdákat a hálózati összetevők hatékony konfigurálásában és hibaelhárításában.

Néhány példa a DHCP a dinamikus IP-címek kiosztására, az SNMP a hálózati eszközkezelésre, az ICMP a diagnosztikai célokra és a BGP az útválasztási és elérhetőségi információkra.

Beszéljünk néhány általános protokollról az egyes kategóriákból.

Kommunikációs protokollok

HTTP

A HTTP a Hypertext Transfer Protocol rövidítése.

Ez egy alapvető protokoll, amelyet a webböngésző és a szerver közötti kommunikációhoz használnak.

Ez egy alkalmazási réteg protokoll, amely az OSI modellen felül működik.

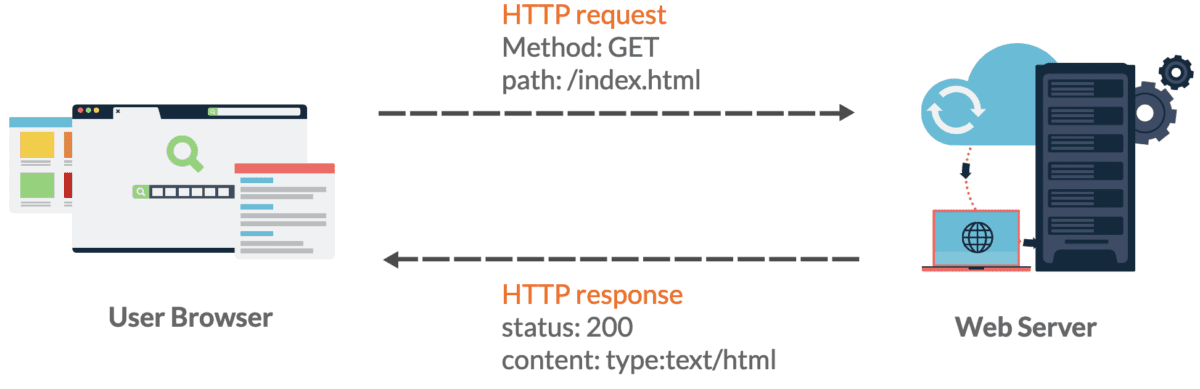

Ha beír egy URL-t a webböngészőbe, és megnyomja az enter billentyűt, az HTTP-kérést küld egy webszervernek, amely feldolgozza a kérést, és visszaküldi a kért információkat tartalmazó HTTP-választ.

Ez lehet egy weboldal, egy kép, egy videó vagy bármely más, a szerveren tárolt erőforrás.

A HTTP állapot nélküli protokoll. Ez azt jelenti, hogy a klienstől a szerverhez intézett minden egyes kérést független és elszigetelt tranzakcióként kezelünk.

A szerver nem tárol semmilyen információt ugyanattól az ügyféltől származó korábbi kérésekről. Ez az egyszerűség az egyik oka annak, hogy a HTTP-t olyan széles körben használják.

A HTTP számos kérési módszert definiál, beleértve a GET (adatok lekérése), POST (feldolgozásra szánt adatok küldése), PUT (erőforrás frissítése), DELETE (erőforrás eltávolítása) és mások. Ezek a módszerek határozzák meg, hogy az ügyfél milyen típusú műveletet kíván végrehajtani a kiszolgálón.

Általában a HTTP-válaszok tartalmaznak egy állapotkódot, amely jelzi a kérés eredményét.

Például – A 200-as állapotkód sikeres kérést, míg a 404-es azt jelzi, hogy a kért erőforrás nem található.

A HTTP pedig több verziót is látott az évek során, a HTTP/1.1 hosszú ideig az egyik legszélesebb körben használt verzió.

A HTTP/2 és a HTTP/3 (más néven QUIC) a teljesítmény javítására lett kifejlesztve.

HTTPS

A HTTPS a Hypertext Transfer Protocol Secure rövidítése.

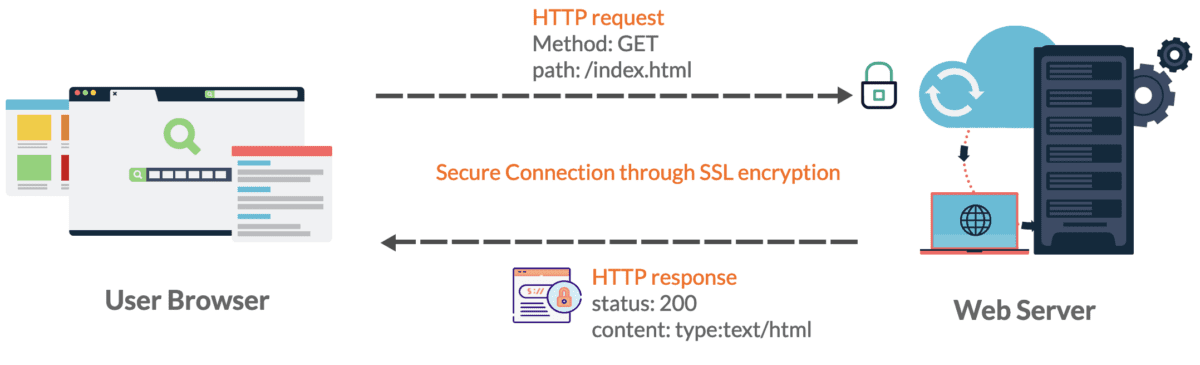

Ez a HTTP protokoll kiterjesztése, amelyet a számítógépes hálózatokon történő biztonságos kommunikációhoz használnak.

Biztonsági réteget ad a szabványos HTTP-hez azáltal, hogy titkosítja a böngésző és a webszerver között kicserélt adatokat olyan kriptográfiai protokollok használatával, mint az SSL/TLS. Még ha valaki elfogja is a továbbított adatokat, nem tudja könnyen elolvasni vagy megfejteni azokat.

A HTTPS magában foglalja a szerver hitelesítés egy formáját.

Amikor egy böngésző HTTPS-en keresztül csatlakozik egy webhelyhez, a webhely digitális tanúsítványt mutat be, amelyet egy megbízható tanúsító hatóság (CA) bocsát ki.

Ez a tanúsítvány ellenőrzi a webhely azonosságát, amely biztosítja, hogy az ügyfél a kívánt szerverhez csatlakozzon, és nem rosszindulatú.

A HTTPS-t használó webhelyeket a „https://” azonosítja az URL-címük elején. Ennek az előtagnak a használata azt jelzi, hogy a webhely biztonságos kapcsolatot használ.

A HTTPS általában a 443-as portot használja a kommunikációhoz, míg a HTTP a 80-as portot. A webszerverek könnyen megkülönböztethetik a biztonságos és nem biztonságos kapcsolatokat ezzel a különbséggel.

Az olyan keresőmotorok, mint a Google, előnyben részesítik a HTTPS-t használó webhelyeket a keresési rangsorban.

A böngészők figyelmeztethetik a felhasználókat, ha egy biztonságos HTTPS-weboldal elemeket (képeket vagy szkripteket) tartalmaz, amelyeket nem biztonságos HTTP-kapcsolaton keresztül szolgálnak ki. Ezt „vegyes tartalomnak” nevezik, és veszélyeztetheti a biztonságot.

Itt található egy részletes cikk arról, hogyan lehet SSL-tanúsítványt szerezni egy webhelyhez. Nyugodtan látogassa meg ezt az oldalt.

FTP

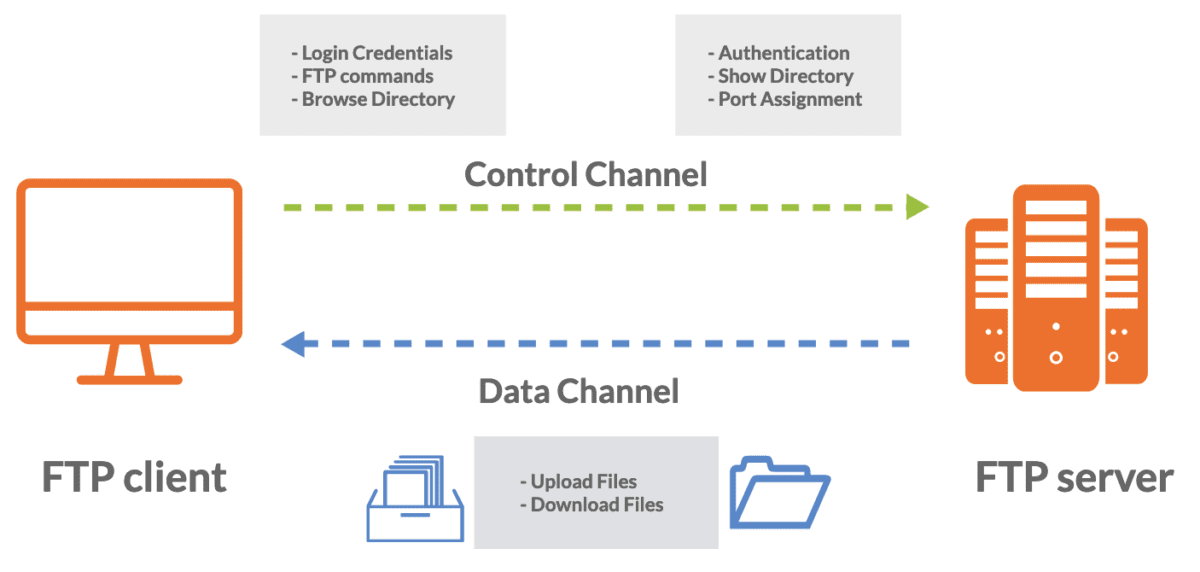

A File Transfer Protocol (FTP) egy szabványos hálózati protokoll, amelyet a számítógépes hálózaton lévő kliens és szerver közötti fájlok átvitelére használnak.

Az FTP kliens-szerver modellen működik. Ez azt jelenti, hogy a kliens kapcsolatot kezdeményez egy másik számítógéppel (a kiszolgálóval) fájlok kéréséhez és átviteléhez.

Az FTP két portot használ a kommunikációhoz, és két üzemmódban működhet: aktív és passzív módban.

A 21-es portot a vezérlőkapcsolathoz használják, ahol a parancsok és válaszok elküldésre kerülnek az ügyfél és a szerver között.

Az aktív mód a hagyományos mód, amely a kliens-szerver modell elvén működik. Itt egy további port (általában a 1024-65535 tartományban) nyílik meg az adatátvitelhez.

Másrészt a passzív módot gyakran használják, ha a kliens tűzfal vagy NAT-eszköz mögött van, és a szerver véletlenszerűen megnyit egy nagyszámú portot adatátvitelhez.

Az FTP általában hitelesítést igényel a kiszolgálón lévő fájlok eléréséhez. A felhasználóknak meg kell adniuk egy felhasználónevet és jelszót a bejelentkezéshez.

Egyes FTP-kiszolgálók az anonim hozzáférést is támogatják. Így a felhasználók egy általános felhasználónévvel jelentkezhetnek be, például „anonymous” vagy „FTP”, és használhatják e-mail címüket jelszóként.

Az FTP két adatátviteli módot támogat: ASCII módot és bináris módot.

Az ASCII módot a szöveges fájlok, a Bináris módot pedig a nem szöveges fájlok, például a képek és a végrehajtható fájlok esetén használják. A mód beállítása az átvitt fájl típusa alapján történik.

A hagyományos FTP nem biztonságos protokoll, mivel egyszerű szövegben továbbítja az adatokat, beleértve a felhasználóneveket és jelszavakat.

A biztonságos FTP (SFTP) és az SSL/TLS-en keresztüli FTP (FTPS) biztonságosabb alternatívák, amelyek titkosítják az adatátvitelt az érzékeny információk védelme érdekében.

Itt található egy részletes cikk az SFTP vs FTPS-ről és a használandó protokollról.

TCP

A Transmission Control Protocol (TCP) az egyik fő szállítási rétegbeli protokoll az IP-csomagban.

Nagy szerepe van az eszközök közötti megbízható és rendezett adatátvitel biztosításában IP hálózaton keresztül.

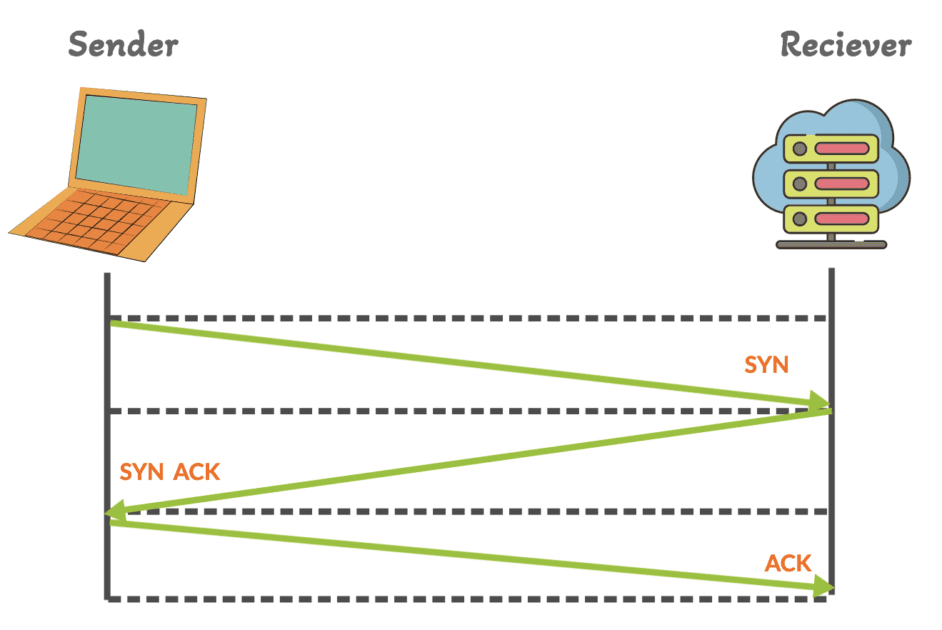

A TCP az adatátvitel megkezdése előtt kapcsolatot hoz létre a küldő és a fogadó között. Ez a kapcsolatbeállítás egy háromirányú kézfogást (SYN, SYN-ACK, ACK) és egy kapcsolatmegszakítási folyamatot foglal magában, amikor az adatcsere befejeződött.

Támogatja a full-duplex kommunikációt is, amely lehetővé teszi az adatok egyidejű küldését és fogadását mindkét irányban a létrehozott kapcsolaton belül.

Általában a TCP figyeli a hálózati feltételeket és beállítja az átviteli sebességet a hálózati torlódások elkerülése érdekében.

Ez a protokoll hibaellenőrző mechanizmusokat tartalmaz az adatsérülés észlelésére és kijavítására az átvitel során. Ha egy adatszegmens sérült, a vevő újraküldést kér.

A TCP portszámokat használ bizonyos szolgáltatások vagy alkalmazások azonosítására az eszközön. A portszámok segítenek a bejövő adatok megfelelő alkalmazáshoz történő irányításában.

A TCP-kapcsolatban lévő vevő nyugtákat (ACK) küld az adatszegmensek fogadásának megerősítésére. Ha a küldő egy bizonyos időn belül nem kap ACK-t – újraküldi az adatszegmenst.

A TCP mind a küldő, mind a fogadó oldalon karbantartja a kapcsolat állapotára vonatkozó információkat. Ez az információ segít nyomon követni az adatszegmensek sorrendjét és kezelni a kapcsolatot.

IP

Az IP az Internet Protocol rövidítése.

Ez egy alapvető protokoll, amely lehetővé teszi a kommunikációt és az adatcserét a számítógépes hálózatokban, beleértve az Internet néven ismert globális hálózatot is.

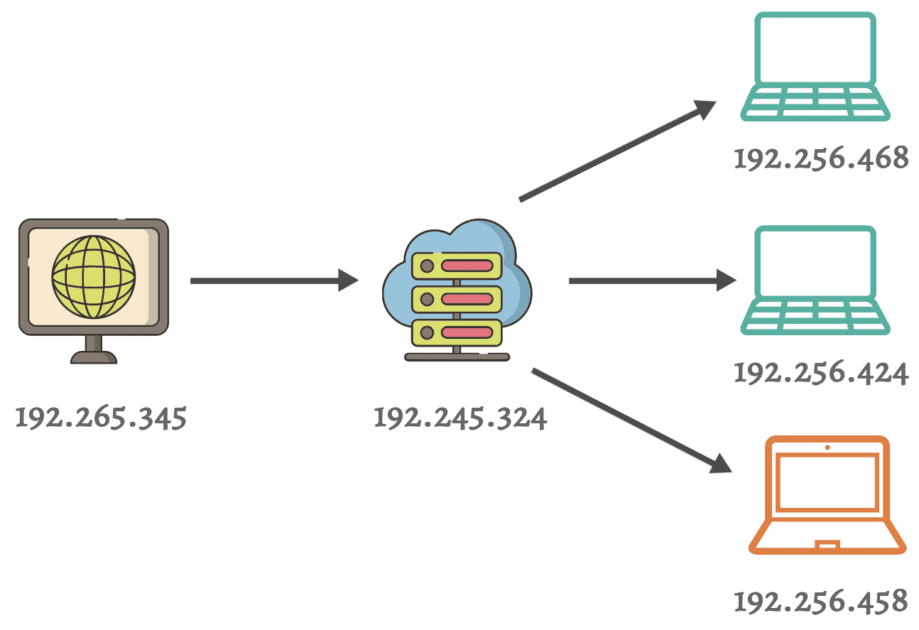

Az IP numerikus címzési rendszert használ a hálózaton lévő eszközök azonosítására. Ezeket a numerikus címeket IP-címeknek nevezzük, és lehetnek IPv4 vagy IPv6.

Az IPv4-címek általában négy decimális számkészletből állnak (pl. 192.168.1.1), míg az IPv6-címek hosszabbak és hexadecimális jelölést használnak.

Az IP az adatcsomagokat a különböző hálózatokon lévő eszközök között irányítja.

Az útválasztók és kapcsolók fontos szerepet játszanak abban, hogy ezeket a csomagokat az IP-címük alapján a rendeltetési helyükre irányítsák.

Általában az IP csomagváltási módszertant használ. Ez azt jelenti, hogy az adatokat kisebb csomagokra bontják a hálózaton keresztüli továbbításhoz. Minden csomag tartalmaz egy forrás és cél IP-címet, amely lehetővé teszi az útválasztóknak, hogy továbbítási döntéseket hozzanak.

Az IP kapcsolat nélküli protokollnak számít. Az adatok továbbítása előtt nem hoz létre dedikált kapcsolatot a küldő és a fogadó között.

Minden egyes csomagot egymástól függetlenül kezelnek, és különböző útvonalakon érhetik el a célállomást.

UDP

Az UDP a User Datagram Protocol rövidítése.

Ez egy kapcsolat nélküli és könnyű protokoll, amely lehetővé teszi az adatok hálózaton keresztüli küldését formális kapcsolat létrehozása nélkül.

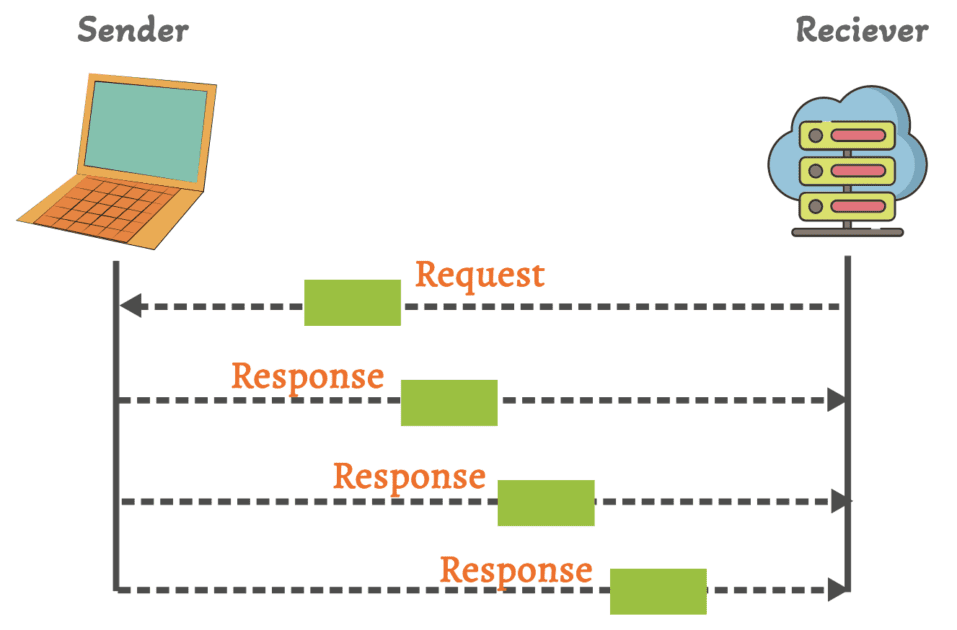

A TCP protokolltól eltérően az UDP nem hoz létre kapcsolatot az adatok küldése előtt. Egyszerűen datagramokba csomagolja az adatokat, és elküldi a célállomásra.

Nem garantálja az adatok kézbesítését, és nem valósít meg hibaészlelési és -javítási mechanizmusokat. Ha egy csomag elveszik, vagy nem érkezik meg, akkor ezt az alkalmazási rétegnek kell kezelnie.

Az UDP-nek kevesebb többletterhelése van, mint a TCP-nek, mivel nem tartalmaz olyan funkciókat, mint a folyamatvezérlés, a hibajavítás vagy a nyugtázás. Ez gyorsabbá teszi, de kevésbé megbízhatóvá teszi.

Nem rendelkezik beépített torlódásgátló mechanizmusokkal sem, így lehetséges, hogy a hálózatot elárasztja UDP-forgalom, ami potenciálisan torlódást okozhat.

Az UDP-t általában olyan helyzetekben használják, amikor az alacsony késleltetés és a nagy sebességű adatátvitel kritikusabb, mint a garantált kézbesítés. Néhány gyakori példa a valós idejű audio- és videostreamelés, az online játékok, a DNS és néhány IoT-alkalmazás.

A legjobb dolog az UDP-ben a multiplexelési funkciója. Lehetővé teszi, hogy ugyanazon az eszközön több alkalmazás ugyanazt az UDP-portot használja, amely portszámok alapján különbözteti meg az adatfolyamokat.

értsük meg az UDP-t egy egyszerű példával.

Képzelje el, hogy üzenetet szeretne küldeni a barátjának egy zajos játszótéren egy pattogó labdával. Úgy dönt, hogy UDP-t használ, ami olyan, mintha formális beszélgetés nélkül dobná el a labdát. Így működik:

- Felírod az üzenetet egy papírra, és körbetekered a labdára.

- Eldobod a labdát a barátod irányába. Nem várja meg, hogy a barátja elkapja, vagy elismerje, hogy megkapta; csak dobd, és reméled, hogy elkapják.

- A labda megpattan és eléri a barátod, aki megpróbálja elkapni. De néha előfordulhat, hogy a zaj miatt lepattan a kezükről, vagy rendellenesen megérkezik.

- A barátod elolvassa az üzenetet a papíron, és ha sikeresen elkapta a labdát – megkapja az üzenetet. Ha nem, lehet, hogy kihagyják, és te nem fogod tudni, mert nem volt módod ellenőrizni.

Tehát ebben a példában:

A golyó az UDP protokollt képviseli, amely formális kapcsolat létrehozása nélkül küld adatokat.

Ha válaszra várás nélkül küldi el a labdát, az olyan, mintha az UDP kapcsolat nélküli lenne, és nem biztosítja a kézbesítést.

A labda pattogásának vagy eltévedésének lehetősége az UDP megbízhatóságának hiányát szimbolizálja.

Az üzenetet olvasó barátja olyan, mint az UDP-n keresztül kapott adatokat kezelő alkalmazásréteg, amely esetleg az esetleges hiányzó adatokkal foglalkozik.

Biztonsági protokollok

SSH

Az SSH a Secure Shell rövidítése.

Ez egy hálózati protokoll, amelyet a kliens és a szerver közötti biztonságos kommunikációra használnak nem biztonságos hálózaton keresztül. Módot biztosít az eszközök távoli elérésére és kezelésére egy parancssori felületen keresztül, magas szintű biztonsággal.

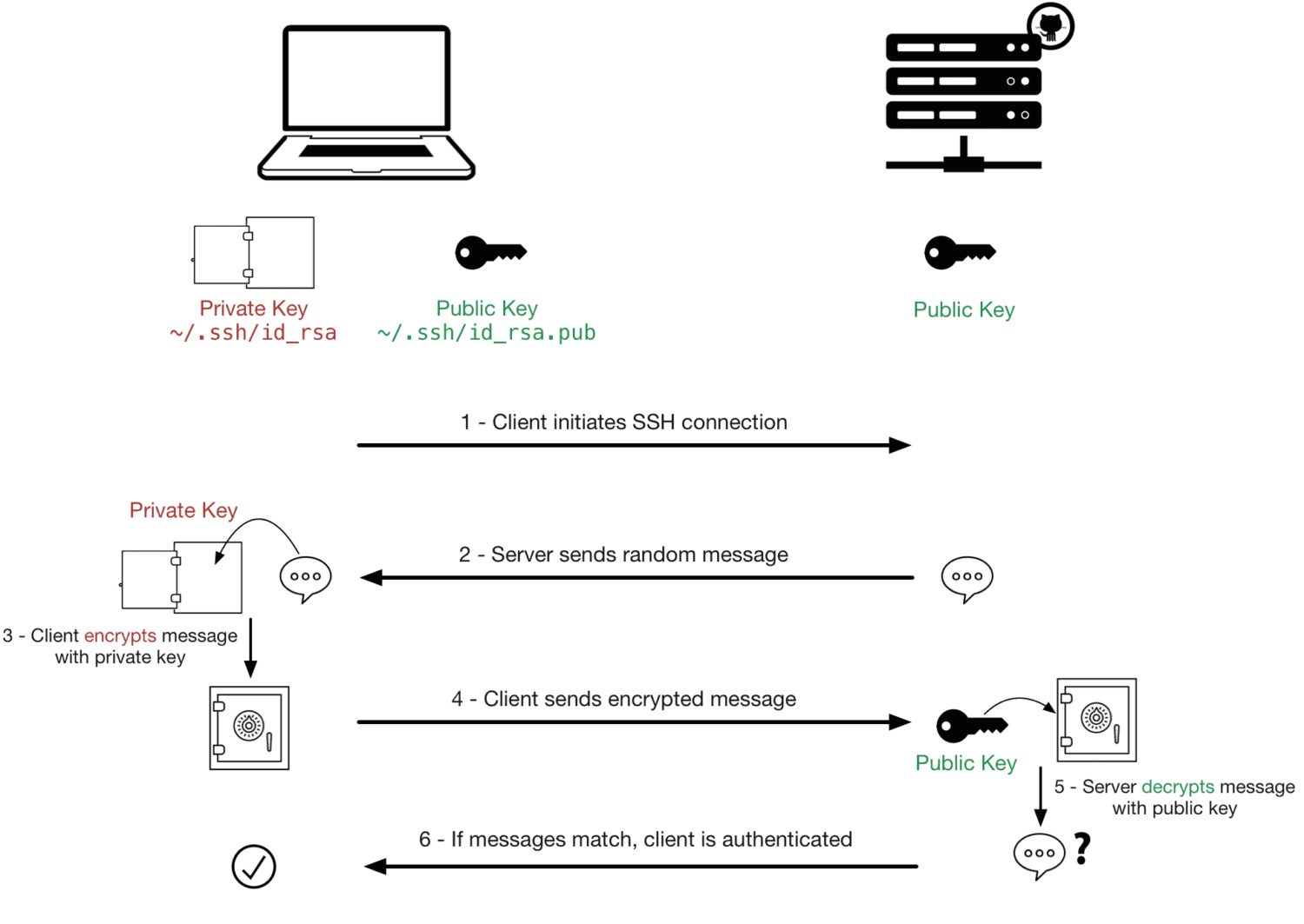

Az SSH kriptográfiai technikákat használ az ügyfél és a szerver hitelesítésére. Ez biztosítja, hogy a megfelelő kiszolgálóhoz csatlakozik, és a szerver ellenőrizni tudja az Ön személyazonosságát, mielőtt engedélyezi a hozzáférést.

Az SSH-kapcsolaton keresztül továbbított összes adat titkosított, ami megnehezíti a kommunikációt elfogó személyek számára, hogy lehallgatják a kicserélt adatokat.

Kép forrása: Stackoverflow

Kép forrása: Stackoverflow

Az SSH kulcspárt használ a hitelesítéshez. A kulcspár egy nyilvános kulcsból (amely meg van osztva a szerverrel) és egy privát kulcsból (melyet Ön titokban tart).

Itt van egy cikk a működéséről – SSH jelszó nélküli bejelentkezés

Amikor csatlakozik egy SSH-kiszolgálóhoz, a kliense az Ön privát kulcsát használja személyazonosságának bizonyítására.

Ezzel együtt támogatja a hagyományos felhasználónév és jelszó hitelesítést is. Ez azonban kevésbé biztonságos, és gyakran nem ajánlott, különösen az internetre néző szerverek esetében.

Az SSH alapértelmezés szerint a 22-es portot használja a kommunikációhoz – de ez biztonsági okokból megváltoztatható. A portszám módosítása csökkentheti az automatizált támadások számát.

Az SSH-t általában távoli szerveradminisztrációra, fájlátvitelre (például SCP-vel és SFTP-vel) és távoli parancssori interfészekhez való biztonságos hozzáférésre használják.

Széles körben használják a Unix-szerű operációs rendszerek adminisztrációjában, és különféle szoftvermegoldásokon keresztül Windows rendszeren is elérhető.

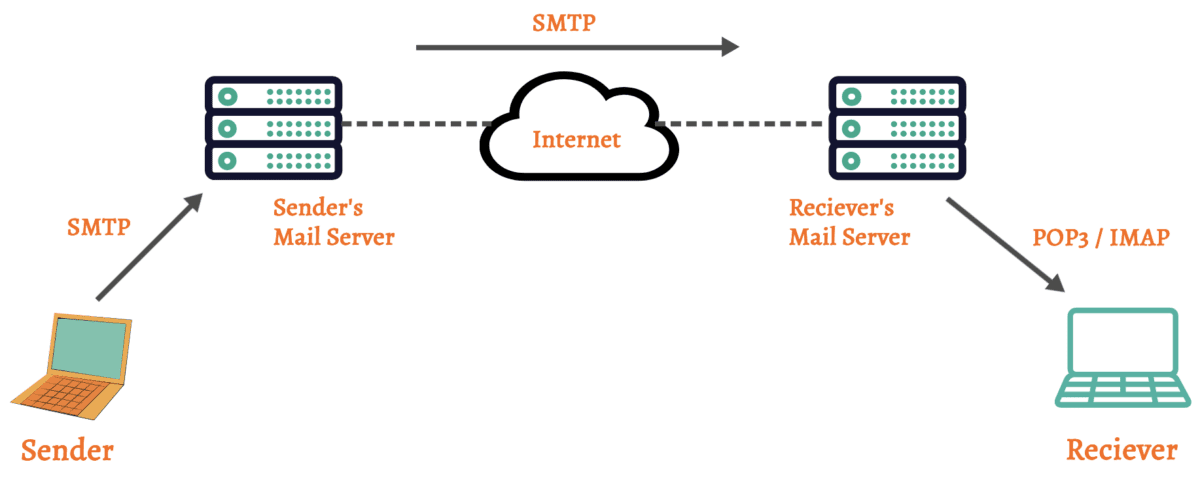

SMTP

Az SMTP a Simple Mail Transfer Protocol rövidítése.

Ez egy szabványos protokoll, amely a kimenő e-mail üzenetek kliensről vagy e-mail szerverről a címzett oldalán lévő e-mail szerverre való elküldéséért felelős.

Az SMTP az e-mail kommunikáció alapvető része, és más e-mail protokollokkal, például az IMAP/POP3-mal együtt működik, lehetővé téve az e-mailek teljes életciklusát, beleértve az e-mail üzenetek küldését, fogadását és tárolását.

Amikor e-mailt ír, és az e-mail kliensben a „Küldés” gombra kattint, az SMTP-t használ az üzenet továbbítására az e-mail szolgáltató szerverére.

A 25-ös portot használja a titkosítatlan kommunikációhoz és az 587-es portot a titkosított kommunikációhoz (STARTTLS használatával). A 465-ös portot titkosított SMTP-kommunikációhoz is használták, de kevésbé gyakori.

Sok SMTP-kiszolgáló hitelesítést igényel az e-mailek küldéséhez, hogy megakadályozza a jogosulatlan használatot. Hitelesítési módszerek, például felhasználónév és jelszó, vagy biztonságosabb módszerek, például OAuth használatosak.

Ezeket az SMTP-szervereket gyakran közvetítőként használják, ami azt jelenti, hogy elfogadják a kliensektől (pl. az Ön e-mail alkalmazásától) kimenő e-maileket, és továbbítják azokat a címzett e-mail szerverére. Ez segít az e-mailek interneten való átirányításában.

A kommunikáció TLS vagy SSL titkosítással biztosítható – különösen akkor, ha érzékeny vagy bizalmas információkat küld e-mailben.

Kezelési protokollok

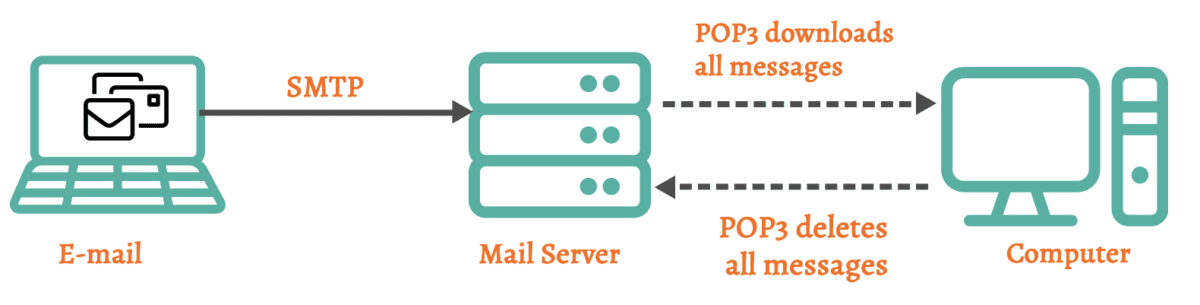

POP3

A POP3 a Post Office Protocol 3-as verziója.

Ez az egyik legelterjedtebb e-mail-lekérési protokoll, amelyet az e-mail üzenetek levelezőszerverről e-mail kliens alkalmazásba történő lekérésére használnak.

A POP3 úgy lett kialakítva, hogy „tárolás és továbbítás” módon működjön. Lekéri az e-maileket a szerverről, majd általában törli azokat a szerverről, miután elmentette a másolatot a kliens eszközén.

Egyes levelezőprogramok lehetőséget biztosítanak arra, hogy az e-mail másolatát a szerveren hagyják – de ez nem az alapértelmezett viselkedés.

A 110-es portot használja a titkosítatlan kommunikációhoz. A 995-ös portot általában a biztonságos POP3 kommunikációhoz használják TLS/SSL használatával.

A POP3 egy állapot nélküli protokoll. Ez azt jelenti, hogy nem követi nyomon a már letöltött e-maileket. Minden alkalommal, amikor csatlakozik a szerverhez, az összes olvasatlan üzenetet lekéri. Ez szinkronizálási problémákhoz vezethet, ha több eszközről éri el e-mailjeit.

A POP3-at elsősorban az e-mailek beérkező leveleinek letöltésére tervezték. Előfordulhat, hogy nem támogatja az e-mailek lekérését a szerver más mappáiból, például az elküldött elemeket vagy piszkozatokat.

Mivel a POP3 nem szinkronizálja az e-mail mappákat a szerver és a kliens között, az egyik eszközön végrehajtott műveletek (pl. e-mail törlése) nem jelennek meg a többi eszközön.

Javasoljuk, hogy használja a POP3 biztonságos verzióját (POP3S vagy POP3 over SSL/TLS), amely a biztonság növelése érdekében titkosítja az e-mail kliens és a szerver közötti kommunikációt.

A POP3 ma ritkábban használatos, mint az IMAP (Internet Message Access Protocol). Fejlettebb funkciókat biztosít, mint például a mappák szinkronizálása, és lehetővé teszi, hogy több eszköz is hatékonyabban kezelje ugyanazt a postafiókot.

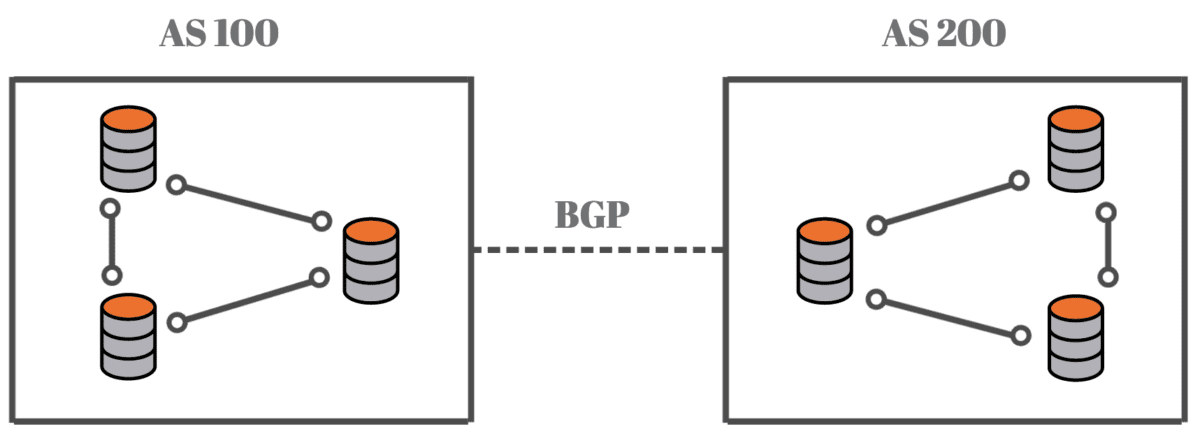

BGP

A BGP a Border Gateway Protocol rövidítése.

Ez egy szabványosított külső átjáró protokoll, amelyet a hálózatépítésben használnak az útválasztási és elérhetőségi információk autonóm rendszerek (AS-ek) közötti cseréjére.

Az autonóm rendszer egyetlen szervezet irányítása alatt álló IP-hálózatok és útválasztók gyűjteménye, amely közös útválasztási politikát mutat be az interneten.

A BGP egy útvonalvektor protokoll. Ez azt jelenti, hogy nyomon követi azt az utat (az autonóm rendszerek listáját), amelyen az adatcsomagok elérik a célt. Ez az információ segít a BGP-útválasztóknak az irányelvek és útvonalattribútumok alapján meghozni az útválasztási döntéseket.

Elsősorban arra szolgál, hogy meghatározza az adatok legmegfelelőbb útvonalát, amikor különböző szervezetek vagy internetszolgáltatók által üzemeltetett hálózatokat keresztezik.

Támogatja az útvonal-összesítést is, amely segít csökkenteni a globális útválasztási tábla méretét azáltal, hogy több IP-előtagot egyetlen útvonal bejelentésben foglal össze.

A BGP protokoll különféle mechanizmusokat használ az útválasztási hurkok megakadályozására, beleértve az AS path attribútum és a osztott horizont szabály.

A nyilvános interneten és a magánhálózatokon egyaránt használják.

A nyilvános interneten az internetszolgáltatók és a nagy hálózatok közötti útválasztási információk cseréjére használják. Magánhálózatokban belső útválasztásra és határrouteren keresztüli internetkapcsolatra használják.

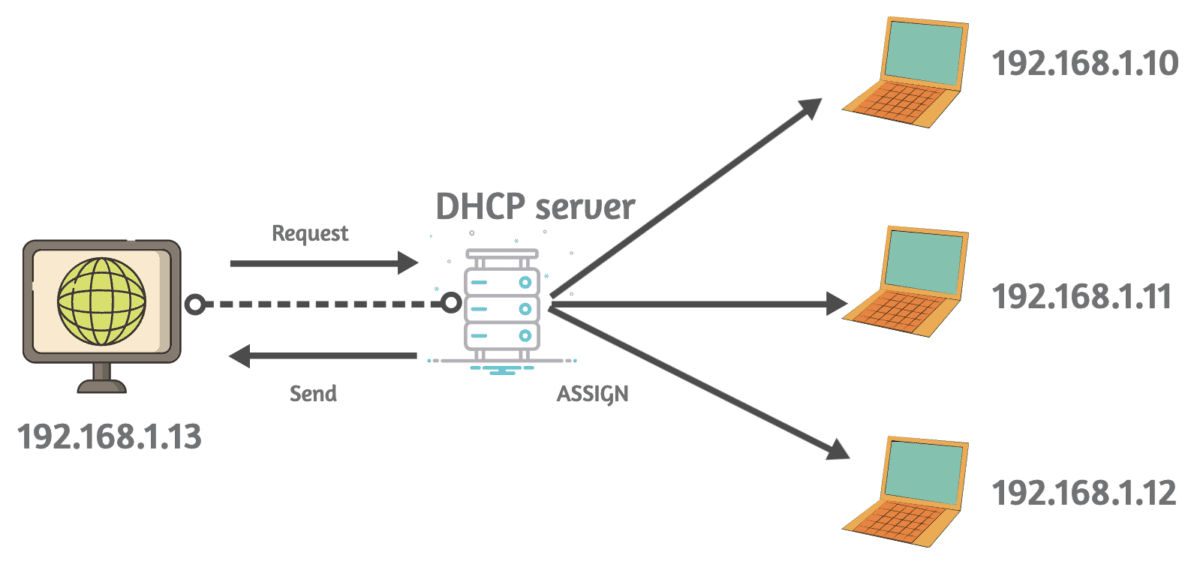

DHCP

A DHCP a Dynamic Host Configuration Protocol rövidítése.

Az IP-címek és egyéb hálózati konfigurációs beállítások automatikus hozzárendelésére szolgál a TCP/IP-hálózaton lévő eszközökhöz.

A DHCP folyamat általában négy fő szakaszból áll:

DHCP Discover

Amikor egy eszköz csatlakozik a hálózathoz – DHCP Discover broadcast üzenetet küld az elérhető DHCP-kiszolgálók megkeresésére.

DHCP ajánlat

A hálózaton lévő DHCP-kiszolgálók DHCP-ajánlattal válaszolnak a DHCP Discover üzenetre. Minden szerver IP-címet és kapcsolódó konfigurációs lehetőségeket biztosít.

DHCP kérés

A készülék kiválasztja a DHCP-ajánlatok egyikét, és egy DHCP-kérés üzenetet küld a kiválasztott szervernek, amely lekéri a felajánlott IP-címet.

DHCP nyugtázás

A DHCP szerver nyugtázza a kérést egy DHCP nyugtázási üzenet küldésével, amely megerősíti az IP-cím hozzárendelését.

Ismerjük meg a DHCP működési elvét egy egyszerű példán keresztül.

Képzelje el, hogy van otthoni Wi-Fi-hálózata, és azt szeretné, hogy eszközei (például telefonjai és laptopjai) csatlakozzanak hozzá anélkül, hogy manuálisan be kellene állítania az egyes eszközök hálózati beállításait. Itt jön be a DHCP:

- Tegyük fel, hogy okostelefonja éppen most csatlakozott az otthoni Wi-Fi-hálózathoz.

- Az okostelefon üzenetet küld: „Hé, új vagyok itt. Tud valaki adni egy IP-címet és egyéb hálózati adatokat?”

- A DHCP-kiszolgálóként működő Wi-Fi útválasztó meghallja a kérést. Azt mondja: „Persze, van elérhető IP-címem, és itt vannak a többi hálózati beállítás, amire szüksége van – például az alhálózati maszk, az alapértelmezett átjáró és a DNS-kiszolgáló.”

- Az okostelefon megkapja ezeket az információkat, és automatikusan beállítja magát a megadott IP-címmel és hálózati beállításokkal.

Az okostelefon készen áll az internet használatára és az otthoni hálózat más eszközeivel való kommunikációra.

ICMP

Az Internet Control Message Protocol (ICMP) egy hálózati rétegbeli protokoll, amelyet az IP-csomagban használnak, hogy lehetővé tegye a kommunikációt és visszajelzést adjon a hálózati műveletek állapotáról.

Az ICMP-t elsősorban az IP-csomagok feldolgozásával kapcsolatos hibák jelentésére és diagnosztikai információk biztosítására használják.

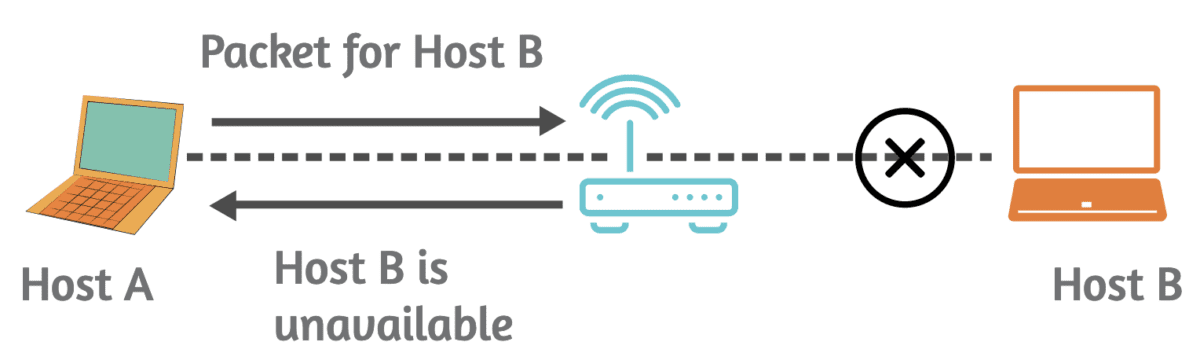

Például, ha egy útválasztó problémába ütközik egy IP-csomag továbbítása közben – ICMP hibaüzenetet generál, és visszaküldi a csomag forrásának.

A gyakori ICMP hibaüzenetek közé tartozik a „Cél elérhetetlen”, „Túllépési idő” és „Paraméterhiba”.

Az ICMP egyik legismertebb felhasználási módja a „ping” parancs (amely a gazdagép elérhetőségének ellenőrzésére szolgál).

Ez a ping parancs ICMP Echo Request üzeneteket küld a célállomásnak, és ha a gazdagép elérhető, egy ICMP Echo Reply üzenettel kell válaszolnia. Ez egy egyszerű módja a hálózati kapcsolat tesztelésének.

Az ICMP-t a maximális átviteli egység (PMTU) felderítésére is használják. A PMTU egy IP-csomag maximális mérete, amely töredezettség nélkül továbbítható egy útvonal mentén.

Az olyan ICMP üzenetek, mint a „Fragmentation Needed” és a „Packet Too Big” (Túl nagy csomag) a megfelelő MTU meghatározására szolgálnak egy adott útvonalhoz, ami segít elkerülni a töredezettséget és optimalizálni az adatátvitelt.

Ezek az üzenetek arra is használhatók, hogy nyomon kövessék azt az időt, amely alatt a csomagok eljutnak a forrástól a célállomásig és vissza. Erre a célra a „Túllépési idő” üzenet szolgál.

SNMP

Az SNMP a Simple Network Management Protocol rövidítése.

Ez egy alkalmazási rétegbeli protokoll a hálózati eszközök/rendszerek kezelésére és figyelésére.

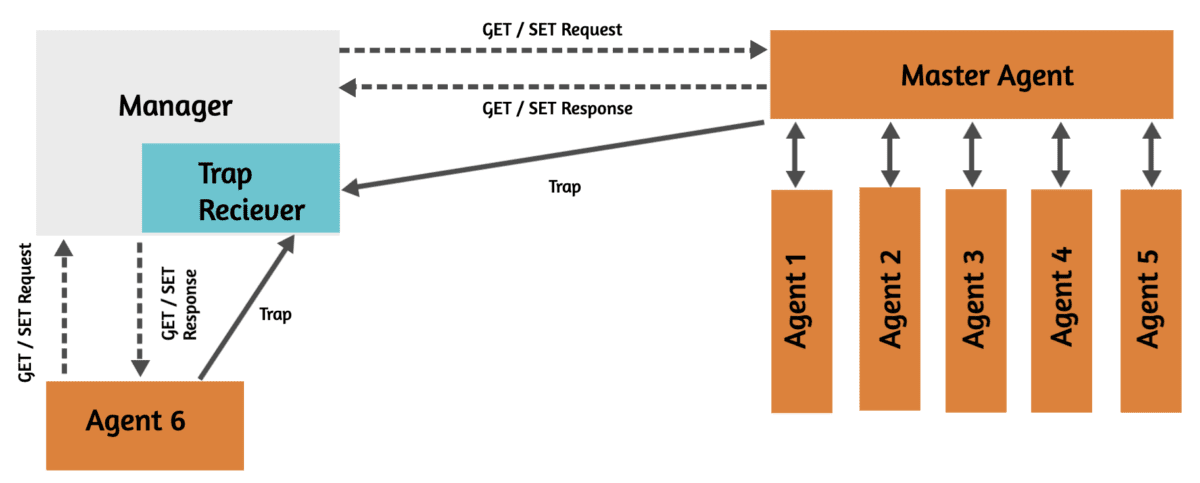

Az SNMP menedzser-ügynök modellt használ. Két fő összetevője van.

SNMP Manager

A menedzser felelős az SNMP-ügynököktől érkező kérésekért és információk összegyűjtéséért. Konfigurációs paramétereket is beállíthat az ügynökökön.

SNMP ügynök

Az ügynök egy hálózati eszközökön futó szoftvermodul vagy folyamat. Információkat tárol az eszköz konfigurációjáról és teljesítményéről. Az ügynök válaszol az SNMP-kezelők kérésére.

A MIB (Management Information Base) egy hierarchikus adatbázis, amely meghatározza a felügyelt objektumok szerkezetét és szervezetét a hálózati eszközökön. Referenciaként szolgál mind az SNMP-kezelők, mind az ügynökök számára, ami biztosítja, hogy megértsék egymás adatait.

Az SNMP-nek három változatát használják széles körben.

SNMPv1: Az SNMP eredeti verziója, amely közösségi karakterláncokat használ a hitelesítéshez. Hiányoznak a biztonsági funkciók, és kevésbé biztonságosnak tekinthető.

SNMPv2c: Továbbfejlesztés az SNMPv1-hez képest további adattípusok támogatásával és jobb hibakezeléssel.

SNMPv3: Az SNMP legbiztonságosabb verziója, amely titkosítást, hitelesítést és hozzáférés-vezérlést kínál. A korábbi verziók számos biztonsági aggályát kezeli.

Az SNMP-t különféle hálózatkezelési feladatokra használják, például a sávszélesség-kihasználtság figyelésére, az eszközök üzemidejének nyomon követésére, a hálózati eszközök távoli konfigurálására, valamint bizonyos események (pl. rendszerhiba vagy küszöb-sértés) esetén riasztások fogadására.

Következtetés✍️

Remélem, nagyon hasznosnak találta ezt a cikket a különféle hálózati protokollok megismerésében. Érdekelheti a hálózati szegmentáció és annak megvalósítása is.