Wie führe ich einen GCP-Sicherheitsscan durch, um Fehlkonfigurationen zu finden?

Die Cloud-Infrastruktur bietet eine Reihe von Vorteilen, darunter Flexibilität, Skalierbarkeit, hohe Leistungsfähigkeit und Wirtschaftlichkeit.

Nachdem ein Dienst wie die Google Cloud Platform (GCP) abonniert wurde, entfallen die hohen Investitions- und Wartungskosten, die mit dem Betrieb eines eigenen Rechenzentrums und der zugehörigen Infrastruktur verbunden wären. Allerdings bieten herkömmliche Sicherheitsmaßnahmen vor Ort keinen ausreichenden Schutz für dynamische, virtuelle Umgebungen.

Anders als in einem On-Premise-Rechenzentrum, wo eine Perimeter-Sicherheit die gesamte Installation schützt, erfordert die Natur von Cloud-Umgebungen mit ihrer Vielfalt an Technologien und Standorten einen anderen Sicherheitsansatz. Die dezentrale und dynamische Beschaffenheit der Cloud führt oft zu einer vergrößerten Angriffsfläche.

Insbesondere Fehlkonfigurationen auf Cloud-Plattformen und in deren Komponenten setzen Ressourcen einem Risiko aus und verbergen gleichzeitig potenzielle Sicherheitslücken. Es kommt vor, dass Entwickler Datenspeicher während der Softwareentwicklung öffnen und diese Zugänglichkeit beim Launch der Anwendung vergessen.

Neben der Anwendung von bewährten Sicherheitsverfahren ist es daher unerlässlich, korrekte Konfigurationen zu gewährleisten sowie eine kontinuierliche Überwachung, Transparenz und Einhaltung von Richtlinien sicherzustellen.

Glücklicherweise gibt es eine Vielzahl von Tools, die dabei helfen, die Sicherheit zu erhöhen, indem sie Fehlkonfigurationen aufdecken und verhindern, Einblicke in den Sicherheitszustand der GCP gewähren und sonstige Schwachstellen identifizieren und beheben.

Aktualisierung: Informationen zum AWS-Sicherheitsscanner finden Sie in diesem Beitrag.

Google Cloud Security Command Center (SCC)

Das Google Cloud-SCC ist ein umfassendes System zur Risikoanalyse und zur Darstellung von Daten, das GCP-Kunden die Möglichkeit bietet, ihren Sicherheitsstatus zu verstehen und Maßnahmen zu ergreifen, um ihre Cloud-Ressourcen und Assets von einer zentralen Konsole aus zu schützen.

Cloud SCC (Security Command Center) bietet Einblicke in die in der Google-Cloud-Umgebung betriebenen Ressourcen und in risikobehaftete Fehlkonfigurationen, sodass Teams ihre Anfälligkeit für Bedrohungen verringern können. Darüber hinaus unterstützt dieses umfassende Sicherheits- und Datenrisikomanagement-Tool GCP-Kunden bei der Einhaltung von Best Practices für die Sicherheit.

Das grundlegende Kommandozentrum umfasst verschiedene Sicherheitstools von Google. Es handelt sich jedoch um eine anpassungsfähige Plattform, die sich in eine Vielzahl von Tools von Drittanbietern integrieren lässt, um die Sicherheit zu verbessern und die Abdeckung in Bezug auf Komponenten, Risiken und Praktiken zu erweitern.

Funktionen:

- Anzeigen und Beheben von Fehlkonfigurationen wie Firewalls und IAM-Regeln.

- Erkennen, reagieren und vorbeugen von Bedrohungen und Compliance-Problemen.

- Identifizieren der häufigsten Schwachstellen und Risiken wie Mixed Content und Flash Injection sowie eine einfache Untersuchung der Ergebnisse.

- Identifizieren von öffentlich zugänglichen Assets wie VMs, SQL-Instanzen, Buckets und Datensätzen.

- Asset-Erkennung und Inventarisierung sowie Identifizierung von Schwachstellen, sensiblen Daten und Anomalien.

- Integration mit Drittanbieter-Tools zur verbesserten Identifizierung und Behebung von kompromittierten Endpunkten, Netzwerkangriffen, DDoS, Richtlinien- und Compliance-Verstößen, Sicherheitslücken in Instanzen und Bedrohungen.

Insgesamt ist das Security Command Center eine flexible Lösung, die sich an die Anforderungen verschiedener Organisationen anpassen lässt. Es kann mit verschiedenen Google-Sicherheitstools wie Cloud Data Loss Prevention und Web Security Scanner sowie mit Sicherheitslösungen von Drittanbietern wie McAfee, Qualys und CloudGuard verbunden werden.

Forseti

Forseti ist eine Open-Source-Lösung, die Transparenz in die GCP-Umgebung bringt, bei der Behebung von Schwachstellen unterstützt und die Überwachung und das Verständnis von Richtlinien und Compliance ermöglicht. Es besteht aus mehreren Kernmodulen, die einfach aktiviert, konfiguriert und unabhängig voneinander ausgeführt werden können.

Zusätzlich gibt es weitere Module, die die Funktionalität und Anpassungsfähigkeit von Forseti erweitern.

Funktionen:

- Überwachung der GCP-Ressourcen, um sicherzustellen, dass Sicherheitsfunktionen wie Zugriffskontrollen vorhanden und vor unbefugten Änderungen geschützt sind.

- Erstellung einer Bestandsaufnahme der Ressourcen und Behalten des Überblicks über die GCP-Umgebung.

- Verständnis und Durchsetzung von Sicherheits- und Firewall-Richtlinien.

- Bewertung von Einstellungen, um Konformität sicherzustellen und die Offenlegung von GCP-Ressourcen zu vermeiden.

- Einblicke in Cloud Identity and Access Management (Cloud IAM)-Richtlinien und Darstellung der Zugriffsberechtigungen von Benutzern auf Ressourcen.

- Ein Visualisierungstool, das hilft, die GCP-Sicherheitsstruktur zu verstehen und Richtlinienkonformität und -verstöße zu identifizieren.

CloudGuard

CloudGuard ist eine Cloud-native, agentenlose Sicherheitslösung, die den Sicherheitsstatus der GPC-Plattform bewertet und visualisiert, um Teams beim Schutz ihrer Cloud-Assets und -Umgebungen zu unterstützen. Die Lösung analysiert verschiedene Assets, darunter die Compute Engine, Datenbanken, virtuelle Maschinen und andere Dienste sowie Netzwerk-Firewalls.

Funktionen:

- Kontinuierliche Überwachung von Sicherheitsrichtlinien und Ereignissen, Erkennung von Änderungen und Überprüfung der Compliance.

- Identifizierung und Behebung von Fehlkonfigurationen sowie Schwachstellen und damit verbundenen Sicherheitsrisiken.

- Erhöhung der Sicherheit und Sicherstellung von Compliance und Best Practices.

- Leistungsstarke Visualisierungen und Darstellung des Sicherheitsstatus der GCP-Netzwerkressourcen.

- Nahtlose Integration in die GCP sowie andere öffentliche Clouds wie Amazon Web Services und Microsoft Azure.

- Durchsetzung von Governance-Richtlinien, die den individuellen Sicherheitsanforderungen des Unternehmens entsprechen.

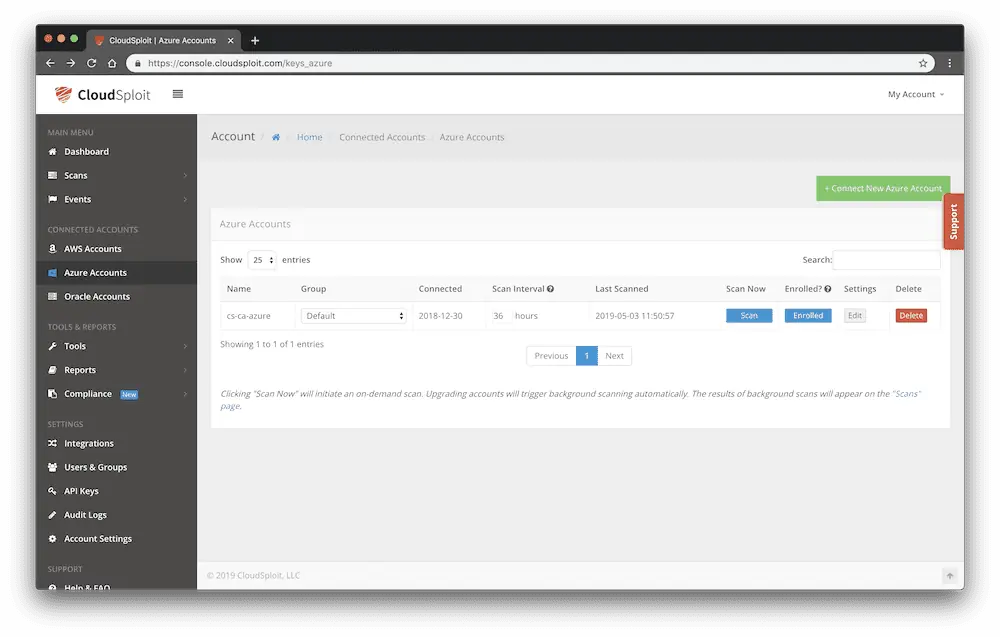

Cloudsploit

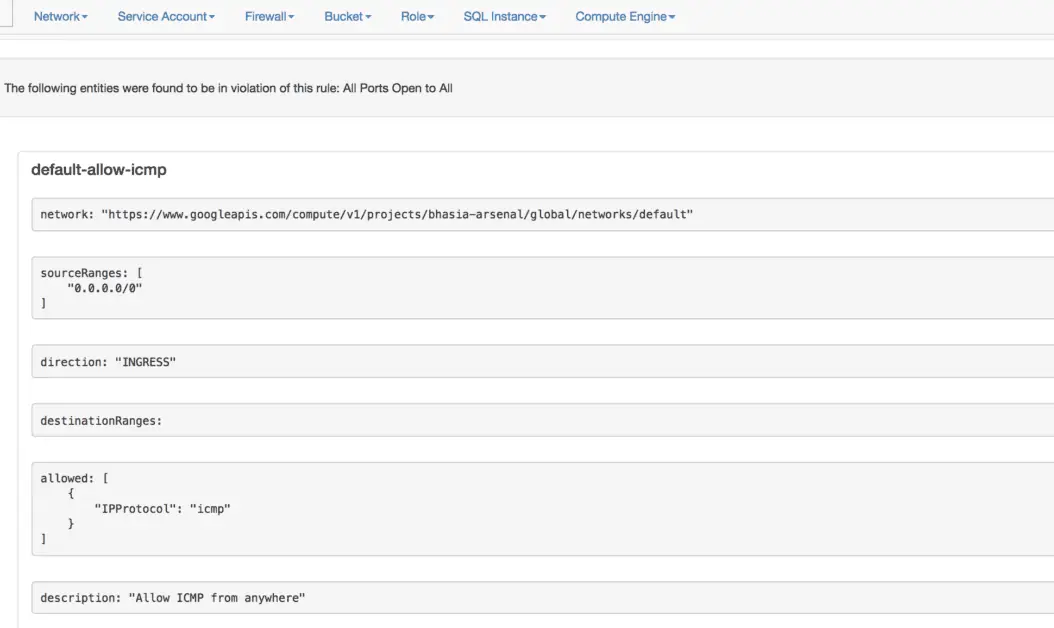

Cloudsploit ist eine leistungsstarke Lösung, die Sicherheitskonfigurationsprobleme in der Google Cloud Platform sowie anderen öffentlichen Cloud-Diensten wie Azure, AWS, Github und Oracle prüft und automatisch erkennt.

Die Sicherheitslösung verbindet sich mit den GCP-Projekten und überwacht die verschiedenen Komponenten. Sie bietet Erkennung von Sicherheitsfehlkonfigurationen, bösartigen Aktivitäten, exponierten Assets und anderen Schwachstellen.

Funktionen:

- Einfache Bereitstellung und Nutzung zur Überwachung der Sicherheitskonfiguration mit einer Warnfunktion.

- Schnelle und präzise Scans und Berichte.

- Einblicke in die Sicherheitslage und Compliance.

- Überprüfung der Systeme und Analyse der Berechtigungen, Rollen, Netzwerke, Zertifikate, Nutzungstrends, Authentifizierung und verschiedener Konfigurationen.

- Übersichten auf Kontoebene zur Visualisierung von Trends und relativen Risikolevels im Zeitverlauf.

- API-basiertes Design, das die Integration des Tools in verschiedene CISO-Dashboards und andere Berichtssysteme erleichtert.

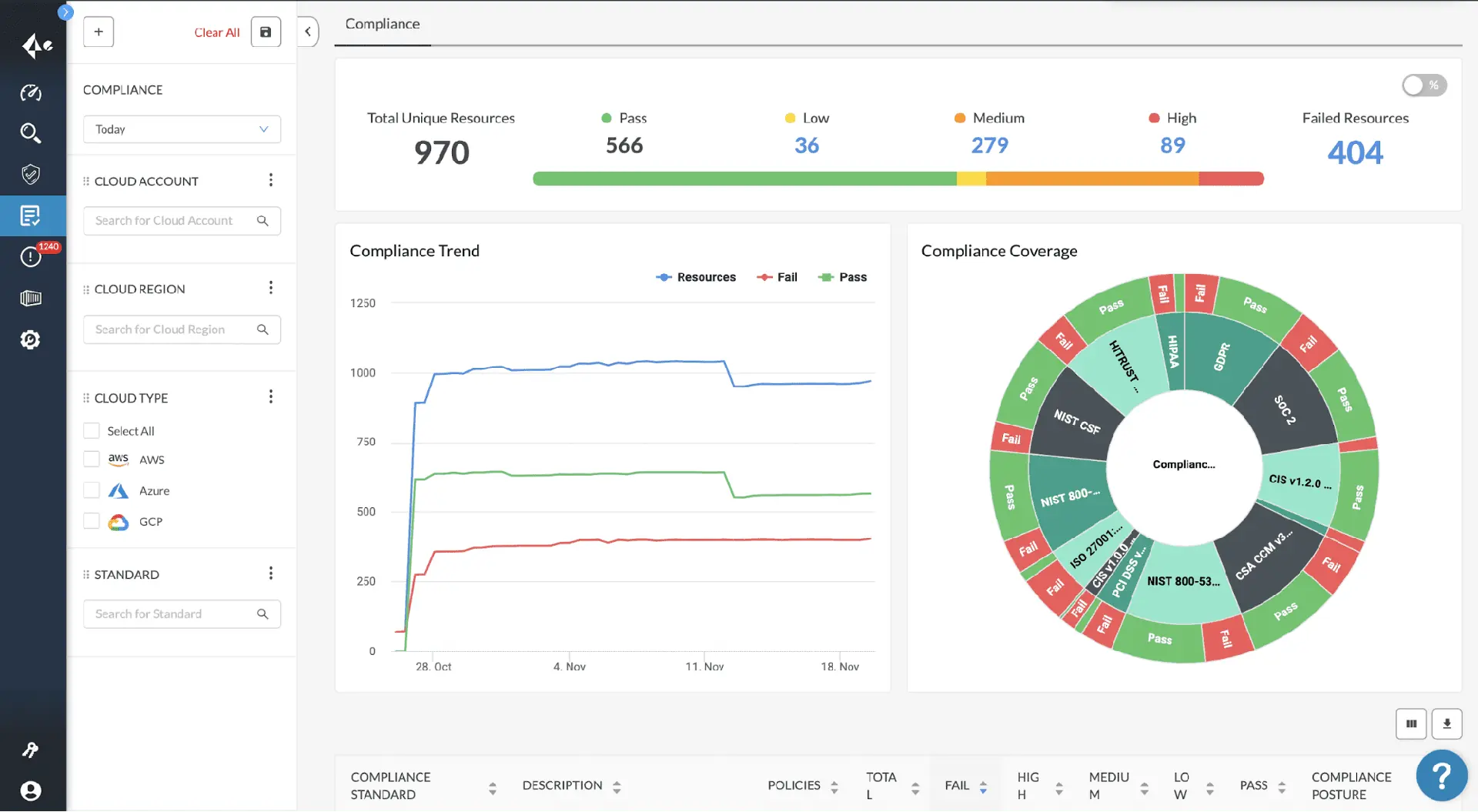

Prisma Cloud

Prisma Cloud ist eine integrierte, Cloud-native Lösung, die die korrekte Implementierung und Wartung der Sicherheit und Compliance der GCP-Umgebung, -Anwendungen und -Ressourcen gewährleistet.

Dieses umfassende Tool verfügt über APIs, die sich nahtlos in den GCP-Dienst integrieren lassen, um neben der Durchsetzung der Compliance kontinuierliche Einblicke, Schutz und Berichterstattung zu bieten.

Funktionen:

- Umfassende, skalierbare, API-basierte Sicherheitslösung, die Einblicke, kontinuierliche Überwachung, Bedrohungserkennung und Reaktion bietet.

- Vollständige Transparenz, um Fehlkonfigurationen, Workload-Schwachstellen, Netzwerkbedrohungen, Datenlecks, unsichere Benutzeraktivitäten und mehr zu identifizieren und zu beheben.

- Schutz von Workloads, Containern und Apps, die auf der Google Cloud Platform ausgeführt werden.

- Benutzerdefinierte Durchsetzung von Sicherheitsrichtlinien basierend auf Anwendungen, Benutzern oder Geräten.

- Einfache Durchsetzung von Governance-Richtlinien und Einhaltung einer Vielzahl von Standards, einschließlich, aber nicht beschränkt auf NIST, CIS, GDPR, HIPAA und PCI.

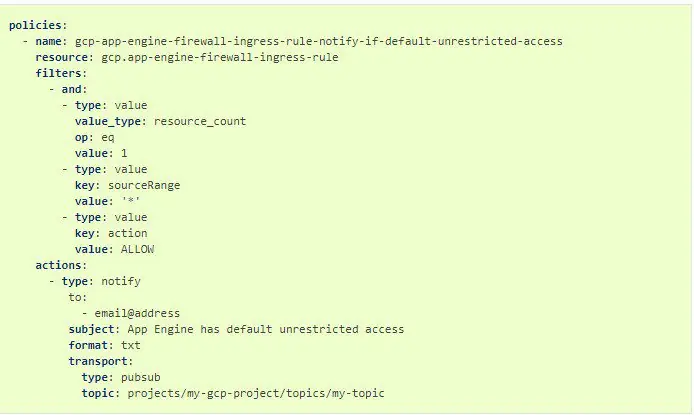

Cloud Custodian

Cloud Custodian ist eine anpassungsfähige und leichtgewichtige Open-Source-Regel-Engine für Cloud-Sicherheit und -Governance. Mit der Lösung können Sie Ihre GCP-Konten und -Ressourcen sicher verwalten. Neben der Sicherheit trägt die integrierte Lösung zur Kostenoptimierung bei, indem sie die Ressourcennutzung verwaltet, sodass Sie Geld sparen können.

Funktionen:

- Echtzeit-Durchsetzung von Sicherheitsrichtlinien und Compliance bei Zugriffsverwaltung, Firewall-Regeln, Verschlüsselung, Tags, Garbage Collection, automatisiertem Ressourcenmanagement außerhalb der Geschäftszeiten usw.

- Bietet einheitliche Metriken und Berichte.

- Nahtlose Integration in die Funktionen der Google Cloud Platform.

- Automatische Bereitstellung von GCP AuditLog und anderen serverlosen Funktionen.

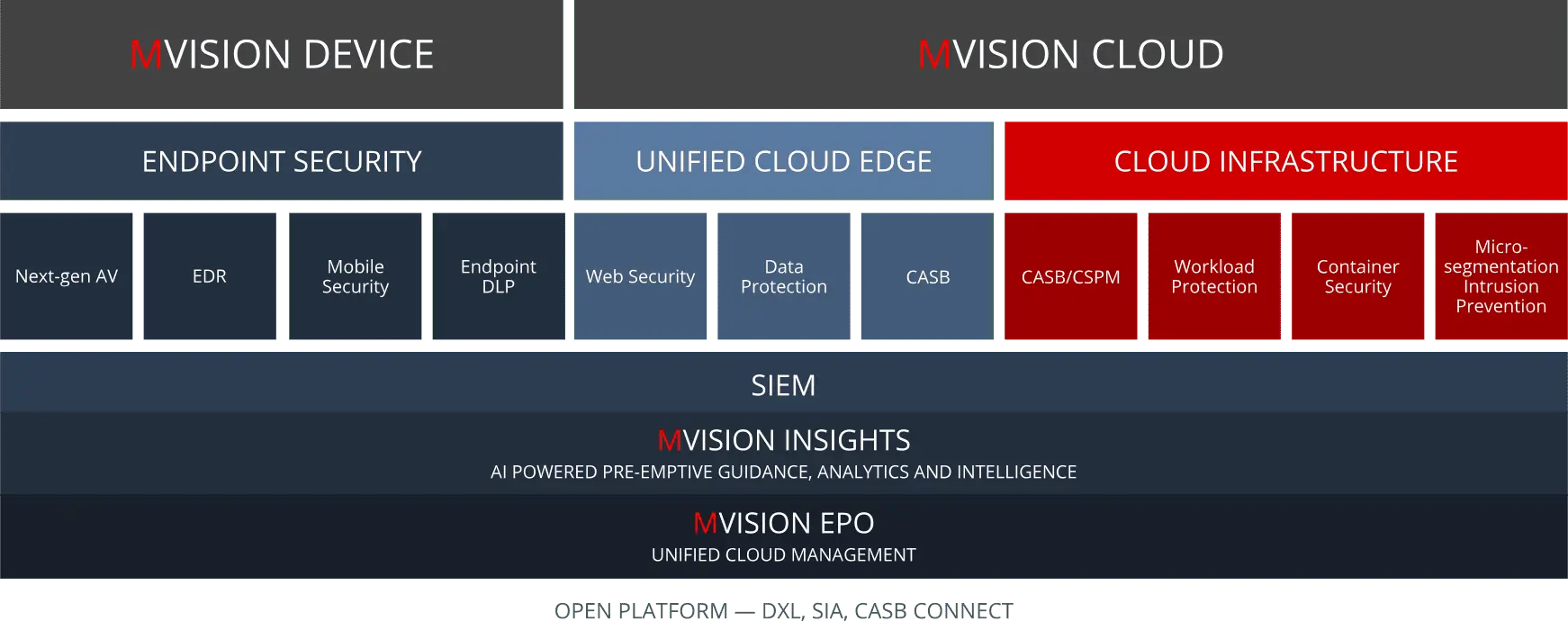

McAfee MVISION

Das McAfee MVISION ist eine Sicherheitslösung, die in Google Cloud SCC integriert ist, um Teams Einblick in die Sicherheitslage ihrer GCP-Ressourcen zu geben und Schwachstellen und Bedrohungen zu erkennen und zu beheben.

Darüber hinaus bietet die Cloud-native Lösung Konfigurationsaudits, die es Sicherheitsteams ermöglichen, versteckte Risiken zu identifizieren und zu beheben. Es verfügt über Cloud-Richtlinien-Engines, die die GCP-Abfragen verbessern, wodurch verschiedene Sicherheitsfehlkonfigurationen in unterschiedlichen GCP-Diensten gefunden werden können.

Funktionen:

- Bietet Einblicke, die Teams dabei helfen, Sicherheits- und Compliance-Probleme zu identifizieren und zu beheben.

- Verbesserte und umfassende Konfigurationsprüfung zum Auffinden verborgener Schwachstellen, sodass Teams Best Practices durchsetzen können.

- Bietet Transparenz, um Teams in die Lage zu versetzen, Sicherheitsvorfälle, Anomalien, Verstöße und Bedrohungen zu untersuchen, und ermöglicht schnelle Abhilfemaßnahmen in der Cloud-Sicherheitszentrale.

- Benachrichtigungen bei Sicherheitsbedrohungen oder Richtlinienverstößen.

- Visualisierung von Schwachstellen und Bedrohungen auf Google Cloud SCC-Dashboards.

Netskope

Netskope ermöglicht es, Sicherheitsprobleme, Bedrohungen und Fehlkonfigurationen, die digitale Assets Bedrohungen und Angriffen aussetzen, schnell zu erkennen und zu beheben.

Neben der Ergänzung von GSCC beim Schutz von Recheninstanzen, Objektspeichern, Datenbanken und anderen Assets geht Netskope tiefer und breiter, um Einblicke in Fehlkonfigurationen, fortgeschrittene Bedrohungen und Risiken zu geben.

Funktionen:

- Echtzeit-Einblicke in Bedrohungen, Schwachstellen, Fehlkonfigurationen und Compliance auf der Google Cloud-Plattform.

- Identifizierung und Behebung aller Schwachstellen, Fehlkonfigurationen, Compliance- und Sicherheitsrisiken.

- Kontinuierliche Überwachung der Sicherheitskonfiguration und Vergleich mit Best Practices. Identifizierung von Problemen und Festlegung von Standards auf der Grundlage von Best Practices und CIS-Benchmarks.

- Compliance-Berichte – Bestandsaufnahme der GCP-Ressourcen zur Ermittlung und Meldung von Fehlkonfigurationen und Anomalien.

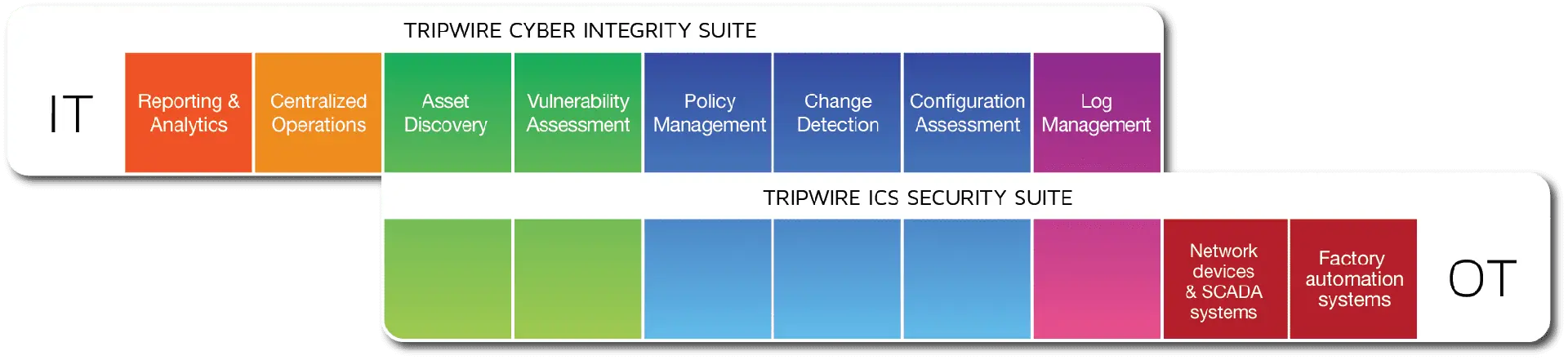

Tripwire

Tripwire Cloud-Cybersicherheit ist eine umfassende Lösung, die es Unternehmen ermöglicht, effektive Sicherheitskonfigurationen und -kontrollen zu implementieren und so die Offenlegung ihrer digitalen Assets zu verhindern. Sie kombiniert Konfigurationsmanagement, einen Cloud Management Assessor (CMA) und Funktionen zur Überwachung der Dateiintegrität, um öffentlich zugängliche Ressourcen und Daten auf der GCP zu identifizieren.

Hauptfunktionen:

- Identifizierung und Behebung von öffentlich zugänglichen GCP-Speicherbuckets oder -instanzen, um eine korrekte Konfiguration und Datensicherheit zu gewährleisten.

- Erfassung, Analyse und Bewertung der GCP-Konfigurationsdaten zur Identifizierung und Behebung von Fehlkonfigurationen.

- Überwachung von Konfigurationsänderungen, die die GCP-Cloud gefährden oder Assets offenlegen können.

- Der Cloud Management Assessor von Tripwire überwacht die Google Cloud-Plattform auf Fehlkonfigurationen und benachrichtigt die Sicherheitsteams zur Behebung.

Scout Suite

Die Scout Suite ist ein Open-Source-Sicherheitsprüfungstool für GCP und andere öffentliche Clouds. Es ermöglicht Sicherheitsteams, den Sicherheitsstatus ihrer GCP-Umgebungen zu bewerten und Fehlkonfigurationen und andere Schwachstellen zu identifizieren.

Das Konfigurationsprüfungstool von Scout Suite interagiert problemlos mit den von Google bereitgestellten APIs, um Daten zum Sicherheitsstatus zu erfassen und zu analysieren. Es hebt dann alle identifizierten Schwachstellen hervor.

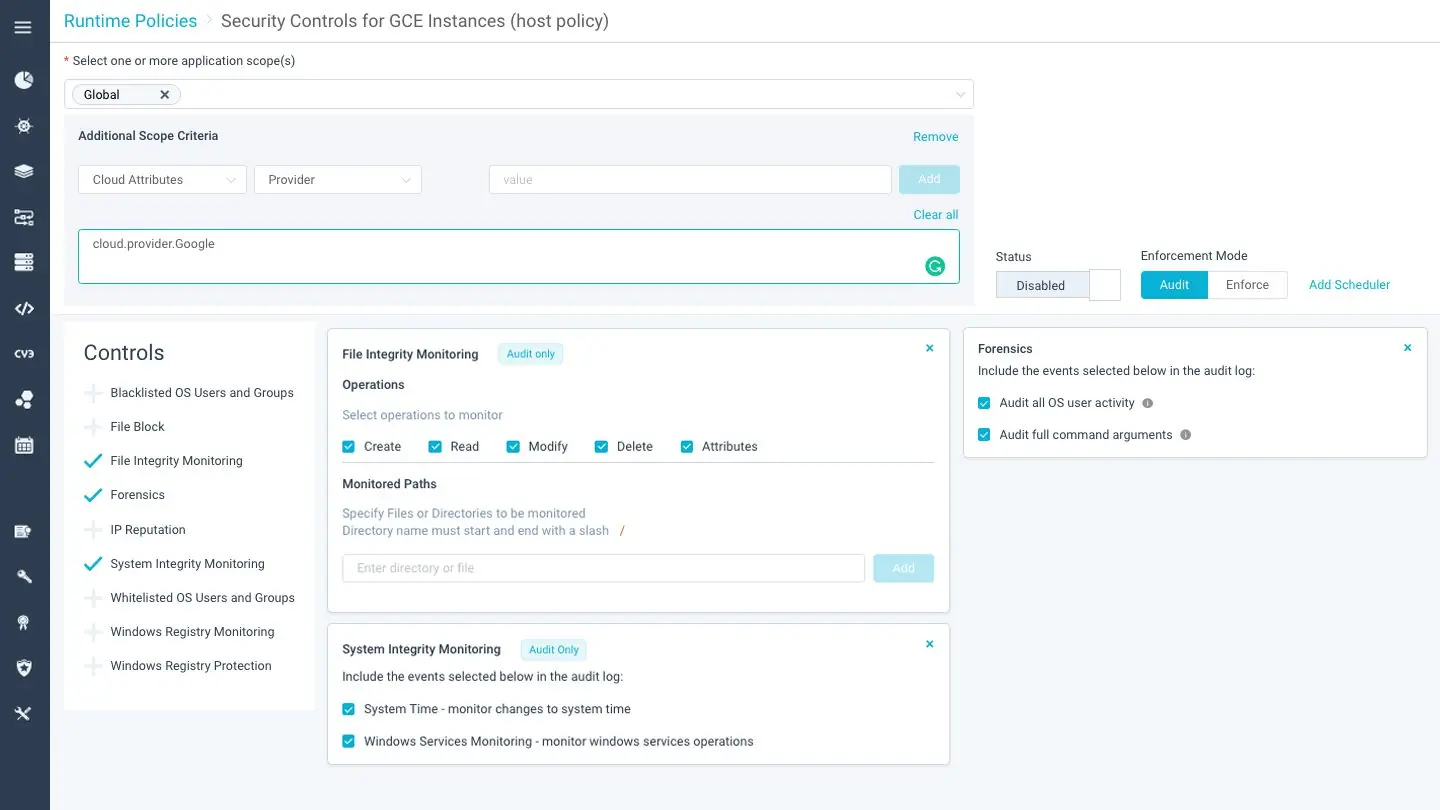

Aqua Security

Aqua Security ist eine Plattform, die Organisationen Einblicke in GCP und andere Umgebungen wie AWS, Oracle Cloud und Azure ermöglicht. Sie hilft, Richtlinien und Compliance zu vereinfachen und durchzusetzen.

Aqua lässt sich in das Cloud Security Command Center von Google, andere Drittanbieter-Lösungen sowie Analyse- und Überwachungstools integrieren. Auf diese Weise können Sie Ihre Sicherheit, Richtlinien und Compliance von einem einzigen Ort aus anzeigen und verwalten.

Funktionen:

- Scannen, Identifizieren und Beheben von Fehlkonfigurationen, Malware und Schwachstellen in Bildern.

- Sicherstellung der Integrität von Bildern über den gesamten Anwendungslebenszyklus hinweg.

- Definition und Durchsetzung von Privilegien und Compliance-Standards wie PCI, GDPR und HIPAA.

- Verbesserte Bedrohungserkennung und Abwehrmaßnahmen für die GCP-Container-Workloads.

- Erstellung und Durchsetzung von Image-Assurance-Richtlinien, um zu verhindern, dass kompromittierte, anfällige oder falsch konfigurierte Images in der Google Kubernetes Engine-Umgebung ausgeführt werden.

- Unterstützung bei der Erstellung eines Audit-Trails für Forensik und Compliance.

- Kontinuierliches Scannen der Einstellungen zur Identifizierung von Schwachstellen und Anomalien.

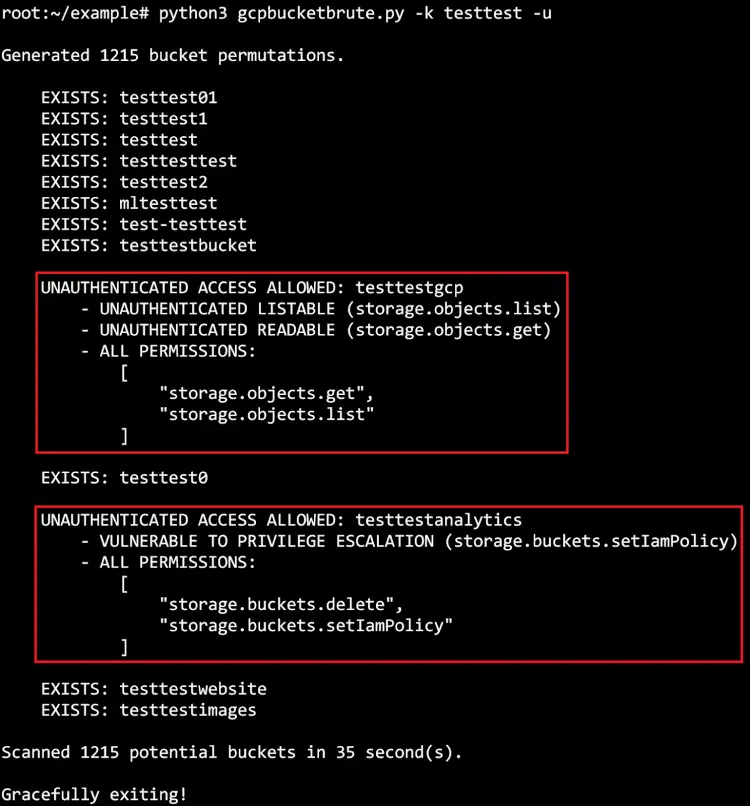

GCPBucketBrute

Das GCPBucketBrute ist eine anpassbare und effektive Open-Source-Sicherheitslösung zur Erkennung offener oder falsch konfigurierter Google Storage-Buckets. Im Wesentlichen ist dies ein Skript, das Google-Storage-Buckets auflistet, um festzustellen, ob unsichere Konfigurationen und Berechtigungseskalationen vorliegen.

Funktionen:

- Erkennung offener GCP-Buckets und riskanter Berechtigungseskalationen auf Cloud-Instanzen der Plattform.

- Überprüfung der Berechtigung jedes erkannten Buckets, um festzustellen, ob er anfällig für eine Berechtigungseskalation ist.

- Geeignet für Google Cloud-Penetrationstests, Red-Team-Engagements und mehr.

Cloud Security Suite

Security FTW Cloud Security Suite ist eine weitere Open-Source-Lösung zur Überprüfung des Sicherheitsstatus der GCP-Infrastruktur. Diese All-in-One-Lösung hilft bei der Überprüfung der Konfigurationen und Sicherheit der GCP-Konten und kann eine Vielzahl von Schwachstellen identifizieren.

Fazit

Die Google Cloud Platform bietet eine flexible und hochskalierbare IT-Infrastruktur. Wie andere Cloud-Umgebungen kann sie jedoch Schwachstellen aufweisen, wenn sie nicht richtig konfiguriert ist. Diese Schwachstellen können von Betrügern ausgenutzt werden, um Systeme zu kompromittieren, Daten zu stehlen, mit Malware zu infizieren oder andere Cyberangriffe durchzuführen.

Glücklicherweise können Unternehmen ihre GCP-Umgebungen sichern, indem sie bewährte Sicherheitspraktiken einhalten und verlässliche Tools zum Schutz, zur kontinuierlichen Überwachung und zur Bereitstellung von Einblicken in die Konfigurationen und den allgemeinen Sicherheitsstatus einsetzen.