Was ist ein Botnet und wie schützt man sich davor?

Sich online zu schützen, ist eine ständige Aufgabe, bei der man sich über aktuelle Cyberbedrohungen informieren und Schutzmaßnahmen ergreifen muss. Von unerlaubtem Krypto-Mining bis hin zu Sicherheitslücken in öffentlichen WLAN-Netzen gibt es zahlreiche Gefahren, die man beachten sollte. Eine Cyberbedrohung, die in letzter Zeit an Bedeutung gewonnen hat, ist die Existenz von Botnetzen. Ein Botnetz, abgeleitet von „Roboternetzwerk“, ist eine Gruppe von Computern, die miteinander verbunden sind und von einer unbefugten Person ferngesteuert werden. Dadurch könnte Ihr Computer von jemand anderem für betrügerische Zwecke verwendet und kontrolliert werden.

Botnetze sind besonders schädlich, da man durch die Wahl eines unsicheren VPNs unwissentlich Teil eines solchen werden kann – die Software, die eigentlich schützen soll, kann Sie sogar noch größeren Gefahren aussetzen! Im Folgenden erläutern wir, was ein Botnetz ist, und geben Tipps, wie man zwielichtige VPNs meidet, die einen Teil eines solchen machen könnten. Anschließend stellen wir einige vertrauenswürdige VPNs vor, die Sie vor Botnetzen schützen können. Lesen Sie weiter, um mehr darüber zu erfahren: Was ist ein Botnetz und wie schützt man sich davor?

Wie funktioniert ein Botnetz?

Um zu verstehen, warum Botnetze eine Bedrohung darstellen, sollte man wissen, dass sie aus einem Netzwerk von Maschinen bestehen, die unrechtmäßig von einer Person oder Organisation kontrolliert werden. Zu den Maschinen, die Teil eines Botnetzes sind, können Telefone und Computer wie Ihre persönlichen Geräte, aber auch Server, Router und sogar andere computergestützte Geräte wie Ladenkassen und Überwachungskameras gehören. Das Botnetz verbindet all diese Geräte miteinander, sodass ihre kombinierte Rechenleistung für die Zwecke des Botnetz-Controllers genutzt werden kann.

Sobald ein Botnetz durch den Zugriff auf diese Geräte gebildet wurde, kann die kombinierte Rechenleistung für verschiedene zweifelhafte Zwecke genutzt werden. Einige der häufigsten Anwendungen von Botnetzen sind die Einbindung von Computern in Distributed-Denial-of-Service-Angriffe (DDoS), bei denen eine Website durch wiederholte Zugriffsversuche von Hunderten oder sogar Tausenden von Computern gleichzeitig angegriffen wird, was zum Ausfall des Servers führt. Eine andere Verwendung ist das Versenden von Spam, bei dem Geräte verwendet werden, um Tausende von unerwünschten Werbe-E-Mails zu versenden, indem Websites nach E-Mail-Adressen durchsucht werden. Weitere Anwendungen sind Klickbetrug, bei dem auf einer Website eine Anzeige eingerichtet wird und dann Bot-Geräte immer wieder auf diese Anzeige klicken, um Werbetreibende zu betrügen, oder Krypto-Mining, bei dem Rechenzyklen verwendet werden, um Bitcoin oder andere Währungen ohne die Zustimmung des Gerätebesitzers zu schürfen.

Obwohl Botnetze am häufigsten von kriminellen Organisationen eingerichtet und genutzt werden, gibt es auch einige legitime Botnetze, bei denen Benutzer ihre Erlaubnis geben, einen Teil ihrer Rechenleistung für wohltätige Zwecke zu verwenden. Benutzer können beispielsweise am Folding@home Projekt teilnehmen, bei dem Verarbeitungszyklen von Geräten von Freiwilligen genutzt werden, um Proteinfaltungsmuster zu analysieren, um neue Behandlungsmöglichkeiten für Krankheiten wie Krebs oder Alzheimer zu finden. Diese Botnetze sind Opt-in, das heißt, dass die Menschen freiwillig ausgewählt haben und zugestimmt haben, daran teilzunehmen. In diesem Artikel sprechen wir über die kriminelle Art von Botnetzen, bei denen sich Benutzer nicht anmelden und ihre Computer ohne ihre Zustimmung vereinnahmt werden.

Das Problem kostenloser VPNs und Botnetze

Nachdem Sie nun wissen, wie ein Botnetz funktioniert, fragen Sie sich vielleicht, wie Ihr Gerät Teil eines solchen werden könnte und wie Sie dies vermeiden können. Früher stellten Botnetze für Privatanwender weniger ein Problem dar, da sie meist Geräte anvisierten, die zwar online waren, aber wenig genutzt wurden, um nicht entdeckt zu werden. Viele der kompromittierten Maschinen waren Server oder ältere Maschinen, die eingeschaltet und mit dem Internet verbunden waren, aber selten von einer tatsächlichen Person verwendet wurden. Das bedeutete, dass Botnetze ein Problem für IT-Experten waren, aber nicht so sehr für den durchschnittlichen Benutzer. In den letzten Jahren haben sich Botnetze jedoch aufgrund ihrer Integration mit zwielichtigen kostenlosen VPN-Diensten auf den Geräten der Benutzer weiter verbreitet.

Eines der bekanntesten Beispiele für ein Botnetz, das alltägliche Benutzer betraf, war das kostenlose VPN Hola. Hola war früher ein sehr beliebter kostenloser VPN-Dienst, der oft Benutzern empfohlen wurde, die beim Surfen sicher und anonym bleiben wollten, aber nicht für einen Dienst bezahlen wollten. Dies bedeutete jedoch, dass das Unternehmen Hola keine Zahlungen aus Abonnements einnahm, also musste es sein Geld woanders verdienen – und dies tat es, indem es seine Benutzer ohne deren Wissen in ein Botnetz einloggte und dann den Zugang zu diesem Botnetz an jedes Unternehmen verkaufte, das es wollte. Als dies im Jahr 2015 herauskam, wurde festgestellt, dass die Geräte von Hola-Benutzern für DDoS-Angriffe, Klickbetrug und andere fragwürdige Zwecke verwendet wurden. Die Leute waren schockiert, dass ein Unternehmen wie Hola, das behauptete, Sicherheitssoftware anzubieten, so unbekümmert war, wenn es darum ging, den Zugang zu den Geräten seiner Benutzer zu gewähren.

So werden ahnungslose Benutzer normalerweise Teil eines Botnetzes. Sie melden sich für einen kostenlosen Dienst oder ein Produkt an und gewähren der Software Zugriff auf ihre Geräte, dann wird diese Software von den Softwareunternehmen für unappetitliche Zwecke verwendet. Der beste Weg, sich vor Botnetzen zu schützen und zu verhindern, dass Ihre Geräte als Teil von Botnetzen verwendet werden, besteht darin, darauf zu achten, was Sie auf Ihrem Gerät installieren. Stellen Sie sicher, dass Sie jede Software, die Sie installieren, recherchieren und prüfen, ob das Unternehmen, das die Software herstellt, legitim und vertrauenswürdig ist. Denken Sie bei Sicherheitsdiensten wie VPNs vor allem daran, dass die Herstellung und Aktualisierung dieser Dinge Geld kostet. Wenn das Unternehmen also keine Abonnementgebühren von seinen Benutzern erhebt, müssen sie ihr Geld woanders beziehen. Dies ist ein Grund, warum wir niemandem empfehlen, ein kostenloses VPN zu verwenden, und wir denken, dass es sich lohnt, die paar Euro pro Monat für ein vertrauenswürdiges und sicheres kostenpflichtiges VPN zu bezahlen.

Unsere empfohlenen sicheren VPNs

Wenn Sie nach einem VPN suchen und sicherstellen möchten, dass Sie ein gutes wählen und nicht Teil eines Botnetzes werden, dann haben wir einige Tipps. Es gibt ein paar Schlüsselmerkmale, nach denen wir in einem VPN suchen, die darauf hindeuten, dass es vertrauenswürdig und sicher ist und Ihre Daten schützt:

- Gute Sicherheitsrichtlinien. Wir suchen nach VPNs mit erstklassigen Sicherheitsfunktionen, wie der Verwendung von 256-Bit-Verschlüsselung zum Schutz Ihrer Daten und einer No-Logging-Richtlinie, um Ihre Privatsphäre zu gewährleisten.

- Schnelle Verbindungsgeschwindigkeiten. Sie möchten keine langsamen Verbindungen, da dies Ihr Surfen weit weniger angenehm macht.

- Großes Servernetzwerk. Um Ihr VPN optimal zu nutzen, möchten Sie eines, das eine große Anzahl von Servern in vielen verschiedenen Ländern anbietet, damit Sie immer einen Server finden, der Ihren Anforderungen entspricht.

- Unterstützung für verschiedene Betriebssysteme. Mit einem kostenpflichtigen VPN-Abonnement können Sie alle Ihre Geräte gleichzeitig schützen, daher suchen wir nach VPNs, die Softwareunterstützung für eine breite Palette von Plattformen bieten.

Unter Berücksichtigung dieser Faktoren sind hier unsere Empfehlungen für VPNs, die Sie schützen und Ihr Gerät niemals Teil eines Botnetzes machen:

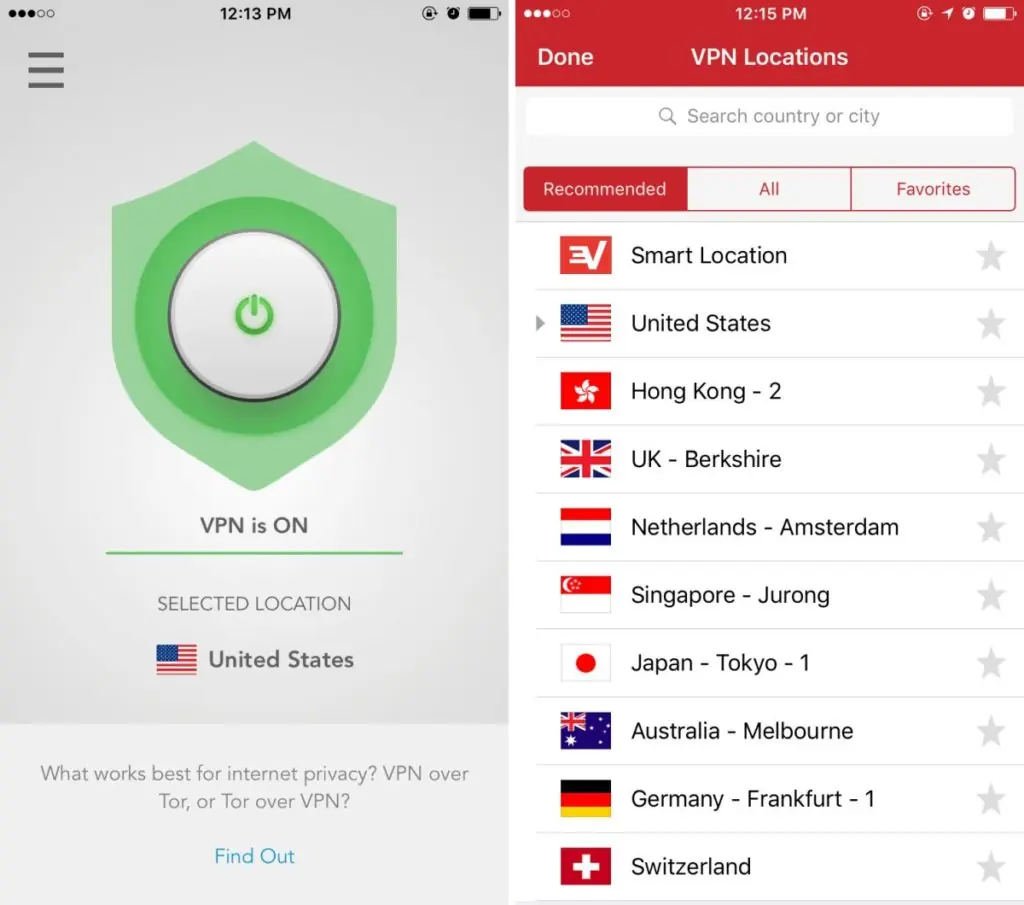

1. ExpressVPN

Einer der bekanntesten und vertrauenswürdigsten VPN-Dienste unter erfahrenen Internetnutzern ist ExpressVPN. Dieser Dienst bietet nicht nur blitzschnelle Verbindungen, sondern auch außergewöhnliche Sicherheit durch die Verwendung von 256-Bit-Verschlüsselung und einer Richtlinie ohne Protokollierung. Es gibt auch zusätzliche Sicherheitsfunktionen in der Software, wie einen Kill-Switch, um zu verhindern, dass Sie versehentlich Daten über eine unverschlüsselte Verbindung senden, einen IP-Adressprüfer, um sicherzustellen, dass Ihre IP-Adresse verborgen ist, bevor Sie im Internet surfen, und IPv6-Leckschutz, um Sie zu schützen.

Das Servernetzwerk, das ExpressVPN-Kunden zur Verfügung steht, ist sehr umfangreich, mit mehr als 1000 Servern an 145 verschiedenen Standorten in 94 Ländern, und es gibt eine Geschwindigkeitstestfunktion, die Ihnen hilft, den schnellstmöglichen Server zu finden. Die Software kann auf Geräten mit Windows, Mac OS, Android, iOS und Linux installiert werden.

| Vorteile |

| Entsperrt amerikanisches Netflix, iPlayer, Hulu |

| Über 3.000 superschnelle Server |

| Torrenting/P2P erlaubt |

| Strenge No-Logs-Richtlinie für personenbezogene Daten |

| Kundendienst (24/7-Chat). |

| Nachteile |

| Konfigurationsoptionen für Hauptbenutzer. |

2. IP Vanish

Wenn Ihre größte Sorge Geschwindigkeit ist und Sie ein VPN wollen, das Sie nicht verlangsamt, aber auch keine Kompromisse bei der Sicherheit eingeht, dann empfehlen wir IPVanish. Dieser Dienst verfügt über einige der schnellsten Verbindungen, die wir kennen, sodass Sie ohne Verzögerungen surfen und große Dateien schnell herunterladen oder HD-Videoinhalte ganz einfach ohne Pufferung oder Verzögerung streamen können. Zusätzlich zur Geschwindigkeit verfügt IPVanish über eine starke Sicherheit mit einer robusten 256-Bit-Verschlüsselung und einer No-Logging-Richtlinie, sodass Sie sicher sein können, dass Ihre Online-Aktivitäten nicht aufgezeichnet werden.

Das Servernetzwerk von IPVanish umfasst mehr als 1000 Server in 60 verschiedenen Ländern. Die Software verfügt über viele erweiterte Funktionen, die sie ideal für erfahrene VPN-Benutzer machen, wie z. B. einen Notausschalter, automatische Wiederverbindung, Leckschutz für IPv6 und DNS, regelmäßige Änderung der IP-Adresse und manuell konfigurierbares DNS. Sie können die Software auf Geräten mit Windows, Mac OS, Android, Linux, Windows Phone oder iOS installieren.

3. CyberGhost

Wenn Sie ein VPN mit einer einfach zu bedienenden grafischen Oberfläche bevorzugen, empfehlen wir CyberGhost. Wenn Sie die Software öffnen, sehen Sie farbige Kästchen mit Symbolen, mit denen Sie den richtigen Server für Ihre Anforderungen auswählen können. Wenn es Ihnen um Botnetze oder andere Sicherheitsbedrohungen geht, klicken Sie auf die Netzwerk schützen Option in der Mitte rechts, und Sie werden mit einem Server verbunden, der Sie vor Cyber-Bedrohungen schützt. Die Verbindungen verwenden eine starke 256-Bit-Verschlüsselung, und es gibt eine No-Logging-Richtlinie des Unternehmens, um Ihre Anonymität zu wahren.

Das Servernetzwerk ist riesig und umfasst mehr als 1300 Dienste in 30 verschiedenen Ländern. Es umfasst Server und Optionen zum anonymen Surfen, Entsperren von Streaming, anonymem Torrenting, Entsperren grundlegender Websites und die Option, Ihren eigenen Server für Ihre spezifischen Bedürfnisse auszuwählen. Die Software führt Sie durch alle Schritte, um sich mit dem Netzwerk zu verbinden und sicher zu surfen, also ist sie großartig für neue Benutzer. Die Software kann auf Geräten mit Windows, MacOS, iOS und Android installiert werden.

| Vorteile |

| Entsperren von Netflix USA, iPlayer, Amazon Prime, YouTube |

| Schnelle, konstante Geschwindigkeit |

| Robuste Verschlüsselungsstandards |

| Keine Protokollrichtlinie |

| 24-Stunden-Support. |

| Nachteile |

| Einige beliebte Streaming-Sites können nicht entsperrt werden. |

4. NordVPN

Benutzer, die die bestmögliche Sicherheit von ihrem VPN wünschen, sollten sich NordVPN ansehen. Zu den Sicherheitsfunktionen dieses Dienstes gehört die typische Verwendung einer starken 256-Bit-Verschlüsselung und eine Richtlinie ohne Protokollierung, aber das Highlight ist die doppelte Verschlüsselungsfunktion. Das bedeutet, dass Ihre Daten doppelt verschlüsselt und an zwei getrennte Server gesendet werden. Die zwei Verschlüsselungsebenen sind praktisch nicht zu knacken, sodass Sie wissen, dass Ihre Daten sicher sind. Es gibt auch weitere Sicherheitsfunktionen, die in die Software integriert sind, wie Anti-DDoS, dedizierte IP-Adressoption, eine CyberSec-Anti-Malware-Suite, einen Notausschalter und benutzerdefiniertes DNS.

Das Servernetzwerk umfasst mehr als 1000 Server in über 60 verschiedenen Ländern, und die Software kann auf Windows, Mac OS, Linux, iOS, Chrome OS, Android, iOS und Windows Phone sowie Browsererweiterungen für Firefox und Chrome installiert werden.

| Vorteile |

| Äußerst erschwingliche Pläne |

| Schnelle und stabile Verbindungen |

| Starke Sicherheitsfunktionen |

| „Doppelter“ Datenschutz |

| Live-Chat-Unterstützung ist verfügbar. |

| Nachteile |

| Die Bearbeitung der Rückerstattung kann bis zu 30 Tage dauern. |

5. VyprVPN

Wenn Sie ein VPN wollen, das Sie sogar in Netzwerken mit VPN-Sperre verwenden können, wie Sie sie in China oder anderen stark eingeschränkten Ländern finden, dann empfehlen wir VyprVPN. Dieser Dienst kann dank einer Funktion namens Chamäleon-Protokoll sogar in Netzwerken mit VPN-Erkennung verwendet werden. Das funktioniert, indem nicht nur Ihre Daten verschlüsselt werden, sondern auch Ihre Metadaten – also Informationen über Herkunft und Ziel der Datenpakete. Die VPN-Erkennung funktioniert oft, indem sie den in den Metadaten angegebenen Ursprung mit dem scheinbaren Ursprung der Daten vergleicht und jede Verbindung ablehnt, bei der diese beiden nicht übereinstimmen. Indem Sie auch die Metadaten verschlüsseln, können Sie diese Erkennung umgehen und den Dienst auch in eingeschränkten Netzwerken nutzen.

Es gibt auch eine starke 256-Bit-Verschlüsselung und keine Protokollierungsrichtlinie, um diese Sicherheitsfunktion zu ergänzen, und das Servernetzwerk umfasst mehr als 700 Server in 70 verschiedenen Ländern. Die Software ist für Windows, Mac, Android und iOS verfügbar.

Fazit

Ein Botnetz ist ein Netzwerk von Computern, die miteinander verbunden sind und für ihre Rechenleistung genutzt werden, ohne dass die Besitzer der Geräte davon Kenntnis haben. Obwohl dies früher ein Problem war, das hauptsächlich Server und andere Nicht-Consumer-Hardware betraf, umfassten Botnetze in jüngerer Zeit auch Mobiltelefone, Tablets, Laptops und andere Consumer-Geräte. Dies liegt an zwielichtigen kostenlosen VPN-Diensten, die die Sicherheit der Geräte, auf denen sie installiert sind, gefährden und den Zugriff auf diese Maschinen an fragwürdige Unternehmen verkaufen, die beispielsweise DDoS-Angriffe oder Klickbetrug durchführen. Besorgniserregend ist, dass Benutzer oft nicht einmal wissen, dass ihr Gerät kompromittiert wurde, und sie weiterhin glauben, dass die von ihnen installierte Software sie schützt.

Um sich davor zu schützen, versehentlich Teil eines Botnetzes zu werden, sollten Sie darauf achten, welche Software Sie auf Ihrem Gerät installieren. Gerade bei Sicherheitssoftware wie VPNs sollten Sie immer darauf achten, dass Sie Software von vertrauenswürdigen und seriösen Unternehmen installieren. Wir haben fünf seriöse kostenpflichtige VPN-Dienste empfohlen, die Sie schützen und niemals zulassen, dass Ihr Gerät Teil eines Botnetzes wird.

Haben Sie Erfahrungen mit der Verwendung Ihres Geräts in einem Botnetz gemacht? Welche Sicherheitsmaßnahmen ergreifen Sie jetzt, um Ihre Geräte zu schützen? Lassen Sie es uns in den Kommentaren unten wissen.