Full Disk Encryption (FDE) in Windows: BitLocker und Alternativen

Die vollständige Festplattenverschlüsselung bietet einen hervorragenden Schutz vor unbefugtem Zugriff, falls Ihr Gerät abhandenkommt. Wir nehmen den in Windows integrierten BitLocker und einige Alternativen genauer unter die Lupe.

Wussten Sie, welche Besorgnis der Diebstahl eines Laptops des Gesundheitsdienstleisters Coplin Health Systems in West Virginia auslöste? Dieser Laptop enthielt sensible Daten von rund 43.000 Patienten.

Oder wie alarmierend ist es, wenn ein Bauunternehmen in Japan ein USB-Laufwerk verliert, auf dem persönliche Informationen von 460.000 Bürgern gespeichert waren?

In beiden Fällen waren die Daten nicht verschlüsselt.

Dadurch könnten unbefugte Dritte leicht auf diese persönlichen Daten im Darknet zugreifen und sie dort verkaufen.

Diese Unternehmen haben eine teure Lektion gelernt. Dabei wäre es so einfach gewesen, die Daten zu verschlüsseln, um solche Vorfälle zu vermeiden.

Die folgenden Abschnitte widmen sich der Festplattenverschlüsselung, der Anwendung von BitLocker und einigen brauchbaren Alternativen.

Umfassende Festplattenverschlüsselung

Umfassende Festplattenverschlüsselung (Full Disk Encryption, FDE) bedeutet, dass die Speichermedien eines Systems gesperrt werden. Dies verhindert den unbefugten Zugriff auf Daten kompromittierter Geräte und kann beim Start des Systems eine zusätzliche Sicherheitsüberprüfung durchführen, insbesondere bei der Anwendung auf Systemlaufwerken.

BitLocker

Die Windows Professional-, Enterprise- und Education-Versionen beinhalten bereits eine vorinstallierte BitLocker-Geräteverschlüsselung.

Mit BitLocker können Sie Laufwerke mit einem Passwort schützen, das üblicherweise beim Systemstart abgefragt wird. Es wird auch ein Wiederherstellungsschlüssel bereitgestellt, mit dem das Passwort zurückgesetzt werden kann. Ohne diesen Schlüssel sind die Daten auf der Festplatte unlesbar.

Zusätzlich ist diese Funktion plattformübergreifend. Beispielsweise bleibt ein unter Windows verschlüsseltes Laufwerk auch unter Linux sicher.

Es ist wichtig zu beachten, dass diese Funktion keinen Schutz bietet, sobald das System entsperrt ist. Diese Verschlüsselungsmechanismen sind beispielsweise wirkungslos gegen Spyware, die Ihre persönlichen Daten stiehlt, die Sie möglicherweise unbewusst installiert haben. Daher sind sie kein Ersatz für Antiviren- oder Anti-Spyware-Tools.

Um BitLocker zu aktivieren, geben Sie zunächst „BitLocker“ in die Taskleistensuche ein und wählen Sie „BitLocker verwalten“.

Wählen Sie nun das entsprechende Laufwerk aus und klicken Sie auf „BitLocker aktivieren“.

Der weitere Ablauf unterscheidet sich für das Betriebssystemlaufwerk und andere Partitionen, einschließlich externer Datenträger.

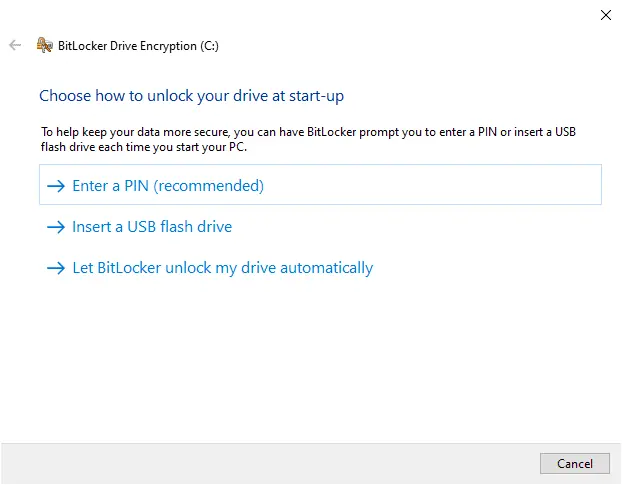

BitLocker auf Systemlaufwerken

Standardmäßig wird hier der TPM-Sicherheitschip (Version 1.2 oder höher) zur Authentifizierung genutzt. Die Maschine fährt hoch, sobald das TPM den Schlüssel zurückgibt.

Ein Trusted Platform Module (TPM) ist ein Chip, der in modernen PCs verbaut ist. Dieser separate Chip stellt sicher, dass die Geräteintegrität gewährleistet ist. Es kann aber notwendig sein, diesen zu aktivieren, falls Ihr System TPM nicht erkennt, obwohl es verbaut ist.

In solchen Fällen gibt es keine Vorab-Authentifizierung beim Booten, und jeder, der Ihren PC besitzt, kann ihn durch Eingabe des Windows-Anmeldekennworts hochfahren.

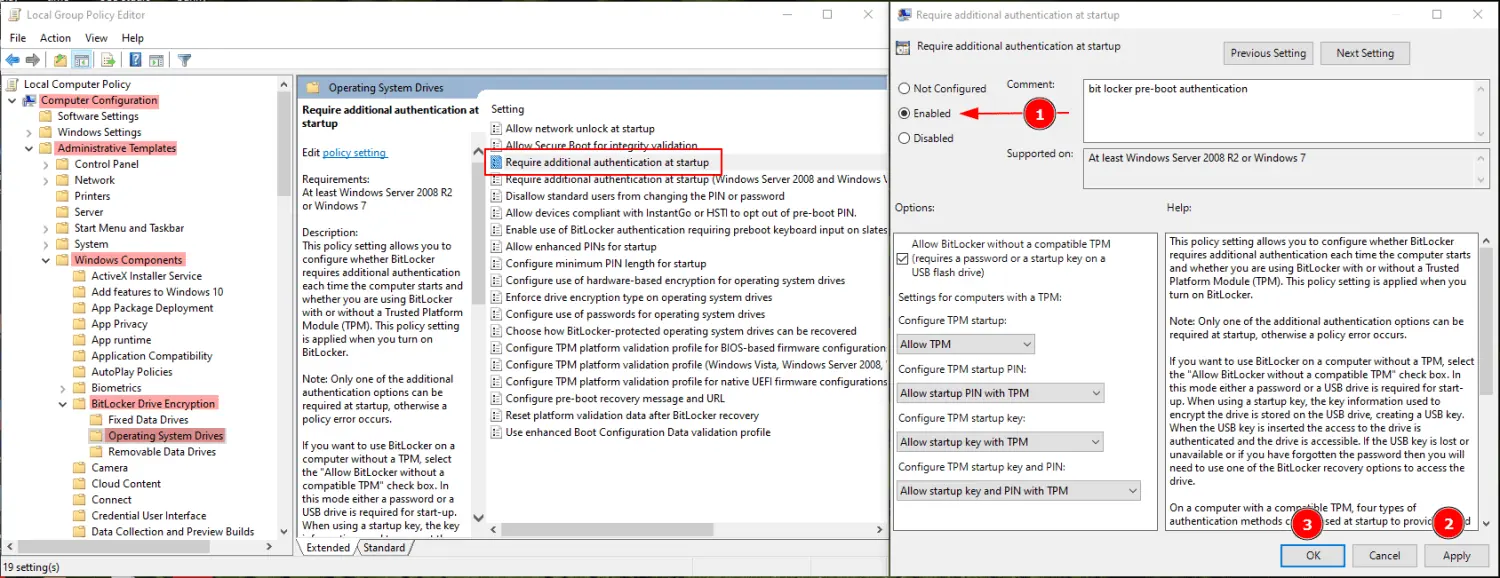

Sie können aber eine Vorab-Boot-PIN im lokalen Gruppenrichtlinien-Editor aktivieren, um maximale Sicherheit zu gewährleisten. Danach fordert der TPM-Chip vor dem Hochfahren der Maschine einen Wiederherstellungsschlüssel und die PIN an.

Ein wesentliches Merkmal dieser Chips ist ihr Brute-Force-Schutz. Ein Angreifer hat nur eine begrenzte Anzahl von Versuchen, bevor die Eingabe blockiert wird.

Denken Sie daran, diese Einstellungen vor der eigentlichen Verschlüsselung zu konfigurieren.

Der Vorgang ist ziemlich einfach. Öffnen Sie zuerst Windows Ausführen durch Drücken von ⊞+R, geben Sie gpedit.msc ein und drücken Sie die Eingabetaste.

Navigieren Sie anschließend zu „Computerkonfiguration > Administrative Vorlagen > Windows-Komponenten > BitLocker-Laufwerkverschlüsselung > Betriebssystemlaufwerke“:

Nun ist für die BitLocker-Verschlüsselung vor dem Start des Systems eine PIN oder ein voreingestelltes USB-Laufwerk zur physischen Authentifizierung notwendig.

Als nächstes wählen Sie, ob Sie das gesamte Laufwerk oder nur den belegten Speicherplatz verschlüsseln möchten.

Die Verschlüsselung des gesamten Laufwerks ist im Allgemeinen die bessere Wahl bei älteren Computern, da sich dort möglicherweise Daten in den freien Sektoren befinden, die mit Windows-Datenwiederherstellungstools ausgelesen werden können.

Danach entscheiden Sie sich zwischen „Neue Verschlüsselung“ oder einem „kompatiblen Modus“. Sie können den neuen Verschlüsselungsmodus verwenden, da es sich um ein Betriebssystemlaufwerk handelt. Der kompatible Modus wäre besser geeignet für Wechseldatenträger.

Abschließend wird empfohlen, die BitLocker-Systemprüfung im folgenden Fenster auszuführen, um sicherzustellen, dass alles reibungslos funktioniert.

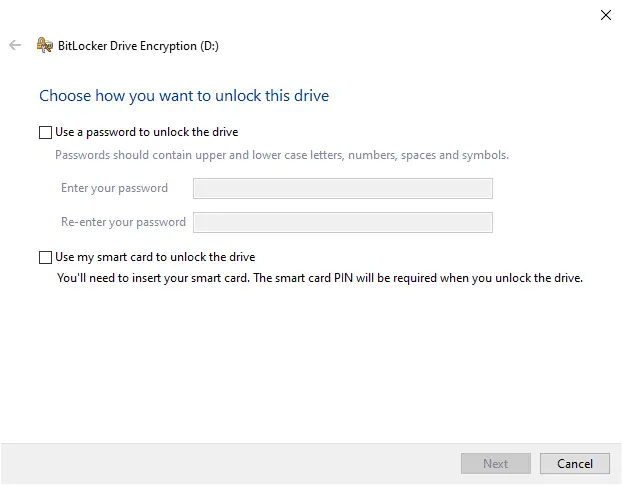

BitLocker auf Datenlaufwerken

Das Verschlüsseln dieser Partitionen und Laufwerke ist einfacher. Hier werden Sie im Voraus zur Vergabe eines Passworts aufgefordert.

Sobald Sie dies erledigt haben, ähnelt der Vorgang der Verschlüsselung von Betriebssystemlaufwerken, mit Ausnahme der optionalen BitLocker-Systemprüfung.

Obwohl BitLocker praktisch ist, ist es für Benutzer von Windows Home-Versionen nicht verfügbar. Die nächstbeste kostenlose Alternative ist die Windows-Geräteverschlüsselung, sofern Ihr Gerät diese unterstützt.

Diese Funktion unterscheidet sich von BitLocker insofern, als dass sie TPM voraussetzt. Außerdem gibt es keine Möglichkeit zur Vorab-Authentifizierung beim Booten.

Sie können die Verfügbarkeit über die Systeminformationen prüfen. Öffnen Sie Windows Ausführen, geben Sie msinfo32 ein und bestätigen Sie mit der Eingabetaste. Scrollen Sie ganz nach unten und überprüfen Sie, ob neben dem Eintrag „Unterstützung für Geräteverschlüsselung“ die Aussage „Voraussetzungen erfüllt“ steht.

Falls dies nicht der Fall ist, wird die Geräteverschlüsselung von Ihrem Gerät höchstwahrscheinlich nicht unterstützt. Sie können sich jedoch an den Support des Herstellers wenden, um nach einer möglichen Lösung zu suchen.

Alternativ gibt es eine Reihe kostenloser und kostenpflichtiger Tools zur vollständigen Festplattenverschlüsselung, die Sie verwenden können.

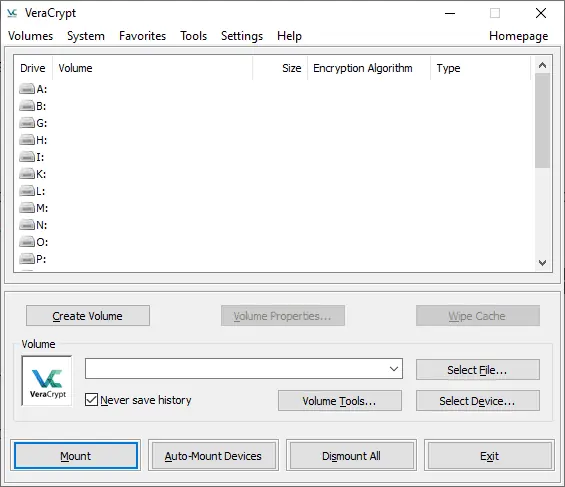

VeraCrypt

VeraCrypt ist eine kostenlose Open-Source-Verschlüsselungssoftware für Windows, Mac und Linux. Ähnlich wie BitLocker können Sie hier Systemlaufwerke, feste Datenlaufwerke und Wechseldatenträger verschlüsseln.

Diese Lösung ist flexibler und bietet zahlreiche Optionen für Verschlüsselungsalgorithmen. Außerdem kann es auch verschlüsseln, während Sie arbeiten. Erstellen Sie dazu einen verschlüsselten Container und verschieben Sie Ihre Dateien hinein, um sie zu verschlüsseln.

Darüber hinaus kann VeraCrypt verschlüsselte versteckte Volumes erstellen und die Vorab-Authentifizierung beim Booten wie BitLocker nutzen.

Die Benutzeroberfläche kann etwas komplex wirken, aber ein YouTube-Tutorial kann hier Abhilfe schaffen.

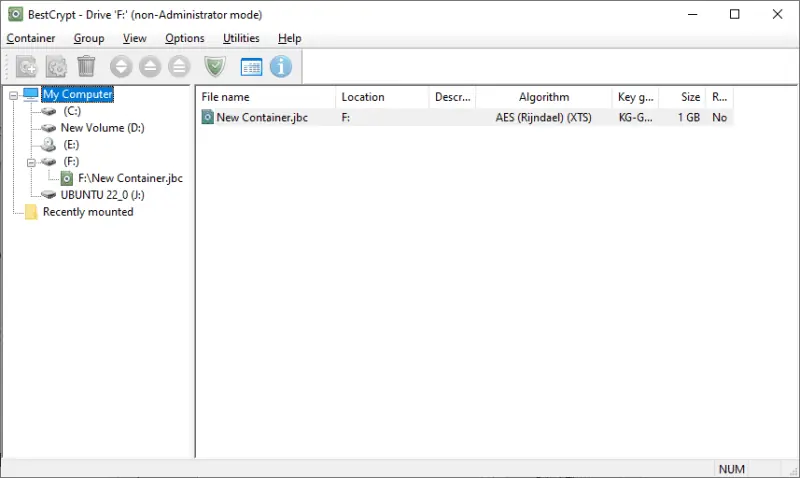

BestCrypt

BestCrypt kann als benutzerfreundlichere und kostenpflichtige Version von VeraCrypt betrachtet werden.

Hier haben Sie Zugriff auf verschiedene Algorithmen und eine Reihe von Optionen zur vollständigen Festplattenverschlüsselung. Es unterstützt das Erstellen von verschlüsselten Containern und Systemlaufwerken.

Zusätzlich können Sie das Booten mit einem Passwort schützen.

BestCrypt ist ein plattformübergreifendes Verschlüsselungstool und wird mit einer 21-tägigen kostenlosen Testphase ausgeliefert.

Kommerzielle Alternativen zu BitLocker

Hierbei handelt es sich um Lösungen, die speziell für Unternehmen auf Basis von Volumenlizenzen angeboten werden.

ESET

Die ESET-Festplattenverschlüsselung eignet sich besonders gut für die Fernverwaltung. Sie bietet flexible Verschlüsselungslösungen vor Ort und in der Cloud.

Sie bietet Schutz für Festplatten, externe Laufwerke, E-Mails usw. mit dem Industriestandard 256-Bit-AES-Verschlüsselung.

Zusätzlich können Sie damit einzelne Dateien mit File Level Encryption (FLE) verschlüsseln.

Sie können diese Lösung mit der interaktiven Demo oder einer 30-tägigen kostenlosen Testversion testen, um sich selbst ein Bild zu machen.

Symantec

Symantec von Broadcom ist ein weiterer führender Anbieter von Verschlüsselungslösungen für Unternehmen. Diese vollständige Festplattenverschlüsselung unterstützt TPM, um den manipulationsfreien Zustand von Firmenrechnern zu gewährleisten.

Darüber hinaus werden Vorab-Boot-Prüfungen sowie die Verschlüsselung von E-Mails und Wechseldatenträgern unterstützt.

Symantec unterstützt Sie beim Einrichten von Single Sign-On und kann auch Cloud-basierte Anwendungen schützen. Es werden Smartcards unterstützt und verschiedene Wiederherstellungsmethoden bereitgestellt, wenn ein Benutzer den Passcode vergessen hat.

Zusätzlich bietet Symantec eine Verschlüsselung auf Dateiebene, eine Überwachung sensibler Dateien und zahlreiche andere Funktionen, die es zu einer umfassenden End-to-End-Verschlüsselungslösung machen.

ZENworks

ZENworks von Microfocus ist der einfachste Weg, die AES-256-Verschlüsselung in jedem Unternehmen zu implementieren.

Es wird eine optionale Vorab-Authentifizierung beim Booten mit Benutzername und Passwort oder einer Smartcard mit PIN unterstützt. ZENworks verfügt über eine zentrale Schlüsselverwaltung, um Benutzern zu helfen, die bei der Anmeldung des Systems hängen bleiben.

Sie können Verschlüsselungsrichtlinien für Geräte erstellen und diese über eine standardmäßige HTTP-Webverbindung durchsetzen.

Schließlich können Sie die kostenlose Testversion ohne Kreditkarte nutzen, um sich selbst ein Bild zu machen.

FDE vs. FLE

Manchmal ist die Verschlüsselung einer kompletten Festplatte nicht erforderlich. In solchen Fällen ist es ratsam, eine bestimmte Datei zu schützen, was zur Dateiverschlüsselung (File Level Encryption, FLE) oder Dateibasierten Verschlüsselung (File Based Encryption, FBE) führt.

FLE kommt häufiger zum Einsatz, oft ohne dass wir uns dessen bewusst sind.

Beispielsweise sind WhatsApp-Gespräche Ende-zu-Ende-verschlüsselt. Ebenso werden E-Mails, die über Proton Mail versendet werden, automatisch verschlüsselt und nur der Empfänger kann auf den Inhalt zugreifen.

Auf ähnliche Weise kann man eine Datei mit FLE-Tools wie AxCrypt oder FolderLock schützen.

Ein wesentlicher Vorteil von FBE gegenüber FDE ist, dass jede Datei über unterschiedliche Verschlüsselungsschlüssel verfügen kann. Wird also ein Schlüssel kompromittiert, bleiben die anderen Dateien sicher.

Dies erfordert jedoch einen zusätzlichen Aufwand bei der Verwaltung dieser Schlüssel.

Fazit

Die vollständige Festplattenverschlüsselung ist von entscheidender Bedeutung, wenn Sie ein Gerät verlieren, das vertrauliche Daten enthält.

Während jeder Benutzer einige wichtige Daten auf seinen Geräten speichert, benötigen Unternehmen die Festplattenverschlüsselung noch dringender.

Für Privatpersonen ist BitLocker das beste Verschlüsselungstool für Windows-Benutzer. VeraCrypt ist eine weitere Option für diejenigen, die mit einer weniger modernen Benutzeroberfläche leben können.

Unternehmen sollten jedoch keine Entscheidung von Einzelpersonen abhängig machen, sondern Testläufe durchführen, um die beste Option für ihren individuellen Fall zu ermitteln. Was Unternehmen vermeiden sollten, ist die Bindung an einen einzelnen Anbieter.

PS: Sehen Sie sich auch unseren Artikel über Verschlüsselung vs. Authentifizierungssoftware an, um Ihr Wissen aufzufrischen.