Die besten Open-Source-Netzwerküberwachungstools

In einer Welt, in der Netzwerke ständig wachsen und Unternehmen für ihre täglichen Abläufe immer stärker auf sie angewiesen sind, ist die Netzwerküberwachung von entscheidender Bedeutung. Ausfälle oder Verlangsamungen können sich katastrophal auf den Geschäftsbetrieb auswirken. Daher ist es für Netzwerkadministratoren unerlässlich, die passenden Werkzeuge zu nutzen, um ihre Netzwerke zu überwachen und etwaige Probleme zu beheben. Viele dieser Tools sind als Open-Source-Lösungen verfügbar und können in der Regel kostenlos bezogen werden. Im Folgenden betrachten wir einige der besten Open-Source-Tools zur Netzwerküberwachung.

Zunächst erläutern wir die Notwendigkeit von Überwachungstools und die verschiedenen Typen, die zur Verfügung stehen. Wir werden uns ansehen, wie Bandbreitenmonitore, Netzwerkanalysatoren und Paket-Sniffer funktionieren und wie sie zu unserem Vorteil eingesetzt werden können. Anschließend stellen wir die besten Open-Source-Tools in jeder der drei Kategorien vor.

Über Netzwerküberwachungstools

Netzwerkverkehr ähnelt dem Straßenverkehr. Während Netzwerkverbindungen als Autobahnen betrachtet werden können, sind die Daten, die durch diese Netzwerke fließen, wie Fahrzeuge auf diesen Autobahnen. Im Gegensatz zum Straßenverkehr, bei dem man visuell überprüfen kann, was nicht stimmt, ist es jedoch schwierig zu erkennen, was in einem Netzwerk vor sich geht. Datenübertragungen erfolgen in enormer Geschwindigkeit und sind für das menschliche Auge unsichtbar.

Netzwerküberwachungstools ermöglichen es, einen genauen Einblick in das Geschehen im Netzwerk zu erhalten. Sie ermöglichen die Messung der Auslastung jeder Verbindung, die Analyse der Bandbreitennutzung durch Benutzer und Geräte sowie eine detaillierte Untersuchung der Netzwerkkommunikation, um einen reibungslosen Betrieb sicherzustellen.

Verschiedene Typen von Überwachungstools

Grundsätzlich lassen sich Netzwerküberwachungstools in drei Haupttypen einteilen. Jeder Typ bietet eine tiefere Analyse und detailliertere Informationen über den Datenverkehr. Bandbreitenmonitore liefern Informationen über die Datenmenge, die durch das Netzwerk transportiert wird. Hier endet jedoch ihre Funktionalität.

Für tiefere Analysen sind Netzwerkanalysatoren erforderlich. Sie geben Auskunft über die Art des Datenverkehrs und die beteiligten Hosts. Sie zeigen nicht nur die Menge des Datenverkehrs, sondern auch dessen Herkunft und Bestimmung.

Den detailliertesten Einblick bieten Paket-Sniffer. Sie analysieren den Datenverkehr auf Paketebene und ermöglichen eine genaue Lokalisierung von Problemen. Durch das Erfassen und Dekodieren von Datenpaketen können Benutzer genau erkennen, was vor sich geht.

Tools zur Überwachung der Bandbreitennutzung

Die meisten Bandbreitenmonitore verwenden das Simple Network Management Protocol (SNMP), um Geräte abzufragen und Informationen über den Datenverkehr an ihren Schnittstellen zu sammeln. Anhand dieser Daten werden Diagramme erstellt, die die Bandbreitennutzung im Zeitverlauf darstellen. Diese Tools ermöglichen es, in engere Zeiträume zu zoomen, um die Bandbreitennutzung detailliert zu betrachten, oder in größere Zeiträume, um einen Überblick zu erhalten.

SNMP kurz erklärt

Das Simple Network Management Protocol (SNMP) dient der Fernüberwachung und -konfiguration von Netzwerkgeräten. Trotz seines Namens ist die Implementierung nicht immer einfach. SNMP-fähige Geräte stellen eine Reihe von Parametern (OIDs) zur Verfügung. Einige dieser Parameter können geändert werden, während andere Nur-Lese-Zähler sind.

Bei der Bandbreitenüberwachung sind vor allem zwei OIDs relevant: Bytes In und Bytes Out. Durch das Auslesen dieser Werte in regelmäßigen Abständen kann die Datenmenge pro Zeiteinheit, also die Bandbreite, berechnet werden. Die meisten Netzwerkgeräte, wie Switches und Router, verfügen über solche OIDs für jede ihrer Schnittstellen.

In der Regel fragt ein Bandbreitenüberwachungssystem jedes Gerät in Intervallen von fünf Minuten ab. Der vorherige Wert des Zählers wird vom aktuellen Wert subtrahiert, um die Anzahl der Bytes zu ermitteln, die in fünf Minuten übertragen wurden. Diese Zahl wird mit 8 multipliziert, um die Anzahl der Bits zu erhalten. Schließlich wird sie durch 300 geteilt, um die Bandbreite in Bits pro Sekunde zu erhalten.

Einige Bandbreitenmonitore ermöglichen auch die Überwachung anderer Parameter, wie z. B. Schnittstellen-Ein- und Ausgabefehler, anhand derer die Fehlerrate berechnet werden kann.

Tools zur Analyse des Netzwerkverkehrs

Wenn Sie mehr als nur die Menge des Datenverkehrs wissen müssen, benötigen Sie ein erweitertes Überwachungssystem. Netzwerkanalysesysteme verwenden in Netzwerkgeräten integrierte Software, um detaillierte Nutzungsdaten zu erfassen. Diese Systeme können Top-Sprecher und -Zuhörer, Nutzung nach Quell- oder Zieladresse, Nutzung nach Protokoll oder Anwendung und andere nützliche Informationen anzeigen.

Während einige Systeme Software-Agenten verwenden, die auf den Zielsystemen installiert werden müssen, nutzen die meisten standardmäßig Protokolle wie NetFlow, IPFIX oder sFlow. Diese sind in der Regel in Geräten integriert und nach der Konfiguration einsatzbereit.

Über die Flussanalyse

NetFlow wurde ursprünglich von Cisco Systems entwickelt, um die Erstellung von Zugriffskontrolllisten zu vereinfachen. Ingenieure erkannten schnell, dass die gesammelten Daten für andere Zwecke genutzt werden können, indem sie an ein Gerät exportiert werden, das diese Informationen analysieren kann.

NetFlow verwendet eine Architektur mit drei Komponenten: Der Exporter, der auf dem überwachten Gerät ausgeführt wird, fasst Pakete zu Flüssen zusammen und exportiert Flow-Datensätze an einen Flow-Kollektor. Der Flow-Kollektor empfängt, speichert und verarbeitet die Flow-Daten vor. Schließlich wird der Flussanalysator verwendet, um die empfangenen Flow-Daten zu analysieren. Viele Systeme vereinen Kollektor und Analysator in einem Gerät.

NetFlow, das einst exklusiv für Cisco-Geräte war, ist heute auch auf Geräten anderer Hersteller zu finden. Es kann auf Juniper-Geräten unter dem Namen Jflow laufen. Die neueste Version wurde als IETF-Standard unter dem Namen IPFIX entwickelt. Es gibt auch ein konkurrierendes System namens sFlow von inMon, das ebenfalls auf mehreren Marken von Netzwerkgeräten verfügbar ist. Obwohl sich NetFlow und sFlow in ihrer Funktionsweise erheblich unterscheiden, können viele Überwachungssysteme beide Protokolle verarbeiten.

Weitere Informationen zu Netzwerkanalysesystemen finden Sie in unserem aktuellen Artikel: Die besten NetFlow-Kollektoren und -Analysatoren für Windows.

Was ist mit Packet Sniffing?

Paket-Sniffer liefern detaillierte Informationen über den Datenverkehr in Ihrem Netzwerk. Sie erfassen jedes einzelne Paket und entschlüsseln es. Dadurch können Sie jedes Detail einer bestimmten Kommunikation sehen. Sie sind besonders hilfreich, um die genaue Ursache von Netzwerkproblemen zu lokalisieren.

Nehmen wir an, dass sich Benutzer über eine Anwendung beschweren, die viel langsamer als gewöhnlich ist. Da Netzwerke oft unter Überlastung leiden, liegt der erste Verdacht beim Netzwerk. Bandbreitenmonitore und Netzwerkanalysatoren zeigen jedoch keine Anzeichen von Überlastung. Hier kommt der Paket-Sniffer ins Spiel. Durch die Untersuchung des Datenverkehrs kann festgestellt werden, dass die Antwort des Servers auf jede Anfrage des Clients erst 10 Sekunden später eintrifft. Um ein Netzwerkproblem auszuschließen, kann der Test durch die Erfassung des Datenverkehrs an der Netzwerkschnittstelle des Servers wiederholt werden. Wenn dasselbe Verhalten festgestellt wird, ist der Server das Problem und nicht das Netzwerk.

Die besten Open-Source-Tools zur Bandbreitenüberwachung

Da es sich um die grundlegendsten Tools zur Netzwerküberwachung handelt, stellen wir hier einige der besten Open-Source-Tools zur Bandbreitenüberwachung vor. Alle verwenden SNMP, um Ihre Netzwerkgeräte regelmäßig abzufragen und Diagramme zur Bandbreitenauslastung zu erstellen, um Einblicke in die Nutzung Ihres Netzwerks zu gewähren.

1. MRTG

Der Multi Router Traffic Grapher (MRTG) ist einer der Vorreiter im Bereich der Netzwerkbandbreitenüberwachung. Dieses Open-Source-Projekt wurde 1995 ins Leben gerufen und wird immer noch häufig genutzt, obwohl die letzte Version bereits etwa fünf Jahre alt ist. Es ist sowohl für Linux als auch für Windows verfügbar. Die anfängliche Einrichtung und Konfiguration sind etwas komplexer als bei anderen Überwachungssystemen, aber eine hervorragende Dokumentation steht zur Verfügung.

Die Installation von MRTG ist ein mehrstufiger Prozess, bei dem die Installationsanweisungen genau befolgt werden müssen. Nach der Installation wird die Software über ihre Konfigurationsdatei konfiguriert. MRTG kann direkt von der Website des Entwicklers heruntergeladen werden. Es ist als ZIP-Datei für Windows oder als Tarball für Linux verfügbar. Die aktuelle stabile Version ist 2.17.4.

Was MRTG an Benutzerfreundlichkeit fehlt, macht es durch Flexibilität wieder wett. MRTG ist größtenteils in Perl geschrieben und kann leicht modifiziert und an spezifische Anforderungen angepasst werden. Die Tatsache, dass es sich um eines der ersten Überwachungssysteme handelt und es immer noch existiert, ist ein Beweis für seine Zuverlässigkeit.

2. Cacti

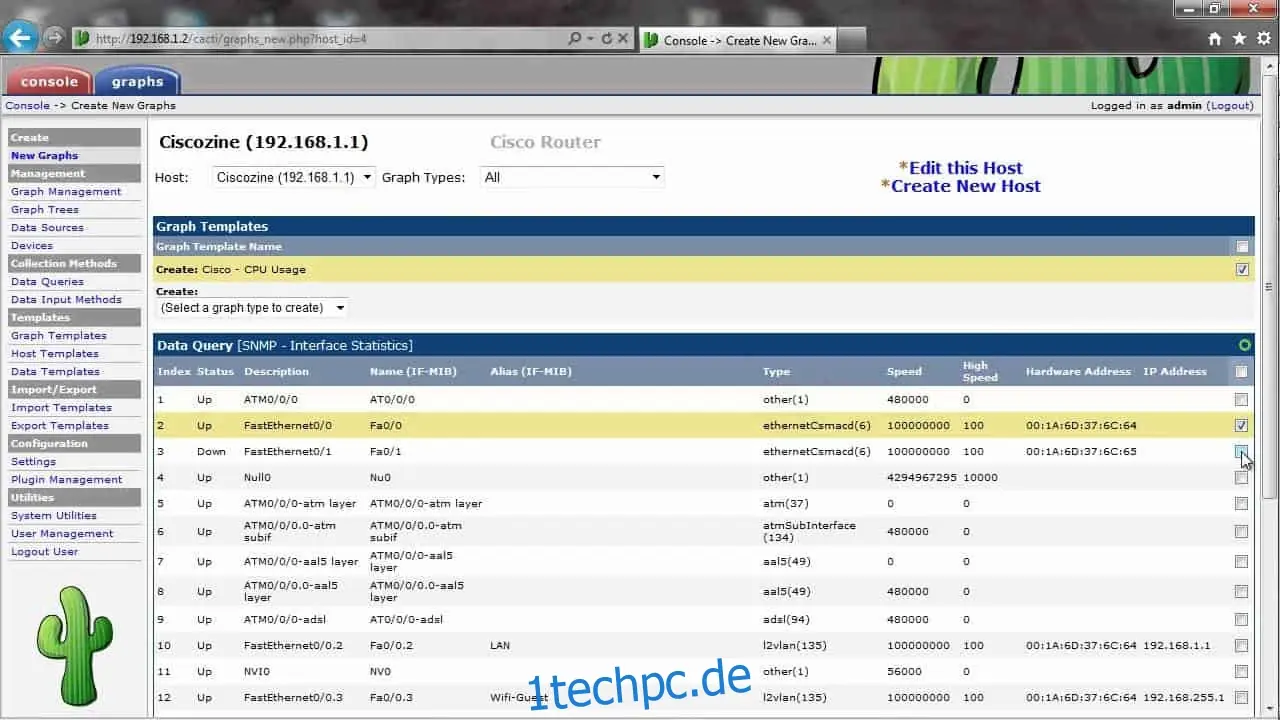

Cacti kann als MRTG auf Steroiden betrachtet werden. Es ist ebenso flexibel und vielseitig wie sein Vorgänger, jedoch ausgefeilter und verfügt über eine webbasierte Benutzeroberfläche, die die Konfiguration einfach und intuitiv gestaltet. Cacti bietet einen schnellen Poller, erweiterte Diagrammvorlagen, verschiedene Erfassungsmethoden und Benutzerverwaltung. Es kann für Netzwerke jeder Größe, auch mit mehreren Standorten, eingesetzt werden.

Cacti ist ein Frontend für RRDTool, ein Open-Source-System zur Hochleistungs-Datenerfassung und -Grafik für Zeitreihendaten. RRDTool ist ein direkter Nachfolger von MRTG. Das Tool speichert die Daten für die Erstellung und Befüllung von Diagrammen in einer MySQL-Datenbank und ist vollständig in PHP geschrieben.

Die Konfiguration von Cacti ist einfach. Beim Hinzufügen eines Geräts müssen dessen IP-Adresse oder Hostname und die SNMP-Community angegeben werden. Die Software erkennt dann die Schnittstellen des Geräts und ermöglicht die Auswahl derer, für die Nutzungsdiagramme erstellt werden sollen.

Auf der Cacti-Website finden Sie weitere Informationen zu diesem Produkt und können es herunterladen. Es ist für jede Nutzung kostenlos.

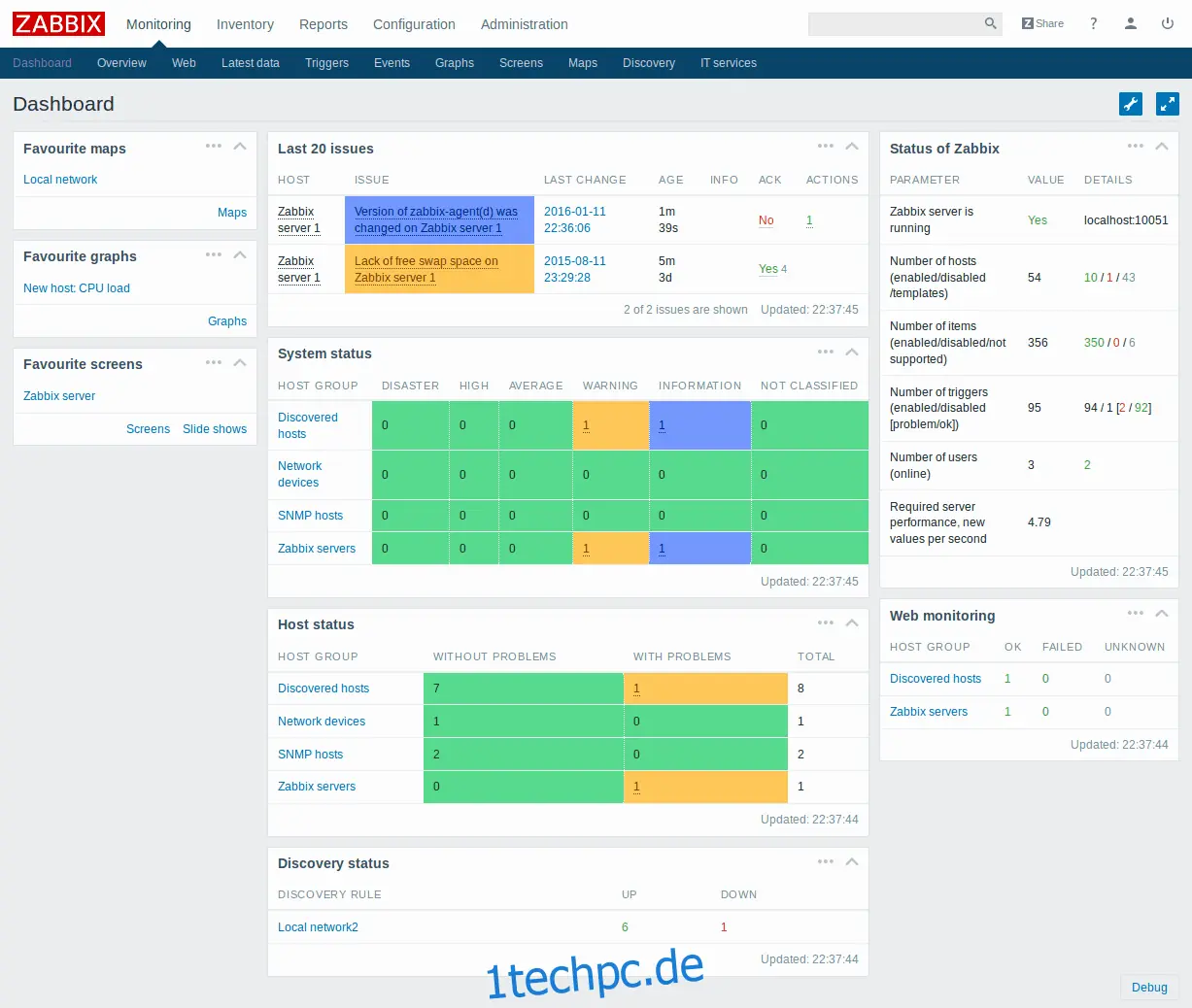

3. Zabbix

Zabbix ist ein kostenloses Open-Source-Produkt, das zur Überwachung von fast allem verwendet werden kann. Die Tools können auf verschiedenen Linux-Distributionen verwendet werden – einschließlich Raspbian, der Raspberry-Pi-Version von Linux – und überwachen Netzwerke, Server, Anwendungen, Dienste und Cloud-basierte Umgebungen. Es bietet ein professionelles Erscheinungsbild, wie man es von kommerziellen Produkten erwartet. Neben dem guten Aussehen bietet Zabbix jedoch auch eine Vielzahl von Funktionen, unbegrenzte Skalierbarkeit, verteilte Überwachung, starke Sicherheit und hohe Verfügbarkeit. Es ist ein echtes Produkt der Enterprise-Klasse.

Zabbix verwendet eine Kombination von Überwachungstechnologien. Es unterstützt die SNMP-Überwachung sowie das Intelligent Platform Monitoring Interface (IMPI). Es kann auch eine agentenbasierte Überwachung mit Agents durchführen, die für die meisten Plattformen verfügbar sind. Für eine einfache Einrichtung stehen eine automatische Erkennung und vorgefertigte Vorlagen für viele Geräte zur Verfügung. Die webbasierte Benutzeroberfläche des Tools bietet mehrere erweiterte Funktionen wie Widget-basierte Dashboards, Diagramme, Netzwerkkarten, Diashows und Drilldown-Berichte.

Das Produkt verfügt außerdem über ein anpassbares Warnsystem, das nicht nur Benachrichtigungen mit Laufzeit- und Inventarinformationen versendet, sondern auch basierend auf der Rolle des Empfängers angepasst werden kann. Es kann auch Probleme gemäß flexiblen benutzerdefinierten Service-Levels eskalieren. Zabbix kann sogar so konfiguriert werden, dass einige Probleme automatisch behoben werden.

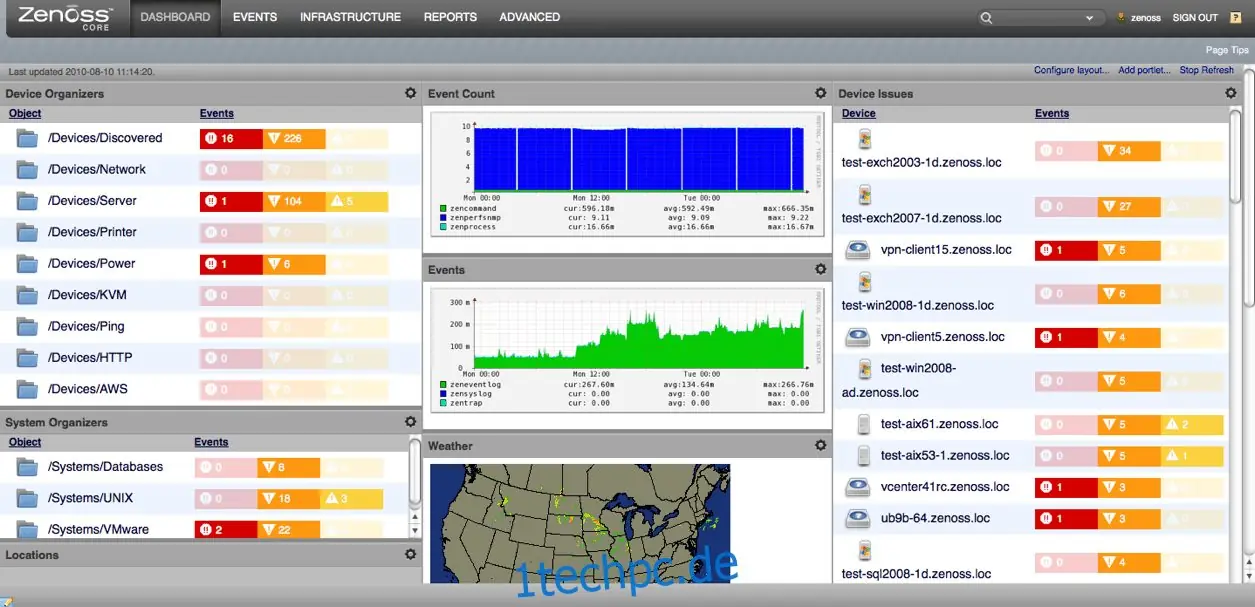

4. Zenoss Core

Zenoss Core ist wahrscheinlich nicht so bekannt wie einige der anderen Überwachungstools auf dieser Liste, verdient aber vor allem aufgrund seines Funktionsumfangs und seines professionellen Erscheinungsbildes seinen Platz. Es kann viele Dinge überwachen, wie z. B. Bandbreitennutzung, Verkehrsströme oder Dienste wie HTTP und FTP. Es verfügt über eine übersichtliche Benutzeroberfläche und ein ausgezeichnetes Warnsystem. Besonders hervorzuheben ist das Mehrfachwarnsystem, das es ermöglicht, eine zweite Person zu alarmieren, wenn die erste Person nicht innerhalb einer vordefinierten Verzögerung antwortet.

Nicht alles ist jedoch perfekt. Zenoss Core ist eines der am kompliziertesten zu installierenden und einzurichtenden Überwachungssysteme. Die Installation erfolgt vollständig über die Befehlszeile. Netzwerkadministratoren sind heutzutage an GUI-Installationsprogramme, Konfigurationsassistenten und Auto-Discovery-Engines gewöhnt. Dies könnte die Installation des Produkts etwas archaisch erscheinen lassen. Es ist jedoch eine umfangreiche Dokumentation verfügbar, und das Endergebnis macht die Installationsbemühungen lohnenswert.

Die besten Open-Source-Tools zur Flussanalyse

Während Bandbreitenüberwachungssysteme Ihnen zeigen, wie stark Ihr Netzwerk genutzt wird, lassen sie dennoch im Dunkeln, wie es genutzt wird. Für diese Art von Transparenz benötigen Sie eine Flussanalyse. Diese Tools verwenden NetFlow und seine Varianten oder sFlow, um detaillierte Informationen darüber zu sammeln, welcher Datenverkehr in Ihrem Netzwerk transportiert wird. Werfen wir einen Blick auf eines der besten Open-Source-Flussanalyse-Tools, die man finden kann.

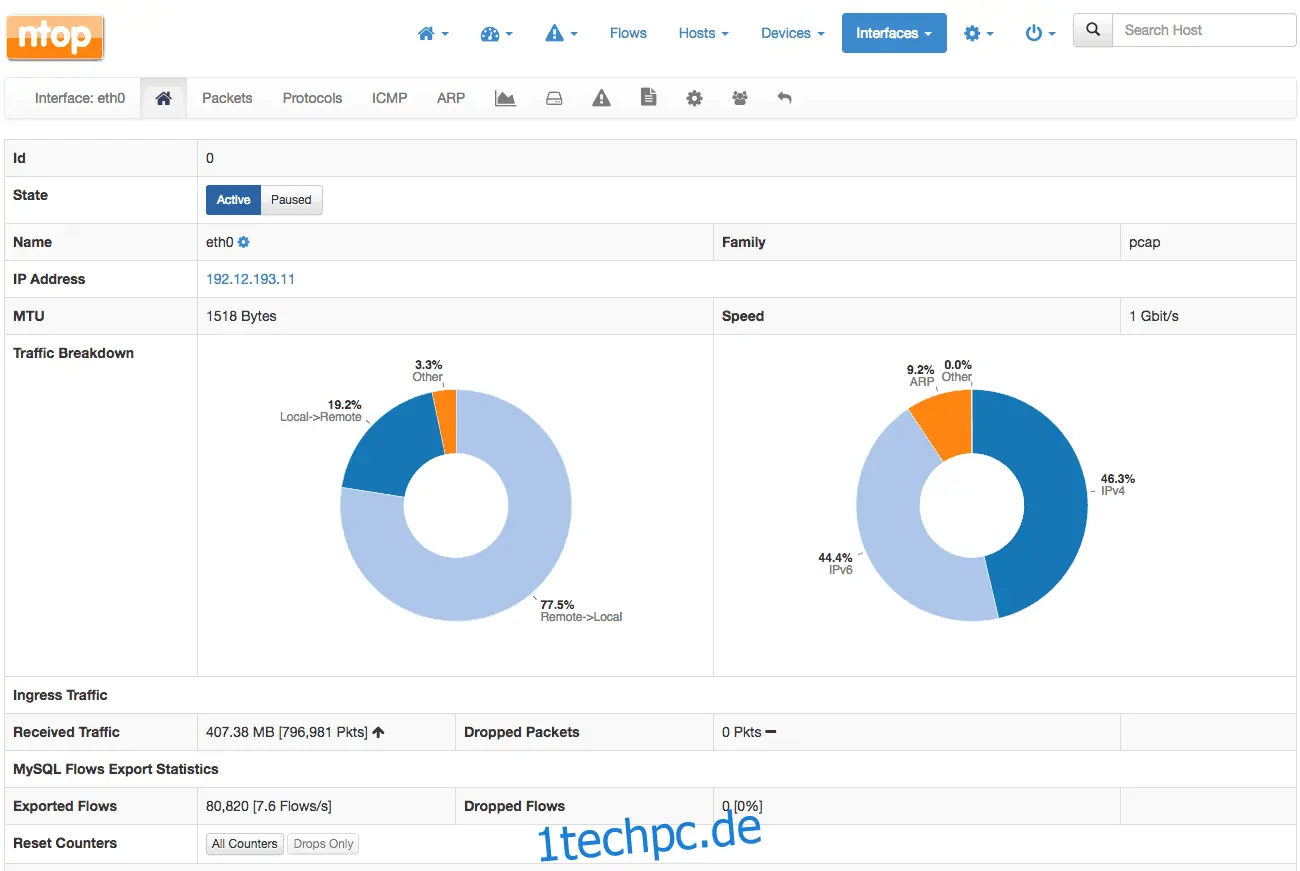

nProbe und ntopng

nProbe und ntopng sind zwei Open-Source-Tools. Ntopng ist ein webbasiertes Verkehrsanalysetool zur Netzwerküberwachung auf der Grundlage von Flussdaten, während nProbe ein NetFlow- und IPFIX-Exporter und -Sammler ist. Zusammen bilden sie ein sehr flexibles Analysepaket. Wenn Sie mit dem Unix-Befehl ntop vertraut sind, ist ntopng die GUI-Version der nächsten Generation dieses zeitlosen Tools.

Es gibt eine kostenlose Community-Version von ntopng, aber Sie können auch die Enterprise-Version kaufen. Obwohl diese teuer sein kann, ist sie für Bildungseinrichtungen und gemeinnützige Organisationen kostenlos. Sie können nProbe kostenlos testen, jedoch ist es auf insgesamt 25.000 exportierte Flows beschränkt. Sobald dieses Limit erreicht ist, ist eine Lizenz erforderlich.

ntopng verfügt über eine webbasierte Benutzeroberfläche, die Daten auf verschiedene Arten darstellen kann, z. B. Top-Talker, Flows, Hosts, Geräte und Schnittstellen. Es gibt Diagramme, Tabellen und Grafiken, viele davon mit Drilldown-Optionen. Die Benutzeroberfläche ist sehr flexibel und ermöglicht umfangreiche Anpassungen.

Die besten Open-Source-Paket-Sniffer

Paket-Sniffer sind die ideale Wahl, wenn Sie detaillierte Einblicke in das Netzwerkgeschehen benötigen. Sie erfassen alle Daten an einem bestimmten Punkt im Netzwerk und ermöglichen die Dekodierung jedes Pakets und die Verfolgung der Details jeder „Konversation“. Die Platzierung eines Paket-Sniffers ist an sich schon eine komplizierte Angelegenheit, da sie einen direkten Einfluss darauf hat, was man sehen kann. Es gibt ganze Bücher, die sich damit befassen. Typischerweise wird ein Paket-Sniffer so eingerichtet, dass er den Datenverkehr eines Servers erfasst, indem der Switch-Port dieses Servers auf einen freien Port auf demselben Gerät gespiegelt wird, an dem der Sniffer angeschlossen ist. Es gibt auch Taps, die zwischen zwei Geräte eingefügt werden können und den gesamten Datenverkehr erfassen. Im Folgenden besprechen wir kurz die besten fünf Paket-Sniffer.

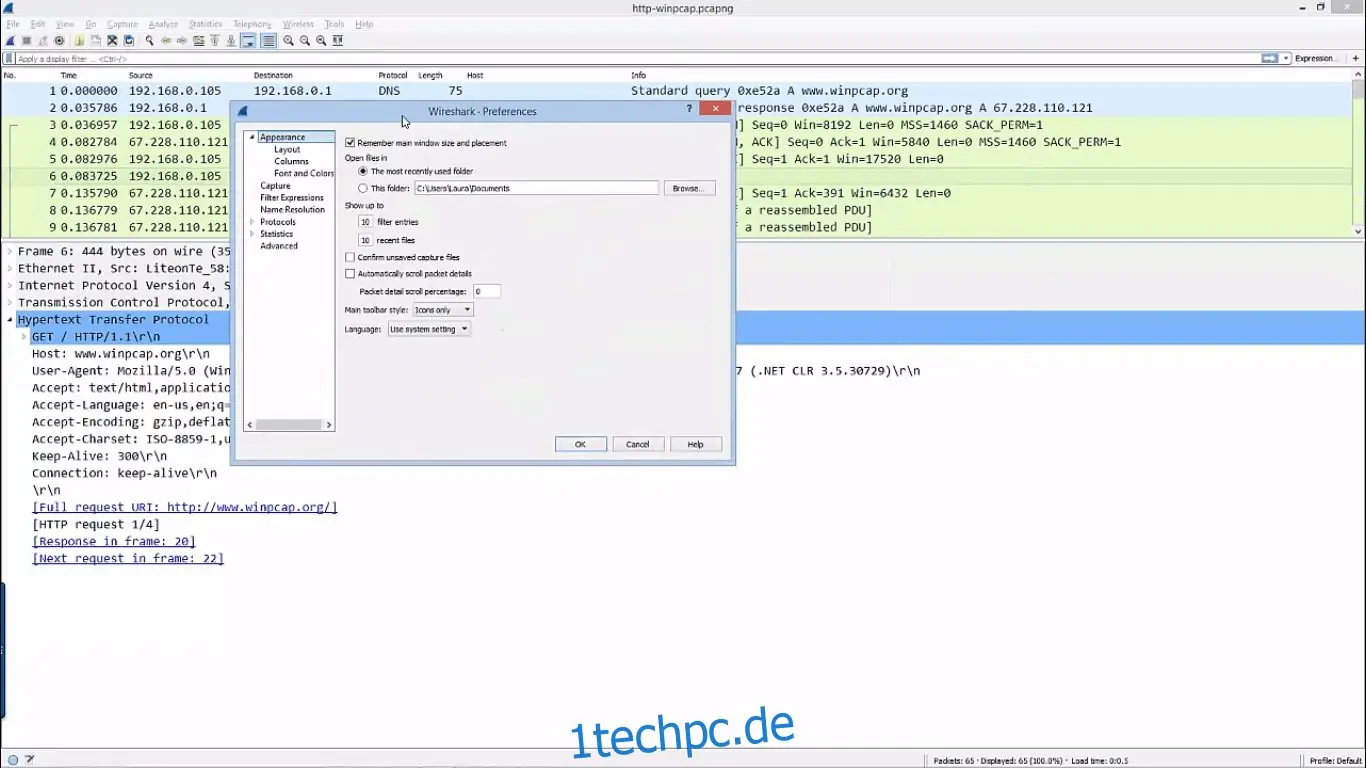

1. Wireshark

Wireshark existiert schon seit langer Zeit. Es begann im letzten Jahrhundert. Und auch heute ist es der „weltweit führende und am weitesten verbreitete Netzwerkprotokollanalysator“. Es ist der De-facto-Standard für viele Unternehmen, Behörden und Bildungseinrichtungen.

Zu den Hauptfunktionen des Produkts gehören die Möglichkeit zur Live-Erfassung und Offline-Analyse. Wireshark unterstützt auch die gründliche Inspektion von Hunderten von Protokollen, wobei ständig weitere hinzugefügt werden. Außerdem verfügt es über die leistungsfähigsten Anzeigefilter der Branche. Das Produkt läuft unter Windows, Linux, macOS, Solaris, FreeBSD, NetBSD und vielen anderen Betriebssystemen.

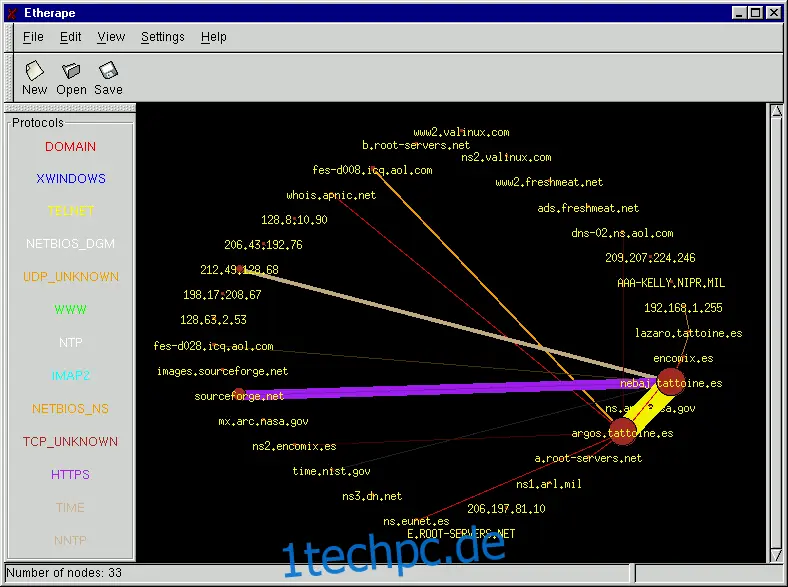

2. EtherApe

EtherApe ist wie Wireshark und tcpdump ein weiteres Open-Source-Projekt. Es bietet jedoch eine grafischere Darstellung des Datenverkehrs und kann am effektivsten verwendet werden, um die Quelle von starkem Datenverkehr zu lokalisieren, der eine Netzwerküberlastung verursacht. EtherApe ist nicht wirklich ein Paket-Sniffer, da es Pakete nicht dekodieren kann oder die Erfassung in einer Tabelle zulässt.

Stattdessen verfolgt EtherApe einen grafischeren Ansatz. Es zeigt Ihr Netzwerk als Kreis, wobei sich jeder Host an dessen Rand befindet. Innerhalb des Kreises gibt es eine Linie zwischen zwei Hosts, die miteinander kommunizieren. Die Linien sind nach Verkehrsart farbcodiert und ihre Dicke gibt die Verkehrsmenge an. Es ist ein anderes Tool, dessen Verwendung erlernt werden muss, aber es bietet dennoch eine andere Art der Verkehrsanzeige, die sich mehr als einmal als nützlich erwiesen hat.