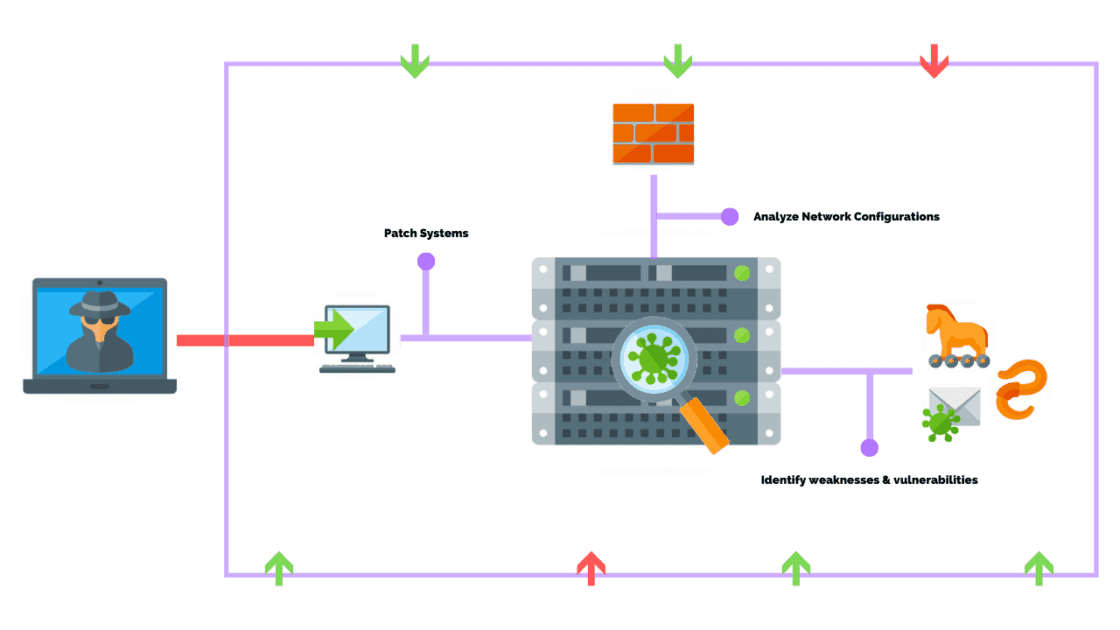

A hálózati penetráció tesztelése egy engedélyezett kísérlet egy számítógépes hálózatba vagy infrastruktúrába a biztonsági rések és kockázatok azonosítása érdekében.

Általában biztonsági szakértők végzik el a teszteket, hogy biztonságosan megtalálják és kihasználják a hálózati gyengeségeket, például a nyitott portokat, a szabadon hozzáférhető adatokat, a gyenge titkosítást és a jelszavakat. A behatolásteszt feltárja a hibás konfigurációkat, a gyenge jogosultság-ellenőrzést, a javítatlan operációs rendszereket és a rendszer egyéb sérülékenységeit is.

Ideális esetben fontos rendszeresen felmérni a biztonságot, és holisztikus képet kapni a teljes hálózatról, operációs rendszerekről, alkalmazásokról, eszközökről és egyéb eszközökről.

Ennek érdekében belső hálózati penetráció tesztelést és külső hálózati penetráció tesztelést végezhet. Ez azt jelenti, hogy a szervezet hálózatán belülről, intranetről vagy kívülről kell támadásokat indítani, például az internetről, más hálózatokról, WI-FI-ről és más forrásokból.

Kép jóváírása: Szinopsziák

Tartalomjegyzék

Miért fontos a hálózati penetráció tesztelése?

A biztonsági felmérés segít azonosítani azokat a hibákat, amelyeket a támadók kihasználhatnak, és veszélyeztethetik a hálózatot, az infrastruktúrát, az adatokat és más erőforrásokat. Eszközök és szolgáltatások széles körét ellenőrzi, beleértve a kerületi biztonsági előírásoknak való megfelelést a különböző iparági és szabványos előírásoknak, valamint a meglévő biztonsági megoldások és gyakorlatok érvényesítését.

További előnyök:

- Azonosítsa és oldja fel azokat a biztonsági réseket, amelyeket a támadók kihasználhatnak a hálózati összetevőkön, szolgáltatásokon, konfigurációkon, alkalmazásokon és egyéb erőforrásokon.

- A legsérülékenyebb eszközök felfedezése – lehetővé téve a szervezet számára, hogy rangsorolhassa azokat.

- A biztonsági hiányosságok és a támadók kihasználása lehetséges hatásainak azonosítása.

- Segít a szervezetnek felmérni hálózatát és infrastruktúráját, és ennek következtében szükség esetén lépéseket tenni az audit, valamint az iparági és jogi megfelelési követelmények teljesítése érdekében.

- Szerezze meg és őrizze meg a felhasználók és ügyfelek bizalmát.

Hálózati penetráció tesztelése – Kép: Purplesec

Hálózati penetráció tesztelése – Kép: Purplesec

Hálózati penetráció tesztelése – Kép: Purplesec

Legjobb hálózati penetrációs tesztelési megoldások

A hálózati penetráció-tesztelési megoldás kiválasztása szervezetenként változik, a követelményektől, az infrastruktúra típusától, az objektívtől, a házon belüli készségektől és egyéb tényezőktől függően.

Mivel a piac tele van termékekkel, összeállítottunk egy listát a legjobb hálózati penetrációt vizsgáló eszközökről, hogy segítsünk leszűkíteni az Ön egyedi igényeinek leginkább megfelelőre.

Intruder Vanguard

Intruder Vanguard egy hatékony penetrációtesztelő szolgáltatás, amely lehetővé teszi a csapatok számára, hogy azonosítsák és kezeljék a különböző biztonsági hiányosságokat. A hibrid sebezhetőségi szkenner széles lefedettséget kínál magasan képzett, igény szerinti biztonsági szakemberek támogatásával.

Ezen túlmenően a webalapú szolgáltatás folyamatos ellenőrzést és hírszerzés-vezérelt nyomozást tesz lehetővé, pontos értékelést végez, és biztosítja, hogy a csapatok ne maradjanak le semmiről.

Előnyök

- Lehetővé teszi a szervezetek számára az infrastruktúra átfogó sebezhetőségi vizsgálatát. Automatikus kereséssel is rendelkezik, amelyet ütemezhet a kívánt időközönkénti futtatásra.

- Folyamatos felügyeletet biztosít az infrastruktúrában, lehetővé téve az összes fenyegetés észlelését és gyors reagálását, beleértve a nulladik napi sebezhetőséget is. A szolgáltatást nagy tapasztalattal rendelkező Intruder-szakemberek támogatják, akik gyorsan intézkednek az észlelt kockázatok kezelése érdekében.

- Kiváló és nagy tapasztalattal rendelkező, igény szerinti biztonsági szakemberek válaszolnak, ha a házon belüli csapatok nem tudnak megfelelően reagálni egy fenyegetésre.

- Integrálja a manuális sebezhetőség-ellenőrzéseket, hogy azonosítsa és eltávolítsa azokat a jelentett fenyegetéseket, amelyeket nem lehet kihasználni, vagy amelyek hamis pozitívak.

- Könnyen integrálható olyan termelékenységi eszközökkel, mint a Microsoft Teams, a Slack és mások.

Javítani kell a felfedezett sebezhetőségek szűrésében. Hiányzik belőle az egyéni sebezhetőség kiválasztásának és feloldásának képessége. Jó lenne egy biztonsági rést feloldani és a javítást a teljes teszt újrafuttatása nélkül érvényesíteni.

A vizsgálat befejezése sokáig tarthat, és egyes gépek lelassulhatnak a teszt során. Nem képes szüneteltetni és folytatni a vizsgálatokat, ami hasznos lehet, ha a szerverek túlterheltek.

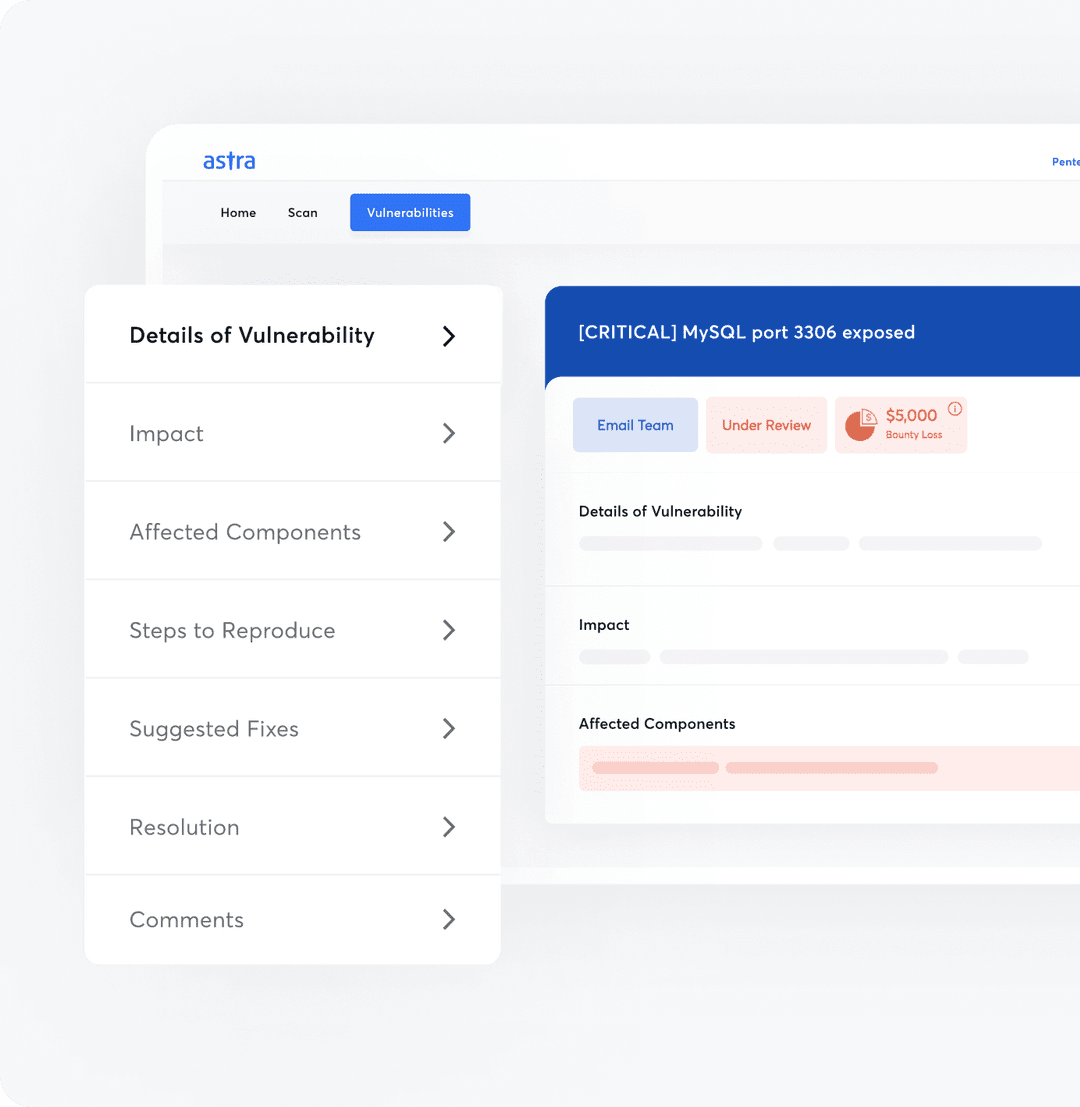

Astra Pentest

Astra Pentest egy intelligens sebezhetőség-ellenőrző, amelyet magasan képzett biztonsági szakértők támogatnak. Egy nagyszerű eszköz, amely lehetővé teszi a sebezhetőségek felfedezését és megszüntetését azáltal, hogy átfogó lefedettséget és lépésről lépésre szóló útmutatót nyújt a felfedezett biztonsági hiányosságok kezeléséhez.

Ezenkívül egy felhasználóbarát felügyeleti irányítópulttal rendelkezik, amely lehetővé teszi a biztonsági csapatok, a CXO-k, az Astra biztonsági szakértői és más érdekelt felek zökkenőmentes együttműködését.

Az Astra Pentest sebezhetőségének részletei Kép: Astra

Az Astra Pentest sebezhetőségének részletei Kép: Astra

Az Astra Pentest sebezhetőségének részletei Kép: Astra

Előnyök

- Világos és végrehajtható lépésről lépésre szóló utasítások az IT-infrastruktúrában felfedezett fenyegetések kezeléséhez.

- CXO-barát irányítópult, amely lehetővé teszi a vizsgálat előrehaladásának nyomon követését, a fontossági sorrend megállapítását és a kritikus sérülékenységek gyorsabb kezelését.

- Az intelligens szkenner a múltbeli tesztadatokat használja fel egy olyan profil létrehozásához, amely kezeli az Ön egyedi IT-környezetét és fenyegetéseit.

- Valós idejű és nagyszerű támogatás magasan képzett biztonsági szakértőktől.

- Automatikus és manuális biztonsági rés-ellenőrzést biztosít, miközben lehetővé teszi a hálózat kerületének átvizsgálását és a tesztek újbóli futtatását, hogy megbizonyosodjon a biztonsági rések megfelelő elhárításáról.

- Folyamatos és intelligens vezérlésű vizsgálatot biztosít, és folyamatosan fejlődő biztonsági motorral rendelkezik, amely új CVE-ken és feltöréseken alapul

- Iparágilag elismert és megbízható tanúsítványt biztosít – lehetővé teszi, hogy könnyedén teljesítse a GDPR, a HIPAA ISO 27001, a SOC2 és egyéb megfelelőségi követelményeket.

Az átfogó ellenőrzések hosszú ideig tarthatnak, és ez késleltetheti a szervezeten belüli egyes kulcsfontosságú szolgáltatásokat. Időnként előfordulhat téves pozitív eredmény, és ezek manuális ellenőrzése több időt vesz igénybe.

Nem támogatja az egyéni biztonsági résről szóló jelentés exportálását. Bár nem olyan nagy probléma, jó lenne integrálni az Astrát olyan népszerű azonnali üzenetküldő eszközökkel, mint a Telegram, a Teams, a Slack és más, az e-mail helyett.

Célvédelem

Célvédelem egy fejlett hálózati és infrastruktúra-penetrációt vizsgáló eszköz, amely egyszerre kínál automatizált szkennelést és emberi betekintést.

Előnyök

- Átfogó biztonsági rés-ellenőrzést biztosít, amely segít megerősíteni a biztonsági helyzetet. A gyakorlat során a Target Defense penetrációs tesztelők gyakran szimulálnak engedélyezett támadásokat olyan technológiák és eszközök segítségével, amelyek hasonlóak a valódi támadók által használtakhoz.

- Belső és külső behatolási tesztelés, hogy a biztonsági csapatok teljes mértékben átláthassák az összes sebezhetőséget

- Rugalmas fizetési tervei vannak versenyképes árakkal, amelyek minden méretű szervezet számára alkalmassá teszik

- Modern, könnyen használható irányítópulttal rendelkezik, amely lehetővé teszi a csapatok számára, hogy előnyben részesítsék a sebezhetőségek vizsgálatát és javítását.

- Folyamatos, automatizált vizsgálatot biztosít az észlelt sebezhetőség gyors észleléséhez és kezeléséhez.

Az átfogó behatolástesztelő platform segít a biztonsági csapatoknak a biztonsági hibák széles skálájának felderítésében és kijavításában, mielőtt valódi támadók megtalálnák és kihasználnák azokat.

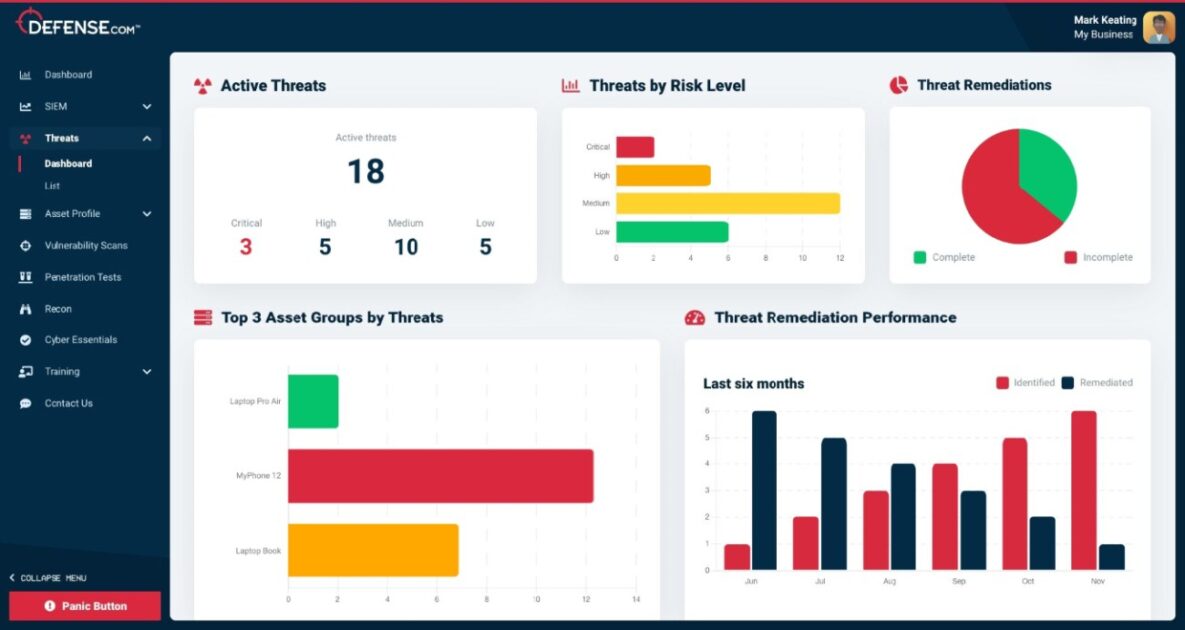

Defensecom

A Defensecom pentest fenyegetések irányítópultjának képe: Defensecom

A Defensecom pentest fenyegetések irányítópultjának képe: Defensecom

Defensecom egy átfogó hálózati penetrációt vizsgáló platform, amely lehetővé teszi az infrastruktúra, a hálózatok, a felhő, az alkalmazások és egyéb eszközök sebezhetőségi vizsgálatát. Az átfogó pentest megoldás különböző tesztelési csomagokat egyesít, és testreszabhatja aktuális igényeinek megfelelően.

Előnyök

- Lehetővé teszi szimulált adathalász támadások futtatását, és meghatározza az alkalmazottak biztonságtudatossági képzési igényeit.

- Helyreállítási segítség a biztonsági rések felfedezésekor.

- Részletes értékelő jelentés, amely tartalmazza a szoftver- és hardvererőforrásokat érintő kritikus fenyegetések listáját.

- Működőképes jelentések és részletek minden egyes felfedezett sebezhetőségről.

- Veszélyek rangsorolása, naplózás figyelése és valós idejű adatok a sebezhetőségek kezelésének javítása érdekében.

- Kiváló támogatás a Defensecom magasan képzett, tapasztalt biztonsági szakértőitől.

Kiválaszthat konkrét teszteket az infrastruktúrához, alkalmazásokhoz, hitelesítéshez, Office 365-höz vagy más egyedi szolgáltatásokhoz vagy erőforrásokhoz. Ezenkívül választhat a célzott behatolási tesztelés közül is, amely egy átfogó, a szervezetet megcélzó behatolási teszt. Ez magában foglalja a különböző szimulált támadások indítását a szervezet hálózata és infrastruktúrája ellen.

vPenTest

vPenTest egy hatékony, funkciókban gazdag és megfizethető automatizált behatolást vizsgáló megoldás, amely különféle hackelési tevékenységeket végez egy szervezet hálózatán.

A vPenTest bemutatja, mit csinálna egy valódi támadó, és kihasználja az azonosított sebezhetőségeket. A tesztelők például használhatják a méretezhető eszközt „man-in-the-middle” támadások végrehajtására, nem védett bizalmas adatok megtalálására, jelszavak feltörésére, felhasználók megszemélyesítésére vagy más azonosított biztonsági hibák kihasználására.

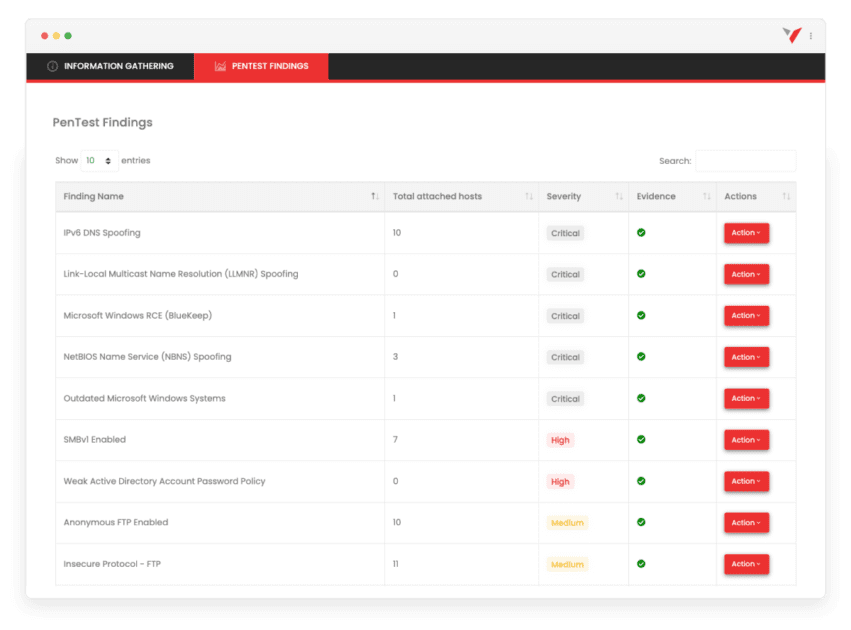

vPenTest hálózati penetráció tesztelési jelentés – Kép: Vonahi

vPenTest hálózati penetráció tesztelési jelentés – Kép: Vonahi

vPenTest hálózati penetráció tesztelési jelentés – Kép: Vonahi

A vPenTest előnyei

- Hatékony, gyorsabb és konzisztens penetrációtesztelő eszköz, amely egy folyamatosan fejlődő szabadalmaztatott keretrendszeren alapul.

- Megfizethető és átfogó penetrációs tesztet biztosít részletes, használható jelentésekkel.

- Rugalmas havi vagy igény szerinti ütemezés a belső vagy külső hálózati penetráció teszteléséhez.

- Lehetővé teszi a sebezhetőségi vizsgálat előrehaladásának és a riasztások valós idejű nyomon követését.

- Végezzen feltörés előtti és utáni szimulációkat a hálózaton belülről vagy kívülről.

- Világos, részletes értékelő jelentések lépésről lépésre szóló utasításokkal az észlelt sebezhetőségek megoldásához.

- Lehetővé teszi a szegmentált penetrációs tesztelést az elszigetelt érzékeny hálózatok biztonságának és hatékonyságának felmérésére.

Bár a platform szinte minden penetrációs tesztelési igényt kielégít minden típusú vállalkozás esetében, egyes haladó felhasználóknak bizonyos problémák megoldására lehet szükségük.

A riasztások főleg e-mailben érkeznek. Kényelmesebb lehet, ha a platform más azonnali üzleti eszközökkel, mint például a Slack és a Teams.

A műszerfal egyszerű és könnyen használható mindenki számára, beleértve az átlagos technikai tudással rendelkező felhasználókat is. Mindazonáltal hiányzik néhány speciális testreszabási lehetőség, amellyel a gyakorlott rendszergazdák a szkennelést egyedi vagy összetett informatikai környezetükhöz igazítanák.

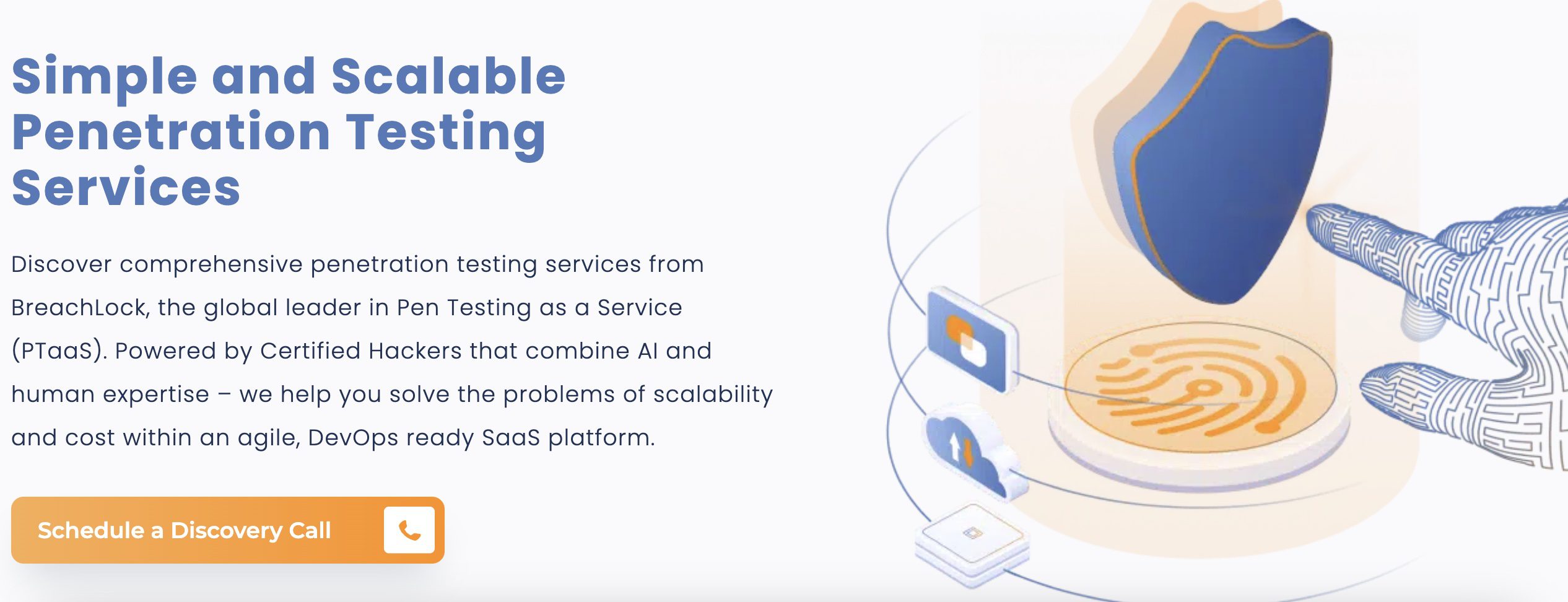

BreachLock

BreachLock egy átfogó sebezhetőség-ellenőrző szolgáltatás, amely egyesíti a mesterséges intelligencia és az emberi betekintést. A méretezhető penetrációtesztelési szolgáltatás tolltesztelésként szolgáltatásként (PTaaS) érhető el.

Az eszköz ötvözi az automatizálást, az emberi hackereket és a mesterséges intelligenciát, hogy átfogó és pontos penetrációs tesztelési szolgáltatást nyújtson.

A Penetration Testing as a Service (PTaaS) szolgáltatásként szállított Breachlock tollteszt lehetővé teszi a szervezetek számára, hogy gyorsan és költséghatékonyan végezzenek fejlett sebezhetőségi vizsgálatot, és érvényesítsék biztonsági és megfelelőségi követelményeiket.

Előnyök

- Költséghatékony igény szerinti vagy éves előfizetéssel méretezhető.

- Lehetővé teszi a tesztelők számára a szkennelés folyamatának online nyomon követését, valamint valós idejű eredmények elérését

- A szervezetek választhatnak a folyamatos vagy egyszeri penetrációs tesztelés között is.

- Ez egy könnyen használható és kiváló platform a szervezet IT-biztonságának javítására.

- Barátságos és nagy tapasztalattal rendelkező támogató csapat, akik segítenek a telepítésben és a feltárt sebezhetőségek feloldásában.

- A BreachLock lehetővé teszi a szervezetek számára, hogy értékes betekintést nyerjenek biztonságukra és sebezhetőségeikre vonatkozóan. A Pentest eszköz segít a problémák megoldásában, a potenciális fenyegetések megelőzésében, valamint a HIPAA, PCI DSS, GDPR, SOC 2 és egyéb szabályozási követelmények teljesítésében.

Bizonyos eszközök tesztelésének automatizálása problémákhoz vezethet. Ha azonban azonosították, a Breachlock szakértők meg tudják oldani őket. További lehetőségeket kell biztosítani a vizsgálati sebezhetőségi jelentések letöltéséhez.

A tesztekhez ingyenes sebezhetőségi vizsgálat tartozik. Azonban havonta csak egyszer futtathatja. Több licenc esetén magas lehet a költség.

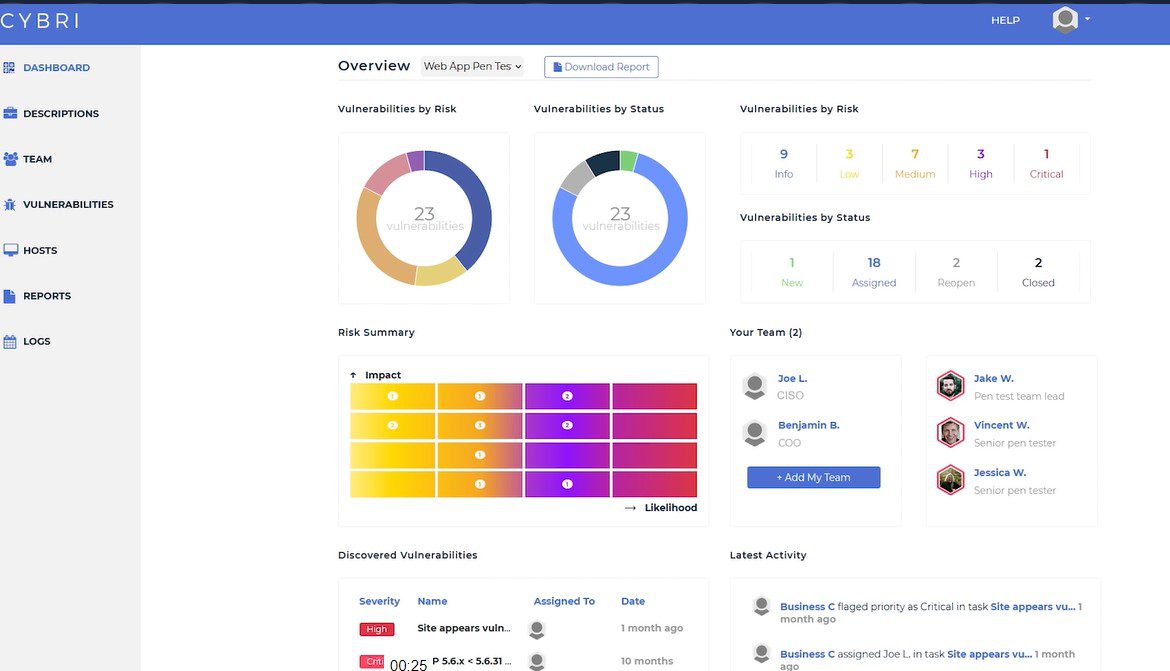

CYBRI

CYBRI A hálózati penetrációt vizsgáló platform egy hatékony hálózati és infrastruktúra-ellenőrzési megoldás, amely az eszközök széles körét vizsgálja.

CYBRI hálózati penetráció tesztelése – Kép: CYBRI

CYBRI hálózati penetráció tesztelése – Kép: CYBRI

CYBRI hálózati penetráció tesztelése – Kép: CYBRI

Előnyök

- Igény szerinti hálózati és infrastruktúra-penetrációs tesztelési megoldás, amelyet a CYBRI vörös csapatának tagjai végeztek. Az igény szerinti tervek mellett a szervezetek előfizethetnek éves tervekre vagy növelhetik a pentesztek gyakoriságát, hogy biztosítsák a rendszeres felméréseket és lehetőséget a felmerülő veszélyek feltárására.

- Felderítést végez, hogy biztosítsa az összes eszköz és erőforrás lefedettségét a legmegfelelőbb csapat segítségével.

- Hiba felfedezésekor a CYBRI vörös csapata a platform segítségével gyorsan és zökkenőmentesen együttműködik szervezete csapataival a problémák megoldásában.

- Világos, könnyen érthető és megosztható jelentés minden elvégzett tesztről.

- A felfedezett problémák elhárítása után ellenőrizze újra a hálózatot és az infrastruktúrát.

A hálózati és biztonsági protokollokon kívül a PTaaS (Penetration Testing as a Service) platform ellenőrzi az összes többi eszközt, beleértve az általános biztonsági konfigurációkat, az operációs rendszer frissítéseit és javításait, a webszervereket, alkalmazásokat és egyéb összetevőket.

Packetlabs

Packetlabs egy hatékony hálózati és infrastruktúra-penetrációt vizsgáló eszköz, amely pontosan észleli a környezet biztonsági réseit. Átfogó biztonsági megoldást kínál, amely egyesíti az infrastruktúra behatolási tesztelést és az objektív alapú behatolási tesztet (OBPT). A szkennelés után részletes jelentéseket kap, amelyek lehetővé teszik a hibák kijavítását és a környezet védelmét.

Előnyök

- Infrastruktúra-penetrációs tesztelést biztosít, amely felméri az IT- és hálózati rendszereket a biztonsági rések azonosítása érdekében.

- Ellenőrzi a hitelesítési sebezhetőségeket, például a gyenge jelszavakat és házirendeket

- Ellenőrizze az összes kritikus és érzékeny adat és erőforrás biztonságát, miközben ellenőrizze a kitett eszközökhöz való jogosulatlan hozzáférés lehetséges hatását

- Végezzen biztonsági rés-ellenőrzést a hálózati rendszereken, beleértve a régebbi portokat és protokollokat, amelyeket a támadók kihasználnak jogosulatlan hozzáférés és jogosultságok megszerzésére.

- Ellenőrizze a nem biztonságos konfigurációkat a hálózati infrastruktúrában, a felhőben, az alkalmazásokban és más erőforrásokban.

Jó lenne, ha lehetőség lenne beütemezni néhány erőforrás-igényes vizsgálatot munkaidő utáni futtatásra. Frissíteni kell az ügyfelet a szkennelési tevékenységekről és a hálózati eszközök hatóköréről.

A penetrációs tesztelő eszköz legfontosabb jellemzői

A piacon elérhető hálózati penetrációt vizsgáló eszközök jellemzőik, költségük, támogatásuk és egyéb tényezők tekintetében különböznek. Másrészt a szervezeteknek szükségük van bizonyos funkciókra, hogy megfeleljenek egyedi követelményeiknek és céljaiknak.

Ennek ellenére van néhány alapvető funkció, amelyet meg kell keresnie a hálózati penetráció-tesztelési megoldásban. A megfizethetőség, a méretezhetőség, az egyszerű használat és a nagyszerű támogatás mellett a következő tényezőket is figyelembe kell venni:

- Belső és külső penetrációs vizsgálat elvégzésének képessége

- Igény szerinti sebezhetőség-ellenőrző szolgáltatás.

- Sebezhetőségi vizsgálati jelentéseket, lehetőleg végrehajtható eredményeket nyújtson a problémák megoldásának lépésenkénti útmutatásaival.

- Azok a szállítók, akik igény szerint professzionális támogatást tudnak nyújtani a problémák megoldásához, a házon belüli csapatok nem tudják megoldani.

- Valós idejű sebezhetőség-vizsgálati tevékenység megfigyelése, jelentése és elemzése.

- Egy termék, amely automatizált és kézi behatolástesztet és átfogó lefedettséget is kínál.

Hogyan működik a penetrációs tesztelés?

A hálózati penetráció tesztelése során a biztonsági szakértő vagy az etikus hacker átvizsgálja az IT-infrastruktúrát olyan biztonsági hibák után kutatva, amelyeket egy valódi támadó kihasználna, és illetéktelen hozzáférést kapna. Ezek észlelésekor az etikus hacker támadásokat szimulálhat, hogy kiderítse egy ilyen valódi jogsértés hatását. Ezt követően a szakértő jelentést készít az értékelésről.

A hálózati penetráció tesztelését házon belüli vagy külső szolgáltatói csapat végezheti. A legtöbb esetben azonban mindkét csapat együttműködik a tesztek lefolytatása során, és a külső szakértők szükség esetén lépésről lépésre biztosíthatják a kárelhárítási eljárásokat.

Ezenkívül a szervezet a teljes szolgáltatást kiszervezheti, különösen akkor, ha a házon belüli biztonsági csapat nem rendelkezik nagy szakértelemmel a modern fenyegetések észlelésében és megoldásában.

A hálózati penetráció tesztelésének lépései

A hálózati penetrációs tesztek végrehajtásának lépései és módszerei szervezetenként eltérőek lehetnek. Az alábbiakban azonban a hálózati penetráció tesztelésének néhány általános tevékenységét mutatjuk be.

Kép jóváírása: getastra.com

- Tervezés: Ez magában foglalja a behatolási tesztelés hatókörének és céljának meghatározását, a használandó platformot, a tesztelendő eszközöket, a sikermutatókat stb. Ez magában foglalja egy csapat vagy egyén kijelölését is, hogy etikus vagy fehér kalapos hackerként működjön.

- Azonosítsa az ismert biztonsági résekkel rendelkező eszközöket, operációs rendszereket, alkalmazásokat és egyéb erőforrásokat.

- A tesztelési szakaszban a belső vagy külső etikus hackerek különféle szimulált támadásokat indítanak különböző módszerekkel.

- A tervtől függően a szervezet biztonsági csapata megpróbálja megfékezni a fenyegetést úgy, hogy megállítja azt, és kivizsgálja az okot, azt gondolva, hogy valódi támadásról van szó. Ez akkor fordul elő, ha nem tudják, hogy pentestről van szó, de ez egy jó módja annak, hogy valódi incidens esetén teszteljék a választ. Még ha tudatában is lennének, a biztonsági csapat akkor is megpróbálná megfékezni a támadást, hogy ellenőrizze, mit tehetnek valódi támadás esetén.

- Ezt követi a dokumentáció, amely megmutatja, hol vannak a gyengeségek, és milyen lépéseket kell tenni ezek kiküszöbölésére és a jövőbeni támadások megelőzésére. A jelentés tartalmazza a hatást, ha a valódi támadók kihasználnák a gyengeségeket.

- Oldja fel az összes azonosított biztonsági rést. Egyes biztonsági szakértők akár útmutatást is adhatnak a problémák megoldásához és az általános biztonság javításához.

- A szervezet a sebezhetőségek kijavítása után újabb tesztet végezhet annak ellenőrzésére, hogy kiküszöbölték-e a hibákat.

A hálózati penetrációs tesztelés előnyei ellenére a csapatoknak óvatosnak kell lenniük. Ellenkező esetben a rosszul megtervezett és lefolytatott tesztelés valódi károkat okozhat a céleszközökben, például a szerverekben, és szükségtelen leálláshoz vezethet.

Következtetés

A hálózati penetráció tesztelése lehetővé teszi az informatikai csapatok számára, hogy azonosítsák és kezeljék a biztonsági réseket, mielőtt a valódi támadók megtalálnák és kihasználnák a hibákat. A tipikus hálózati penetrációs tesztelés során valódi támadásokat szimulálnak a szervezet infrastruktúrája biztonságának felmérésére.

A sebezhetőségek rendszeres vizsgálatával a szervezetek folyamatosan javíthatják biztonsági helyzetüket, és megvédhetik magukat a jelenlegi és újonnan megjelenő fenyegetésekkel szemben.

Ezután tekintse meg a prémium penetrációs tesztelő szoftvert webes alkalmazásokhoz.