Sicherheitshinweise für Ihre PHP-Webseite

Ihre PHP-Webseite ist online? Herzlichen Glückwunsch! Aber haben Sie auch die notwendigen Sicherheitsmaßnahmen getroffen?

PHP ist eine schlanke, aber dennoch sehr leistungsfähige serverseitige Programmiersprache. Sie bildet die Grundlage für etwa 80% aller Webanwendungen weltweit und ist somit eine der am weitesten verbreiteten Sprachen im Webentwicklungsbereich.

Ihre Beliebtheit verdankt PHP der einfachen Programmierstruktur und den entwicklerfreundlichen Funktionen. Zahlreiche Content-Management-Systeme (CMS) und Frameworks basieren auf PHP, und eine große Community von Entwicklern weltweit arbeitet täglich mit ihr.

Ein bekanntes Beispiel hierfür ist WordPress.

Wenn PHP-Anwendungen auf Live-Servern bereitgestellt werden, können sie Ziel von Hacking- und Web-Angriffen werden, wodurch die Webseiten-Daten anfällig für Diebstahl sind. Die Frage, wie man eine rundum sichere Anwendung entwickelt, die alle Projektziele erfüllt, ist ein häufig diskutiertes Thema in der Community.

Trotz aller Bemühungen müssen Entwickler stets auf versteckte Schwachstellen achten, die bei der Entwicklung übersehen werden können. Solche Schwachstellen können die Sicherheit von Webseiten-Daten erheblich gefährden, insbesondere bei PHP MySQL Webhosting. Dies macht Webseiten anfällig für Hacking-Versuche.

Dieser Artikel behandelt daher einige nützliche Sicherheitstipps, die Sie in Ihren Projekten einsetzen können. Mit diesen Hinweisen können Sie sicherstellen, dass Ihre Anwendung bei Sicherheitsprüfungen gut abschneidet und nicht durch Angriffe kompromittiert wird.

Cross-Site-Scripting (XSS)

Cross-Site Scripting ist eine gefährliche Art von Angriff, bei der Schadcode oder Skripte in eine Webseite eingeschleust werden. Dies kann die Kernfunktionen Ihrer Anwendung beeinträchtigen, da Hacker jeglichen Code einschleusen können, ohne dass Sie es bemerken. XSS-Angriffe treten vor allem auf Webseiten auf, die Benutzereingaben ermöglichen.

Bei einem XSS-Angriff ersetzt der eingeschleuste Code den Originalcode Ihrer Webseite. Er wirkt jedoch wie regulärer Code, der die Leistung der Webseite stört und häufig Daten stiehlt. Hacker umgehen so die Zugriffskontrolle Ihrer Anwendung und erhalten Zugriff auf Cookies, Sitzungen, den Browserverlauf und andere wichtige Funktionen.

Sie können diesen Angriff verhindern, indem Sie HTML-Sonderzeichen und ENT_QUOTES in Ihrem Code verwenden. Mit ENT_QUOTES können Sie Optionen für einfache und doppelte Anführungszeichen entfernen und so das Risiko von XSS-Angriffen minimieren.

Cross-Site Request Forgery (CSRF)

CSRF ermöglicht es Hackern, die Kontrolle über Ihre Anwendung zu übernehmen und unerwünschte Aktionen auszuführen. Mit der vollen Kontrolle können Hacker schädliche Operationen durchführen, indem sie infizierten Code auf Ihre Webseite übertragen, was zu Datendiebstahl, funktionalen Änderungen usw. führen kann. Der Angriff zwingt Benutzer, herkömmliche Anfragen in zerstörerische umzuwandeln, wie z.B. die Löschung der gesamten Datenbank ohne Benachrichtigung.

Ein CSRF-Angriff kann nur initiiert werden, wenn Sie auf einen getarnten, schädlichen Link klicken, der von einem Hacker gesendet wurde. Wenn Sie also schlau genug sind, infizierte versteckte Skripte zu erkennen, können Sie CSRF-Angriffe leicht ausschließen. Sie können die Sicherheit Ihrer App auch erhöhen, indem Sie GET-Anfragen in Ihrer URL verwenden und sicherstellen, dass Nicht-GET-Anfragen nur von Ihrem clientseitigen Code generiert werden.

Sitzungsentführung

Bei einer Sitzungsentführung stiehlt ein Hacker Ihre Sitzungs-ID, um Zugriff auf Ihr Konto zu erhalten. Mit dieser Sitzungs-ID kann der Hacker Ihre Sitzung validieren, indem er eine Anfrage an den Server sendet. Dort validiert ein $_SESSION-Array die Gültigkeitsdauer der Sitzung, ohne dass Sie es bemerken. Dies kann durch einen XSS-Angriff oder durch Zugriff auf die Daten, in denen die Sitzungsdaten gespeichert sind, erfolgen.

Um Sitzungsentführungen zu vermeiden, sollten Sie Ihre Sitzungen immer an Ihre IP-Adresse binden. Dies hilft Ihnen, Sitzungen bei einem unbefugten Zugriff ungültig zu machen und zu erkennen, wenn jemand versucht, Ihre Sitzung zu umgehen, um die Zugriffskontrolle der Anwendung zu erlangen. Geben Sie Ihre IDs niemals preis, da dies später Ihre Identität durch weitere Angriffe gefährden kann.

Verhindern Sie SQL-Injection-Angriffe

Datenbanken sind eine der wichtigsten Komponenten einer Anwendung und werden häufig durch SQL-Injection-Angriffe von Hackern angegriffen. Bei dieser Art von Angriff verwendet der Hacker bestimmte URL-Parameter, um Zugriff auf die Datenbank zu erhalten. Der Angriff kann auch über Webformularfelder erfolgen, in denen der Hacker Daten ändern kann, die Sie durch Abfragen übermitteln. Durch die Manipulation dieser Felder und Abfragen kann der Hacker die Kontrolle über Ihre Datenbank erlangen und verheerende Manipulationen vornehmen, bis hin zur Löschung der gesamten Anwendungsdatenbank.

Um SQL-Injection-Angriffe zu verhindern, wird empfohlen, immer parametrisierte Abfragen zu verwenden. Diese PDO-Abfragen ersetzen die Argumente ordnungsgemäß, bevor die SQL-Abfrage ausgeführt wird, wodurch das Risiko von SQL-Injection-Angriffen effektiv reduziert wird. Diese Methode hilft Ihnen nicht nur, Ihre SQL-Abfragen zu sichern, sondern sie auch für eine effiziente Verarbeitung zu strukturieren.

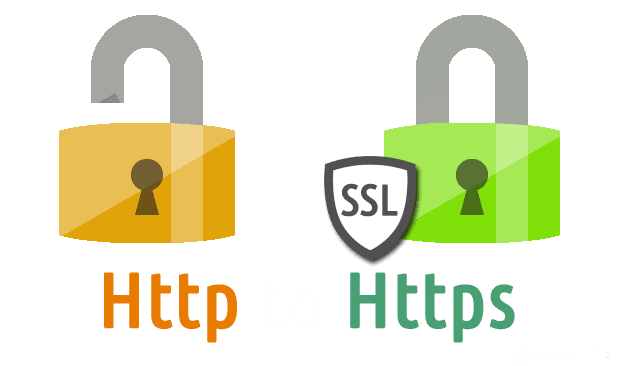

Verwenden Sie immer SSL-Zertifikate

Um eine durchgängig gesicherte Datenübertragung über das Internet zu gewährleisten, sollten Sie immer SSL-Zertifikate in Ihren Anwendungen verwenden. Dies ist ein weltweit anerkannter Standard (Hypertext Transfer Protocol Secure, HTTPS), um Daten sicher zwischen Servern zu übertragen. Mit einem SSL-Zertifikat erhält Ihre Anwendung einen sicheren Datenübertragungsweg, der es Hackern erschwert, in Ihre Server einzudringen.

Alle gängigen Webbrowser wie Google Chrome, Safari, Firefox, Opera und andere empfehlen die Verwendung von SSL-Zertifikaten, da diese ein verschlüsseltes Protokoll zum Übertragen, Empfangen und Entschlüsseln von Daten über das Internet bereitstellen.

Dateien vor dem Browser verbergen

In Micro-PHP-Frameworks gibt es eine bestimmte Verzeichnisstruktur zur Speicherung wichtiger Framework-Dateien wie Controller, Modelle oder Konfigurationsdateien (.yaml).

Meistens werden diese Dateien vom Browser nicht verarbeitet, bleiben aber dennoch sichtbar, was eine Sicherheitslücke darstellt.

Speichern Sie Ihre Dateien daher immer in einem öffentlichen Ordner, anstatt im Stammverzeichnis. Dadurch sind sie weniger zugänglich und die Funktionen werden vor potenziellen Angreifern verborgen.

Fazit

PHP-Anwendungen sind anfällig für externe Angriffe, aber mit den genannten Tipps können Sie die Kerne Ihrer Anwendung vor schädlichen Angriffen schützen. Als Entwickler ist es Ihre Verantwortung, die Daten Ihrer Webseite zu sichern und fehlerfrei zu halten.

Zusätzlich zu diesen Tipps gibt es viele weitere Techniken, die Ihnen helfen können, Ihre Webanwendung vor Angriffen zu schützen, wie z. B. die Nutzung der besten Cloud-Hosting-Lösung mit optimalen Sicherheitsfunktionen, Cloud-WAF, Einrichtung von Dokumentstammverzeichnissen, Whitelisting von IP-Adressen und mehr.