Was ist das und wie kann man es verhindern?

Daten bilden das Fundament Ihres digitalen Lebens, sowohl beruflich als auch privat. Datenbeschädigung kann dieses Fundament empfindlich schwächen, wenn Sie nicht rechtzeitig Vorkehrungen treffen.

Durch regelmäßige Nutzung und fehlerhafte Software können Daten beschädigt werden. Dies kann von persönlichen Fotos und Urlaubsvideos bis hin zu digitalisierten Bildungsdokumenten reichen. Der Verlust solcher Daten kann zu Frustration führen oder bei Online-Bewerbungen Probleme verursachen.

In Unternehmen sind die Auswirkungen jedoch weitaus gravierender, da sie finanzielle Verluste und Reputationsschäden verursachen können. Beispielsweise können Werbeinhalte, die für Kunden bestimmt sind, durch Datenbeschädigung verloren gehen. Beschädigte Daten können ein Unternehmen in unzählige Schwierigkeiten stürzen.

Was versteht man unter Datenbeschädigung?

Von Datenbeschädigung spricht man, wenn eine unerwünschte Veränderung in einer gespeicherten Datei während der Übertragung, Speicherung oder Verarbeitung auftritt. In den meisten Fällen werden beschädigte Daten für Computersoftware, Webanwendungen oder mobile Apps unlesbar.

Dies kann sich jedoch auch in Ungenauigkeiten in umfangreichen Datenbanken, einer verminderten Qualität von Bildern und Videos oder dem Fehlen von Datenteilen äußern. Kurz gesagt, beschädigte Daten sind für den professionellen, privaten oder geschäftlichen Gebrauch unbrauchbar.

Rechner nehmen Dokumente, Dateien, Bilder usw. ganz anders wahr als wir. Maschinen interpretieren Daten als eine Abfolge von Nullen und Einsen. Durch Hardwarefehler, elektrische Entladungen, Stöße, Softwarefehler oder menschliches Versagen können die Speicherlaufwerke die Bits vieler unterschiedlicher Dateien durcheinanderbringen.

Wenn Sie dann versuchen, die betroffene Datei mit der dazugehörigen Software zu öffnen, kann eine Fehlermeldung erscheinen. Dies ist ein deutliches Zeichen für eine Beschädigung. Es gibt noch weitere Anzeichen und Symptome, die auf eine Datenbeschädigung hindeuten können:

- Eine erhöhte Computerlatenz, wenn die Datenblöcke des Betriebssystems beschädigt sind.

- Software stürzt unerwartet ab, während mit bestimmten Dateien, Dokumenten oder Videos gearbeitet wird.

- Ein Ordner oder eine Datei lässt sich nicht öffnen.

- Der Dateiname wurde in unverständliche Zeichen geändert.

- Die Details und Attribute einer Datei haben sich drastisch verändert, beispielsweise wird eine JPEG-Datei als PNG-Datei angezeigt, oder das Erstellungsdatum fehlt.

- Die Speicherfestplatte ist stark ausgelastet, obwohl alle Anwendungen auf dem Computer geschlossen wurden.

Nachdem wir nun das Konzept der Datenbeschädigung erläutert haben, werfen wir einen Blick auf aktuelle Studien zu Schwachstellen im Zusammenhang mit Datenbeschädigung.

Aktuelle Studien zu Schwachstellen bei Datenbeschädigung

Um zu beurteilen, ob moderne Massenspeichergeräte besser sind als ältere, führen Unternehmen Umfragen unter häufigen Nutzern von Massenspeichergeräten durch. Einige Studien haben gezeigt, dass moderne Speichergeräte wie SSDs und NVMe-SSDs möglicherweise eine geringere Anfälligkeit für Datenbeschädigungen aufweisen.

Eine kleine Dateibeschädigung kann jedoch erhebliche Schäden für Ihr Unternehmen verursachen, da moderne Speichermedien Terabytes an Daten speichern können. Im Vergleich dazu sind ältere Massenspeichergeräte wie HDDs möglicherweise sicherer, da sie weniger Daten speichern als moderne Geräte.

Hier sind einige Trends bei Datenbeschädigungsvorkommen und deren Schweregrad in globalen Unternehmen:

- NetApp, ein Anbieter von Cloud-Datenmanagementlösungen, führte einen 41-monatigen Test mit 1,5 Millionen HDDs durch. Bei diesem Test wurden 400.000 Fälle von Datenbeschädigung festgestellt. Erstaunlicherweise konnte die RAID-Controller-Einheit 30.000 dieser Fälle nicht erkennen.

- Das Europäische Kernforschungszentrum (CERN) testete 97 Petabyte Daten über einen Zeitraum von sechs Monaten und stellte fest, dass 128 MB Daten langfristig beschädigt wurden.

- Greenplum, ein Big-Data-Technologieanbieter von VMware, berichtete, dass seine Rechenzentren alle 15 Minuten unter Problemen mit Datenbeschädigung leiden.

Die oben genannten Studien verdeutlichen die Schwere des Problems der Datenbeschädigung für Unternehmen und Organisationen.

Erkannte vs. Unerkannte Datenbeschädigung

Es lassen sich zwei Arten von Datenbeschädigungsprozessen unterscheiden: erkannte und unerkannte Datenbeschädigung. Die folgende Tabelle verdeutlicht die Unterschiede:

| Merkmale | Erkannte Datenbeschädigung | Unerkannte Datenbeschädigung |

| Definition | Dateisystembeschädigung, die vom Betriebssystem, der HDD-Verwaltungssoftware oder dem IT-Team erkannt wird. | Stille Datenbeschädigung durch normalen Verschleiß oder Softwareprobleme. Das Betriebssystem, HDD-Tools und IT-Teams bemerken diese erst, wenn ein größerer Ausfall auftritt. |

| Umfang der Beschädigung | Bekannt | Unbekannt |

| Quelle der Beschädigung | Bekannt | Unbekannt |

| Schweregrad | Gering, da die Beschädigung bereits erwartet wurde oder im Rahmen einer routinemäßigen Datenbankprüfung aufgefallen ist. | Hoch, da die Schäden überraschend sind und den Geschäftsbetrieb erheblich beeinträchtigen können. |

| Prävention | Routinewartung von Speichermedien, Backups usw. | Keine Prävention möglich, da viele Variablen stille Datenbeschädigungsereignisse beschleunigen. |

Ursachen für Datenbeschädigung

Es gibt verschiedene Ursachen für Datenbeschädigung auf Unternehmens- und auf Benutzerebene. Einige der wichtigsten und häufigsten Ursachen sind im Folgenden aufgeführt:

#1. Stromausfall

Computer, Server und Speicher-Arrays in Rechenzentren benötigen eine unterbrechungsfreie Stromversorgung mit einer bestimmten Spannung. Ein Ausfall führt dazu, dass diese Geräte unerwartet offline gehen. Solche Unterbrechungen der Datenverarbeitung können zu Schäden an magnetischen und chipbasierten Datenspeichern führen.

#2. Harter Neustart

Harte Neustarts können ebenfalls Schäden an Datenblöcken verursachen. Wenn die Ausschalttaste längere Zeit gedrückt wird, fährt die CPU sofort herunter. Der Schreib-/Lesekopf von HDDs beschädigt beim schnellen Herunterfahren häufig kleine Datenspeicherbereiche.

Fehlerhafte Grafikkarten, Motherboards, RAMs, LAN-Karten usw. können ebenfalls zu unerwarteten Abschaltungen oder Bluescreens führen und Datenblöcke beschädigen.

#3. Netzwerkgeräte

Fehlerhafte und minderwertige Netzwerkgeräte wie Switches, Router, Hubs usw. können ebenfalls fehlerhafte Sektoren auf HDDs und SSDs verursachen.

#4. Hot-Swapping

Moderne Motherboards verfügen über eine Plug-and-Play-Funktion oder Hot-Swapping für SSDs, HDDs, NVMes usw. Obwohl das Anschließen, Kopieren von Daten und erneute Entfernen eines Speichergeräts praktisch erscheint, kann der ständige Gebrauch auf diese Weise die Lebensdauer des Geräts erheblich verkürzen.

#5. Fehlerhafte Programme

Schlechte Programmiercodes können verhindern, dass Massenspeichergeräte magnetische Speicherblöcke ordnungsgemäß erstellen und speichern. Beispielsweise kann es passieren, dass ein erstelltes Dokument nach dem Schließen des Programms verschwunden ist.

#6. Malware und Ransomware

Ransomware und Malware stellen heutzutage eine große Herausforderung für digitale Unternehmen dar. Hacker können auf Ihre Speicher-Arrays im Rechenzentrum zugreifen und die gespeicherten Daten verschlüsseln. Ohne den Entschlüsselungsschlüssel sind die Daten möglicherweise für immer verloren.

#7. Verschleiß

Alle elektronischen Geräte unterliegen normalem Verschleiß. Das bedeutet, dass Speichergeräte nach einigen Jahren nicht mehr ordnungsgemäß funktionieren.

So erkennen Sie Datenbeschädigung

#1. Überwachen Sie Fehlermeldungen des Betriebssystems

Wichtige Betriebssysteme wie Windows, Mac und Linux bieten Tools zur Überwachung des Zustands von Speichergeräten. Sie sammeln fortlaufend Daten und zeigen Warnmeldungen an. Diese Benachrichtigungen sind jedoch wirkungslos, wenn die Datenbeschädigung bereits aufgetreten ist.

#2. Prüfsumme ausführen

Ihr IT-Team kann regelmäßig Prüfsummen ausführen, wenn Daten von einem Laufwerk auf ein anderes übertragen oder verschoben werden. Durch das Ausführen eines Prüfsummenskripts lässt sich der aktuelle Zustand des Speicherlaufwerks feststellen und künftige Probleme können in der Befehlszeilenschnittstelle (CLI) angezeigt werden.

#3. RAID und ZFS

Für Betriebssysteme wie Linux, Ubuntu und Debian stehen Softwarelösungen wie RAID und ZFS zur Verfügung. Diese können so konfiguriert werden, dass sie automatisch wöchentlich oder monatlich eine Datenbereinigung durchführen.

Best Practices zur Vermeidung von Datenbeschädigung

Unabhängig davon, ob es sich um geschäftliche oder persönliche Daten handelt, sollten Sie Ihre wertvollen Daten immer sichern. Unternehmen können ein Datensicherungsteam einrichten, das Daten regelmäßig prüft und für den Notfall auf einem separaten Speichermedium sichert.

Weitere Best Practices, die Sie anwenden können, sind:

- Verwenden Sie 75 % des Speichers und halten Sie den Rest für Wartungsarbeiten frei.

- Verwenden Sie SMART-Tools, um den Zustand von Festplatten und SSDs zu überwachen und Datensicherungen für Speichergeräte mit drohendem Ausfall zu priorisieren.

- Verwenden Sie unterbrechungsfreie Stromversorgungssysteme (USV), um Workstations, Server und Speicher-Arrays in Rechenzentren kontinuierlich mit Strom zu versorgen.

- Wenn Sie externe Massenspeichergeräte verwenden, sollten Sie diese auf Viren scannen, bevor Sie das Laufwerk öffnen.

- Führen Sie für alle Wechselspeichergeräte einen Auswurf durch, bevor Sie das Gerät vom Computer oder Server trennen.

- Vermeiden Sie Phishing-Inhalte, E-Mails, SMS usw.

- Installieren Sie nicht jede Software, die Sie kostenlos online finden.

- Verwenden Sie stets eine zuverlässige Antivirensoftware.

So stellen Sie beschädigte Daten wieder her

Im Folgenden werden gängige Windows-Tools zur Wiederherstellung beschädigter Daten vorgestellt:

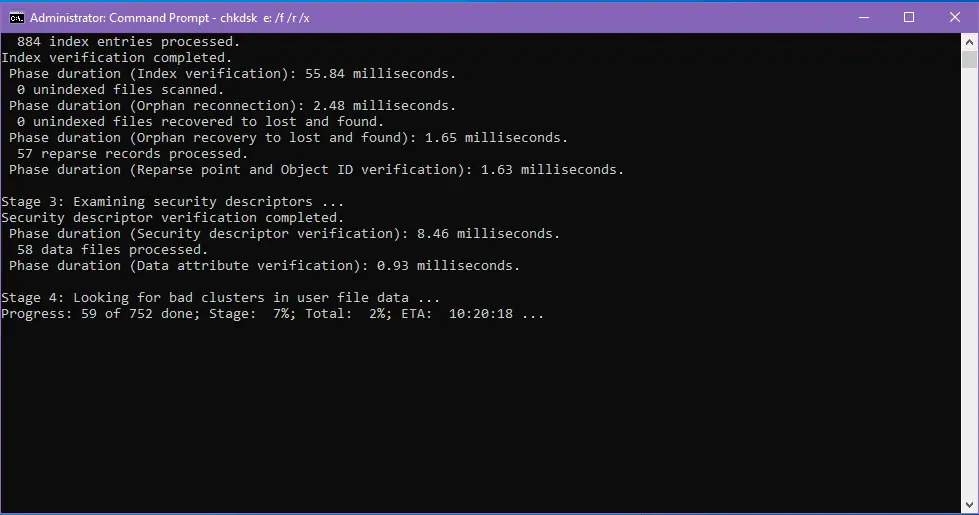

CHKDSK-Befehl

Dieser Befehl sucht nach fehlerhaften Sektoren auf einer Partition. Er liest auch vorhandene Daten aus einem fehlerhaften Sektor und versucht, bekannte Dateitypen zu reparieren.

Sie können den Befehl einfach in der Windows-Eingabeaufforderung mit diesem Code ausführen. Ersetzen Sie den Buchstaben „e“ durch den Buchstaben des Laufwerks, das Sie überprüfen möchten:

chkdsk e: /f /r /x

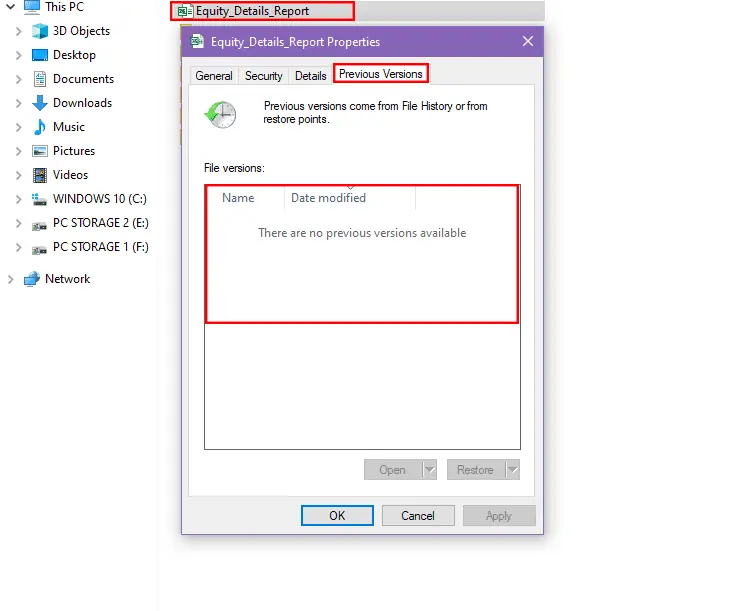

Vorherige Versionen wiederherstellen

Wenn Probleme mit Dateien wie Word, Excel, JPEG, MP4 usw. auftreten, können Sie versuchen, eine frühere Version wiederherzustellen, die möglicherweise von Windows gespeichert wurde.

Wählen Sie die Datei aus und klicken Sie mit der rechten Maustaste, um das Kontextmenü zu öffnen. Klicken Sie auf „Vorherige Versionen wiederherstellen“, um Optionen zur Dateiwiederherstellung zu erhalten.

Bereitstellungs-Image-Wartung und -Verwaltung (DSIM)

IT-Administratoren und Entwickler verwenden das DSIM-Tool, um Betriebssystemdateien und -abbilder, wie Windows Recovery Environment oder Windows Setup, zu reparieren.

Wenn Sie ein beschädigtes Windows 10- oder 11-Betriebssystem-Image reparieren müssen, können Sie den folgenden Befehl in CMD mit Administratorrechten ausführen:

DISM/Online/Cleanup-Image/RestoreHealth

Verwenden Sie Datenwiederherstellungstools

Der einfachste Weg zur Wiederherstellung beschädigter Daten ist die Nutzung professioneller Datenwiederherstellungssoftware für Unternehmen.

Hier sind einige beliebte Tools, auf die sich Ihr Unternehmen verlassen kann:

Da Datenbeschädigungen in Unternehmensrechenzentren unvermeidlich sind, sollten Sie sich auf die folgenden aktuellen Datenwiederherstellungstools vorbereiten:

StellarInfo

Stellar bietet verschiedene Datenwiederherstellungsdienste über eine einzige Software an. Sie können das Tool beispielsweise zur Windows-Datenwiederherstellung, iPhone-Datenwiederherstellung, Video-/Bildwiederherstellung, Mac-Datenwiederherstellung usw. verwenden.

Für Unternehmen bietet es erweiterte Datenwiederherstellungsdienste wie die Wiederherstellung beschädigter Daten von Magnetbändern, virtuellen Maschinen, Massenspeichergeräten und mehr.

Tenorshare

Tenorshare 4DDiG Data Recovery unterstützt Unternehmen bei der Wiederherstellung von über 1.000 Dateitypen und Dokumenten von beschädigten Discs, Partitionen, SSDs, NVMes, USB-Laufwerken usw. Das Tool unterstützt alle aktuellen Betriebssysteme und Hardware wie Windows 11, Mac T2 usw.

Das Tool verfügt über viele zusätzliche Hilfsprogramme, wie das Löschen doppelter Dateien, die Fotoreparatur, die Videoreparatur, Mac Boot Genius, Windows Boot Genius usw.

Recoverit

Wondershare Recoverit ist eine umfassende Datenwiederherstellungssuite für alle geschäftlichen und individuellen Datenwiederherstellungsanforderungen. Es bietet ein spezielles Tool für Windows- und Mac-Geräte.

Darüber hinaus ist das Tool sehr effektiv bei der Wiederherstellung von Foto-, Video- und Audiodateien. Der Entwickler gibt an, dass das Tool eine Wiederherstellungsrate von 95 % bei über 500 Datenbeschädigungsszenarien bietet.

Ressourcen

Hier sind einige Bücher und Online-Kurse, um mehr über Datenbeschädigung und -wiederherstellung zu erfahren:

Datenkorruption Zweite Auflage

Dieser Leitfaden zur Datenkorruption regt Ihr Gehirn zum Nachdenken an und hilft Ihnen, einzigartige Fragen zu formulieren. Nutzen Sie die mit dem Buch bereitgestellten digitalen Ressourcen, um Antworten zu finden.

So können Sie und Ihr Geschäftsteam effizienter Strategien zur Verhinderung von Datenbeschädigung entwickeln oder Lösungen für die Datenwiederherstellung finden.

Datenwiederherstellung, Festplatten, USB-Laufwerke: Udemy

Dieser Kurs zur Datenwiederherstellung ist eine umfassende Ressource, um ein Experte auf dem Gebiet der Datenwiederherstellung zu werden. Der Kurs umfasst 21 Videovorträge, die verschiedene Themen behandeln, darunter:

- Reparatur des Windows-Starts

- Reparatur von Speichergeräten

- Wiederherstellung gelöschter Dateien von der Festplatte

Der Kurs eignet sich für Studenten der Informatik, Unternehmen, die Abteilungen für technischen Support einrichten möchten, Fachleute, die in der Datenwiederherstellungsbranche tätig sind, usw.

Datensicherheit, Wiederherstellung und Speicher-Hacking für Anfänger: Udemy

Wenn Sie ein Experte für Datensicherheit für IT-Unternehmen werden möchten, sollten Sie diesen Kurs zur Datensicherheit in Betracht ziehen. In diesem Kurs lernen Sie wichtige Konzepte der Datensicherheit und -wiederherstellung kennen, wie zum Beispiel:

- Grundlagen der Datenwiederherstellung

- Techniken zur Datenwiederherstellung

- Datensicherheit, Speicher-Hacking und Datenwiederherstellung mit Laborprojekten und Tools

Es handelt sich um einen 1-stündigen On-Demand-Videokurs.

Anmerkung des Verfassers

Datenbeschädigung ist ein weit verbreitetes Problem für Unternehmen und Einzelpersonen. Auch das Geschäft mit Datenwiederherstellungsdiensten boomt. Laut einer aktuellen Studie von GlobeNewswire wird der weltweite Marktumsatz für Datenwiederherstellung zwischen 2022 und 2030 mit einer durchschnittlichen jährlichen Wachstumsrate (CAGR) von 9,6 % wachsen. Bis 2030 wird die Datenwiederherstellung zu einer 23,1-Milliarden-Dollar-Industrie werden.

Daher sollten Sie sich durch das Studium der Datenbeschädigung darauf vorbereiten, einzigartige Lösungen zu entwickeln. Sie könnten Ihr eigenes Startup gründen oder sich IT-Giganten anschließen, die das Feld der Datenwiederherstellung beherrschen.

Es ist ratsam, Theorien zur Datenbeschädigung und Laborprojekte zu studieren und das Gelernte in Ihrem Unternehmen anzuwenden, um Datenbeschädigung zu vermeiden. Durch das Studium der Theorien zur Datenbeschädigung können Sie sich auch darauf vorbereiten, neuartige Lösungen zu entwickeln, von denen Unternehmen profitieren könnten.

Möglicherweise interessieren Sie sich auch für die besten Cloud-Datenschutzplattformen.