Manapság mindenki gondol az online adatvédelemre. Az alkalmi internetezők aggódnak amiatt, hogy hova mennek az adataik, ki férhet hozzá, és milyen károkat okozhat, ha nem megfelelő emberek kerülnek rájuk. Még az internetes szolgáltatást nyújtó cégek is használhatják vagy akár eladhatják a személyes adatokat, ezzel mindenkit veszélybe sodorva.

Szerencsére vannak olyan eszközök, mint a Tor-hálózat, amelyek segítenek megőrizni néhány alapvető szabadságjogot.

Egy kis névtelenség sokat segíthet.

Tartalomjegyzék

Mi az a Tor?

Amikor csatlakozik az internethez, szolgáltatója hozzárendel egy IP-címet. Ez az IP-cím könnyen nyomon követhető az Ön nevére és fizikai tartózkodási helyére, és közvetlenül kapcsolódik az Ön titkosítatlan webböngészési tevékenységéhez is. Az internetszolgáltatók figyelemmel kísérhetik, naplózhatják, és akár el is adhatják ezeket az adatokat harmadik feleknek az Ön hozzájárulása nélkül. Itt jön képbe a Tor.

A Tor egy névtelenség köré épülő hálózat. A The Tor Project kezeli, és 2002 óta működik, bár a Tor előfutárai még régebbre vezethetők vissza. A Tor úgy működik, hogy onion routingot használ az adatok titkosítási rétegekbe való beágyazására, és ezeket az adatokat egy sor csomóponton keresztül továbbítja. Minden csomópont leválaszt egy titkosítási réteget, felfedi a következő réteget, valamint utasításokat arra vonatkozóan, hogy hová kerüljenek tovább az adatok. Mire a végső réteg visszafejtésre kerül, az adatok elérik a helyüket, szinte nyomot sem hagyva maguk után.

A Tor hálózat használata olyan, mintha egy cetlit átadnánk egy zsúfolt helyiségen, ahol mindenki csukott szemmel jár. Véletlenszerűen átadja valakinek, az illető átadja egy másik személynek, és így tovább. Amikor a terem másik oldalába ér, senki sem tudja, kitől származott a cetli, és azt sem tudják megmondani, hogy melyik személy adta át. A Tor hálózat megvédi az Ön személyazonosságát azáltal, hogy titkosítja a forgalmat, és minden tevékenységét a lehető legnévtelenebbé teszi.

Tor és a Tor böngésző

A Tor hálózatot számos különböző szoftvercsomag használja, amelyek közül a legismertebb a Tor Browser. A Tor Browser úgy működik, mint bármely más böngésző, csak ahelyett, hogy közvetlenül a számítógépre és onnan küldene információkat, kihasználja a Tor hálózatot, hogy erős adatvédelmet és anonimitást biztosítson.

A Tor Browser alapvetően a Firefox nagymértékben testreszabott verziója. Ez lehetővé teszi az internet bármely részének elérését, akárcsak egy hagyományos böngésző. Biztonságtudatos kialakításának köszönhetően azonban a Tor Browser letilt számos olyan általános webtechnológiát, mint az Adobe Flash és a JavaScript, így sok webhely használhatatlanná válik.

A Tor Browser egy nyílt forráskódú projekt, amelynek verziói elérhetők Windows, Mac és Linux számítógépekre, valamint okostelefonok és táblagépek kiadásai Androidot futtató eszközökhöz. Harmadik felek létrehozták a böngésző nem hivatalos verzióit, amelyek a Tor hálózatot is használják, így az iPhone és iPad tulajdonosok is biztonságosan megbizonyosodhatnak róla.

A Tor böngésző telepítése

A Tor Browser használata a legközvetlenebb módja a Tor hálózat adatvédelmi erejének kihasználásának. Egyszerű, közvetlen, ingyenes, és könnyű elkezdeni. Számos módja van a böngésző letöltésének és telepítésének, beleértve a hordozható verziókat, az instabil verziókat és a közvetlenül a forrásból történő fordítást. A legtöbb Tor böngészőt használó ember a Tor Browser Bundle csomagon keresztül kapja meg. Ez messze a legegyszerűbb módja a Tor-hálózat elérésének, mivel minden, amire szüksége van, egyetlen letöltésbe van csomagolva, amelyet néhány kattintással futtathat és telepíthet.

Telepítés Windows rendszerre

Meglátogatni a Tor Browser Bundle letöltése oldalt a böngészőjében.

Kattintson a lila „Letöltés” gombra. Lehetséges, hogy módosítania kell az operációs rendszer beállításait a megfelelő verzió eléréséhez.

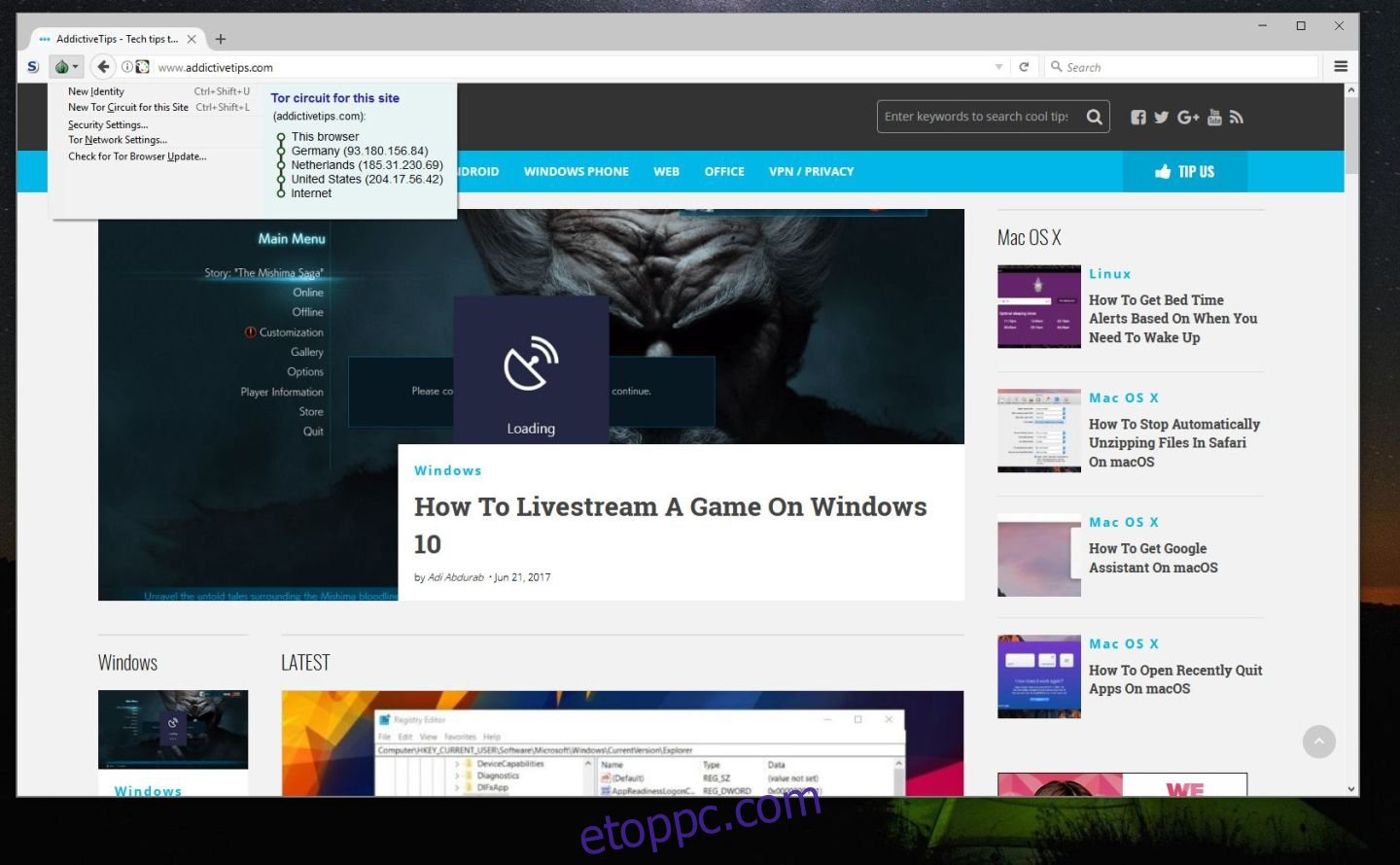

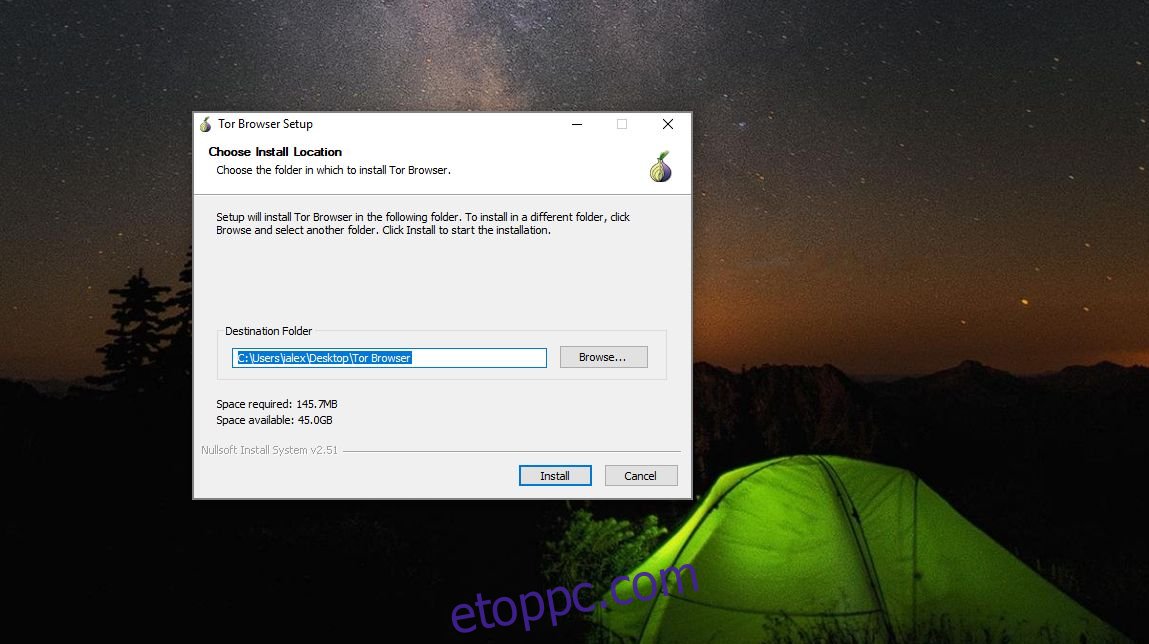

Amikor a fájl letöltődik, futtassa a telepítőt.

A telepítés befejeztével indítsa el a Tor böngészőt.

Kattintson a „Csatlakozás” gombra a Tor hálózat eléréséhez.

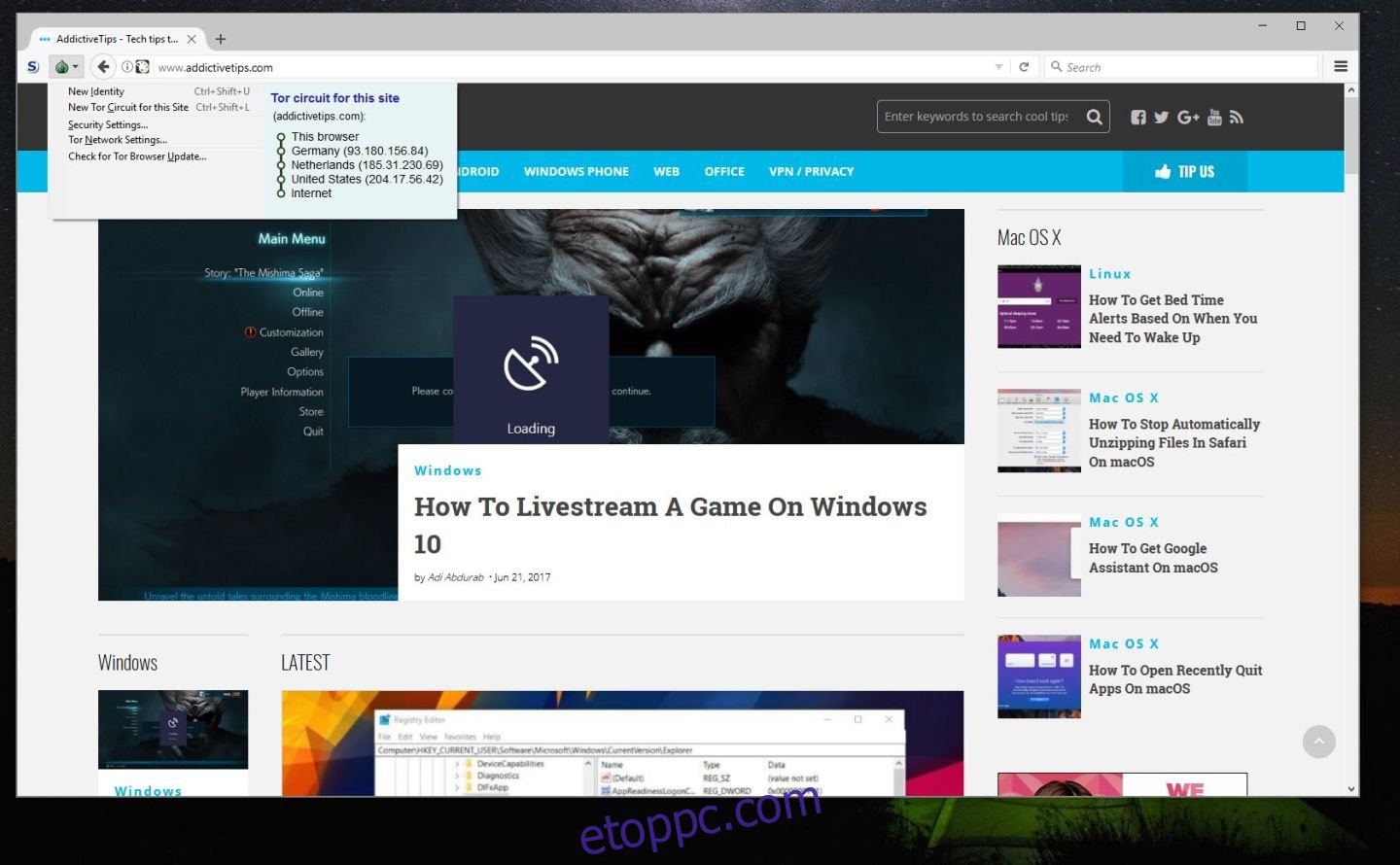

Kattintson az URL-sáv bal oldalán található hagyma ikonra.

Válassza a „Biztonsági beállítások” lehetőséget

A maximális adatvédelem érdekében mozgassa a csúszkát egészen a „Magas” állásba.

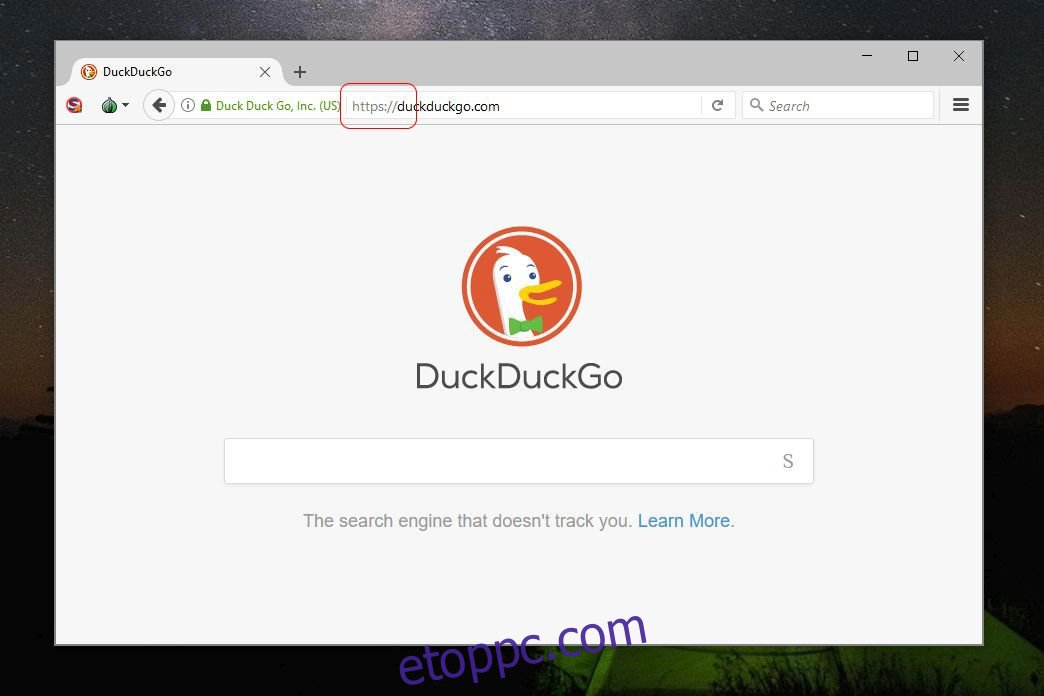

Böngésszen az interneten a Tor böngészőn keresztül.

Telepítés MacOS-ra

Meglátogatni a Tor Browser Bundle letöltése oldalt a böngészőjében.

Kattintson a lila „Letöltés” gombra. Lehetséges, hogy módosítania kell az operációs rendszer beállításait a megfelelő verzió eléréséhez.

Mentse el a fájlt a számítógépére.

Kattintson a .dmg fájl megnyitásához.

Húzza a mellékelt fájlt az Alkalmazások mappába.

Rögzítse a Tor böngészőt a dokkolóra, és indítsa el.

Kattintson a „Csatlakozás” gombra a Tor hálózat eléréséhez.

Kattintson az URL-sáv bal oldalán található hagyma ikonra.

Válassza a „Biztonsági beállítások” lehetőséget

A maximális adatvédelem érdekében mozgassa a csúszkát egészen a „Magas” állásba.

Böngésszen az interneten a Tor böngészőn keresztül.

Telepítés Linuxra

Meglátogatni a Tor Browser Bundle letöltése oldalt a böngészőjében.

Kattintson a lila „Letöltés” gombra. Lehetséges, hogy módosítania kell az operációs rendszer beállításait a megfelelő verzió eléréséhez.

Mentse a fájlt egy helyi könyvtárba.

Nyisson meg egy terminált, és írja be a következő parancsot: tar -xvJf tor-browser-linux32-6.5.2_LANG.tar.xz

A fenti sorban cserélje ki a 32-est 64-re, ha a 64 bites verziót töltötte le, és váltson a LANG nyelvre a letöltött nyelvre. Lehet, hogy módosítania kell a verziószámokat, ha a fájl mást is jelez.

Váltson át a Tor Browser könyvtárba a terminálon, a LANG helyére a saját nyelvi kódjával: cd tor-browser_LANG

Futtassa a Tor böngészőt.

A Tor Launcher megjelenik a képernyőn. Csatlakozzon ezen keresztül, és megnyílik a böngésző.

Böngésszen az interneten a Tor böngészőn keresztül.

Telepítés Androidra

Létezik egy hivatalos Tor böngésző Androidra, Orfox néven. A Tor hálózat használatához azonban először telepítenie kell egy másik programot. Mindkettő nyílt forráskódú, és a Google Playen keresztül érhető el.

Először telepítse Orbot a Google Playről.

Futtassa az Orbotot, és hagyja, hogy aktív maradjon a háttérben.

Telepítés Orfoxa Tor Browser for Android, a Google Playről.

Indítsa el az Orfoxot, és használja a weben való böngészésre a továbbfejlesztett Tor hálózati biztonsággal.

Telepítés iOS-re

A Tor Project nem tart fenn hivatalos Tor-böngészőt iPhone-hoz, iPad-hez vagy más iOS-eszközökhöz. Létezik egy ingyenes és nyílt forráskódú Onion Browser, amelyet a Mike Tigas amely kihasználja a Tor hálózatot, ugyanazokat a funkciókat látja el.

Meglátogatni a Onion Browser letöltés oldalon az iTunes App Store-ban.

Telepítse az alkalmazást iPhone vagy iPad készülékére.

Böngésszen az interneten az Onion Browser segítségével.

Változtassa meg szokásait a jobb adatvédelem érdekében

Általános tévhit, hogy a Tor Browser telepítése és használata golyóálló megoldás minden online veszélyre. A Tor hálózat használatának számos előnye van, de távolról sem jelent mindenre gyors adatvédelmi gyógymódot. A névtelenség megőrzése érdekében módosítania kell néhány szokásos webböngészési szokásán. Ez magában foglalja bizonyos beépülő modulok letiltását, a felhőalapú tárolási programok szemmel tartását, és annak körültekintését, hogy mely webhelyekre jelentkezik be.

Kövesse az alábbi tippeket a magasabb szintű online adatvédelem érdekében:

Használja a webhelyek HTTPS-verzióit – Valószínűleg ismeri a webhelyek elején használt „http” betűket. Ez az extra „s” a webhelyek biztonságos verzióit jelöli, és azt jelenti, hogy titkosítják a szervereikre érkező és onnan érkező adatokat. A legtöbb vásárlási, e-mail- és banki szolgáltatás alapértelmezés szerint HTTPS-t használ. A Tor kilépési csomópontjainak és onnan a tervezett webhelynek továbbított adatok titkosítatlanok, így rendkívül gyenge része a folyamatnak. Ha biztonságos HTTPS-webhelyhez csatlakozik, sokkal nagyobb biztonságban lesz. A Tor Browser Bundle tartalmazza a HTTPS Everywhere kiterjesztést, amely lehetőség szerint biztonságos kapcsolatokat kényszerít ki a nagyobb webhelyekkel.

Ne használjon beépülő modulokat vagy kiegészítőket – A Tor Browser Firefox alapú, ami azt jelenti, hogy egy maroknyi Firefox-bővítményt ugyanúgy használhat, mint egy közönséges böngészőt. A Tor Browser Bundle csomaghoz még néhány előre telepített biztonsági szempontú bővítmény is tartozik, például a HTTPS Everywhere és a NoScript, amelyek mindegyike biztonságosan használható, és fokozza az anonimitását. A lehető legnagyobb biztonság érdekében hagyja ennyiben a beépülő modulok listáját. Új beépülő modulok hozzáadása veszélybe sodorhatja a magánéletét, mind a Tor-védelem közvetlen megkerülésével, mind pedig azzal, hogy a Tor böngésző használata közbeni szokásai lazítására ösztönöz.

Tiltsa le a JavaScriptet, a Flash-t, az ActiveX-et, a Java-t és a QuickTime-ot – Az ilyen technológiák a web interaktív tartalmainak nagy részét erősítik. Az Ön adatainak védelmét is veszélyeztethetik, ha megosztják a rendszerével és helyével kapcsolatos információkat webhelyekkel, még akkor is, ha a Tor hálózatot használja. A Tor Browser mindezt letiltja magas és közepes biztonsági beállításainál.

Ne használjon torrenteket Toron keresztül – Ismeretes, hogy sok fájlmegosztó és torrentalkalmazás figyelmen kívül hagyja a proxy beállításokat, és közvetlenül csatlakozik a nyomkövetőkhöz, még akkor is, ha más utasítást kap. Ha úgy konfigurálja a torrentszoftvert, hogy a Tor hálózatot használja, előfordulhat, hogy az egyszerűen nem teszi meg. [In case you want to use it, we have found the best VPNs for torrenting, the ones that actually take your privacy serious]

Ne jelentkezzen be semmibe a Toron keresztül – Az egyik első dolog, amit az emberek interneteznek, be kell jelentkezniük és ellenőrizniük kell az e-maileiket. Bár ez minden bizonnyal lehetséges a Tor böngészőn keresztül, ez némileg meghiúsítja az egész hálózat célját, mivel továbbra is adatokat oszt meg külső forrásokkal. A maximális adatvédelem érdekében a Tor használata közben ne jelentkezzen be egyetlen webhelyre sem, és ne adjon meg egyetlen fiók adatait sem.

Ne nyissa meg a Toron keresztül letöltött fájlokat – Ez egy gyakran figyelmen kívül hagyott tanács, amely teljesen tönkreteheti online magánéletét. A Toron böngésző legtöbb felhasználó érdekli az érzékeny információkhoz való hozzáférés. Ha letöltenek egy fájlt a Tor-böngészőn keresztül, és megnyitják, az a fájl hozzáférhet az internethez anélkül, hogy áthaladna a Tor-hálózaton, így megoszthatja valós IP-címét és tartózkodási helyét. A legjobb, ha a letöltött tartalom megnyitása előtt megszakítja az internetkapcsolatot.

Tails OS használata – A Tails OS-t a Tor hálózat használatára tervezték. Minden, ami áthalad az operációs rendszeren, titkosított és anonimizált, és nyoma sem marad az adatoknak. A Tails még DVD-ről, SD-kártyáról vagy USB-meghajtóról is fut, telepítés nélkül. Ha a Tails és a Tor Browser is használatban van, online tevékenységei sokkal biztonságosabbak. A Tails OS telepítésével és használatával kapcsolatos további információkért tekintse meg az alábbi részt.

A Tor használata a Tails operációs rendszerrel

A Tails egy könnyű, élő operációs rendszer, amelyet arra terveztek, hogy a személyes adatokat biztonságban tartsa, és ne hagyjon nyomot az információknak az eszközön, amelyen fut. A legmodernebb kriptográfiai eszközöket használja az adatok védelmére, és lehetővé teszi a cenzúra megkerülését szinte bárhol, ahol csak jár. Még jobb, hogy a Tails szinte bármilyen számítógépen fut, egyszerűen csak behelyez egy DVD-t, USB-meghajtót vagy SD-kártyát.

A Tails alapértelmezés szerint a Tor hálózatot használja, titkosít és anonimizál minden olyan információt, amely elhagyja a számítógépet. Tartalmazza a Tor böngészőt és egy biztonságos azonnali üzenetküldő szolgáltatást is, hogy minden online tevékenysége a lehető legprivátabb és anonimabb legyen.

A Tails operációs rendszer használatához két USB-meghajtóra és egy külön internetes eszközre lesz szüksége, hogy elolvassa az utasításokat a telepítés közben. Az alábbi webhely lépésről lépésre végigvezeti a folyamaton.

Használja webböngészőjét, hogy letöltés Tails OS.

Futtassa a Tails telepítőt, és kövesse a képernyőn megjelenő utasításokat.

Indítsa újra a számítógépet, és indítsa el közvetlenül a Tails OS-t.

Az internet eléréséhez adja meg Wi-Fi- vagy kapcsolati adatait.

Nyissa meg a Tort (a Tails letöltése tartalmazza), és böngésszen az interneten, amikor szabad.

Tor és a sötét web

A Tor és a sötét web hosszú közös múltra tekint vissza. A Tor hálózat az egyetlen módja annak, hogy hozzáférjen az .onion hivatkozásokhoz, ahol a mélyweb tartalmának nagy része el van rejtve. A Tor Browser egy kis biztonságot is nyújt mindenkinek, aki felfedezi a sötét web rejtett mélységeit. A kettő szorosan összefügg, de fontos belátni, hogy nem feltétlenül minden Tor-felhasználó használja a böngészőt vagy a hálózatot a tiltott tartalom eléréséhez. Az adatvédelem továbbra is a Tor első számú fókusza.

Ha a Tor böngészőt kívánja használni a sötét web eléréséhez, minden óvintézkedést meg kell tennie magánéletének megőrzése érdekében. További információért olvassa el a Sötét Web és a Mélyháló elérése című teljes útmutatónkat.

Használhatja a Tor-t mindennapi böngészéshez?

Bár lehetséges a Tor vagy a Tor böngésző használata mindennapi internetes feladatokhoz, a legtöbb felhasználó frusztrációjának érzi ezt. A folyamatban lévő összes titkosítás és átirányítás mellett a Tor rendkívül lassú, néha akár 70%-kal is lassabb, mint az otthoni internet. Ez végtelen várakozáshoz vezet az oldalak betöltésére, és a letöltési sebesség gyakorlatilag semmire csökken. Ráadásul, mivel a Tor nagyon sok modern webtechnológiát letilt, amelyek eredendően nem biztonságosak, sok általános webhely, például a YouTube, teljesen elérhetetlen.

A Tor Browser nagyszerű eszköz bizonyos webhelyek elérésére, különösen a földrajzilag korlátozott tartalmakra, cenzúrázott webhelyekre és a sötét webre lezárt tartalmakra hagymalinkeken keresztül. Utazás közben sem rossz ötlet a Tor-t használni az alapvető feladatokhoz, és ez csodákat tesz mindenkivel, aki olyan területen él, ahol bizonyos webhelyek le vannak tiltva vagy korlátozva. Azoknak az újságíróknak is kiváló, akiknek meg kell őrizniük névtelenségüket, miközben információkat kutatnak és továbbítanak más forrásoknak. Azonban sok türelemre lesz szüksége, ha minden napi internetes feladatához használja.

Nem elég biztonságos egy normál böngésző inkognitómódjának használata?

A böngészők, például a Chrome, a Firefox, az Opera és a Safari privát lapjai egyetlen célt szolgáltak: az online tevékenységek elrejtését a helyi számítógépről. Lényegében csak annyit tesznek, hogy minden, amit egy privát lapon ér el, ne hagyjon nyomot a helyi böngészési előzményekben. Az inkognitómód nem akadályozza meg az internetszolgáltatókat abban, hogy nyomon kövessék Önt, és nem védi az Ön adatait sem, ha az adatok elhagyják a számítógépet.

Tor versus proxy

A hely elrejtésére szolgáló proxy használata hasonló megoldásnak tűnik, mint a Tor hálózat használata. Mindkettő segít megkerülni a cenzúratörvényeket, mindketten anonimmá teszik a felhasználókat, és mindkettő védi a felhasználó tartózkodási helyét és online tevékenységeit. A különbség abban rejlik, hogy ezek a szolgáltatások hogyan biztosítják az anonimitást.

Proxy használatával a forgalom egy nem helyi kiszolgálón keresztül történik, és más IP-címet rendel hozzá, így a tevékenység nem kapcsolható össze a számítógépével. A proxy használatának hátránya, hogy egyetlen hibapontot hoz létre. A proxyszolgáltató tudja, ki vagy, különösen, ha fizet a szolgáltatás használatáért. Ez azt jelenti, hogy feloldhatják titkosított adatait, és saját céljaikra használhatják, mindezt az Ön tudta nélkül. A proxy használata veszélyes lehet, ha az adatvédelem fontos Önnek, különösen, ha alacsony minőségű vagy ingyenes proxy.

A Tor ügyesen megkerüli a proxy korlátait azáltal, hogy anonimizáló szolgáltatásait több ezer számítógépen terjeszti. Ahelyett, hogy egy nem helyi kiszolgálón keresztül küldené a forgalmat, legalább háromon keresztül, teljesen véletlenszerűen, és mind titkosítva. Nehéz, ha nem lehetetlen nyomon követni a Tor hálózaton áthaladó adatok útvonalát.

Tor használata VPN-sel

A Tor használata önmagában nem elegendő az online böngészési szokások védelméhez. Még a hálózat által biztosított titkosítás és anonimitás mellett is lehetséges valakinek a forgalmát figyelni, elemezni és megtalálni a forrását. Míg az ilyen intézkedéseket általában nagy értékű célokra tartják fenn, számos oka van annak, hogy párosítsa a Tor-t egy virtuális magánhálózattal.

A Tor-hoz némileg hasonlóan a VPN-ek titkosítják az internetes forgalmat, és lehetővé teszik, hogy névtelenül áthaladjon a helyi internetszolgáltatón. Az információkat az Ön által választott szerverre küldik, majd visszafejtik, és újra felhasználják a saját eszközén. A VPN által kínált adatvédelem inkább az adatszivárgások megakadályozására összpontosít, nem az Ön személyazonosságának elfedésére, de a kettő között van némi átfedés.

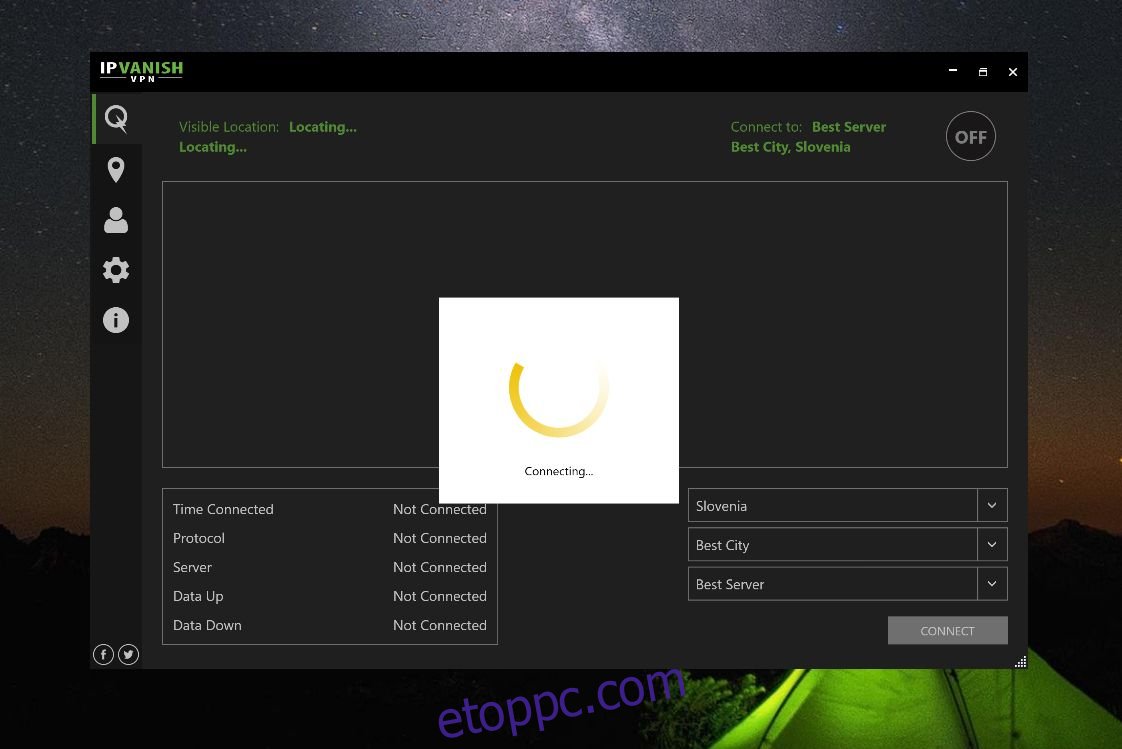

Az IPVanish egy nagyon jó hírű VPN-szolgáltatás. Olvasóink számára rendkívül versenyképes ajánlatokat kínálnak. Terveik egy hónaptól egy évig terjednek, lenyűgöző 60%-os kedvezménnyel a teljes 12 hónapos előfizetésre – ez mindössze 4,87 USD havonta. És egy kérdés nélküli 7 napos pénz-visszafizetési garanciát is vállalnak arra az esetre, ha kipróbálnia kell a szolgáltatásukat.

A Tor VPN-vel kétféleképpen használható. Mindkettőnek van némi hátránya és előnye, de mindkettő nagyobb adatvédelmet biztosít az egyik vagy másik használatához képest.

1. módszer: VPN a Tor hálózathoz – A VPN használatának legegyszerűbb módja a Torral, ha regisztrál egy VPN-szolgáltatásra, letölti a Tor böngészőt, majd mindkettőt egyszerre futja. Ez a módszer először a VPN-en keresztül küld adatokat, majd a Tor-hálózaton keresztül az anonimitás további mértéke érdekében. Ez is rendkívül egyszerű. Hátránya, hogy a tipikus Tor kilépési csomópont sebezhetősége továbbra is fennáll, ami azt jelenti, hogy az adatai elméletileg nyomon követhetők, ha valaki elég elszánt lenne hozzá.

2. módszer: Tor hálózat VPN-hez – Ez a gyakran javasolt módszer a Tor és a VPN összekapcsolására. Az adatok a számítógépről, a Tor-hálózaton keresztül mennek, ahol titkosítva és anonimizálva vannak, majd a VPN-en keresztül. Ez csökkenti annak kockázatát, hogy a VPN naplózza az Ön adatait, mivel a VPN által fogadott adatok már anonimizáltak lesznek a Tor hálózaton keresztül. A beállítás azonban kicsit bonyolultabb, mivel olyan biztonságorientált operációs rendszert kell használnia, mint pl. Whonix hogy az adatok a helyes útvonalat követjék.