Unterschied zwischen Hardware, Software und Cloud-Firewalls

Die digitale Welt entwickelt sich rasant weiter, was für die IT-Infrastruktur sowohl Vor- als auch Nachteile mit sich bringt.

Ein Vorteil ist, dass wir unglaubliche Innovationen erlebt haben, die unser Leben einfacher und produktiver gestalten.

Ein Nachteil ist, dass wir auch immer wieder von Cyberangriffen hören, die Unternehmen enorme finanzielle Verluste und Reputationsschäden verursachen.

Daraus entstand die Notwendigkeit, fortschrittliche Technologien einzusetzen, um Unternehmen und Einzelpersonen vor solchen Vorfällen zu schützen. Je raffinierter die Cyberkriminellen vorgehen, desto wichtiger ist es, einen Schritt voraus zu sein.

Vor etwa drei Jahrzehnten wurden Firewalls eingeführt, um diesem Problem entgegenzuwirken, und sie haben seitdem erhebliche Fortschritte gemacht. Sie dienen als Schutzmechanismen, die den ein- und ausgehenden Datenverkehr überwachen und steuern, um eine sichere Umgebung für Ihre Daten und Systeme zu schaffen.

Heutzutage stehen verschiedene Arten von Firewalls zur Verfügung, um Ihre persönlichen oder geschäftlichen Anforderungen zu erfüllen. Dazu gehören Netzwerk-Firewalls, Web Application Firewalls (WAF), Next-Generation-Firewalls, cloudbasierte, softwarebasierte und hardwarebasierte Firewalls sowie weitere Optionen.

Oftmals fällt es Unternehmen schwer, zwischen cloudbasierten und traditionellen Firewalls, wie Software- oder Hardware-Lösungen, zu wählen.

Dieser Artikel zielt darauf ab, diese Aspekte zu beleuchten, um Ihnen bei der Auswahl der passenden Firewall für Ihre spezifischen Anforderungen zu helfen.

Legen wir los!

Hardware-Firewalls

Was sind sie?

Eine Hardware-Firewall ist ein physisches Gerät, das zwischen einem Computernetzwerk und dem Internet oder am Rande des Netzwerks installiert wird. Es dient dazu, Datenpakete während der Übertragung zu überwachen. Man kennt sie auch als Perimeter-Firewall, da sie Ihr gesamtes Netzwerk schützt, indem sie den ein- und ausgehenden Datenverkehr an der Peripherie analysiert.

Was tun sie?

Basierend auf vordefinierten Regeln erlaubt oder blockiert sie Datenpakete, um Ihre Netzwerkumgebung zu sichern. Sie filtert Pakete anhand von Daten wie Quell- und Zieladressen. Darüber hinaus bietet sie Netzwerkadministratoren umfangreiche Kontrolle über die legitime Nutzung des Netzwerks.

Kurz gesagt, sie schützt die angeschlossenen Systeme und hält unerwünschte Eindringlinge fern.

Anforderungen

Die Installation einer dedizierten Hardware-Firewall erfordert möglicherweise umfangreiches IT-Fachwissen und spezifische Kenntnisse oder eine dedizierte IT-Abteilung. Daher werden Hardware-Firewalls häufig von großen Unternehmen mit hohen Sicherheitsanforderungen, wie beispielsweise Banken, eingesetzt.

Nach der Installation benötigen Sie nur einen zentralen Punkt für die Verwaltung der gesamten Netzwerksicherheit. Dies kann Ihnen letztendlich erhebliche Ressourcen und Zeit sparen.

Vorteile von Hardware-Firewalls

- Eine einzige Firewall kann Ihre gesamte Netzwerkzone schützen

- Geschwindigkeit und Leistung bleiben erhalten

- Geringere Anfälligkeit für Angriffe

- Einfache Integration mit anderen Sicherheitssystemen wie Load Balancing, VPN usw.

Beispiele

Bekannte Anbieter von Hardware-Firewalls sind unter anderem SonicWall, Cisco und Fortinet.

Software-Firewalls

Was sind sie?

Wie der Name schon sagt, ist eine Software-Firewall eine softwarebasierte Lösung, die als virtuelle Appliance oder auf einzelnen Computern in Ihrem Netzwerk installiert wird, um diese vor Schwachstellen zu schützen. Sie kann das Verhalten von bestimmten Anwendungen steuern.

Beispielsweise können Sie damit bestimmte Webseiten oder Drucker blockieren, die in Ihrem Netzwerk installiert sind.

Was tun sie?

Software-Firewalls fungieren als zweite Verteidigungslinie gegen Online-Angriffe. Wenn ein schädliches Programm versucht, auf Ihr Netzwerk zuzugreifen, kann eine Software-Firewall dessen Legitimität anhand einer aktualisierten Datenbank überprüfen.

Basierend auf diesen Informationen erlaubt oder blockiert die Firewall das Programm. Sie sind besonders effektiv bei der Minderung von Risiken, die von Blacklists, verdächtigen Anwendungen, unbekannter Malware und Ähnlichem ausgehen. Diese Firewalls bieten eine hohe Flexibilität bei der Zuweisung von Arbeitsstationen und Benutzerberechtigungen mit unterschiedlichen Zugriffsebenen.

Anforderungen

Software-Firewalls sind in der Regel einfacher zu installieren als Hardware-Firewalls. Daher werden sie häufig von kleinen Unternehmen und Privatanwendern eingesetzt. Aufgrund der einfachen Anpassung haben Benutzer mehr Kontrolle über die Funktionen und den Schutz.

Vorteile von Software-Firewalls

- Erschwinglich, selbst bei der Wahl der besten Firewalls

- Kostengünstig für kleine Büros mit begrenzter Systemanzahl

- Einfache Einrichtung und Verwaltung

- Sie können den Schutzgrad während der Installation festlegen und die Sicherheitsstufe individuell für Benutzer definieren

- Bessere Kontrolle und Flexibilität bei der Festlegung, welche Anwendungen zugelassen oder blockiert werden sollen

- Benachrichtigt Benutzer über schädliche Programme, die versuchen, in das Netzwerk einzudringen

Einige Nachteile

- Verbraucht mehr Ressourcen wie Arbeitsspeicher und Speicherplatz im Vergleich zu Hardware-Firewalls

- Die Leistung kann je nach Systemgeschwindigkeit beeinträchtigt werden

- Erfordert regelmäßige Wartung und Aktualisierung

Beispiele

Eine der bekanntesten softwarebasierten Firewalls ist pfSense. Diese Open-Source-Firewall ist eine gute Option.

Nicht zu verwechseln mit WAF (Web Application Firewall). WAF und Software-Firewalls sind zwei verschiedene Dinge. WAF dient ausschließlich dem Schutz von Webseiten (Schicht 7), während eine Software-Firewall eine Alternative zu Hardware darstellt und sowohl vor Netzwerk- als auch vor Internetbedrohungen schützen kann.

☁️ Cloudbasierte Firewalls

Diese Kategorie spielt in einer anderen Liga.

Mit der zunehmenden Verlagerung von Unternehmen in die Cloud haben sich auch die Sicherheitsanforderungen verändert. Daher wurden Cloud-Firewalls eingeführt.

Im Gegensatz zu lokal installierten Software- und Hardware-Firewalls setzen Cloud-Firewalls auf Cloud-Lösungen.

Was sind sie?

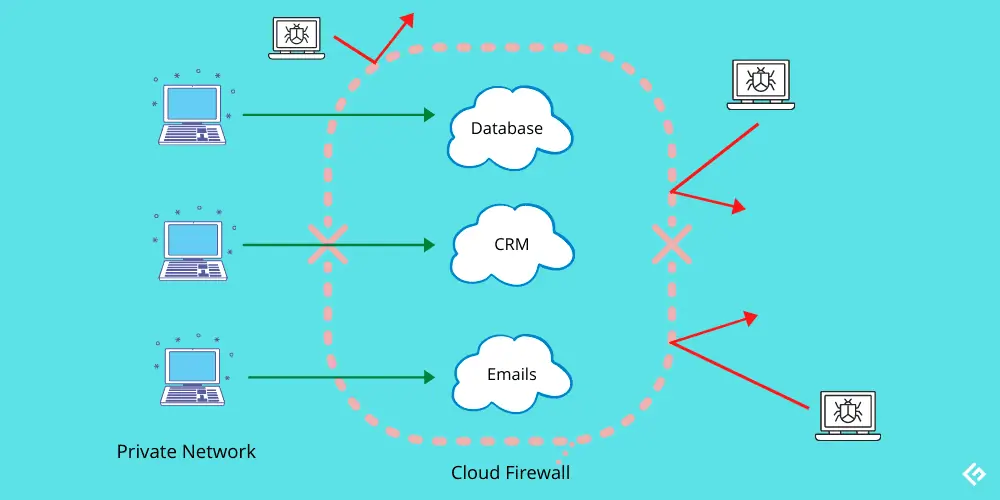

Cloud-Firewalls werden in der Cloud gehostet, was ihre Bezeichnung erklärt. Sie werden auch als Firewall-as-a-Service (FaaS) bezeichnet. Sie bilden eine sichere virtuelle Barriere um Cloud-Plattformen, Anwendungen und Infrastruktur.

Was tun sie?

Ähnlich wie traditionelle Firewalls, die eine Barriere um das interne Netzwerk einer Organisation bilden, funktionieren auch Cloud-Firewalls. Sie steuern und verwalten den Datenfluss zwischen internen Systemen einer Organisation und externen Domänen. Um zu entscheiden, welche Daten zugelassen oder abgelehnt werden, verwenden sie eine intelligente Datenanalyse. Sie ziehen Informationen über bekannte Bedrohungen aus einer Datenbank und analysieren auch vergangene Probleme und interne Aktivitäten, um zukünftige Bedrohungen vorherzusagen.

Bei Cloud-Firewalls gibt es keine physische Peripherie im Hinblick auf Systeme und Anwendungen, da diese Elemente verteilt sind. Anstatt die Datenfilterung an einem einzigen Punkt durchzuführen, filtern Cloud-Firewalls Daten auf Cloud-Ebene und halten unerwünschte Akteure fern.

Sie können Datenverkehr aus verschiedenen Quellen filtern, einschließlich des Internets, virtueller Rechenzentren, zwischen Mandanten oder virtuellen Netzwerken.

Anforderungen

Cloudbasierte Firewalls erfordern keine eigene Installation oder Konfiguration. Drittanbieter, die diesen Service anbieten, kümmern sich um all diese Aspekte. Sie verwalten und aktualisieren auch die neuesten Herausforderungen, um sicherzustellen, dass Ihr Netzwerk optimal geschützt ist.

Sie müssen lediglich den Service erwerben und können sich dann entspannt zurücklehnen, da Ihre Daten und Systeme vor Angriffen geschützt sind. So können Sie sich ohne Stress und Sorgen auf die Weiterentwicklung und das Wachstum Ihres Unternehmens konzentrieren.

Vorteile von Cloud-basierten Firewalls

- Einfache Bereitstellung ohne Zeitaufwand

- Skalierbar an die Anforderungen einer Organisation anpassbar

- Hohe Verfügbarkeit durch redundante Stromversorgung und automatisierte Backups gewährleistet einen kontinuierlichen Sicherheitsbetrieb

- Identitätsschutz durch Integration mit Zugriffskontrollen, wodurch Benutzer eine bessere Kontrolle über Filterwerkzeuge erhalten

- Verbesserte Leistung durch Kontrolle über Sichtbarkeit, Konfiguration, Nutzung, Protokollierung usw.

- Im Falle eines Problems können Sie Snapshots verwenden und den gewünschten Zustand schnell wiederherstellen

Einige Nachteile

- Die Verfügbarkeit ist von der Verfügbarkeit der Cloud-Infrastruktur abhängig.

- Erweiterte Funktionen können Ihr Netzwerk verlangsamen.

- Sie berücksichtigen oft generische Anwendungsfälle, die beim Blockieren softwarespezifischer Schwachstellen, z.B. in Plugins, möglicherweise nicht effizient sind.

Beispiele

Wenn Sie Cloud-Firewalls ausprobieren möchten, könnten Cloudflare, Sucuri, Sophos und Imperva interessante Optionen sein.

Fazit

Nachdem Sie nun einen umfassenden Überblick über softwarebasierte, hardwarebasierte und cloudbasierte Firewalls erhalten haben, wird es Ihnen hoffentlich leichter fallen zu entscheiden, welche die richtige für Ihre Bedürfnisse ist. Berücksichtigen Sie stets Ihre spezifischen Firewall-Anforderungen, analysieren Sie die Vor- und Nachteile und wählen Sie die beste Kombination aus.

Nächster Schritt:

Entdecken Sie einige der besten Web Application Firewalls zum Schutz von Webseiten und Online-Unternehmen.