A szimmetrikus titkosítás egy gyors és biztonságos titkosítási típus, amely egyetlen kulcsot használ a titkosításhoz és a visszafejtéshez.

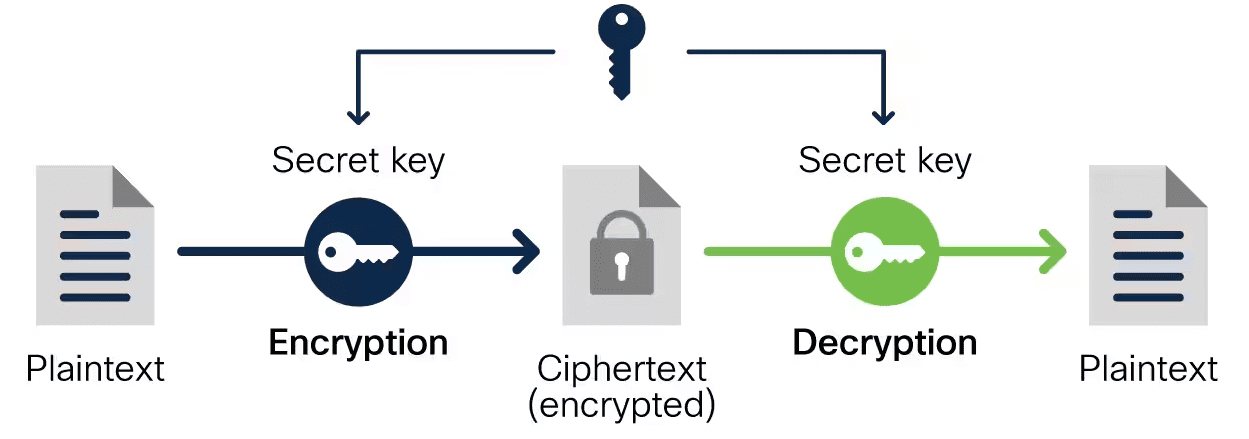

A titkosítás az a folyamat, amely során az ember által olvasható információkat kódolt, olvashatatlan formátummá alakítják, amelyet titkosított szövegnek neveznek. Ennek célja, hogy megakadályozza, hogy illetéktelen személyek hozzáférjenek az érzékeny információkhoz.

Az adatok titkosításához a titkosítási algoritmusok véletlenszerű bitsorokat használnak, hogy az adatokat nem érthető formába keverjék. Az adatok titkosítására használt véletlenszerű bitsorokat titkosítási kulcsoknak nevezzük.

2009 februárjában Dave Crouse gyanús tranzakciókat vett észre bankszámláján. Először a 40 dollárnál kisebb tranzakciók keltették fel a gyanút, de nem riasztották el. Azonban hat hónappal később a dolgok szörnyűvé váltak. A tranzakciók összege 500, 600 és időnként 2800 és 3200 dollár között nőtt egyetlen nap alatt.

Kevesebb mint hat hónap alatt Crouse 900 000 dollárt veszített a rosszindulatú támadóktól, és további 100 000 dollárt vesztett, hogy megpróbálja rendezni azt a rendetlenséget, amelybe belekeveredett.

Ami még rosszabb, a társadalombiztosítási számát, címét és telefonszámát továbbra is bankszámlák nyitására használták. Mindez azért történt, mert személyes adatait egy rosszindulatú programon keresztül lopták el, amely megfertőzte a számítógépét.

Crouse esete nem egyedi. Sok ember és szervezet szenvedett el költséges adatszivárgást, amely nemcsak a kritikus adatok elvesztéséhez és a szolgáltatás megszakadásához, hanem hatalmas pénzügyi veszteségekhez is vezetett.

Ezért fontos annak biztosítása, hogy az érzékeny információk védve legyenek a rosszindulatú támadóktól. Ennek kiváló módja a szimmetrikus titkosítás.

Tartalomjegyzék

Szimmetrikus titkosítás

A titkosítás biztosítja, hogy még akkor is, ha az érzékeny információ illetéktelen kezekbe kerül, ne értse meg azokat illetéktelen személyek. Kétféle titkosítás létezik: aszimmetrikus és szimmetrikus titkosítás.

A kettő közötti különbség a titkosításhoz és a visszafejtéshez használt kulcsokban rejlik. Az aszimmetrikus titkosításban, más néven nyilvános kulcsú titkosításban, két kulcs van, az egyik a titkosításra, a másik a visszafejtésre szolgál.

A szimmetrikus titkosításnál egy kulcsot használnak a titkosított adatok titkosításához és visszafejtéséhez. Amikor két fél kommunikál, és szimmetrikus titkosítást használ adataik titkosításához, mindkettő ugyanazt a kulcsot használja a titkosításhoz és a visszafejtéshez. Ez az oka annak, hogy a szimmetrikus titkosítást megosztott kulcsú titkosításnak is nevezik.

Bárki, aki rendelkezik a kulccsal, titkosíthatja az adatokat, vagy visszafejtheti az eredeti formájukba. Ezért fontos, hogy ezt a kulcsot titokban tartsák az illetéktelen személyek elől. Ez az oka annak is, hogy a szimmetrikus titkosítást titkos kulcsú titkosításnak is nevezik. A szimmetrikus titkosítás biztonsága a kulcs megmaradt titkában rejlik.

Hogyan működik a szimmetrikus titkosítás

A szimmetrikus titkosításnak két módja van. Ezek stream és blokk módok. Adatfolyam módban minden adatbitet egymástól függetlenül titkosítanak, és folyamatos adatfolyamként továbbítják. Blokk módban a titkosítandó adatokat először 56, 128, 192 vagy 256 bites blokkokra osztják. Ezeket a blokkokat ezután titkosítják és továbbítják.

Kép forrása: Cisco

Kép forrása: Cisco

Ha két fél szimmetrikus titkosítást használ, szimmetrikus kulcsot generál egy szimmetrikus titkosítási algoritmus, például az Advanced Encryption Standard (AES) segítségével. Ezt a kulcsot ezután megosztják a kommunikáló felek között.

Ez megtehető egy kulcsmegállapodási protokollon, például az Elliptic Curve Diffie-Hellman Ephemeral (ECDH) vagy a Key Encapsulation Mechanism segítségével, ahol a szimmetrikus kulcsot egy megadott nyilvános kulccsal titkosítják és továbbítják.

A szimmetrikus kulcs megosztásának másik módja az alternatív kommunikációs médiumok, például postai e-mailek, telefonok vagy személyes megbeszélések.

Miután a kulcsot a jogosult felek megkapták, az adatok biztonságosan továbbíthatók. A küldő először dönt a kívánt titkosítási módról, legyen az adatfolyam vagy blokk, és az adatokat olvashatatlan titkosított szöveggé titkosítja. A blokk módú titkosítás azonban a szimmetrikus titkosítás modernebb és népszerűbb választása.

A titkosított adatokat ezután továbbítják a kívánt vevőhöz. A megosztott adatok titkosított szövegben történő vételekor a fogadó az egyeztetett kulcsot használja a titkosított szöveg visszakonvertálása olvasható formátumba. Ezt hívják dekódolásnak.

Szimmetrikus titkosítási algoritmusok

Néhány elterjedt szimmetrikus titkosítási algoritmus:

#1. Adattitkosítási szabvány (DES)

A DES-t az IBM fejlesztette ki az 1970-es évek elején, hogy biztonságos, könnyen használható és megvalósítható módszert biztosítson az adatok titkosítására.

A DES 64 bites blokkbitekre bontja az adatokat, és 56 bites kulcsot használ az adatok titkosításához. A DES azonban kevésbé biztonságos, és a NIST visszavonta titkosítási szabványként.

Az 1970-es években, amikor a feldolgozási teljesítmény korlátozott volt, az 56 bites kulcshossz nem jelentett problémát. A modern számítógépek azonban brutális erővel képesek egy 56 bites kulcsot használni. Ez az oka annak, hogy a National Institute of Standards and Technology (NIST) nem javasolja a használatát.

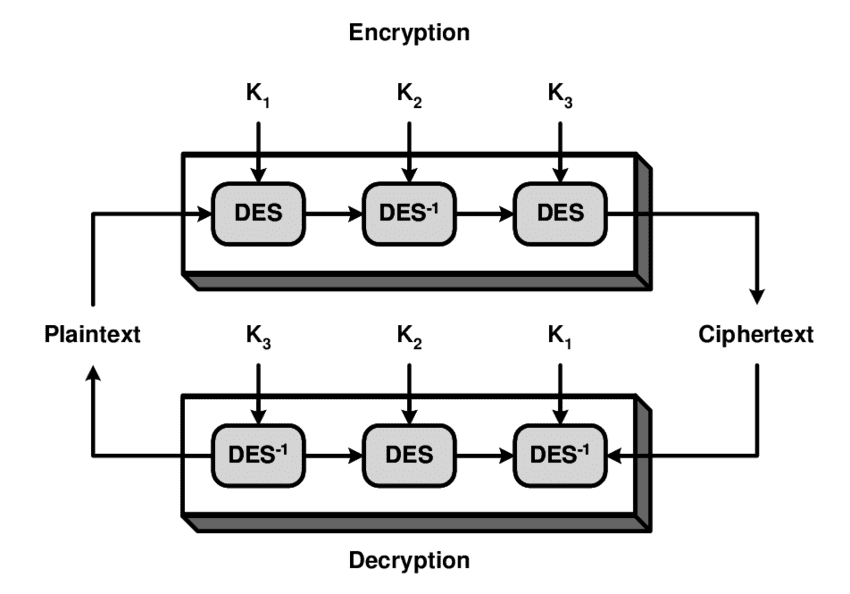

#2. Háromszoros adattitkosítási szabvány (3DES, TDES)

A kép forrása: Philip Leong

A kép forrása: Philip Leong

A TDES a DES-en alapul. Azért fejlesztették ki, hogy kiküszöböljék a DES fő gyengeségét, amely a rövid kulcshossz. A TDES úgy oldja meg ezt a problémát, hogy az adatokat 64 bites információblokkra bontja, és háromszor alkalmazza a DES-t a blokkon. Ez megháromszorozza a DES által használt 56 bites kulcsot egy biztonságosabb 168 bites kulccsá.

Bár ezt az algoritmust még mindig használják, a NIST 2023. december 31. után megtiltotta annak használatát biztonsági aggályok miatt, mivel a TDES ki van téve a nyers erőszaknak.

#3. Fejlett titkosítási szabvány (AES)

Ez az interneten használt legnépszerűbb szimmetrikus algoritmus. Biztonságosabb, mint a többi szimmetrikus titkosítási algoritmus. Az AES-t a DES helyettesítésére és megoldására fejlesztették ki.

Az AES a helyettesítési-permutációs hálózaton alapul, és blokkos titkosítási módot használ. Az adatokat 128 bites blokkokra bontják, amelyeket aztán blokkonként titkosítanak.

Az AES 128, 192 vagy 256 bites kulcshosszt használ. Az AES annyira biztonságos, hogy nagyon érzékeny információk védelmére szolgál katonai ügynökségektől, bankoktól, kórházaktól és kormányoktól.

2001-ben a NIST bejelentette, hogy az AES az Egyesült Államok kormányzati felhasználásának új szabványa. Az AES azóta a legnépszerűbb és leggyakrabban használt szimmetrikus algoritmus.

Szimmetrikus titkosítás: megfontolások

A szimmetrikus titkosítás használatakor számos dolgot figyelembe kell vennie. Ezek:

Kulcskezelés

A szimmetrikus titkosítás kulcsgyengesége abban rejlik, hogy a kulcsot hogyan állítják elő, osztják el a felhatalmazott feleknek, és hogyan tárolják biztonságosan. Ezért a szimmetrikus titkosítás használatakor hatékony kulcskezelési stratégiákkal kell rendelkeznie, hogy biztosítsa a kulcsok biztonságos kezelését, a rendszeres cserét és a túlzott használatot.

Előírásoknak való megfelelés

Az alkalmazott szimmetrikus algoritmusnak meg kell felelnie az előírásoknak. Például míg a TDES még mindig használatban van, a 2023. december 31. utáni alkalmazása nem felel meg a szabályozásnak. Másrészt egy olyan algoritmus használata, mint a DES, teljes mértékben megsérti a szabályokat. Az AES azonban kompatibilis.

Kulcs hossza

A szimmetrikus titkosítás biztonsága közvetlenül összefügg a használt kulcs hosszával. A rövid hosszúságú titkosítási kulcs kiválasztása sebezhető lehet a nyers erőszakos támadásokkal szemben, amelyek adatszivárgáshoz vezetnek.

A használt algoritmus típusa

Minden szimmetrikus algoritmusnak megvannak a maga erősségei, gyengeségei és a tervezett eszközök. Szimmetrikus titkosítás használatakor fontos figyelembe venni az alkalmazott algoritmust, hogy biztosítsa a titkosított adatok legmagasabb szintű biztonságát.

Mindezen megfontolások figyelembevételével a felhasználó megfelelő algoritmusokat és kulcskezelési gyakorlatokat választhat, hogy biztosítsa, hogy a szimmetrikus titkosítás kiszolgálja biztonsági igényeit.

Szimmetrikus és aszimmetrikus titkosítás

A kettő közötti különbségek a következők:

Szimmetrikus titkosításAszimmetrikus titkosítás Ugyanazt a kulcsot használja a titkosításhoz és a visszafejtéshez Két különböző kulcsot használ, egy nyilvános kulcsot a titkosításhoz és egy privát kulcsot a visszafejtéshez. Gyors és kevés számítási erőforrást igényel Sokkal lassabb és erőforrásigényesA titkosítási kulcsot biztonságosan ki kell cserélni a felek között a kommunikáció előttA nyilvános kulcs nyíltan megosztva a biztonság veszélyeztetése nélkül Kevésbé biztonságos, mivel egyetlen kulcsot használ a titkosításhoz és a visszafejtéshez. Biztonságosabb, mivel két különböző kulcsot használ a titkosításhoz és a titkosításhoz. Nagy mennyiségű adat továbbítására használható Ideális kis mennyiségű adat átviteléhez

A szimmetrikus és az aszimmetrikus titkosítást egyaránt használják a modern eszközök, mivel vannak olyan esetek, amikor az egyik jobb megoldás, mint a másik.

Szimmetrikus titkosítás: Előnyök

A szimmetrikus titkosítás használatának számos előnye van. Ebbe beletartozik:

Biztonság

A szimmetrikus titkosítás nagyon biztonságos. Például a NIST által javasolt AES szimmetrikus titkosítási algoritmus implementálásakor még modern számítógépeken is több milliárd évbe telne a kulcs nyers erővel történő feltörése. Ez azt jelenti, hogy megfelelő használat esetén a szimmetrikus titkosítás nagyon biztonságos.

Sebesség

A szimmetrikus titkosítási algoritmusok nem számításigényesek, és könnyen használhatók. Ennek az az előnye, hogy a szimmetrikus titkosítást nagyon felgyorsítja, így ideális nagy mennyiségű adat védelmére.

Előírásoknak való megfelelés

Mivel a biztonság minden vállalkozás fontos szempontja, fontos betartani a meglévő szabályozásokat a szankciók és jogsértések elkerülése érdekében. A szimmetrikus titkosítási algoritmusokat, például az AES-t, elfogadják a szabványos testületek, például a NIST, ami lehetővé teszi az AES algoritmussal szimmetrikus titkosítást használó szervezetek számára, hogy megfeleljenek a biztonsági előírásoknak.

Alacsonyabb számítási igény

A szimmetrikus titkosítás nem igényel sok számítási erőforrást, így korlátozott feldolgozási erőforrások mellett is használható.

Ha a titkosítási módszer kiválasztásakor fontosnak tartja a sebességet, a biztonságot, a szabályozási megfelelést és az alacsony feldolgozást, akkor a szimmetrikus titkosítás kiváló választás lesz.

Szimmetrikus titkosítás: Hátrányok

A szimmetrikus titkosítás egyik fő hátránya a titkosítási kulcsok megosztása, amelyet biztonságosan kell elvégezni. A szimmetrikus titkosítás biztonsága a felhasználók azon képességétől függ, hogy biztonságosan megoszthassák a titkosítási kulcsot. Még ha a kulcsnak csak egy része is kiszivárog, lehetséges, hogy a támadók rekonstruálhatják a teljes kulcsot

Ha a titkosítási kulcs rossz kezekbe kerül, az eredmények katasztrofálisak lehetnek, mivel a rosszindulatú szereplők hozzáférhetnek minden adathoz, amelyet ezzel a kulccsal titkosítottak. Ez arra készteti a felhasználókat, hogy nagyobb károkat okozzanak, ha a kulcsuk veszélybe kerül.

Hátrányait leszámítva, a szimmetrikus titkosítás még mindig jó módja az adatok biztonságának, különösen akkor, ha nyugalmi állapotban szeretné őket biztonságba helyezni.

Titkosítás: tanulási források

Ha többet szeretne megtudni a szimmetrikus titkosításról, tekintse át a következő forrásokat:

#1. Szimmetrikus titkosítás-algoritmus, elemzés és alkalmazások

Ez a végzős hallgatóknak, kutatóknak és gyakorló szakembereknek szóló könyv különböző szimmetrikus titkosítási technikákat ír elő, amelyek nagyon fontosak az adatok és a számítógépes rendszerek biztonsága szempontjából.

A könyv bevezető definíciókkal bontakozik ki, amelyekkel az olvasók a szimmetrikus titkosításban találkozhatnak, mielőtt a különböző szimmetrikus titkosítási technikákat és azok alkalmazását ismertetnék és elemeznék.

A könyv, amely számos példát tartalmaz, amelyek segítenek lebontani és illusztrálni az összetett fogalmakat, jó olvasmány mindazok számára, akik érdeklődnek a szimmetrikus titkosítással kapcsolatos ismereteinek magasabb szintre emelése iránt.

#2. Szimmetrikus kulcsalgoritmusok

Ez a könyv kiváló olvasmány azoknak a kezdőknek, akik érdeklődnek a stop shop iránt, hogy könnyen érthető módon megismerjék a különböző szimmetrikus titkosítási algoritmusokat.

A könyv lefedi a kriptográfiában használt összes szókészletet, és példákat ad a fogalmak magyarázatának kiegészítésére. Ezután lebontja a szimmetrikus titkosítás építőköveit, illusztrációkat és tömör, könnyen érthető magyarázatokat adva.

Ezt a könyvet erősen ajánljuk azoknak az olvasóknak, akik széles körben szeretnének megismerni a kriptográfiát és a titkosítást anélkül, hogy mélyrehatóan belemerülnének a téma bonyolult fogalmaiba.

#3. Kriptográfia: Ismerje meg az összes titkosítási algoritmust

Ez az Udemy-tanfolyam jó választás mindazok számára, akik érdeklődnek a kriptográfia, különösen a szimmetrikus és aszimmetrikus titkosítás iránt. A kurzus röviden bemutatja a titkosítást, és megismerteti a tanulókat minden olyan kifejezéssel, amellyel a titkosítás tanulása során találkozhatnak.

Ezután feltárja a titkosított adatok elleni támadások különböző típusait, és lefedi azokat a kriptográfiai technikákat, amelyekkel megelőzhető a támadások előfordulása. Ennek figyelembevételével az oktató mélyreható tanulmányt kínál a titkosításokról, és lefedi a titkosításhoz használt különböző típusú rejtjeleket.

#4. Titkosítás és kriptográfia szakembereknek

Mindenkinek, akit érdekel a titkosítás és a kriptográfia, ez az Udemy-tanfolyam a legjobb pénz a pénzéért. A kurzus feltételezi, hogy a tanulók teljesen újak a kriptográfia és a titkosítás terén, ezért a kriptográfiába, az információelméletbe és a titkosítás építőköveibe való bevezetéssel kezdődik.

Ezután a köztes témák felé halad, és lefedi a szimmetrikus és aszimmetrikus titkosítási algoritmusokat, valamint a hash függvényeket és algoritmusokat. Tartalmaz olyan fejlettebb fogalmakat is, mint a posztkvantum kriptográfia, a gyűrűs aláírások, a biztonságos többoldalú számítások és a nulla tudásalapú igazolások.

Következtetés

A szimmetrikus titkosítás nagyon hasznos az adatok továbbításában és nyugalmi állapotban történő védelmében. A költséges adatszivárgás elleni védelem érdekében fontolja meg az adatok szimmetrikus titkosítással történő titkosítását, amely nem befolyásolja a tárolóeszköz sebességét és nem növeli a feldolgozási teljesítmény igényét. Ha többet szeretne megtudni a szimmetrikus titkosításról, fontolja meg az ajánlott könyvek elolvasását vagy a javasolt tanfolyamok elvégzését.

Fedezheti a felhőalapú kriptográfiát, annak típusait és a Google Cloud telepítését is.