A Kali Linux egy jól ismert Linux disztribúció a biztonsági szakemberek számára. Több tucat hálózati biztonsági eszközzel, behatolási eszközzel és etikus „hackelési” eszközzel érkezik. A legtöbb esetben erősen ajánlott ezt az operációs rendszert USB-meghajtóra vagy dedikált merevlemezre telepíteni.

SPOILER FIGYELMEZTETÉS: Görgessen le, és tekintse meg a cikk végén található oktatóvideót.

Ha azonban komolyan lenyűgöző penetrációs tesztelő eszközökre van szüksége, és Ubuntut használ, van egy sokkal egyszerűbb módszer: a Katoolin. Ez egy egyszerű Python-szkript, amely gyorsan telepítheti a Kali összes nagyszerű eszközét közvetlenül az Ubuntu telepítésére.

Tartalomjegyzék

Telepítse a Katoolint

A hálózati behatolási eszközök telepítése az Ubuntun nem egyszerű, mivel a szoftver nem szerepel az elsődleges szoftverforrásokban. Szerencsére ez megoldható a Katoolin Python szkripttel. Lehetővé teszi a felhasználó számára, hogy egyenként válassza ki a telepítendő eszközkészleteket. Ezenkívül kategóriákba is osztja őket. Ezen az útvonalon haladva a felhasználó könnyebben azonosítja az eszközöket stb.

Maga a szkript beszerzése meglehetősen egyszerű, mint a Githubon. Az Ubuntu szkriptjének megragadásához először telepítenie kell a Git csomagot, mivel ez szükséges a Githubbal való interakcióhoz. Nyisson meg egy terminál ablakot, és írja be a következőket:

sudo apt install git

Amikor a Git csomag teljesen telepítve van, a program segítségével közvetlenül az Ubuntu PC-re klónozhatja a forráskódot. Ne feledje, hogy ezt a kódot nem tudja módosítani, mivel nem az Öné. A klónozás csak olvasási hozzáférést biztosít a szoftvertárhoz.

git clone https://github.com/LionSec/katoolin.git

A kód letöltése után készen áll a használatra, ahol van. Ennek ellenére jobb, ha végigmegy ennek az alkalmazásnak a telepítési folyamatán, mivel előfordulhat, hogy gyakran használja, és kényelmesebb lehet normál programként telepíteni. Ha a Katoolin alkalmazást programként szeretné telepíteni az Ubuntu PC-re, helyezze át a /user/bin/ mappába a Root fájlrendszerben.

sudo mv katoolin/katoolin.py /usr/bin/katoolin

Most, hogy áthelyezte az alkalmazást, frissítenie kell az engedélyeit a chmod paranccsal.

sudo chmod +x /usr/bin/katoolin

Katoolin használata

A Katoolin végső soron egy olyan eszköz, amely hozzáadhat PPA-t, és telepíthet egy programot (vagy eltávolíthatja) a listáról. A kezdéshez először meg kell nyitnia egy terminálablakot, és be kell írnia:

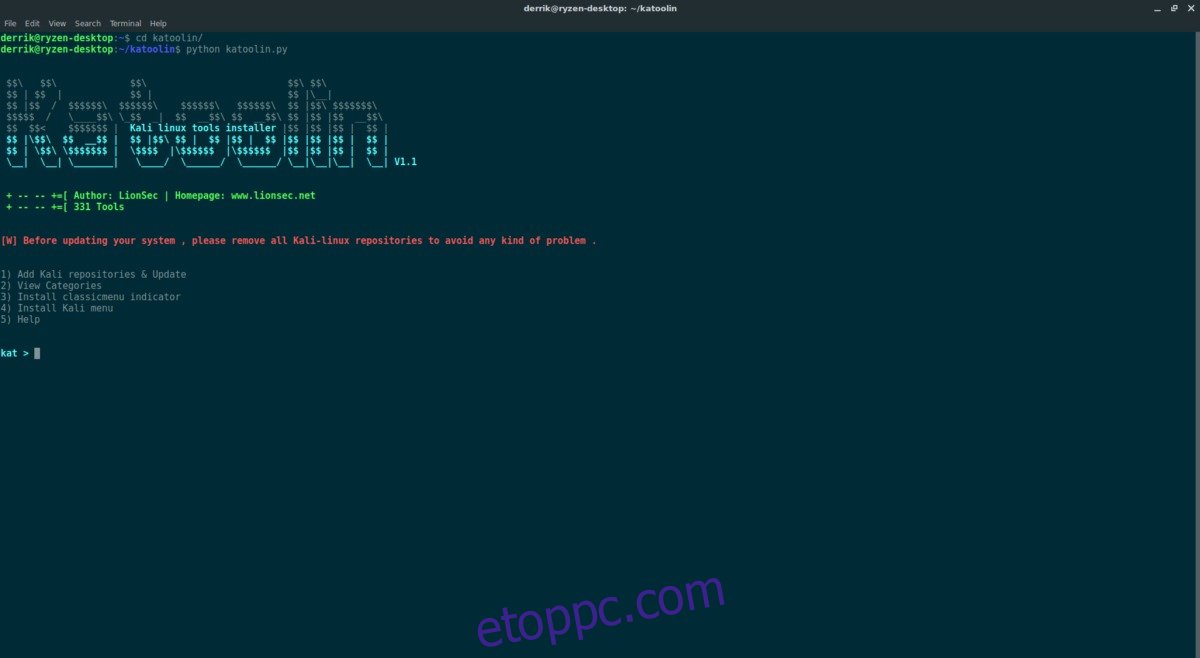

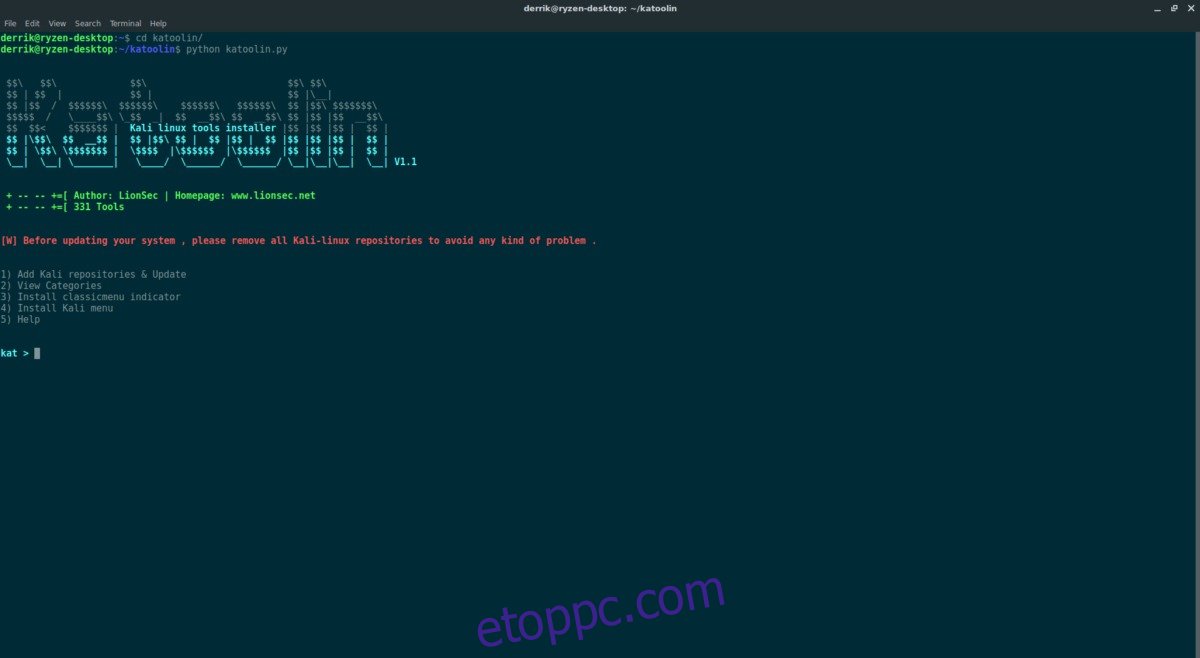

katoolin

Ennek a parancsnak a kiírása automatikusan hozzáférést biztosít az alkalmazáshoz, és innen felfedezheti, és különféle hálózati biztonsági és behatolási eszközöket telepíthet, amelyek többsége általában előre telepítve van a Kali Linux operációs rendszeren.

Az alkalmazások telepítésének megkezdéséhez nyomja meg az #1 gombot a menüben (Kai-tárolók hozzáadása és frissítése), majd nyomja meg az Enter billentyűt. Ennek az opciónak a kiválasztásával hozzáadja a Kali szoftverforrást az operációs rendszerhez, a GPG kulcsot stb. Ez a szakasz nem telepít semmilyen szoftvert a rendszerére.

A Katoolin alkalmazás szépen lebontja az egyes biztonsági eszközöket különböző kategóriákra. Ha szeretné megtekinteni e kategóriák bármelyikét, nyomja meg a #2 gombot a billentyűzeten, majd nyomja meg az Enter billentyűt. Az alkalmazáskategóriák a következők: „Információgyűjtés”, „Sebezhetőség elemzése”, „Webes alkalmazások”, „Sniffing & Spoofing”, „Hozzáférés fenntartása”, „Jelentőeszközök”, „Kihasználási eszközök”, „Bűnügyi eszközök”, „Stressz teszt”, „Jelszavas támadások”, „Reverse Engineering”, „Hardware Hackelés” és „Extra”.

Adott alkalmazások telepítéséhez először válassza ki a kategóriát a menüben. Innentől a Katoolin telepíti az összes kapcsolódó alkalmazást. Ha például az összes „Information Gathering” eszközt telepíteni szeretné az Ubuntu-ra, nyomja meg a #2 gombot a menüben, majd az 1-et a kategóriákban.

Alternatív megoldásként a felhasználók a kategóriarendszer teljes figyelmen kívül hagyásával telepíthetik a Katoolin szkript által kínált hatalmas mennyiségű alkalmazást. Ehhez futtassa a szkriptet, válassza ki a #2-t (kategóriák megtekintése), majd nyomja meg a 0 gombot az összes telepítéséhez. Vegye figyelembe, hogy ez a lehetőség sokkal tovább tart, mint egy típus kiválasztása egyszerre.

Hálózati alkalmazások eltávolítása

A Katoolin eszközzel telepített alkalmazások eltávolítása meglehetősen egyszerű, köszönhetően a szkript által kínált beépített eltávolítási folyamatnak. Használatához indítsa el a szkriptet a szokásos módon:

katoolin

Miután megnyílt, nyomja meg az #1 gombot a billentyűzeten a „Kai-tárak hozzáadása és frissítése” lehetőség kiválasztásához. A „Kai-tárak hozzáadása és frissítése” területen kattintson a 3-as számra az összes Kali-tárhely eltávolításához a számítógépen. Az alkalmazásszoftver forrásának eltávolítása az Ubuntu PC-ről nem távolítja el azonnal a szoftvert. Ehelyett mindent kézzel kell törölnie, és nagyon sok programot kell eltávolítani.

A dolgok megkönnyítése érdekében másolja ki az alábbi uninstall parancsot, és illessze be egy terminálba, hogy eltávolítsa a Katoolin által telepített összes programot a Linux számítógépére.

sudo apt remove --purge acccheck ace-voip amap automater braa casefile cdpsnarf cisco-torch cookie-cadger copy-router-config dmitry dnmap dnsenum dnsmap dnsrecon dnstracer dnswalk dotdotpwn enum4linux enumiax exploitdb fierce firewalk fragroute fragrouter ghost-phisher golismero goofile lbd maltego-teeth masscan metagoofil miranda nmap p0f parsero recon-ng set smtp-user-enum snmpcheck sslcaudit sslsplit sslstrip sslyze thc-ipv6 theharvester tlssled twofi urlcrazy wireshark wol-e xplico ismtp intrace hping3 bbqsql bed cisco-auditing-tool cisco-global-exploiter cisco-ocs cisco-torch copy-router-config doona dotdotpwn greenbone-security-assistant hexorbase jsql lynis nmap ohrwurm openvas-cli openvas-manager openvas-scanner oscanner powerfuzzer sfuzz sidguesser siparmyknife sqlmap sqlninja sqlsus thc-ipv6 tnscmd10g unix-privesc-check yersinia aircrack-ng asleap bluelog blueranger bluesnarfer bully cowpatty crackle eapmd5pass fern-wifi-cracker ghost-phisher giskismet gqrx kalibrate-rtl killerbee kismet mdk3 mfcuk mfoc mfterm multimon-ng pixiewps reaver redfang spooftooph wifi-honey wifitap wifite apache-users arachni bbqsql blindelephant burpsuite cutycapt davtest deblaze dirb dirbuster fimap funkload grabber jboss-autopwn joomscan jsql maltego-teeth padbuster paros parsero plecost powerfuzzer proxystrike recon-ng skipfish sqlmap sqlninja sqlsus ua-tester uniscan vega w3af webscarab websploit wfuzz wpscan xsser zaproxy burpsuite dnschef fiked hamster-sidejack hexinject iaxflood inviteflood ismtp mitmproxy ohrwurm protos-sip rebind responder rtpbreak rtpinsertsound rtpmixsound sctpscan siparmyknife sipp sipvicious sniffjoke sslsplit sslstrip thc-ipv6 voiphopper webscarab wifi-honey wireshark xspy yersinia zaproxy cryptcat cymothoa dbd dns2tcp http-tunnel httptunnel intersect nishang polenum powersploit pwnat ridenum sbd u3-pwn webshells weevely casefile cutycapt dos2unix dradis keepnote magictree metagoofil nipper-ng pipal armitage backdoor-factory cisco-auditing-tool cisco-global-exploiter cisco-ocs cisco-torch crackle jboss-autopwn linux-exploit-suggester maltego-teeth set shellnoob sqlmap thc-ipv6 yersinia beef-xss binwalk bulk-extractor chntpw cuckoo dc3dd ddrescue dumpzilla extundelete foremost galleta guymager iphone-backup-analyzer p0f pdf-parser pdfid pdgmail peepdf volatility xplico dhcpig funkload iaxflood inviteflood ipv6-toolkit mdk3 reaver rtpflood slowhttptest t50 termineter thc-ipv6 thc-ssl-dos acccheck burpsuite cewl chntpw cisco-auditing-tool cmospwd creddump crunch findmyhash gpp-decrypt hash-identifier hexorbase john johnny keimpx maltego-teeth maskprocessor multiforcer ncrack oclgausscrack pack patator polenum rainbowcrack rcracki-mt rsmangler statsprocessor thc-pptp-bruter truecrack webscarab wordlists zaproxy apktool dex2jar python-distorm3 edb-debugger jad javasnoop jd ollydbg smali valgrind yara android-sdk apktool arduino dex2jar sakis3g smali

Amikor az eltávolítási parancs fut, el kell távolítania a vele együtt telepített függőségeket is. Ez az autoremove paranccsal történik.

sudo apt autoremove

Végül törölje a Katoolin szkriptet és kódot a számítógépről.

rm -rf ~/katoolin sudo rm /usr/bin/katoolin

Minden eltávolítása után a számítógép visszaáll a normál állapotba.