Die 10 wichtigsten Grundlagen der persönlichen Cybersicherheit, die Sie kennen müssen

In der heutigen Zeit, in der die Digitalisierung immer weiter voranschreitet, ist ein ausgeprägtes Bewusstsein für Cybersicherheit unerlässlich. Ob im beruflichen Umfeld oder als Privatperson, der Schutz der eigenen Identität, Konten und finanziellen Mittel ist von größter Bedeutung.

Die Zunahme von Remote-Arbeit und die Auswirkungen der COVID-19-Pandemie haben zu einem Anstieg von Cyberangriffen und Sicherheitsverletzungen geführt. Trotz dieser Bedrohung sind viele Einzelpersonen und Unternehmen unzureichend auf solche Angriffe vorbereitet.

Dieser Artikel soll Ihnen mit grundlegenden Tipps zur persönlichen Cybersicherheit helfen, Ihre Fähigkeit zu verbessern, sich gegen immer raffiniertere Hacking-Techniken zu schützen.

Lassen Sie uns eintauchen…

#1. Die Bedeutung von Achtsamkeit und Vorsorge

Obwohl Softwareentwickler und Programmierer stets bemüht sind, Endbenutzer zu schützen, ähnelt persönliche Cybersicherheit dem Abschließen der eigenen Haustür. Auch wenn viele Schutzmaßnahmen existieren, ist es entscheidend, selbst aktiv zu werden. Cybersicherheit ist eine Verantwortung, die jeder tragen sollte.

Es ist wichtig, stets auf dem neuesten Stand zu bleiben. Viele Cybersicherheitsprobleme entstehen, weil das Wissen über aktuelle Hacking- und Malware-Trends nicht aktualisiert wird. Oftmals sind Cyberbedrohungen erfolgreich, weil grundlegende Sicherheitstipps ignoriert oder nicht beachtet werden.

#2. Das Verständnis der digitalen Identität und der Cyberwelt

Im Internet existieren zahlreiche digitale Identitäten, die Ihre reale Identität widerspiegeln. In der digitalen Welt benötigen Sie Anmeldeinformationen, um sich als Eigentümer eines Geräts oder Kontos auszuweisen. Diese Anmeldedaten müssen sorgfältig geschützt werden, ähnlich wie Ihre Ausweise, Ihr Gesicht oder Ihre Unterschrift in der realen Welt.

Wenn Angreifer Ihre Anmeldedaten (Benutzername und Passwort) in der Cyberwelt erhalten, können sie auf Ihre privaten Nachrichten, Fotos in sozialen Medien oder Bankdaten zugreifen.

#3. Automatische Sicherheitsupdates aktivieren

Aktivieren Sie automatische Updates für die Software auf Ihren Geräten, vom Betriebssystem (Windows, Android, Mac usw.) bis hin zu Browsererweiterungen.

Softwareupdates beinhalten neue Funktionen, aber vor allem beheben sie Fehler und schließen kritische Sicherheitslücken, die von Hackern ausgenutzt werden können.

Trotz der Bedrohung durch Cyberangriffe haben Sie mit dem regelmäßigen Aktualisieren Ihrer Software bereits einen wichtigen Schritt in Richtung sicheres Computer- und Interneterlebnis unternommen.

Aktualisieren Sie auch Ihre Antivirus- und Firewall-Anwendungen regelmäßig. Dies gilt seit langem für PCs, wird aber nun auch für Smartphones empfohlen, obwohl dort eine Antivirensoftware nicht zwingend erforderlich ist, wie bei Windows-Betriebssystemen.

Der Vorteil dieser Updates besteht darin, dass Ihre Schutzsoftware auf dem neuesten Stand der Cyberbedrohungen bleibt. Dadurch werden Ihre Geräte effektiv vor neuen Schaddateien und Viren geschützt und Ihre Daten vor Angriffen bewahrt, die sie beschädigen oder stehlen können.

Antivirus ist nicht nur für PCs relevant, sondern auch für Unternehmen unerlässlich.

#4. Vermeiden Sie das Teilen und Anklicken unbekannter Links

Das Klicken auf Links ohne Überprüfung der Website-Legitimität oder das Herunterladen von Anhängen aus unbekannten E-Mails kann zu Schadsoftware auf Ihrem Gerät führen. Dies kann beispielsweise eine infizierte URL sein, die Ransomware installiert, die den Zugriff auf Ihre Daten sperrt, bis Sie Lösegeld an den Hacker zahlen.

Installieren Sie außerdem Browser-Plugins, die das automatische Herunterladen von Skripten oder Java blockieren, da Flash-Plugin-Inhalte bösartigen Code enthalten können.

Teilen Sie niemals Ihr Passwort oder andere vertrauliche Informationen mit anderen. Auch wenn Sie eine mehrstufige Authentifizierung verwenden (z.B. Gesichtserkennung, Fingerabdruck, SMS-basierte Authentifizierung mit Einmalcode), geben Sie diesen SMS-Code niemals weiter.

Einige Angreifer könnten Sie beispielsweise auffordern, diesen Code zur Teilnahme an einer WhatsApp-Gruppe zu teilen – tun Sie es nicht!

Experten raten allgemein davon ab, nicht nur Anmeldeinformationen, sondern auch viele persönliche Informationen zu teilen. Teilen Sie in sozialen Medien nur das Nötigste. Überprüfen Sie zudem Ihre Datenschutzeinstellungen in allen Ihren Social-Media-Konten, insbesondere auf Facebook.

#5. Vermeiden Sie leicht zu erratende Passwörter

Ein Passwort sollte leicht zu merken, aber gleichzeitig schwer zu knacken sein!

Angreifer nutzen Wörterbuch-basierte Software, um Millionen von möglichen und häufig verwendeten Passwörtern auszuprobieren. Vermeiden Sie insbesondere die 200 häufigsten und leicht zu erratenden Passwörter. Verwenden Sie auch nicht Ihren Namen, Nachnamen, Geburtstag oder andere persönliche Daten als Passwort, da Hacker diese Informationen oft über Recherchen in Erfahrung bringen können.

Wie erstellt man ein Passwort, das man sich leicht merken kann, das aber für Hacker schwer zu knacken ist? Am besten wählen Sie ein komplexes Passwort, das Sie sich trotzdem merken können. Nehmen Sie zum Beispiel die Anfangsbuchstaben einiger Wörter, die zusammen ein neues, nicht im Wörterbuch vorkommendes Wort ergeben. Ergänzen Sie dieses dann noch durch Zahlen und Symbole, um es noch sicherer zu machen.

Zudem sollte Ihr Passwort möglichst lang sein. Es ist auch ratsam, für jeden Login ein anderes Passwort zu verwenden. Hierfür können Sie eine Passwortverwaltungssoftware nutzen. Sie müssen sich dann nur noch ein starkes Masterpasswort für alle Ihre Anmeldungen merken.

#6. Seien Sie wachsam gegenüber Social-Engineering-Taktiken

Social Engineering wird oft in Marketing und Politik eingesetzt, aber auch in der Cyberwelt, um zu hacken und zu täuschen. Durch das Erschleichen Ihres Vertrauens bringen Angreifer Sie dazu, Anmeldeinformationen preiszugeben oder andere Daten zu gefährden. Mit Smartphones ist dies noch einfacher geworden.

Die Anzahl der Cyberangriffe hat seit der Nutzung von Smartphones zugenommen.

Social Engineering basiert nicht auf technischen Schwachstellen, sondern auf dem Verhalten von Menschen. Es gab Täuschungen durch Social Engineering schon vor Computern, aber diese und Smartphones haben es einfacher gemacht. Wir sollten jedoch keine Angst haben, digitale Technologien zu nutzen, wenn wir sie verstehen.

Um Social Engineering zu vermeiden, sollten Sie sich einiger versteckter Vorurteile bewusst sein. Zum Beispiel: Sie erhalten eine E-Mail, in der dringend eine Antwort innerhalb von 24 Stunden gefordert wird, damit Sie ein Erbe erhalten, und Sie müssen Ihr Passwort oder Geld überweisen. Oder: Man versucht Respekt vor einer Autoritätsperson, wie der Polizei oder Ihrem Chef, zu nutzen, um Ihr Passwort zu erhalten. Geben Sie Ihr Passwort unter keinen Umständen an Dritte weiter.

#7. Installieren Sie Apps immer aus offiziellen Quellen

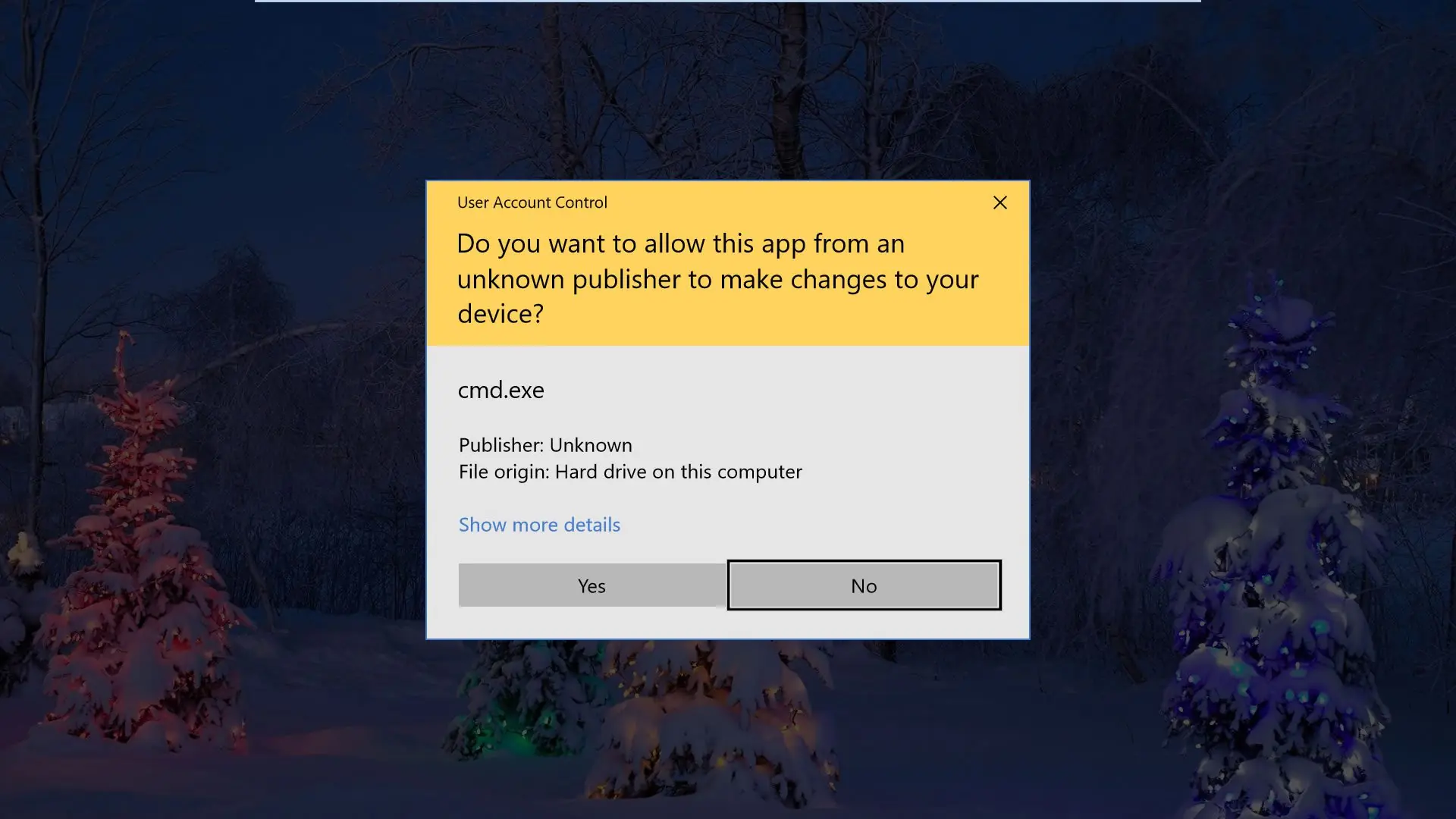

Laden Sie Apps und Software immer von den Original-Websites der Entwickler herunter. Vermeiden Sie modifizierte oder gecrackte Versionen. Beim Ausführen einer Installationsdatei (.exe) wird in Windows der Name des Herausgebers der Software angezeigt.

Wenn die Meldung blau ist und den Herausgebernamen anzeigt, ist es in Ordnung. Ist der Name des Herausgebers jedoch unbekannt und die Meldung gelb, sollten Sie die Installation vermeiden, da Malware Ihre Daten beschädigen könnte.

Installieren Sie Apps auf Ihrem Smartphone nur aus sicheren und vertrauenswürdigen Quellen wie dem Google Play Store, dem Samsung Store oder dem App Store. Vermeiden Sie die Installation von Apps aus unbekannten Drittquellen.

#8. Überprüfen Sie E-Mail-Adressen und Domainnamen

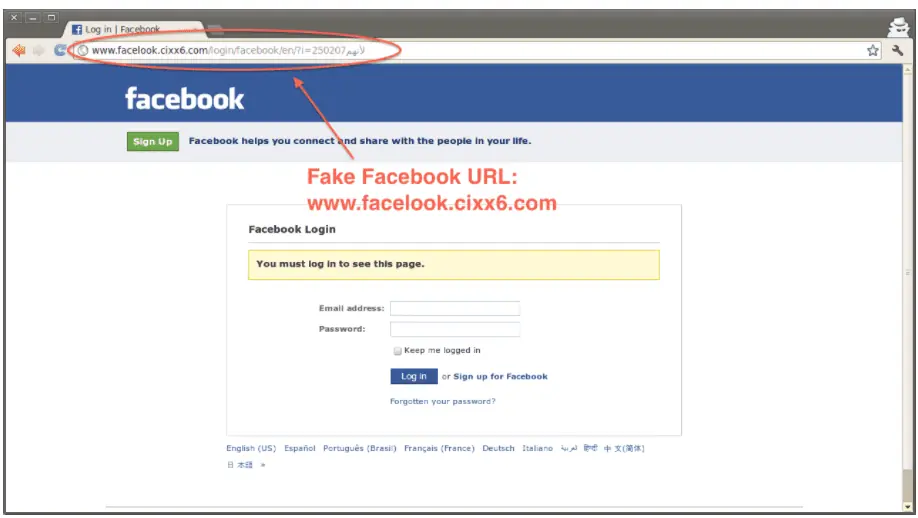

Wenn Sie eine E-Mail erhalten oder eine URL öffnen, überprüfen Sie die Domainnamen und E-Mail-Adressen des Absenders. Sie könnten beispielsweise auf eine URL stoßen, die wie eine echte Facebook-Website aussieht. Wenn Sie jedoch den Domainnamen in der Adresszeile überprüfen, sehen Sie etwas wie "facebook.example.com". Dies ist nicht die offizielle Facebook-Domain. Oder Sie sehen vielleicht "faceboook.com", wobei es sich um einen anderen Buchstaben (o) handelt. Das Gleiche gilt für E-Mail-Adressen.

Diese gefälschten Domains/E-Mail-Adressen zielen darauf ab, Sie zu täuschen und für Phishing zu nutzen. Wenn Sie sich mit einer gefälschten Facebook-URL anmelden und Ihren Benutzernamen und Ihr Passwort eingeben, können Hacker diese Daten abfangen und Ihr Konto hacken. Bei gefälschten E-Mails versucht man, Sie zu einer Geldzahlung zu bewegen oder wichtige Informationen zu erlangen, indem man vorgibt, vom Google-Sicherheitsteam oder von PayPal zu sein. Überprüfen Sie daher immer sorgfältig die Absenderadresse der E-Mail.

Bildnachweis: prophethacker.com

Bildnachweis: prophethacker.com

#9. Unterscheiden Sie zwischen Backup und Cloud-Synchronisierung

Datensicherung ist schon lange vor der Verbreitung des Internets ein wichtiges Sicherheitsverfahren. Es erstellt eine Kopie Ihrer sensiblen Daten, des gesamten Systems oder der Software auf einer externen Festplatte oder in der Cloud. Sie können Ihre Daten wiederherstellen, wenn sie durch einen Hacker beschädigt oder kompromittiert wurden, oder auch wenn Ihr Gerät abstürzt.

Es gibt viele Software- und Hardwareoptionen für Backups und automatische Backups sind die beste Wahl. Einige funktionieren auf Ihrem lokalen Gerät und speichern das Backup auf einer externen Festplatte, was keine schnelle Internetverbindung erfordert.

Andere laden Ihre Daten in die Cloud hoch. Beachten Sie, dass die Cloud-Synchronisierung kein Backup ist. Bei der Cloud-Synchronisierung haben Sie eine Spiegelung Ihrer Daten. Wenn also etwas auf Ihrem Gerät geändert oder gelöscht wird, wird es auch in der Cloud gelöscht. Einige Cloud-Dienste bieten jedoch die Möglichkeit, Ihre Dateien wiederherzustellen.

#10. Informieren Sie sich über die sichere Nutzung von WLAN

Viele nutzen gerne kostenloses, öffentliches WLAN.

Denken Sie daran, dass es eine ideale Umgebung für Hacker sein kann, um Ihre sensiblen Daten zu stehlen oder sogar Zugriff auf Ihr Smartphone oder Laptop zu erhalten. Nutzen Sie es zum Ansehen von Videos oder zum Surfen im Internet, aber vermeiden Sie die Eingabe von Anmeldeinformationen für Ihre Konten.

In einigen fortgeschrittenen Fällen werden Sie vielleicht überrascht feststellen, dass Ihr Smartphone immer noch mit Ihrem WLAN-Router zu Hause verbunden ist, selbst wenn Sie sich an einem entfernten Ort aufhalten. Seien Sie vorsichtig: Es könnte sich um ein gefälschtes WLAN-Netzwerk in Ihrer Nähe handeln, das denselben Namen und dasselbe Passwort wie Ihr Heim-WLAN verwendet. Das Ziel ist es, Zugriff auf Ihr Smartphone zu erlangen. Viele denken vielleicht, sie seien noch mit dem Heimrouter verbunden, aber dies ist über große Entfernungen unmöglich.

Fazit

Sie haben nun einige grundlegende Informationen zur persönlichen Cybersicherheit erhalten. Bleiben Sie wachsam und aktualisieren Sie Ihre Sicherheitstools und Ihr Bewusstsein, um auf der sicheren Seite zu sein.