A távoli kapcsolódás korszakában a felhasználóknak és a rendszergazdáknak olyan eszközöket kell használniuk, amelyek biztonságossá, biztonságossá és gyorssá teszik a távoli tevékenységet.

És amikor a távoli kapcsolódási módszerekről beszélünk, két név kerül a tetejére: SSH és Telnet.

SSH vagy Telent? Ez a cikk megvizsgálja, melyik a jobb a távoli hozzáféréshez. Nézzük meg ezt az SSH vs. Telnet összehasonlításunkban.

Tartalomjegyzék

Mi az a távelérés?

A távelérés lehetővé teszi a felhasználók vagy a rendszergazdák számára, hogy az internet használatával bárhonnan hozzáférjenek a hálózaton lévő számítógépekhez vagy eszközökhöz. Használatával különféle műveleteket hajthatnak végre, beleértve a fájlok átvitelét, az együttműködést és az alkalmazásforgalom biztosítását.

A távoli hozzáférés elengedhetetlen a szervezetek túléléséhez és virágzásához. Ezenkívül a rendszergazdáknak megfelelő távoli hozzáférésre van szükségük a kiszolgálók, hálózatok és alkalmazások kezeléséhez anélkül, hogy fizikailag meg kellene látogatniuk a szervereket.

Mi az az SSH?

A Secure Shell vagy a Secure Socket Shell (SSH) egy hálózati protokoll, amely lehetővé teszi, hogy a nem biztonságos hálózaton lévő számítógépek biztonságosan kommunikáljanak egymással.

A biztonságos kapcsolat létrehozása után a felhasználó vagy a rendszergazda bejelentkezhet a távoli gépre, és távolról futtathat alkalmazásokat, vagy használhatja a biztonságos, végpontok közötti titkosított kapcsolatot a fájlok hálózaton keresztüli áthelyezéséhez.

Az SSH az SSH protokollt megvalósító technológiai és segédprogramok összességét jelenti. Az SSH biztonságossá tétele érdekében számos technológiát alkalmaznak, kezdve a nyilvános kulcsú hitelesítéstől, a titkosított adatkommunikációtól és az erős jelszavas hitelesítéstől.

Az SSH fejlesztése mögött álló cég a Netscape Communications Corporation. Azonban egy finn informatikus, Tatu Ylonen megalkotta az SSH első terveit. Azután fejlesztette ki, hogy újonnan létrehozott hálózatán titkos jelszószippantót talált.

Hogyan működik az SSH?

Az SSH felváltja a régebbi távoli kapcsolódási protokollokat, mint például a Telnet, az rlogin, az rsh stb. Ezek többsége népszerű protokoll, de nem rendelkezik biztonsággal. Valójában az SSH annyira jó, hogy a felhasználók használják ahelyett, hogy olyan fájlátviteli protokollokra hagyatkoznának, mint a távoli másolás (rcp) és a File Transfer Protocol (FTP).

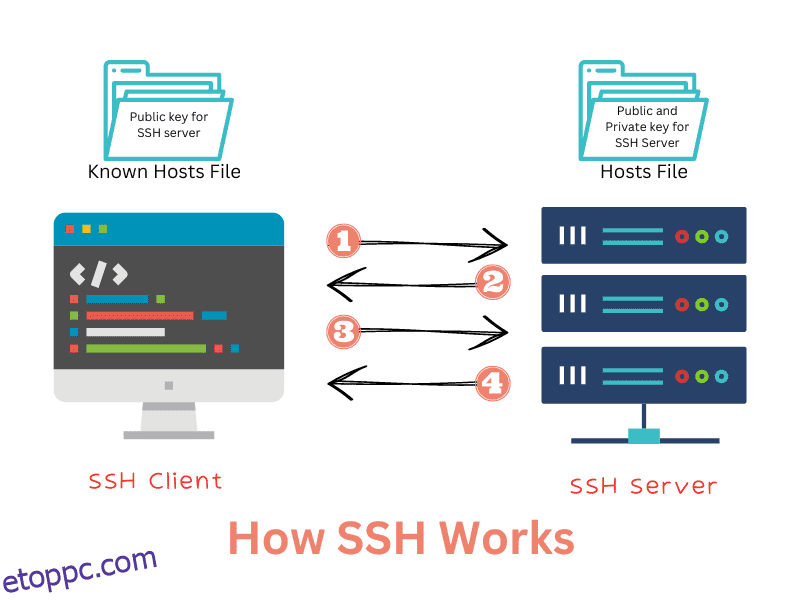

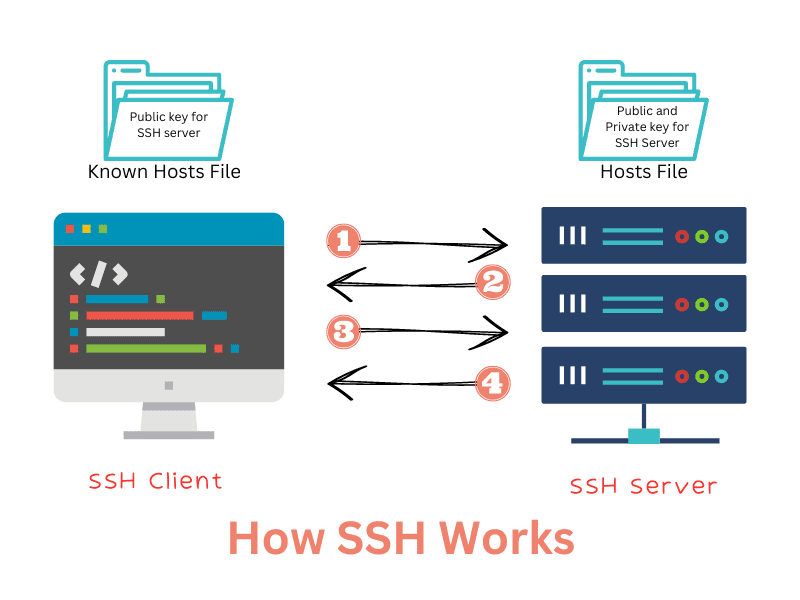

Az SSH kliens-szerver modellt használ, ahol egy SSH-kliens csatlakozik az SSH-kiszolgálóhoz.

- Az SSH-kliens egy számítógépen vagy eszközön található program, amely elindítja az SSH-protokollt. A kliens kérést küld az SSH-kiszolgálónak, és várja, hogy az elfogadja a kérést. Az SSH-kliens nyilvános kulcsú titkosítást használ a megfelelő kiszolgálóhoz való csatlakozás ellenőrzésére és biztosítására. Ez a megközelítés biztosítja, hogy a rosszindulatú szereplők ne adjanak ki magukat szervernek, és ne lophassanak el létfontosságú információkat az ügyféltől.

- Az SSH-kiszolgáló kezeli az SSH-kapcsolatokat és futtatja a szolgáltatást. A bejövő kérés elfogadásához az SSH-kiszolgáló folyamatosan figyeli a 22-es TCP-portot (alapértelmezés szerint). És amint megkapja a kérést, válaszol nekik. Az SSH-kiszolgáló nyilvános kulcsú hitelesítéssel is ellenőrzi és hitelesíti a klienst. A kliens csak a sikeres hitelesítés után fér hozzá a gazdagéphez.

A kliens és a szerver választja ki a titkosítást. Részt vehetnek a gyengébb titkosítás letiltásában. Ezenkívül több kapcsolatot is támogat, lehetővé téve több feladat elvégzését (program letöltése, szerkesztése vagy futtatása) azáltal, hogy több csatornát nyit meg egyetlen SSH-kapcsolaton keresztül.

Az SSH szintaxisa a következő:

$ ssh [email protected]

A user_name az a felhasználónév, amelyet a gazdagéphez való csatlakozáshoz használ. A gazdagép lehet IP vagy tartománynév.

Mint látható, az egyszerűsített SSH-folyamat a következőkből áll:

Az SSH erős csatlakozási lehetőséget kínál kiváló biztonsággal és adatintegritás-védelemmel. A jobb megvalósítás érdekében az IETF szabványosítását is követi, és az elmúlt 15 évben érintetlen volt.

Ha technikailag szeretne belemerülni az SSH-ba, tekintse meg az SSH RFC 4253 szabványosítási dokumentumot. Nézze meg a etoppc.com véleményét is az SSH megértéséről.

Mi az a Telnet?

A Telent a Teletype Network rövidítése. Ez egy másik népszerű hálózati protokoll, amely távoli kapcsolatot kínál a parancssori felületen keresztül. Az SSH-hoz hasonlóan távvezérlésre és műveletek végrehajtására használhatja. Azonban hiányzik belőle az SSH által kínált biztonsági szempont.

A biztonság hiánya abból adódik, hogy amikor 1969-ben megjelent, a legtöbb kommunikáció helyi hálózaton történt, ami biztonságos a nem biztonságos internethez képest.

Hogyan működik a Telenet?

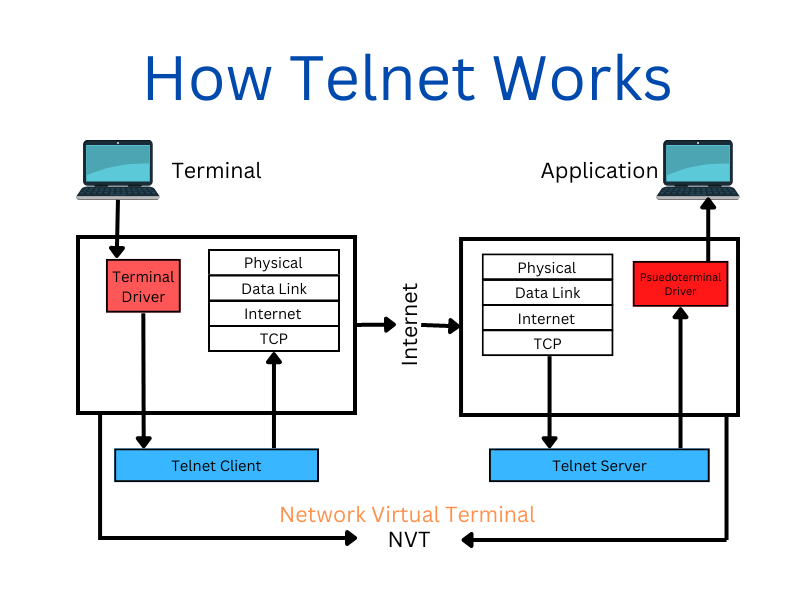

A Telenet úgy működik, hogy terminálok közötti szöveges kommunikációt hoz létre a kliens és a szerver között. Nyolcbájtos kapcsolatot használva kliens-szerver modellt használ.

A kapcsolat létrejötte után különféle műveleteket hajthat végre a távoli számítógépen, beleértve a nyitott portok ellenőrzését, az eszközök konfigurálását, a fájlok szerkesztését és még a programok futtatását is.

A Telnet szintaxisa a következő:

$ telnet hostname port

Ha többet szeretne megtudni a Telnetről, tekintse meg a Telnet parancsok a kapcsolati problémák tesztelésére és elhárítására című részt.

Mikor és hol érdemes SSH-t használni?

Az SSH-t elsősorban a következőkre használják:

- Távoli rendszeradminisztráció

- Távoli parancsvégrehajtás

- Az alkalmazás forgalmának biztosítása

- Fájlátvitel

A rendszergazdák automatizált SSH-munkameneteket is beállíthatnak, amelyek kezelik az ismétlődő feladatokat, például a hálózati biztonsági mentések létrehozását, a naplófájlok gyűjtését, az időszakos karbantartást stb.

SSH-t kell használni minden távoli kapcsolódási művelethez, különösen nem biztonságos hálózaton, különösen az interneten. Az SSH kiváló lehetőség a helyi hálózaton való használatra is, mivel előfordulhat, hogy soha nem lehet biztos abban, hogy a helyi hálózat teljesen biztonságos-e.

Mikor és hol érdemes a Telenetet használni?

Mivel a Telnet nem biztonságos, kerülje annak használatát nem biztonságos hálózaton történő távoli csatlakozáshoz. Ez azonban nem jelenti azt, hogy a Telnet haszontalan.

A TTelnetto segítségével a következőket teheti:

- SSH hibaelhárítás (Igen, jól olvastad. 😃)

- FTP, SMTP és webszerverek hibaelhárítása.

- Ellenőrizze, hogy egy port nyitva van-e vagy sem

- Megbízható internetes hálózatok elérése.

SSH kontra Telnet

Ebben a részben összehasonlítjuk az SSH-t és a Telent különböző kritériumok alapján. Ha siet, tekintse meg az SSH vs. Telnet összehasonlító táblázatot.

SSHTelnetSecurityNagyon biztonságos, ahol a kliens és a szerver tárgyalhat a titkosítási algoritmusok beállításáról.Nem biztonságos, nincs mechanizmus a kapcsolat vagy a Telent-csomagok védelmére.Authentication Az SSH nyilvános kulcsú titkosítást használ hitelesítési célokra.A Telnetnek nincs hitelesítési mechanizmusa. Egyszerűen kéri a felhasználónevet/jelszót, amelyet mindenféle védelem nélkül továbbít. Az OperationSSH alapértelmezés szerint a 22-es TCP-portot használja. Másik portra módosíthatja, hogy megakadályozza a hackerek illetéktelen hozzáférését. A Telent alapértelmezés szerint a 23-as portot használja a bejövő kapcsolatok figyelésére. Beállíthatja úgy, hogy megvédje az illetéktelen hozzáférést.Modellkliens-szerver modell.Kliens-szerver modell.Adatátviteli sebesség Technikailag lassabb, mint a Telnet, de alig érzékelhető a valós használat során.Gyorsabb, mint az SSH a biztonsági protokollok hiánya miatt.Táblázat: SSH vs Telnet

Biztonság

Az SSH biztonságos. Megfelelő titkosítási protokollokkal biztonságosan tartja a kapcsolatot. A Telenet azonban teljesen mentes minden biztonsági intézkedéstől.

Az SSH-ban a kliens és a szerver megbeszélheti a kapcsolat paramétereit, beleértve a végpontok közötti titkosítási algoritmust. Ez lehetővé teszi a beállítást, hogy kizárja a gyenge titkosítási algoritmusokat, és a lehető legbiztonságosabbá tegye az SSH-kapcsolatot.

Miután létrejött a TCP/UDP kapcsolat a kliens és a szerver között, megindul a kísérlet egy biztonságos kapcsolat létrehozására.

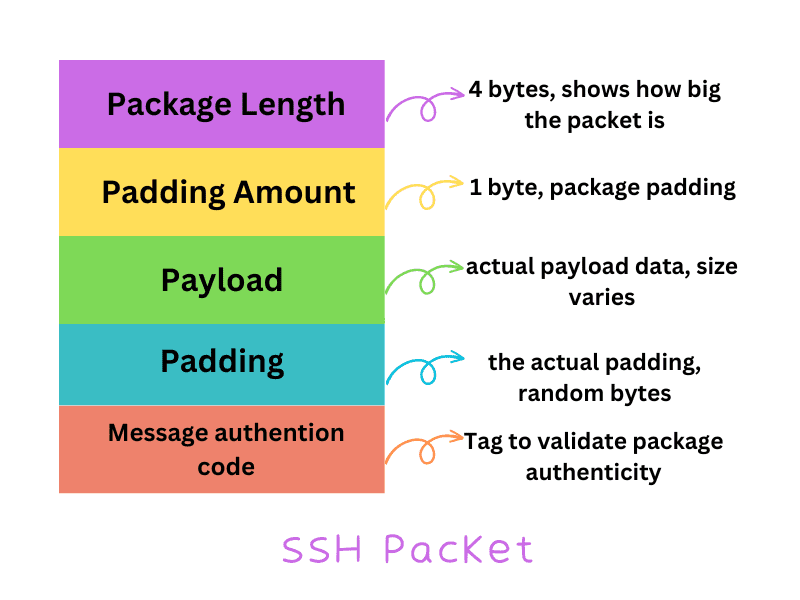

Az SSH-biztonság működésének jobb megértéséhez ismerkedjünk meg az SSH-csomag tartalmával. Egy SSH-csomag öt összetevőből áll, köztük:

- Csomag hossza: 4 bájt; mekkora lesz a csomag

- Kitöltés mennyisége: 1 bájt; mennyi párnázás van a csomagban

- Hasznos teher: a ténylegesen átvitt adat; mérete változó

- Padding: a tényleges padding, és nem a korábban említett MÉRET. Véletlenszerű bájtokból áll a hasznos adatokkal kombinálva a titkosítás érdekében.

- Üzenet hitelesítési kód: A csomag hitelességét ellenőrző címke, amely biztosítja, hogy a csomagadatok ne változzanak.

Amikor az SSH titkosítást valósít meg, csak a csomag hossza és az üzenet hitelesítési kódja olvasható. A kliens és a kiszolgáló egy üzenet-hitelesítési kódon keresztül egyezteti a kapcsolat paramétereit. Ezenkívül az SSH-csomagok különböző tömörítési algoritmusokkal tömöríthetők.

A Telnet nem rendelkezik biztonsággal. Nem biztonságos hitelesítést hajt végre a kliens és a szerver összekapcsolásához. Így minden rosszindulatú szereplő elolvashatja a Telent-csomagot, és veszélyeztetheti a kapcsolatot.

Hitelesítés

Az SSH egy biztonságos protokoll. Nyilvános kulcsú titkosításra támaszkodik az ügyfél és a szerver hitelesítéséhez. Technikai értelemben az SSH aszimmetrikus vagy szimmetrikus kriptográfiai algoritmusokat használhat a nyilvános és privát kulcsok párosítására.

A Telent viszont nem rendelkezik hitelesítési védelemmel. A hitelesítési folyamat a csatlakozás előtt kéri a fiók nevét és jelszavát. Ezenkívül a felhasználónév és a jelszó mindenféle biztonság nélkül kerül elküldésre, így bárki hozzáférhet.

Művelet

Ami a működést illeti, az SSH alapértelmezés szerint a 22-es TCP-porton fut. Másrészt a Telnet a 23-as TCP-portot használja. Tehát használjon SSH- vagy Telnet-protokollt a portszám megadása nélkül. A parancs megpróbál automatikusan csatlakozni a 22-es és 23-as portokhoz.

Ezek a portok azonban jól ismertek, és a hackerek illetéktelen hozzáférésre használhatják őket.

Ennek elkerülése érdekében megváltoztathatja az SSH és Telnet protokollokat a különböző portokon. A legjobb, ha bezárja a közös portokat, és az 1024 és 65535 közötti portokat választja.

A Telentben a parancsok hálózati virtuális terminál (NVT) formátumban kerülnek elküldésre. A Telent szerver képes a formátum fogadására és megértésére. Mint látható, itt nincs titkosítás vagy hitelesítés.

Ami az SSH-t illeti, a kliens-szerver kapcsolat létrejötte után egy munkamenet jön létre és azonosítható a munkamenetkulccsal. Ez a kulcs titkosítja a forgalmat a munkamenet végéig. Ezenkívül a szervernek ellenőriznie kell a klienst. SSH kulcspár generálással csinálja. Az ellenőrzés megtörténtével egy végpontok közötti titkosítási csatorna jön létre a biztonságos adatátvitel érdekében.

Modell

Mind az SSH, mind a Telnet a kliens-szerver modellt használja. Ez nagyszerű, tekintve, hogy a kliens-szerver modell számos előnnyel jár, többek között:

- Vízszintesen méretezhető, ahol a szerver szükség esetén további erőforrásokat adhat hozzá.

- A kliensek optimalizálhatók a megfelelő adatbevitelre

- Megosztja az alkalmazásfeldolgozást a kliens és a szerver között

Sebesség és rezsi

Az SSH és a Telnet valódi megértéséhez meg kell tanulnunk ezek általános hatását. Általában az SSH-nak több rezsije van, mint a Telentnek, de a valós forgatókönyvekben alig észrevehető különbség.

Technikailag a Telnet és az SSH 1 óra csatlakozás vagy 1 GB csatlakozási idő után újrakulcsolja.

Ami a sávszélességet illeti, az SSH több rezsivel rendelkezik, de minimális hatással van a felhasználókra. Ami a kliens és a szerver CPU-ját illeti, az AES szabvány működésének és SSH-kapcsolatokban való megvalósításának köszönhetően minimális a többletterhelés.

Röviden, az SSH-nak és a Telnet-nek nincs vizuális sebessége vagy többletköltsége. Ha azonban technikailag összehasonlítjuk őket, akkor az SSH bizonyos költségeket hordoz a Telnet felett.

SSH és Telnet használati esetek

Ebben a részben megvizsgálunk néhány SSH és Telnet használati esetet.

SSH használati esetek

Az SSH használati esetei a következők:

- Parancsok távoli végrehajtása

- Biztonságos hozzáférés a távoli gép erőforrásaihoz

- Fájlok átvitele távolról

- Szoftverfrissítések kézbesítése távolról

- Állítsa be az automatikus fájlátvitelt vagy végezzen kézi átvitelt

Telnet használati esetek

A Telnet használati esetei a következők:

- SSH hibaelhárítás

- FTP, SMTP és webszerverek hibaelhárítása.

- Ellenőrizze, hogy egy port nyitva van-e vagy sem

- Megbízható internetes hálózatok elérése.

Utolsó gondolatok: melyik a jobb?

Az SSH jobb. Ez egy modern és frissített hálózati protokoll, amely biztonságossá teszi a távoli hozzáférést. Eddig nem találtak benne biztonsági rést. Ezenkívül könnyen használható és beállítható.

A Telnet viszont kecsesen esett. Most már majdnem 50 éves. A jelenlegi helyzetekben azonban továbbra is hasznos, és használhatja az SSH hibaelhárítására vagy annak ellenőrzésére, hogy nyitva van-e egy port. A rendszergazdák a Telnet segítségével elháríthatják a legtöbb hálózati problémát.