Beste Netzwerkverzeichnisdienste und Überwachungstools

Grundlagen von Verzeichnissen in der Netzwerktechnik

In der Welt der Computertechnik ist der Begriff "Verzeichnis" vielseitig einsetzbar und kann unterschiedliche Bedeutungen haben. Im Netzwerkbereich bezieht sich "Verzeichnis" in der Regel auf Benutzerdaten und eine Sammlung von Ressourcen, die im Netzwerk erreichbar sind.

Im Wesentlichen unterscheidet man zwei Hauptkategorien von Verzeichnissen: Solche, die Personen auflisten, und solche, die Geräte erfassen. In diesem Artikel werden wir uns näher mit den verschiedenen Arten von Verzeichnissystemen befassen, die heutzutage üblicherweise in Netzwerken zum Einsatz kommen.

Speicherformate für Verzeichnisse

Jegliche Sammlung von Daten lässt sich auf einem Computer entweder als Datei oder in Form einer Datenbank speichern. Während frühe Verzeichnissysteme dateibasiert waren, hat die Entwicklung von Datenbankmanagementsystemen die Datenbankoption als effizientere Lösung etabliert. Datenbanken erlauben schnellere und einfachere Suchvorgänge, und Abfragesprachen wie SQL ermöglichen die Einbeziehung von booleschen Operatoren (AND, OR, NOT, DIVIDE, TIMES, SELECT, PROJECT) in die Suche.

Zugriffsmethoden auf Verzeichnisse

Die Nutzung eines Verzeichnissystems, das auf einem frei zugänglichen Protokoll basiert, ist die empfehlenswerte Wahl gegenüber proprietären Systemen mit eigenen Kommunikationsformaten. Verzeichnisdienste benötigen grundlegend zwei Komponenten: einen Client und einen Server. Der Server ist die Software, die die Datenbank beherbergt und den Zugriff auf die Daten verwaltet. Der Client ist meist in einer Schnittstelle integriert, die entweder die abgerufenen Daten anzeigt, Änderungen an diesen ermöglicht oder Aktionen in Abhängigkeit der empfangenen Informationen ausführt.

Wenn Sie sich für ein Verzeichnissystem mit universellen Protokollen entscheiden, profitieren Sie von der Möglichkeit, Client- und Serversysteme unterschiedlicher Anbieter miteinander zu kombinieren, da die Interoperabilität garantiert ist. Zudem können die in Netzwerkverzeichnissen enthaltenen Informationen von Überwachungs- und Berichtstools wie Intrusion Detection Systems (IDS) genutzt werden. Die Implementierung eines Verzeichnismanagers, der gängige Protokolle verwendet, sichert den Zugriff dieser Überwachungs- und Steuerungspakete auf die gespeicherten Informationen.

Lightweight Directory Access Protocol (LDAP)

LDAP ist ein weit verbreitetes Dienstprotokoll, das als Zugriffsmechanismus für eine Vielzahl von Netzwerkverzeichnissen dient. Viele der unten aufgeführten Netzwerkverzeichnissysteme setzen LDAP-Verfahren ein.

Da es sich um ein Protokoll und nicht um eine Software handelt, kann LDAP nicht direkt erworben und installiert werden. Stattdessen erwerben Sie ein Programm, das die LDAP-Regeln implementiert. Ein Protokoll legt Standards und Vorgehensweisen fest, die ein bestimmtes Ziel erreichen, unabhängig vom Betriebssystem. Dies ermöglicht die Entwicklung von LDAP-Implementierungen für Windows, Linux, Unix und andere Betriebssysteme.

Ein entscheidendes Element der LDAP-Definition ist die Festlegung einer Befehlssprache, die die Kommunikation zwischen Clients und dem LDAP-Server ermöglicht. Da der Standard öffentlich zugänglich ist, kann er von jedem zur Entwicklung von Anwendungen genutzt werden, die mit einem LDAP-Server interagieren. LDAP ist sowohl in kommerzieller Software als auch in benutzerdefinierten internen Programmen integrierbar, was LDAP zum De-facto-Standard für den Betrieb von Verzeichnisdiensten macht.

LDAP wird auch von allen Domain Name Service (DNS)-Servern verwendet, was bedeutet, dass Sie LDAP-Systeme wahrscheinlich unbemerkt regelmäßig in Ihrem Netzwerk nutzen.

OpenLDAP

OpenLDAP, wie der Name schon sagt, stellt die reinste Implementierung des LDAP-Systems dar. Es handelt sich um eine Bibliothek von Prozeduren, die in andere Programme integriert werden kann. OpenLDAP ist ein Open-Source-Projekt, dessen Quellcode für jedermann frei zugänglich ist. Das OpenLDAP-Projekt stellt den Code auch als Java-Bibliotheken zur Verfügung, wodurch der Zugriff über grafische Benutzeroberflächen auf jedem Betriebssystem ermöglicht wird.

Da es sich um eine Codebibliothek handelt, implementieren nur wenige Netzwerkadministratoren OpenLDAP-Verfahren direkt. Stattdessen sollten Sie nach kommerziellen Anwendungen suchen, die die Nutzung von OpenLDAP angeben.

Active Directory

Microsofts Active Directory ist ein bahnbrechendes Benutzerverwaltungssystem für Windows, das 1999 entwickelt wurde und bis heute weit verbreitet ist.

Active Directory verwaltet eine Liste autorisierter Benutzer für ein Netzwerk und kategorisiert diese nach Berechtigungsstufen, wodurch Benutzer mit Administratorrechten höhere Zugriffsberechtigungen erhalten. Zusätzlich prüft Active Directory die Rechte der Computer im Netzwerk, wodurch nur autorisierte Geräte sich mit dem Netzwerk verbinden und nur autorisierte Benutzer sich an diesen Computern anmelden können. Der Zugriff auf bestimmte Geräte kann für bestimmte Benutzergruppen gesperrt werden, und der Zugriff auf bestimmte Anwendungen kann Administratoren vorbehalten bleiben.

Die Einschränkung von Active Directory ist die Beschränkung auf die Integration mit anderen Microsoft-Produkten, was die Nutzung unter Linux verhindert. Außerdem kann Active Directory den Zugriff auf Nicht-Microsoft-Produktivitätssuiten wie Google Docs nicht steuern. Die zunehmende Anzahl erfolgreicher konkurrierender Dienste und Cloud-basierter Systeme reduziert die Anwendbarkeit von Active Directory.

Novell Directory Services (NDS)

Das NDS-System wurde entwickelt, um Verzeichnisdienste für Novell Netware-Netzwerke bereitzustellen, kann aber auch in Netzwerken ohne Netware eingesetzt werden. Die Software kann unter Windows, Sun Solaris und IBM OS/390 ausgeführt werden. NDS war eine frühe Implementierung von LDAP und wurde zum Maßstab für andere Verzeichnisdienste. Insbesondere die Verwendung von LDAP war richtungsweisend für spätere Entwicklungen wie Active Directory.

Zugriffskontrollliste (ACL)

ACL ist ein konkurrierendes Zugriffsverwaltungssystem zu LDAP. Trotz geringerer Verbreitung als LDAP ist ACL ein bekanntes System, das als zuverlässiger Authentifizierungsdienst gilt.

ACL basiert auf einem Datenspeicherformat, das einen Baum von Attributen erstellt. Eine zu schützende Ressource wird als "Objekt" bezeichnet. Jedem Objekt wird eine Liste mit zugelassenen Benutzern zugeordnet, und je nach Art des Objekts werden jedem Benutzer Berechtigungen zugewiesen.

ACL kann für den Dateizugriff oder Netzwerkzugriff angewendet werden. Netzwerkbasierte ACLs sind nützlich für Intrusion Prevention Systems (IPS), da sie den Zugriff auf bestimmte Hostadressen steuern und sogar den Zugriff auf Ports selektiv blockieren können. Die in ACL dokumentierten Zugriffsrechte werden in Netzwerken auf Switches und Routern implementiert.

Moderne ACLs verwenden SQL-Datenbanken für die Speicherung von Berechtigungen anstelle von Dateien. Diese Entwicklung hat es ACL ermöglicht, sich über die reine Benutzerzugriffskontrolle hinaus zur Verwaltung von Benutzergruppen zu entwickeln. Dies vereinfacht die Verwaltung von Zugriffsrechten, insbesondere in Netzwerken, in denen ACL für jeden Benutzer zahlreiche Einträge erstellen muss, um den Zugriff auf grundlegende Ressourcen zu gewähren.

Identitäts- und Zugriffsverwaltungslösungen (IAM)

Bei der Untersuchung von Benutzerauthentifizierungssystemen stoßen Sie möglicherweise auf den Begriff Identitäts- und Zugriffsverwaltungslösungen oder IAMs. Dieser Begriff beschreibt eine umfassendere Lösung für die Benutzerauthentifizierung als nur ein Verzeichnisdienst. Verzeichnisse bilden das Herzstück jedes IAM, auch wenn mehrere Verzeichnisse im Einsatz sind. Wenn Sie auf der Suche nach Zugangs- und Authentifizierungssystemen sind, suchen Sie nach Tools, die einen breiteren Aufgabenbereich als nur die Verzeichnisverwaltung abdecken. Im Kern von IAM muss jedoch ein Verzeichnisdienst mit einem offenen Protokoll wie LDAP implementiert sein, damit der Verzeichniszugriff für andere Überwachungsanwendungen verfügbar ist.

Vorschläge für Netzwerkverzeichnisdienste

Im Folgenden finden Sie Vorschläge für Anwendungen, die Sie als spezielle Verzeichnisdienste in Ihrem Netzwerk ausprobieren könnten. Beachten Sie, dass auch andere Anwendungen, die Sie regelmäßig nutzen, wie Webserver oder IP-Adressmanager, Verzeichnisdienste integrieren.

JumpCloud-DaaS

Das Kürzel „DaaS“ steht für „Directory as a Service“ und ist analog zum Begriff „Software as a Service“ (SaaS) zu verstehen. JumpCloud ist ein Cloud-basierter Onlinedienst, der einen Verzeichnisserver über das Internet bereitstellt.

JumpCloud ist ein kostenpflichtiges Produkt, das Active Directory implementiert. Die Funktionen von Active Directory werden durch die Emulation einer LDAP-Implementierung für Unix- und Linux-Systeme auf diese Betriebssysteme erweitert. JumpCloud ermöglicht so die Nutzung von Active Directory für alle Ihre Ressourcen, auch für Nicht-Microsoft-Produkte. JumpCloud DaaS ist bis zu 10 Benutzern kostenlos nutzbar.

Sicherheitsdienste über das Internet zu betreiben, birgt zusätzliche Risiken, wie z.B. eine mögliche Fehlerquelle oder das Abfangen von Daten durch Hacker. JumpCloud verschlüsselt jedoch die gesamte Kommunikation zwischen Client und dem Server am Remote-Standort.

Die Bereitstellung von AD im Web ist eine interessante Lösung für Unternehmen, die nicht viele Ressourcen vor Ort nutzen, aber auf Cloud-Server und SaaS für Benutzeranwendungen setzen. Dieses Modell ist auch interessant für Unternehmen mit vielen Mitarbeitern im Homeoffice oder mit Mitarbeitern, die häufig vor Ort beim Kunden arbeiten.

JumpCloud DaaS ist ein Beispiel dafür, wie traditionelle standortbasierte Anwendungen einfach auf Remote-Server angepasst werden können und wie es für ein Unternehmen nie zu spät ist, die Funktionalität etablierter Dienste zu überarbeiten oder zu erweitern.

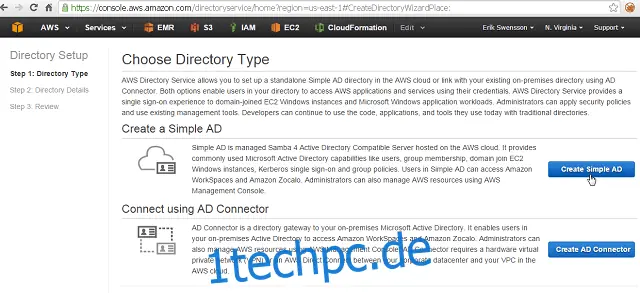

AWS-Verzeichnisdienst

Der Amazon Web Service bietet eine Alternative zu JumpCloud DaaS, indem es eine weitere Cloud-basierte Active Directory-Implementierung bereitstellt. Sie können diesen Verzeichnisdienst als Ihre aktuelle Vor-Ort-Lösung verwenden oder ihn zur Migration Ihrer Speicher- und Softwareinfrastruktur zu anderen AWS-Diensten einsetzen.

Im Gegensatz zu JumpCloud erweitert der AWS Directory Service die Funktionen von Active Directory nicht auf Unix und Linux, sondern bietet eine reine Microsoft Active Directory-Implementierung in der Cloud.

Der AWS Directory Service ist nicht kostenlos, aber das Preismodell ist skalierbar und basiert auf einem Stundentarif für zwei Domains. Für jede zusätzliche Domain wird ein geringerer Tarif berechnet. Sie können den Dienst 30 Tage lang kostenlos testen.

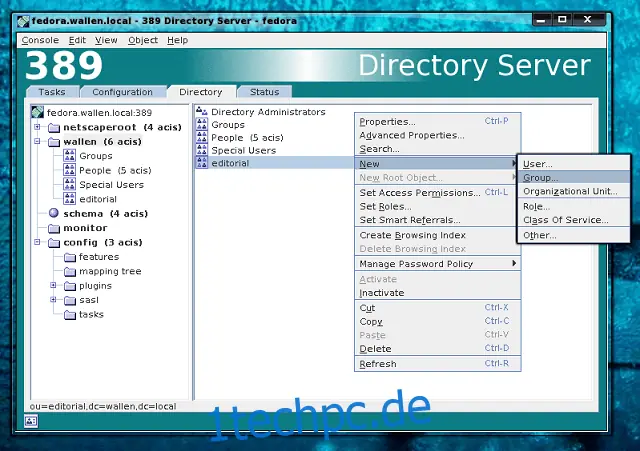

389 Verzeichnisserver

Der 389 Directory Server beschreibt sich selbst als Software, die „durch den Einsatz in der realen Welt gehärtet“ wurde. Dieses Open-Source-Projekt ist ein Produkt ohne Schnickschnack. Wenn Sie damit einverstanden sind, die Programme selbst zu kompilieren und nichts dagegen haben, den Code zu durchsuchen, wird dieses Verzeichnissystem Sie begeistern. Das Paket enthält ein GUI-Frontend für Gnome-Umgebungen, um Ihnen eine einfache Point-and-Click-Bedienung zu ermöglichen.

Der 389 Directory Server ist für Linux verfügbar und kann kostenlos verwendet werden. Die Prozeduren des Dienstes sind nach den LDAP-Standards geschrieben, was ihn wie Active Directory für Linux erscheinen lässt.

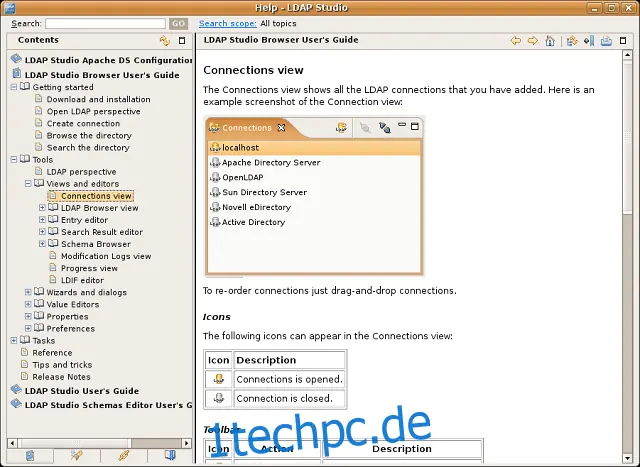

Apache-Verzeichnis

Wenn Sie eine Website betreiben, ist es wahrscheinlich, dass Sie auch den Apache Web Server nutzen. Apache Directory ist eine kostenlose LDAP-Implementierung, die von derselben Organisation verwaltet wird. Es gibt keine strikte Interoperabilität zwischen Apache Directory und Apache Web Server - es sind zwei unterschiedliche Produkte. Die Tatsache, dass Sie sich auf das Webserver-Paket von Apache verlassen, sollte Ihnen jedoch das Vertrauen geben, das kostenlos nutzbare Apache-Verzeichnis auszuprobieren.

Sie müssen zwei Softwarekomponenten herunterladen und installieren, um eine vollständige Apache Directory-Implementierung zu erhalten. Beide sind jedoch vollständig mit LDAP kompatibel, sodass Sie beide durch eine andere Anwendung ersetzen können, solange diese ebenfalls LDAP-basiert ist. Das Servermodul heißt Apache DirectoryDS und der Client heißt Apache Directory Studio. Mit dem Client-Paket können Sie auf dem Server gespeicherte Verzeichniseinträge anzeigen und ändern. Sowohl Client als auch Server sind kostenlos und laufen unter Windows, Unix, Linux und Mac OS.

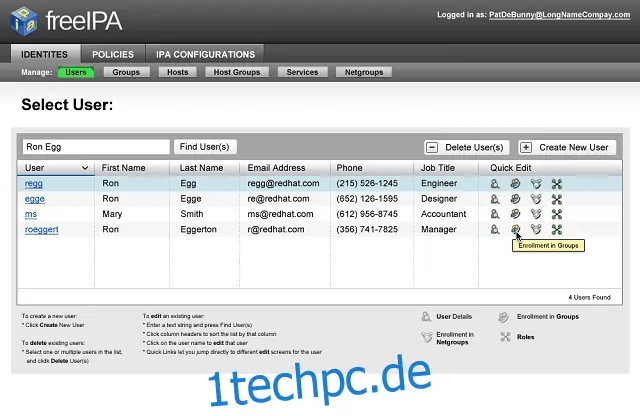

FreeIPA

Sie haben bereits etwas über Identitätsverwaltungssysteme (IMS) gelesen, und FreeIPA ist in dieser Liste der Verzeichnisdienste, die Sie ausprobieren sollten, enthalten, da es ein gutes Beispiel für ein IMS ist. Sie müssen sich keine Sorgen machen, Geld zu verschwenden, wenn Sie dieses Dienstprogramm ausprobieren, da es kostenlos genutzt werden kann.

„IPA“ steht für Identity, Policy und Audit. Diese drei Prioritäten umfassen die Authentifizierungsprozesse, die Sie für Ihr Netzwerk und alle Ihre IT-Ressourcen benötigen. Wie bereits erwähnt, sind Verzeichnisdienste Teil von IMS-Systemen. Im Fall von FreeIPA wird die Verzeichnisserverkomponente von 389 Directory Server bereitgestellt. Sie können also 389 Directory Server installieren, um eine LDAP-Implementierung zu erhalten, oder Ihre Authentifizierungsdienste und Zugriffskontrolle erweitern, indem Sie sich für ein vollständiges IMS mit FreeIPA entscheiden.

FreeIPA ist ein Open-Source-Projekt, sodass Sie den Code untersuchen können, um sicherzustellen, dass keine versteckten Datenerhebungsprozesse vorhanden sind. Der Dienst bietet Ihnen Optionen für die Authentifizierungsmethoden, die Sie innerhalb des IMS-Frameworks implementieren – Kerberos ist eine gute kostenlose Open-Source-Option für die IMS-Aufgaben.

Dieses IMS läuft unter Unix oder Linux. Es ist jedoch auch in der Lage, Windows-Systeme zu überwachen, und kann auch auf der Unix-kompatiblen Mac OS-Umgebung installiert und überwacht werden. FreeIPA kombiniert bereits vorhandene Technologien, darunter Apache HTTP Server und Python-Programmier-APIs, um ein vollständiges IMS zu gewährleisten, das auf Komponenten basiert, die sich in der Praxis bewährt haben.

Überwachung des Netzwerkverzeichnisses

Der Vorteil der Verwendung eines bekannten Verzeichnisdienstes besteht darin, dass viele Systemüberwachungsanwendungen die Informationen aus Ihren Ressourcenzugriffskontrolldatensätzen nutzen können, um Ihr Netzwerk und seine Dienste umfassend zu verwalten und zu steuern.

Es gibt eine Reihe sehr nützlicher Netzwerküberwachungssysteme, die Verzeichnisdaten nutzen, um Ihnen die volle Kontrolle über die Aktivitäten in Ihrem Netzwerk zu geben. Hier sind die wichtigsten:

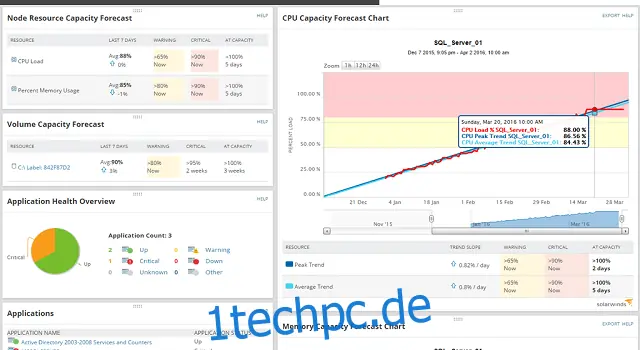

SolarWinds Server and Application Monitor (KOSTENLOSE TESTVERSION)

SolarWinds-Produkte laufen auf Windows Server, weshalb keine Kompatibilitätsprobleme mit Active Directory zu erwarten sind. SolarWinds hat, als Überwachungssystem für Windows-Umgebungen, die Active Directory-Überwachung in dieses Tool integriert. Die AD-Einträge in Ihrem Netzwerk ermöglichen es dem Monitor, die Serverauslastung nach Benutzeranforderungen zu kennzeichnen und diese Aktivität auch über das Netzwerk zu verfolgen, wenn Sie zusätzlich den NetFlow Traffic Analyzer und den User Device Tracker des Unternehmens installiert haben.

SolarWinds bietet eine Reihe von Dienstprogrammen zur Ressourcenüberwachung, die alle auf einer gemeinsamen Plattform namens Orion basieren. Dies ermöglicht die Interaktion jedes installierten Moduls mit anderen SolarWinds-Produkten auf Ihrem Server. Das PerfStack-Modul des Server- und Anwendungsmonitors ist am effektivsten, wenn auch Netzwerkmonitore wie der SolarWinds Network Performance Monitor installiert sind. Dies liegt daran, dass PerfStack alle Ebenen des Service-Stacks gemeinsam anzeigt und Ihnen so hilft, Leistungsprobleme schnell zu lokalisieren.

Der User Device Tracker nutzt die Informationen aus Active Directory, um die anderen Monitore der Suite über den Ursprung der Ressourcenlast zu informieren. Der Tracker hilft Ihnen, Sicherheitsverletzungen zu erkennen, und der Network Performance Monitor und NetFlow Traffic Analyzer zeigen Ihnen übermäßigen Datenverkehr an, der auf Eindringlingsaktivitäten hindeuten kann. Sie können alle diese SolarWinds-Produkte 30 Tage lang kostenlos testen.

PRTG-Netzwerkmonitor

PRTG ist ein einheitlicher Netzwerk-, Server- und Anwendungsmonitor. Mit diesem Tool können Sie es so umfangreich oder eingeschränkt implementieren, wie Sie möchten, da sein Umfang vollständig anpassbar ist. Das PRTG-System besteht aus Hunderten von Sensoren. Jeder Sensor muss aktiviert werden, sodass alle Funktionen des Systems inaktiv bleiben, solange sie nicht von Ihnen eingerichtet wurden. Ein Sensor konzentriert sich auf einen Aspekt Ihrer Netzwerkdienste oder auf eine Ressource. So gibt es beispielsweise einen Ping-Sensor zur Verkehrsüberwachung und auch eine Reihe von Sensoren, die Ihre LDAP-Verzeichnisse für Informationen nutzen.

Paessler berechnet keine Gebühren für PRTG, solange Sie nur bis zu 100 Sensoren aktivieren. Sie können das Tool also einfach als Active Directory-Monitor verwenden. Während Sie Ihre AD-Aktivitäten überwachen, haben Sie im Rahmen dieses kostenlosen Serviceangebots auch die Möglichkeit, andere Aktivitäten in Ihrem Netzwerk zu überwachen. Sie können die SNMP- und NetFlow-Sensoren aktivieren, um Feedback zum Netzwerkverkehr zu erhalten, oder Port-Monitore oder Serverstatussensoren aktivieren.

Wenn Sie mehr als 100 Sensoren nutzen möchten, können Sie PRTG 30 Tage lang kostenlos testen. PRTG wird in der Windows Server-Umgebung installiert.

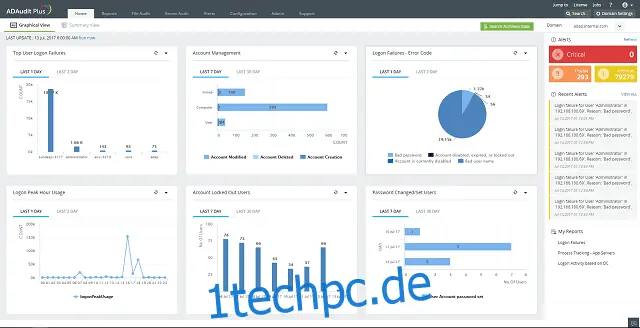

ManageEngine ADAudit Plus

ManageEngine bietet eine Reihe von hervorragenden Ressourcenmonitoren, die unter Windows oder Linux ausgeführt werden können. Speziell für die Active Directory-Überwachung bietet ManageEngine eine Reihe von Tools, darunter ADAudit Plus. Dieses Tool unterstützt Sie bei der Verwaltung von AD über die ManageEngine-Oberfläche und verfolgt alle Benutzeraktivitäten, einschließlich An- und Abmeldung. Dies hilft Ihnen, unlogische Benutzeraktivitäten und übermäßige Anmeldeversuche zu erkennen, die auf das Vorhandensein eines Eindringlings hindeuten können.

ADAudit Plus ist umfangreich ausgestattet mit Tracking- und Berichtsfunktionen. Sie erhalten eine kostenlose 30-Tage-Testversion. Wenn Sie nach der Testphase nicht zahlen möchten, können Sie die kostenlose Version dieses ManageEngine-Tools nutzen. ManageEngine bietet eine Reihe kostenloser Active Directory-Tools, darunter das Active Directory-Abfragetool, den CSV-Generator zum Extrahieren von AD-Einträgen, den Last Logon Reporter und den AD Replication Manager.

Schlussfolgerung

Sie haben eine Vielzahl von Möglichkeiten, wenn Sie sich mit der Suche nach Netzwerkverzeichnisdiensten beschäftigen. Hoffentlich hat Ihnen dieser Leitfaden einen Ausgangspunkt für Ihre Suche gegeben.

Nutzen Sie eines der in diesem Artikel erwähnten Dienstprogramme? Oder bevorzugen Sie ein Tool, das hier nicht behandelt wurde? Teilen Sie Ihr Wissen mit der Community, indem Sie eine Nachricht im Kommentarbereich hinterlassen.