Az elosztott szolgáltatásmegtagadási (DDoS) támadás a szolgáltatásmegtagadási (DoS) támadás egy alosztálya, amely hamis forgalommal borítja el a célzott hálózatot, webhelyet és szervert, hogy megzavarja a normál forgalmat. Általában a támadások véletlenszerűek, és a célpontot a DDoS online támadási eszköz automatikusan választja ki, de az online DDoS támadások is célozhatók egy adott hálózatra, webhelyre és szerverre. Az ebben a blogban közölt összes információ tisztán oktatási jellegű, nem támogatunk semmilyen illegális rosszindulatú online tevékenységet. A DDoS támadások a világ legtöbb országában illegálisak, és az Egyesült Államokban akár 10 évre is bebörtönözhetik, ha bűnösnek találják.

Tartalomjegyzék

A legjobb ingyenes online DDoS támadási eszköz

A DDoS támadás jó és rossz dolgokra is használható. Leginkább hírszerzési célokra használják a hackerek, hogy megzavarják az áldozat szervereit vagy szolgáltatásait. Rengeteg eszköz áll rendelkezésre a DDoS támadások online végrehajtásához.

Az alábbiakban felsoroljuk a letölthető legjobb ingyenes DDoS-eszközöket és azok funkcióit.

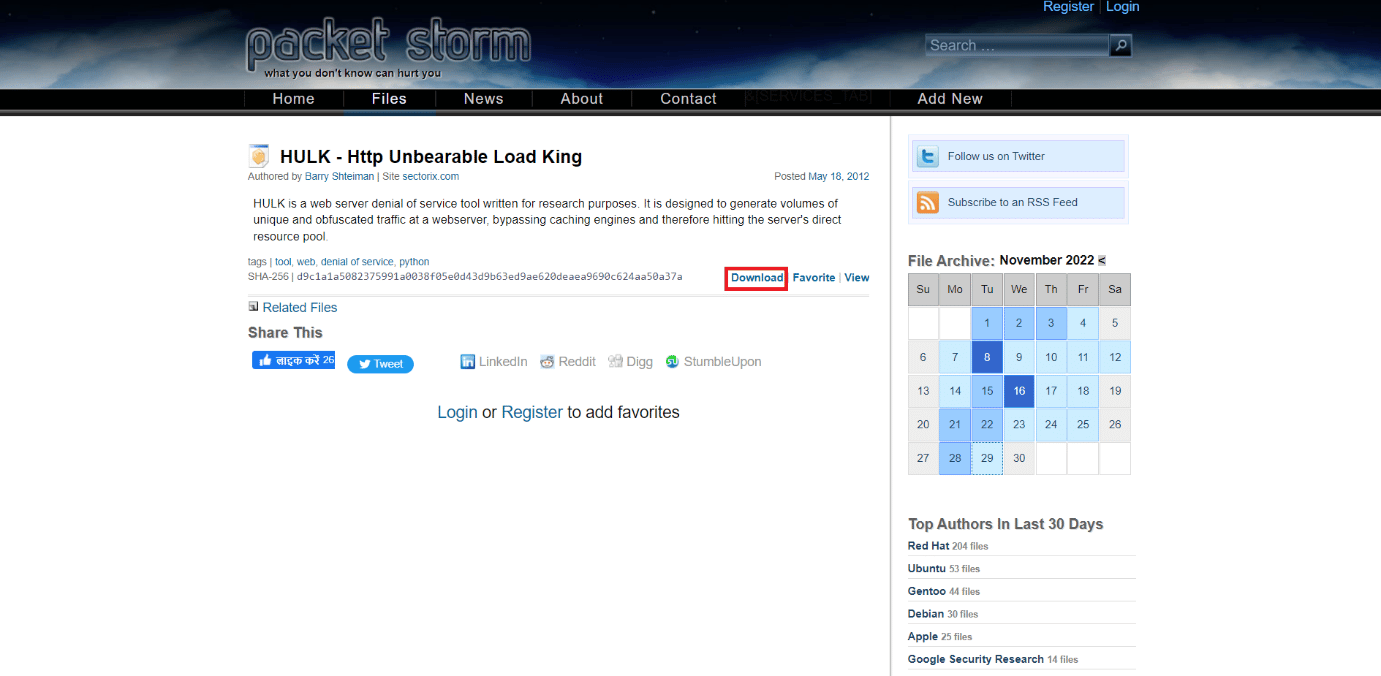

1. HULK (HTTP Unbearable Load King)

Ez az eszköz homályos és egyedi forgalmat küld egy webszervernek. Ez egy szolgáltatásmegtagadási támadási eszköz, de az általa küldött forgalom blokkolható, és előfordulhat, hogy a támadó nem teljesen névtelen. HULK azt állítja, hogy csak kutatási célokra hozták létre, bár nem csak kutatási célokra használható.

Jellemzők:

- Nagy mennyiségű egyedi forgalom generálódik a megcélzott webszerver felé.

-

Nehezebb felismerni, de nem lehetetlen.

- Közvetlenül eléri a szerver erőforráskészletét a gyorsítótár-motor megkerülésével.

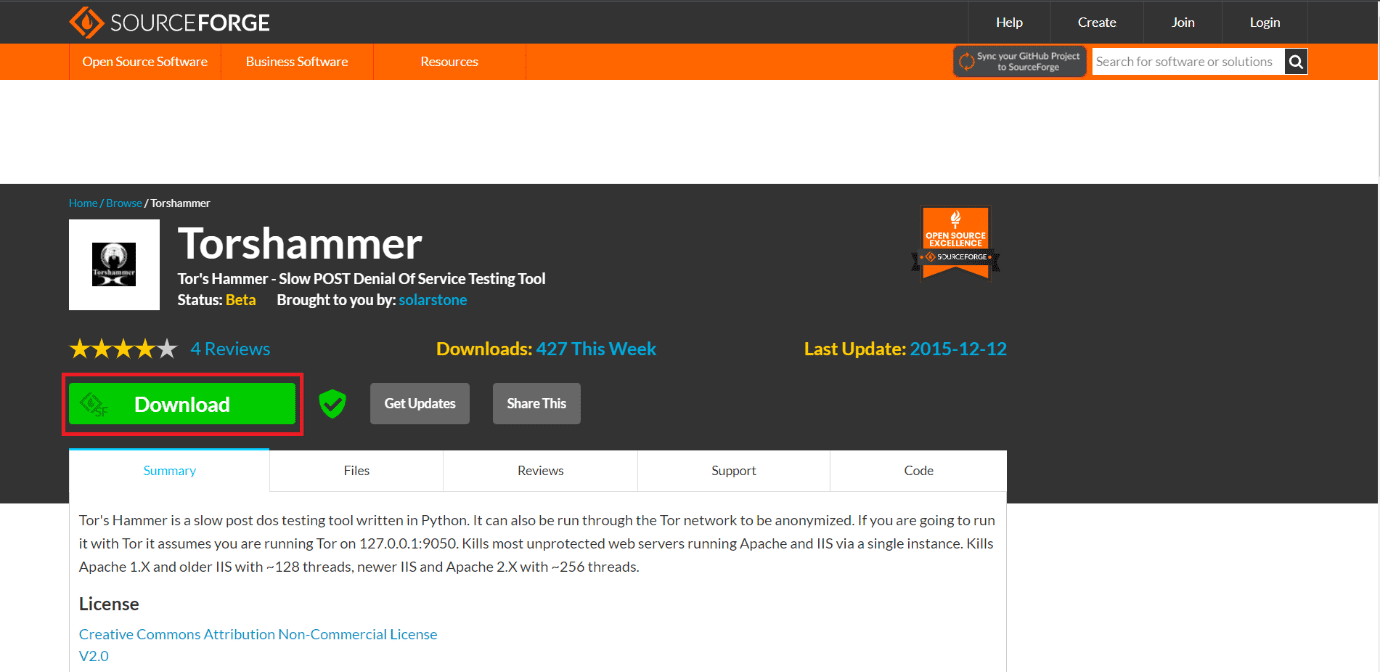

2. Tor kalapácsa

A legjobb, ha a Tor hálózattal használja, hogy azonosítatlan maradjon DDoS támadás közben. A Tor hálózattal való használathoz használja ezt a 127.0.0.1:9050-et. Tor’s Hammer tesztelési célokra készült, de használható lassú utótámadásra. A Tor’s Hammer segítségével a felhasználó megtámadhatja az IIS és az Apache szervereket.

Jellemzők:

- Névtelen támadásokra specializálódott.

- Arra is használják, hogy tolltesztelők demotámadásokat hajtsanak végre biztonsági struktúrák ellen.

- Az OSI modell 7. szintjén működik.

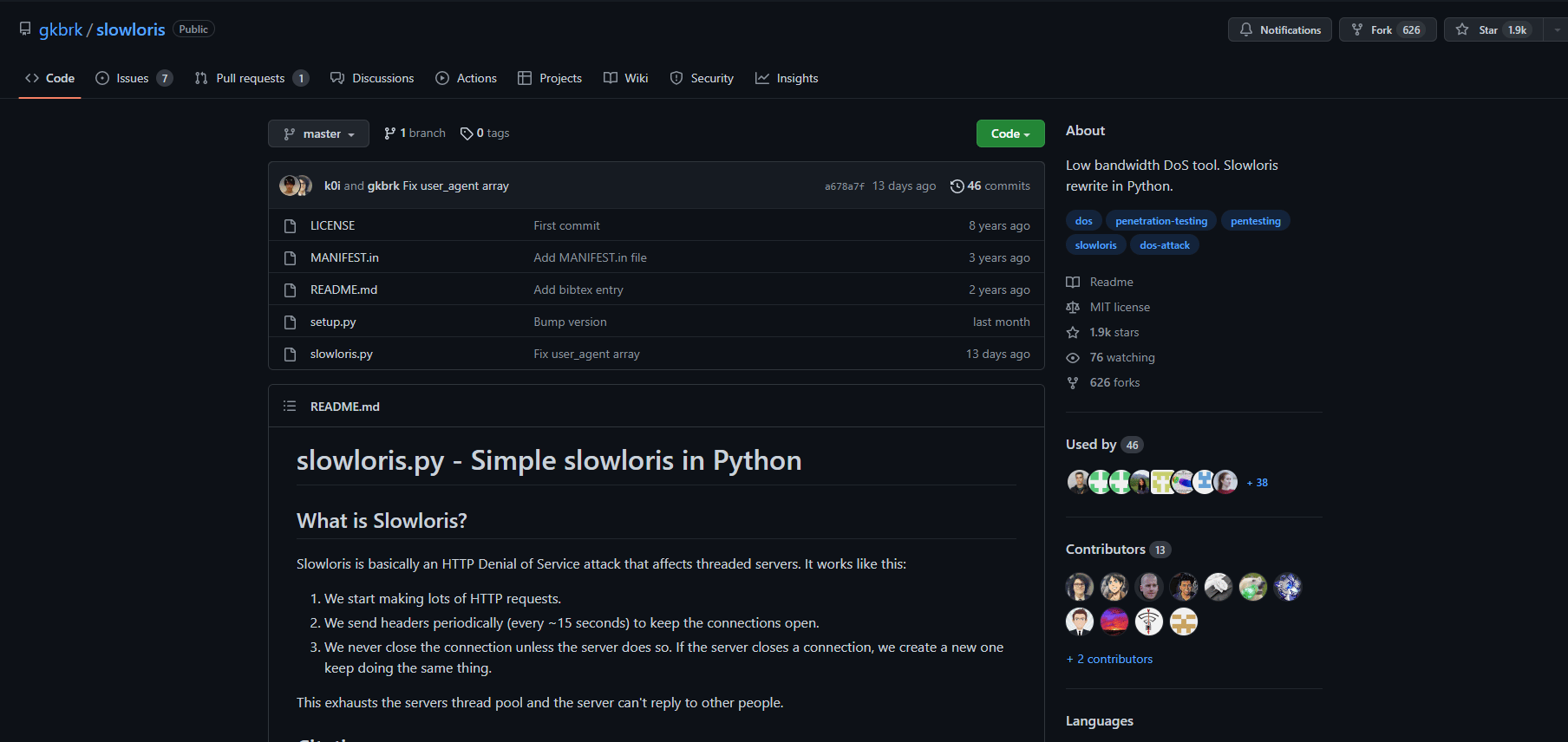

3. Slowloris

Slowloris egy réteges alkalmazás, amely részleges HTTP-kérésekkel támadja meg a szálas szervereket a megcélzott webszerver és egyetlen számítógép közötti kapcsolatok megnyitására, majd a kapcsolatok hosszabb ideig nyitva maradnak, hogy megtöltsék és lelassítsák a célkiszolgálókat forgalommal.

Jellemzők:

- Támadásokat hajthat végre legitim HTTP kérések küldésével.

- Megtarthatja a kapcsolatot az áldozat szerverrel, ameddig szükséges.

- Minimális sávszélességet igényel a megcélzott webszerveren.

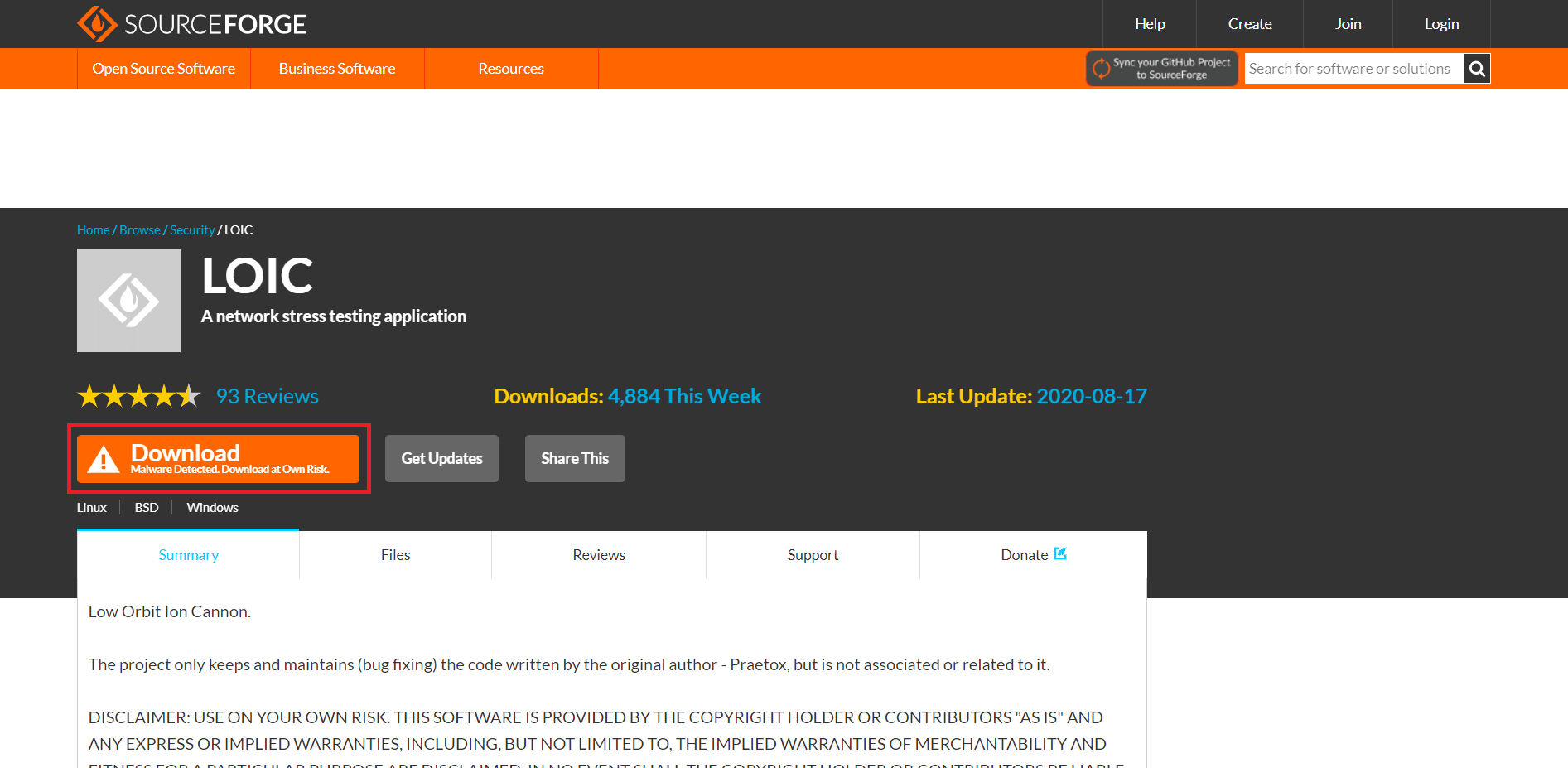

4. LOIC (alacsony pályás ionágyú)

LOIC vagy Low Orbit Ion Cannon egy népszerű eszköz és az egyik legjobb online DDoS támadási eszköz. A felület nagyon könnyen használható, a LOIC HTTP, UDP és TCP kéréseket küld a szervereknek. Másodperceken belül hatásos, a megcélzott webhely a támadás megindításától számított másodperceken belül leáll, de még a proxyszerver használata után sem rejti el az Ön IP-címét.

Jellemzők:

- Főleg a kis szerverek támadására használják.

- Elérhető Linuxon, Windowson és Androidon.

- Könnyen használható, néhány lépés a támadás indításához.

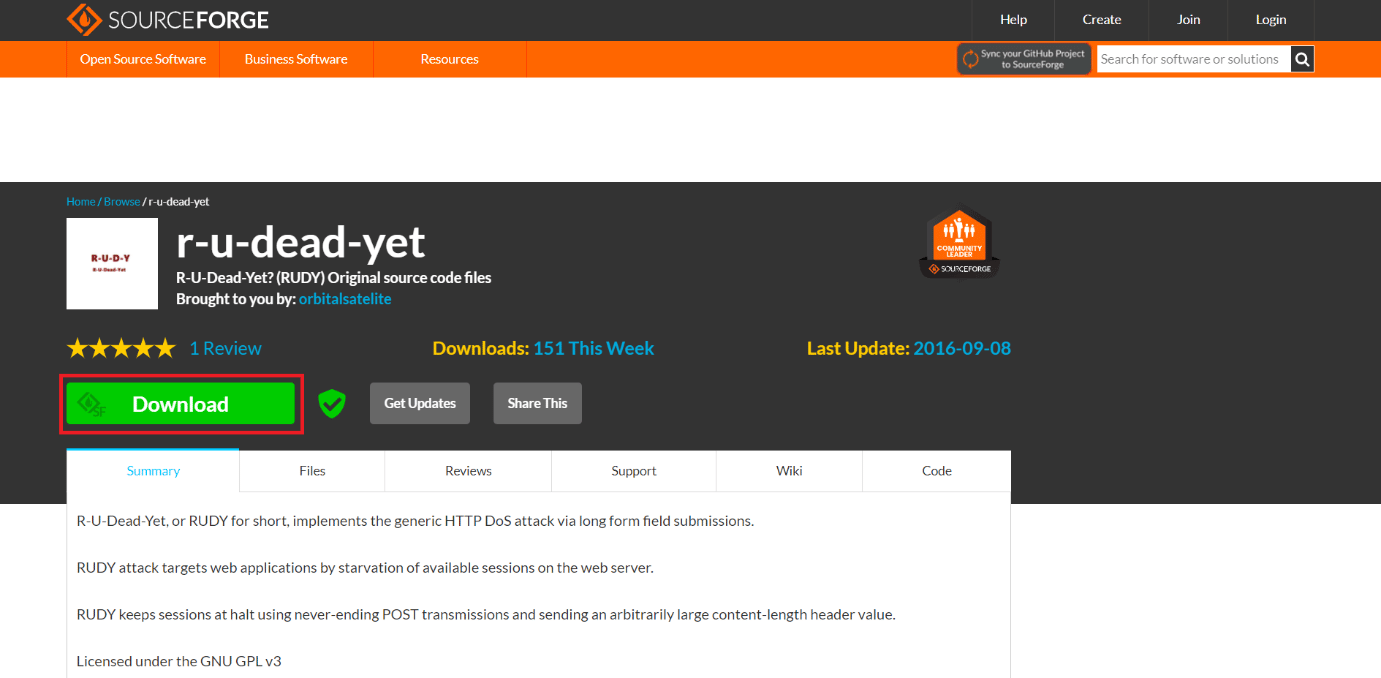

5. RUDY (RU-Dead-Yet)

RUDY automatikusan böngészi a célzott DDoS webhelyet, és megkeresi a beágyazott webes űrlapokat. Csak rövid, lassú sebességű, 7-es rétegű DDoS-támadásokat hajt végre, amelyeket hosszú formájú mezőbeküldések használatával hajtanak végre, amelyek alacsony és lassú forgalmat generálnak.

Jellemzők:

- Nehéz észlelni.

-

Interaktív konzolmenü.

- Lassú ütemben működik.

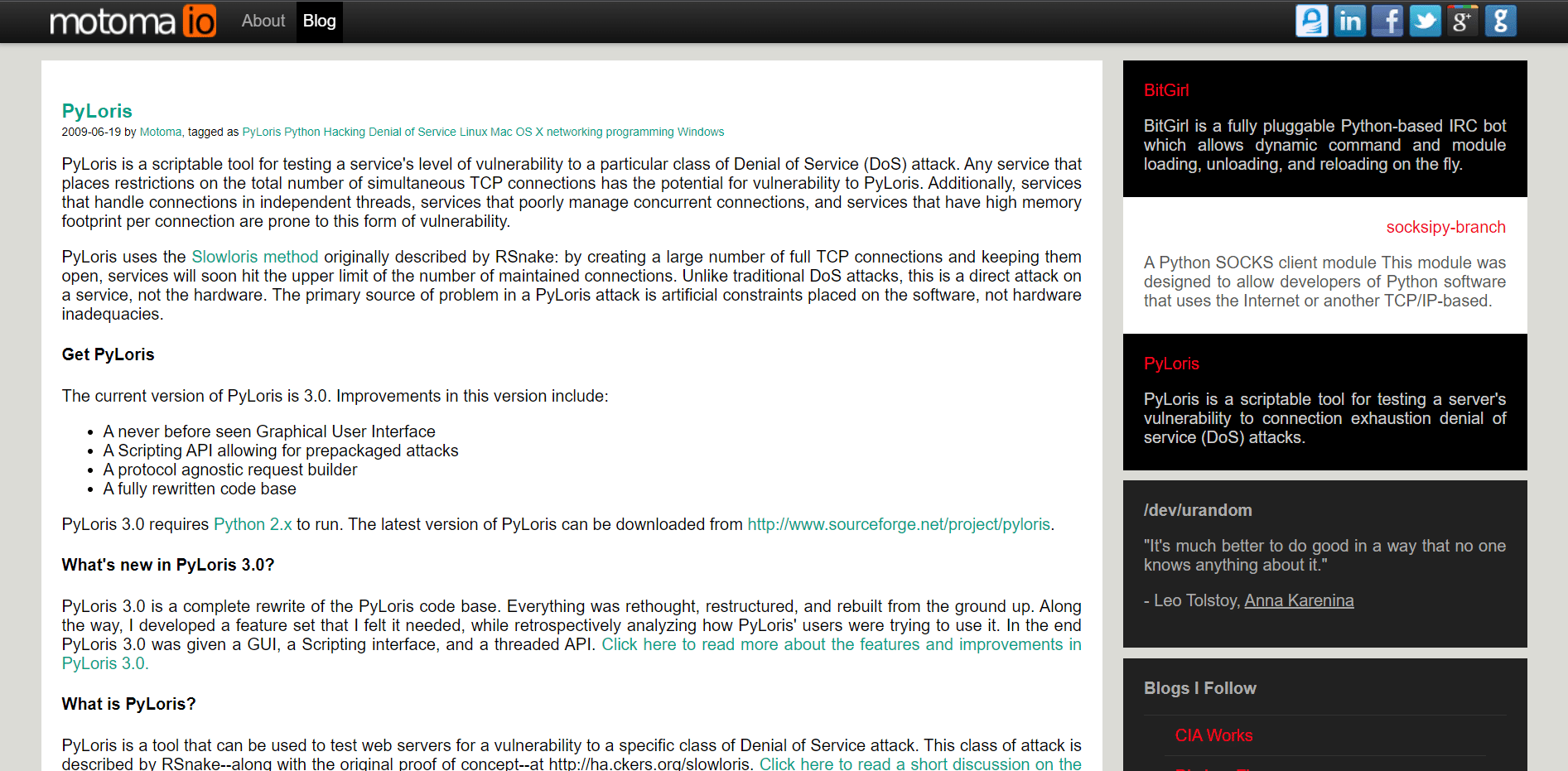

6. PyLoris

PyLoris egy olyan eszköz, amellyel tesztelhető a szerver sebezhetősége a kapcsolat kimerülésével szemben az egyidejű TCP-kapcsolatok teljes számának felhasználásával, ha erre korlátozás vonatkozik. Azok a szolgáltatások, amelyek kapcsolatonként nagy memóriaigénnyel rendelkeznek, vagy független szálakban kezelik a kapcsolatot, többnyire hajlamosak a sérülékenység ilyen formájára.

Jellemzők:

- Támadások történhetnek SMTP, HTTP, FTP, Telnet és IMAP protokollon.

- Interaktív és könnyen használható felület a telepítés után.

- SOCK proxykat és SSL kapcsolatokat használ.

7. DDOSIM (Distributed Denial of Service Simulator)

DDOSIM célja a DDoS támadás szimulálása a webhelyen és a hálózaton. Megtámadja a szervert különféle Zombie gazdagépek replikálásával, majd ezek a gazdagépek teljes TCP-kapcsolatot alakítanak ki a szerverrel vagy a hálózattal.

Jellemzők:

-

HTTP DDoS támadások végrehajthatók érvényes kérések használatával.

- A DDoS támadások érvénytelen kérelmekkel is végrehajthatók.

- Linuxon és Windowson működik.

8. Davoset

Davoset webhelyek elleni támadások végrehajtására szolgál más webhelyeken keresztül történő hozzáférés útján. Ezt a módszert mostanában a hackerek rosszindulatú tevékenységre használják az interneten. Ez az eszköz segít a DDoS támadások egyszerű végrehajtásában.

Jellemzők:

- Támogatja a cookie-kat.

- Ingyenes szoftver, amely parancssori felhasználói felületet biztosít a támadások végrehajtásához.

- Támadást hajt végre XML külső entitások használatával.

9. Aranyszem

Aranyszem eszköz támadást hajt végre úgy, hogy HTTP-kérést küld a megcélzott szervernek. A DDoS támadáshoz felhasználja a megcélzott szerveren található összes HTTP/S socketet.

Jellemzők:

- Véletlenszerűvé teszi a GET, POST függvényeket, hogy megkapja a vegyes forgalmat.

- Pythonban írva.

- Könnyen kezelhető.

10. OWASP HTTP POST

Nyissa meg a Web Application Security Project (OWASP) HTTP-bejegyzését segít a webalkalmazások hálózati teljesítményének tesztelésében. Lehetővé teszi, hogy egyetlen DDoS-gépről online állítson össze szolgáltatásmegtagadást.

Jellemzők:

- A felhasználók kiválaszthatják a szerver kapacitását.

- Akár kereskedelmi célokra is ingyenesen használható.

- Lehetővé teszi a felhasználó számára, hogy tesztelje az alkalmazási réteg támadásait.

11. XOIC

Xoic egy olyan eszköz, amely TCP, UDP üzenetek használatával támadást hajt végre kisebb webhelyek ellen. A Xoic által végrehajtott támadások könnyen észlelhetők és blokkolhatók.

Jellemzők:

- Három támadási móddal rendelkezik.

- Nagyon könnyen használható.

- DoS támadásokat hajt végre ICMP, UDP, HTTP vagy TCP üzenetekkel.

12. HOIC (High Orbit Ion Cannon)

Magas pályás ionágyú (HOIC) egy olyan eszköz, amelyet a LOIC helyettesítésére adtak ki. Egyszerre 256 egyidejű támadást tud végrehajtani. A célrendszer feltöltése kéretlen kérésekkel, hogy a jogos kérést ne lehessen feldolgozni.

Jellemzők:

- Teljesen ingyenesen használható.

- Elérhető Windows, Mac és Linux rendszereken.

- Lehetővé teszi a felhasználók számára, hogy alacsony, közepes és magas beállításokkal szabályozzák a támadásokat.

13. Hiénák

Hiénák lehetővé teszi több MITM, DoS és DDoS támadás létrehozását, amelyek egy fürtözhető távoli démonnal és egy interaktív támadási asszisztenssel rendelkeznek.

Jellemzők:

- Rengeteg szolgáltatás, mint például az ARP-Request elárasztás, az ARP-Cache mérgezés, az ICMP-Echo elárasztás stb.

- Intelligens cím- és címprotokoll-észlelés.

- Intelligens helyettesítő karakter alapú véletlenszerűsítés.

14. THC-SSL-DOS

THC-SSL-DOS egy olyan eszköz, amely segít a felhasználónak sikeres támadást végrehajtani a céloldalon az SSL-kapcsolatok kimerítésével és az áldozat szerverének leállításával.

Jellemzők:

- A felhasználók ellenőrizhetik az SSL teljesítményét.

- Kihasználja az SSL biztonságos újraegyeztetési funkcióját is.

- Támogatja a Linuxot, a Windowst és a macOS-t.

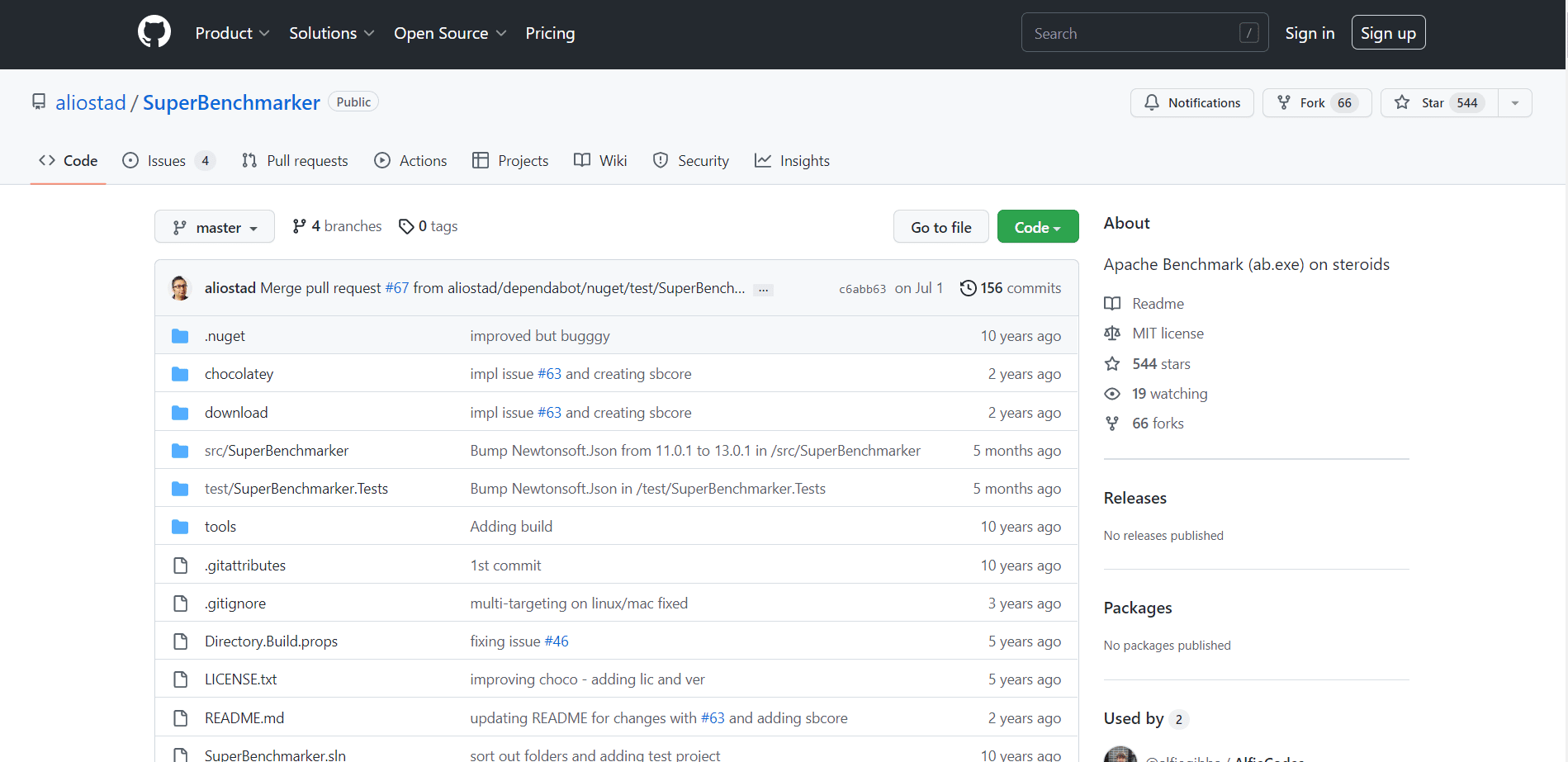

15. Apache Benchmark eszköz

Apache Benchmark eszköz alapvetően a szerverterhelés tesztelésére szolgál számos párhuzamos kérés küldésével. Ezen kívül DDoS támadások végrehajtására is használható.

Jellemzők:

- Bármely HTTP-kiszolgálót képes összehasonlítani.

- Megjeleníti az eredményt a végén.

- Támogatja a Windows-t és a macOS-t.

A legjobb DDoS támadási eszköz a Windows számára

Az összes fent felsorolt eszköz DDoS támadási eszköz ablakok. Néhány másik operációs rendszerben, például Linuxban és macOS-ben is elérhető.

***

A DDoS támadások illegálisak, de vannak módok teljesen legális dolgokra, például saját szerver vagy szolgáltatás blokkolására, amellyel nem akarod felkelteni az interneten élők figyelmét, és reméljük, hogy a legjobb DDoS támadást keresed. az online eszköz valamilyen jó és legális célt szolgál. Remélhetőleg válaszoltunk minden kérdésére a legjobb DDoS eszköz letöltésével kapcsolatban. Adja meg nekünk visszajelzéseit az alábbi megjegyzésekben.