Xbox-Fehlercode 0x87af000d: Ursachen und Lösungsansätze

Die Xbox hat sich dank ihrer vielfältigen Spielfunktionen und des hohen Nutzerkomforts als großer Erfolg in der Technologie- und Spielebranche etabliert. Trotz der zusätzlichen Features, die das Gerät auszeichnen, können einige Fehler die grundlegende Funktionalität beeinträchtigen. Einer der häufigsten Fehler, von denen Nutzer berichten, ist der Fehlercode 0x87af000d. Dieser tritt meistens auf, wenn versucht wird, Spiele oder Apps zu installieren oder zu deinstallieren. Der Fehlercode 0x87af000d unterbricht den normalen Ablauf des Geräts. Es ist jedoch wichtig zu erwähnen, dass dieser Fehler nicht nur bei Installationsprozessen auftreten kann. Im folgenden Text werden verschiedene Methoden zur Behebung dieses Fehlers auf Ihrer Windows-PC und Xbox-Konsole vorgestellt.

Häufige Ursachen für den Xbox-Fehlercode 0x87af000d

Die Hauptauslöser für diesen Fehlercode werden im Folgenden aufgelistet. Wenn der Fehlercode angezeigt wird, können Sie überprüfen, ob eine der aufgeführten Ursachen auf Ihr Gerät zutrifft:

- Deinstallation oder Neuinstallation von Spielen: Der Fehler tritt häufig auf, wenn Sie versuchen, ein Spiel von Ihrer Xbox-Konsole zu entfernen oder neu zu installieren.

- Instabile Internetverbindung: Oftmals ist eine mangelhafte Internetverbindung über Ihren WLAN-Router der Grund für den Fehlercode.

- Störungen innerhalb der Xbox-Konsole: Softwareprobleme oder andere kleine Fehler in der Konsole können diesen Fehlercode auslösen.

- Fehlkonfiguration der Xbox-Konsole: Verändere oder falsch konfigurierte Einstellungen der Xbox können ebenfalls zu diesem Fehlercode führen.

- Probleme mit Xbox-Servern: Probleme mit den Xbox-Servern oder der Netzwerkverbindung können diesen Fehlercode hervorrufen.

Methode 1: Grundlegende Lösungsansätze

Wenn der Xbox-Fehlercode 0x87af000d durch kleinere Störungen oder Fehler in den Geräten oder der Internetverbindung verursacht wird, können Sie die folgenden grundlegenden Methoden zur Fehlerbehebung versuchen.

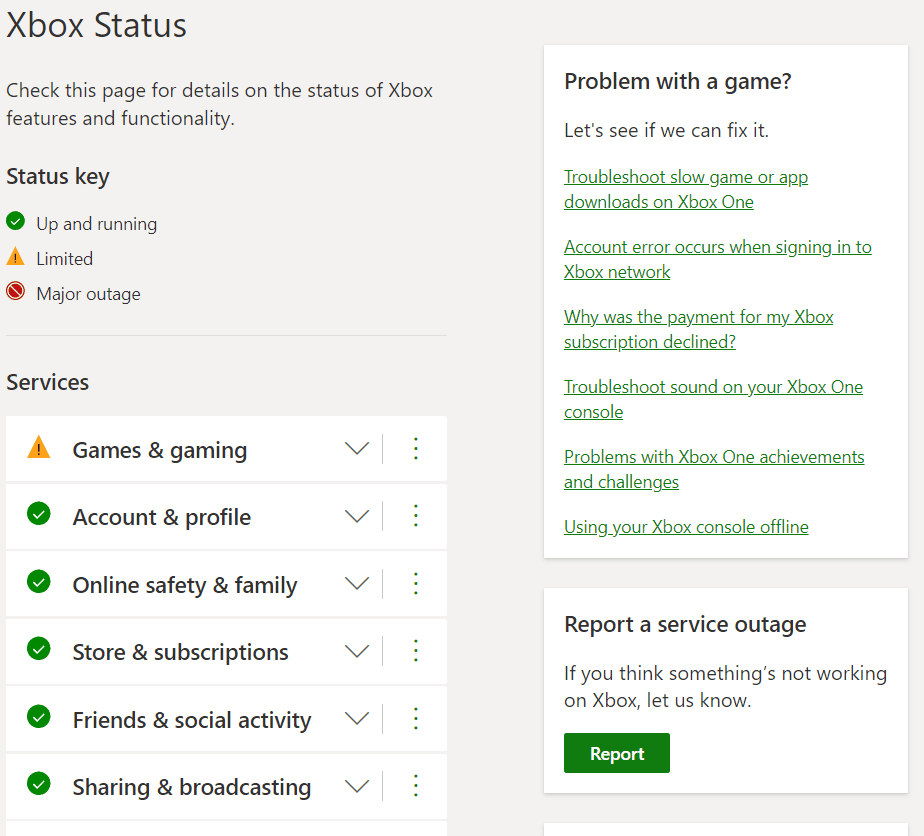

1A. Xbox Live Serverstatus überprüfen

Wenn ein Problem mit den Xbox-Servern vorliegt, kann der Fehlercode 0x87af000d erscheinen. In diesem Fall bleibt Ihnen nur, zu warten, bis die Server wieder funktionsfähig sind. Sie können den aktuellen Status der Xbox-Server auf der offiziellen Website überprüfen, indem Sie den Xbox Live-Status in Ihrem Browser aufrufen.

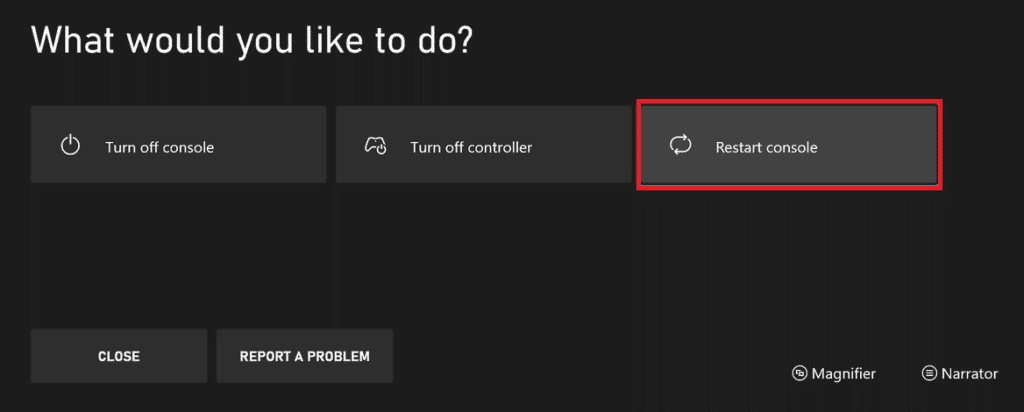

1B. Xbox-Konsole neu starten

Viele Fehlercodes, die auf einer Xbox auftreten, lassen sich durch einen einfachen Neustart der Konsole beheben.

- Drücken Sie die Xbox-Taste auf Ihrem Controller für einige Sekunden, um das Power-Menü zu öffnen.

- Wählen Sie „Konsole neu starten“.

- Bestätigen Sie die Auswahl mit „Neustart“, um den Vorgang zu starten.

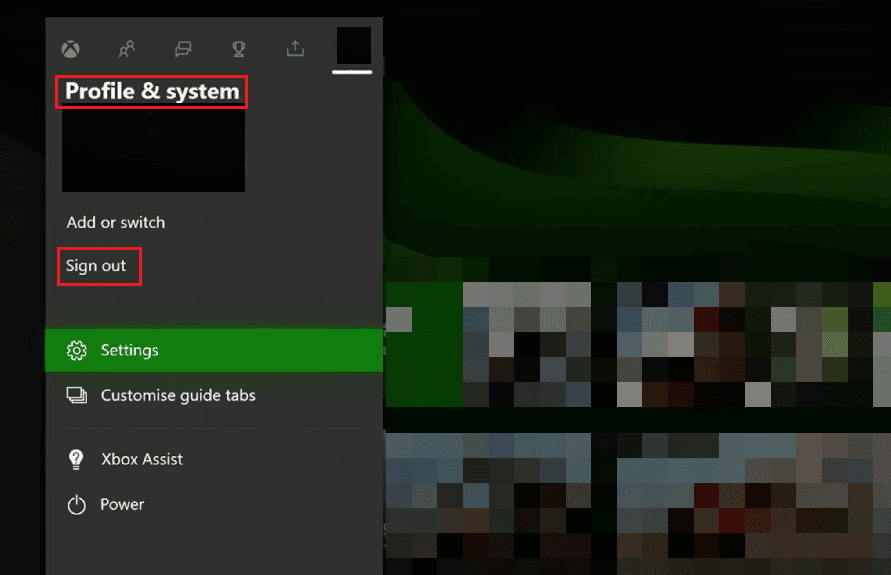

1C. Xbox-Konto erneut anmelden

Manchmal kann das Problem durch die Kontoanmeldung auf Ihrer Konsole verursacht werden. Sie können versuchen, sich von Ihrer Konsole abzumelden, um das Problem zu beheben.

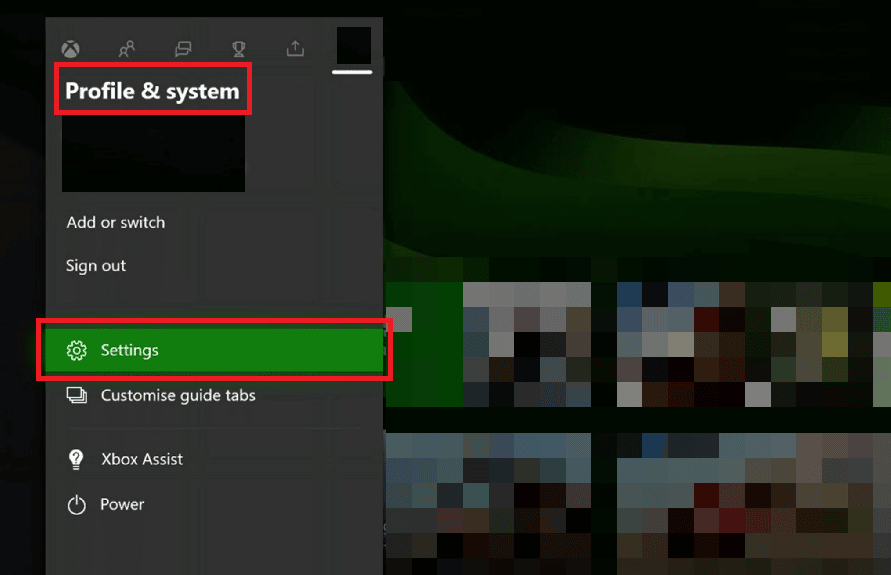

- Gehen Sie zu Ihrem Xbox-Profil und den System-Einstellungen.

- Wählen Sie unter „Allgemein“ die Option „Abmelden“.

- Nachdem Sie sich abgemeldet haben, wählen Sie im Menü „Anmelden“.

- Geben Sie Ihre Anmeldedaten ein, um sich wieder anzumelden.

- Starten Sie anschließend das Spiel erneut.

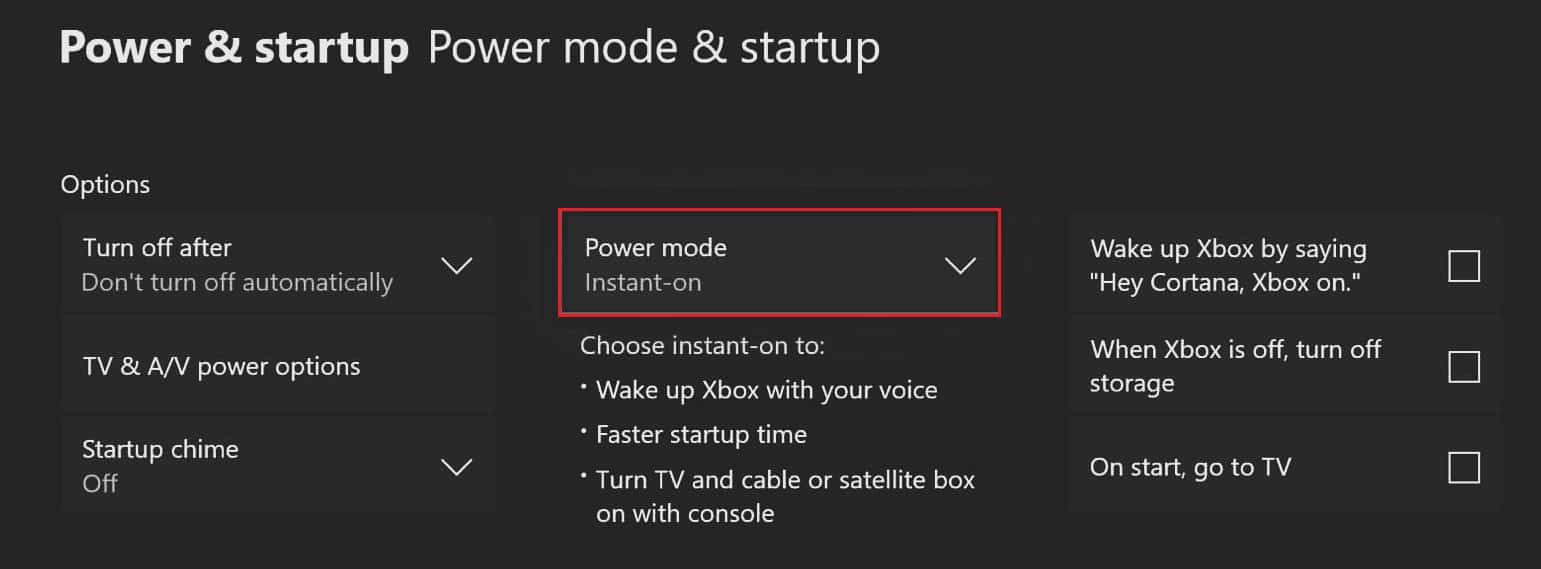

1D. Energiemodus ändern

Sollte das Problem weiterhin bestehen, versuchen Sie, den Energiemodus auf „Instant-On“ umzustellen.

- Drücken Sie die Xbox-Taste auf dem Controller und wählen Sie „Einstellungen“.

- Wählen Sie unter „Allgemein“ die Registerkarte „Energie & Start“.

- Wählen Sie „Energiemodus“ und stellen Sie diesen auf „Instant-On“.

- Starten Sie Ihre Xbox-Konsole anschließend neu.

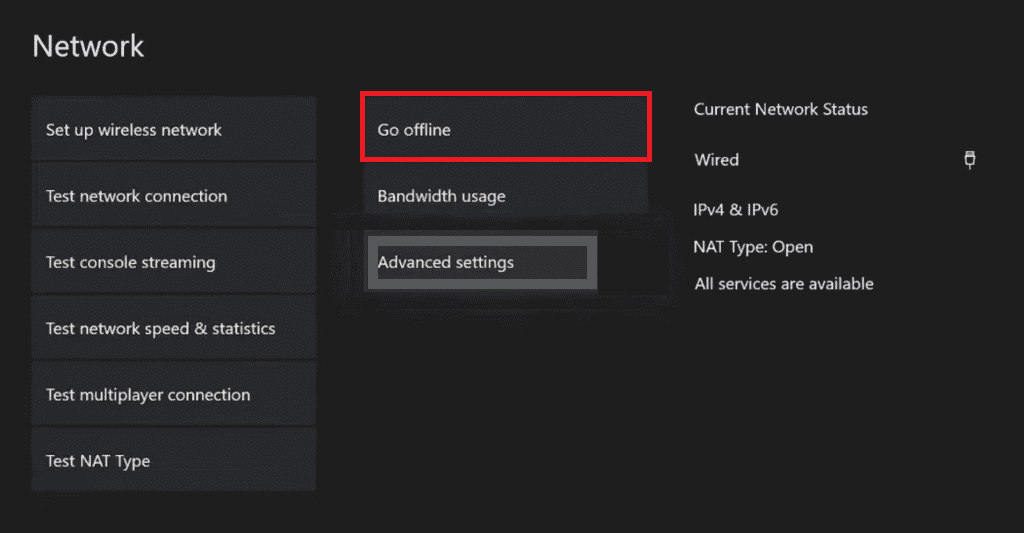

1E. Netzwerk in den Offline-Modus schalten

Eine weitere häufige Fehlerursache liegt in Netzwerkproblemen der Xbox-Konsole. Schalten Sie die Netzwerkverbindung in den Offline-Modus, um das Problem zu beheben.

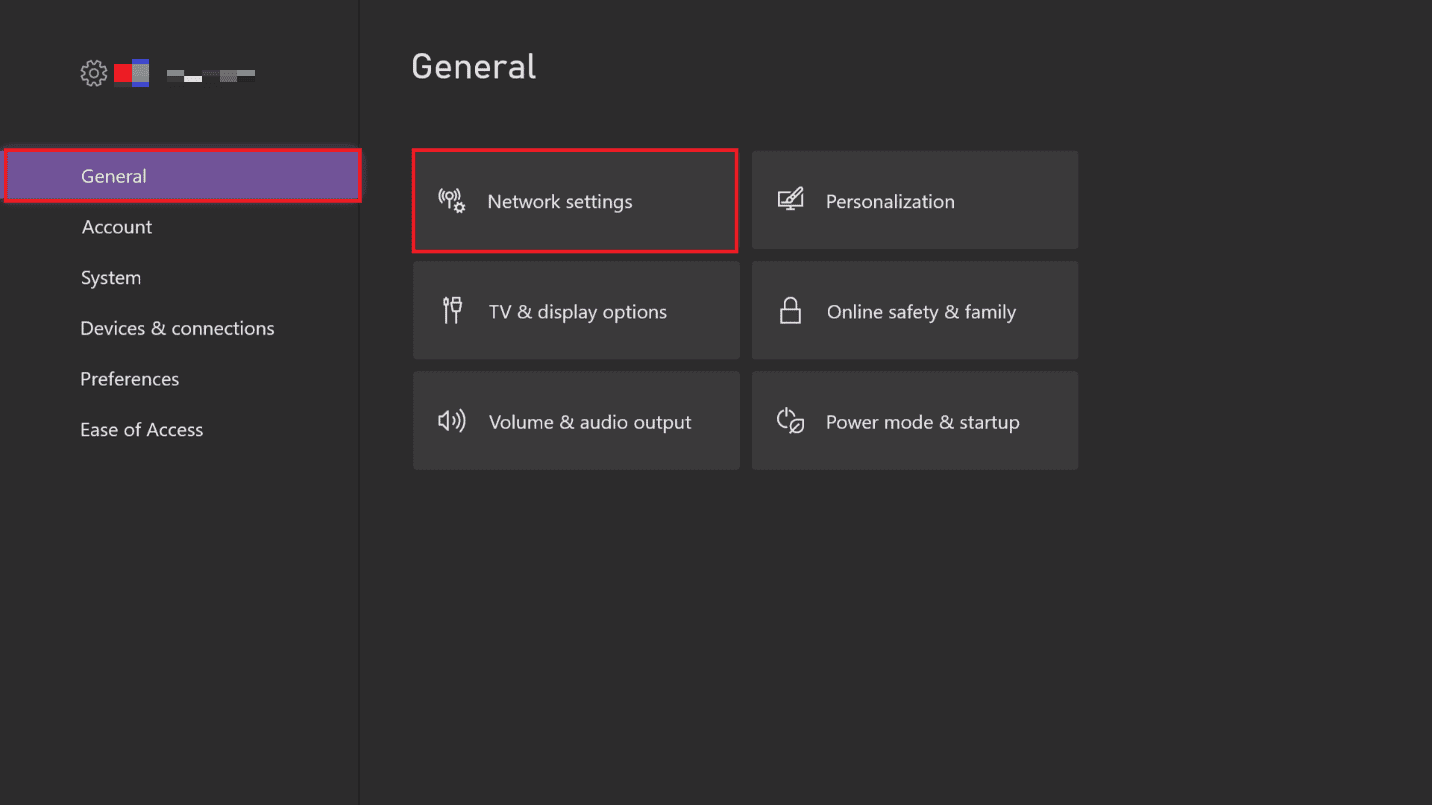

- Öffnen Sie die Xbox-Einstellungen.

- Wählen Sie unter „Allgemein“ die „Netzwerkeinstellungen“.

- Wählen Sie die Option „Offline gehen“, um den Offline-Modus zu aktivieren.

Methode 2: Xbox-Konsole aus- und wieder einschalten

Das Aus- und Wiedereinschalten kann ebenfalls zur Behebung beitragen. Gehen Sie dazu folgendermaßen vor:

- Halten Sie die Xbox-Taste an der Konsole für 10 Sekunden gedrückt.

- Trennen Sie alle Kabel und verbinden Sie sie wieder mit der Xbox.

- Schalten Sie die Konsole durch Drücken der Xbox-Taste wieder ein.

Nach erfolgreichem Neustart erscheint ein grüner Bildschirm.

Hinweis: Sollte der grüne Bildschirm nicht angezeigt werden, wiederholen Sie die oben genannten Schritte.

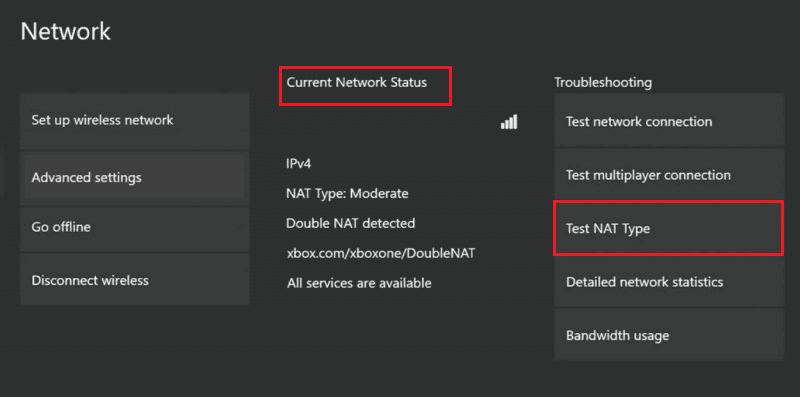

Methode 3: NAT-Typ testen

NAT (Network Address Translation) verbindet lokale Netzwerke miteinander. Fehlerhafte NAT-Einstellungen können den Fehlercode 0x87af000d verursachen. Hier die Vorgehensweise:

- Gehen Sie zu den Xbox-Netzwerkeinstellungen.

- Wählen Sie auf der Seite „Aktueller Netzwerkstatus“ unter „Fehlerbehebung“ die Option „NAT-Typ testen“.

- Wenn der NAT-Typ „Offen“ ist, bestätigen Sie dies mit „Weiter“.

Hinweis 1: Wenn der NAT-Typ „Moderat“ oder „Strikt“ ist, folgen Sie den Anweisungen im Handbuch zur Behebung.

Hinweis 2: Ist der NAT-Typ nicht „Offen“, stellen Sie sicher, dass Ihr Internetanbieter folgende Ports freigeschaltet hat: Port 88 (UDP), Port 3074 (UDP und TCP), Port 53 (UDP und TCP), Port 80 (TCP), Port 500 (UDP), Port 3544 (UDP), Port 4500 (UDP).

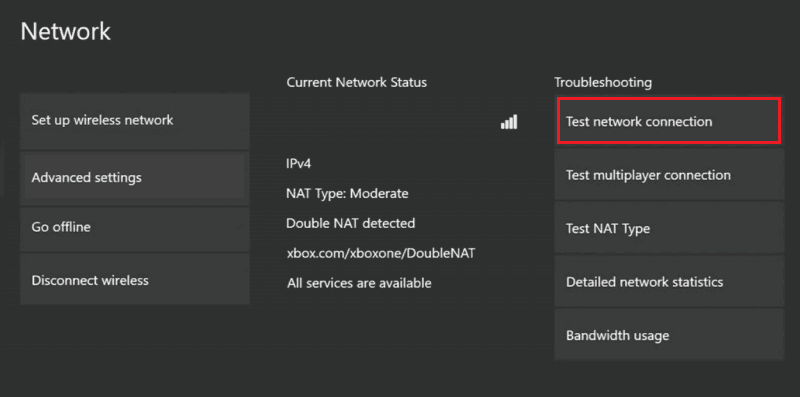

Methode 4: Netzwerkverbindung testen

Probleme mit der Netzwerkverbindung können diesen Fehlercode verursachen. Testen Sie Ihre Verbindung wie folgt:

- Gehen Sie zu den Xbox-Netzwerkeinstellungen.

- Wählen Sie im Abschnitt „Fehlerbehebung“ die Option „Netzwerkverbindung testen“ und warten Sie das Ergebnis ab.

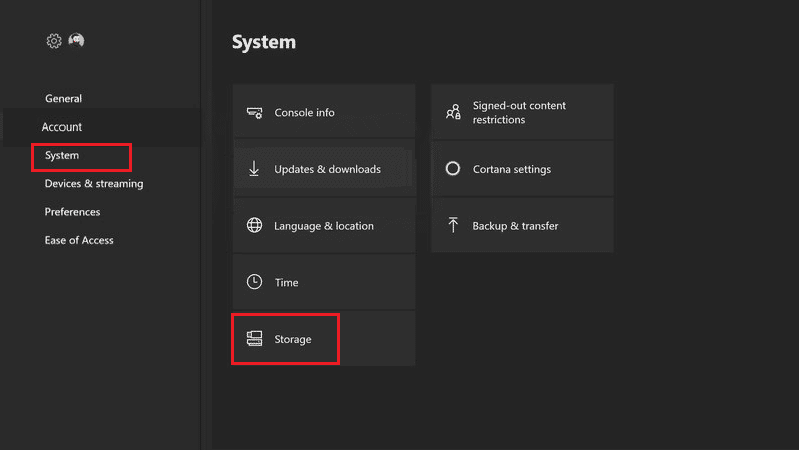

Methode 5: Speicherplatz freigeben

Ist der Speicherplatz der Xbox-Konsole knapp, kann dies ebenfalls den Fehlercode verursachen. Sie können Speicherplatz freigeben, um das Problem zu lösen. Beschädigte Spieldateien können ebenso zu diesem Fehlercode führen. Löschen Sie diese gegebenenfalls.

- Öffnen Sie die Xbox-Einstellungen.

- Gehen Sie im linken Bereich auf „System“ und wählen Sie „Speicher“.

- Wählen Sie den Speicherort aus und drücken Sie die A-Taste auf dem Controller.

- Wählen Sie „Spiele & Apps“ und drücken Sie erneut A.

- Wählen Sie die gelb markierten Spieldateien einzeln aus und drücken Sie A.

- Wählen Sie „Löschen“ und drücken Sie A.

- Bestätigen Sie mit „Ja“, dass Sie die Spieldatei löschen möchten.

Hinweis: Gelb markierte Spieldateien sind beschädigt.

Hinweis: Bei vielen installierten Spielen können Sie versuchen, nicht verwendete Apps zu deinstallieren, um den Fehlercode zu beheben.

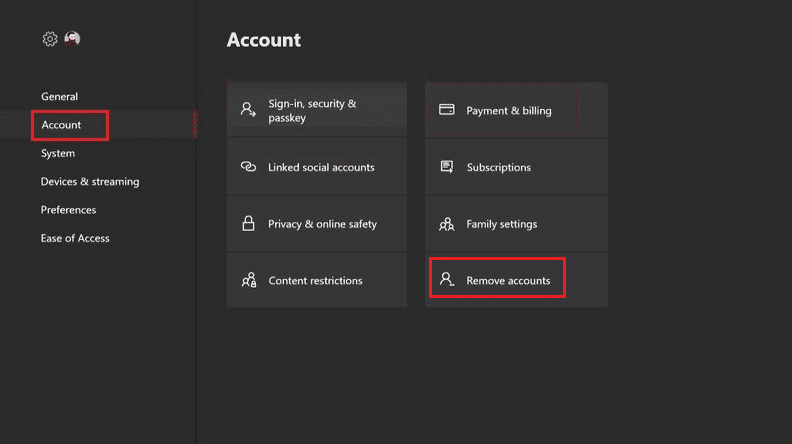

Methode 6: Konto erneut hinzufügen

Das erneute Hinzufügen Ihres Xbox-Kontos kann kleine Störungen im Konto beheben.

Schritt I: Xbox-Konto entfernen

- Gehen Sie zu den Einstellungen.

- Wechseln Sie im linken Bereich zu „Konto“ und wählen Sie „Konten entfernen“.

- Wählen Sie „Entfernen“ für das gewünschte Konto.

- Nach Abschluss, wählen Sie „Schließen“.

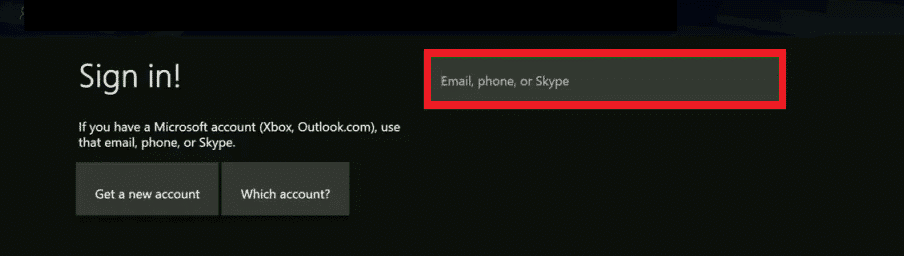

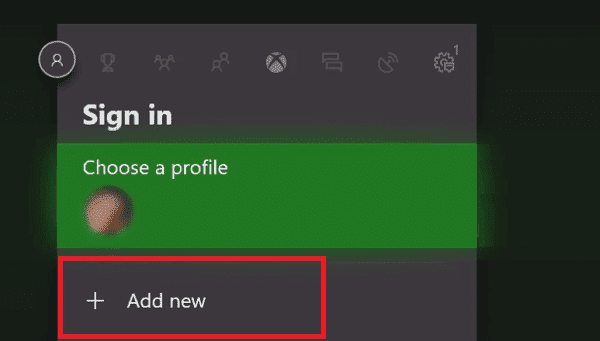

Schritt II: Xbox-Konto erneut hinzufügen

- Drücken Sie die Xbox-Taste auf dem Controller und wählen Sie im Anmeldebereich „Hinzufügen oder wechseln“.

- Wählen Sie „Neu hinzufügen“, um ein Xbox-Konto hinzuzufügen.

- Geben Sie die Anmeldedaten Ihres Microsoft-Kontos ein und bestätigen Sie mit Enter.

- Bestätigen Sie die Microsoft-Servicevereinbarung mit „Akzeptieren“.

- Konfigurieren Sie die Anmelde- und Sicherheitseinstellungen gemäß den Anweisungen.

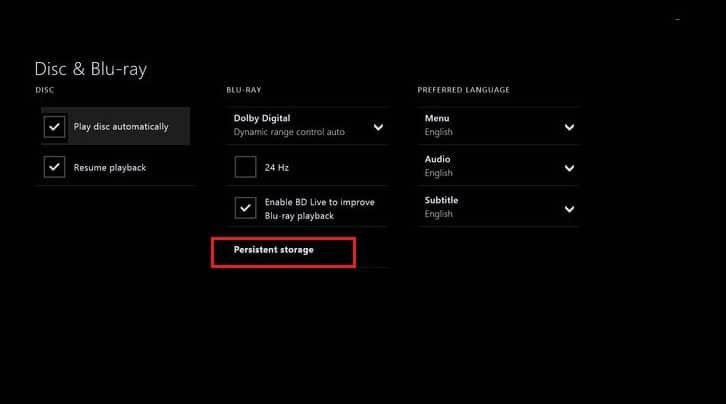

Methode 7: Persistenten Speicher löschen

Beschädigte Daten im persistenten Speicher können ebenfalls Fehler verursachen. Löschen Sie diesen Speicher:

- Öffnen Sie die Xbox-Einstellungen.

- Gehen Sie zu „System“ und wählen Sie „Disc & Blue-ray“.

- Wählen Sie „Persistenter Speicher“.

- Wählen Sie „Persistenten Speicher löschen“ und warten Sie, bis der Vorgang abgeschlossen ist.

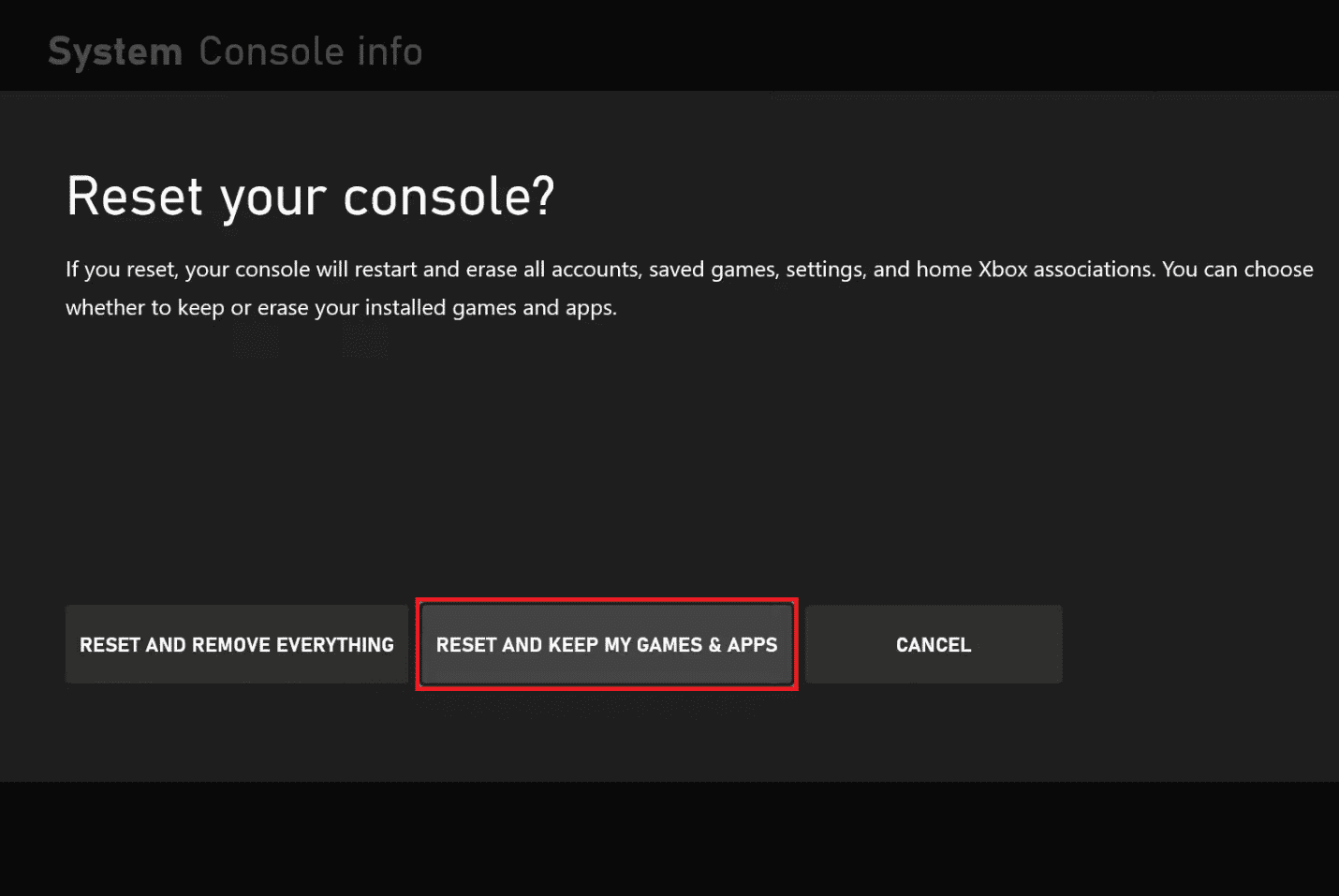

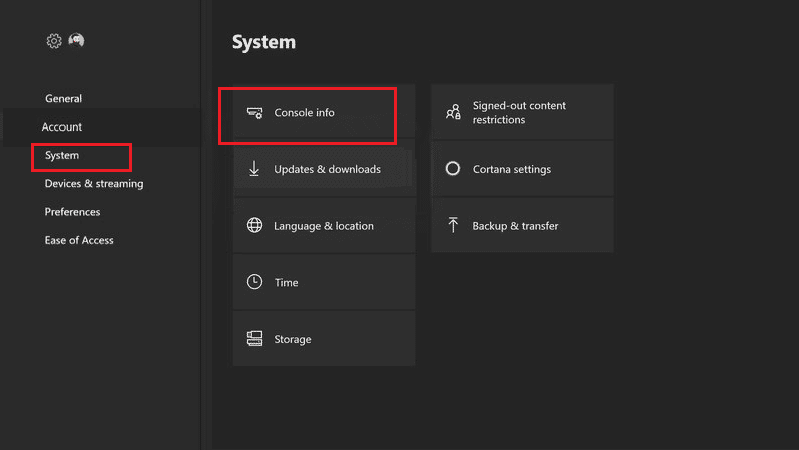

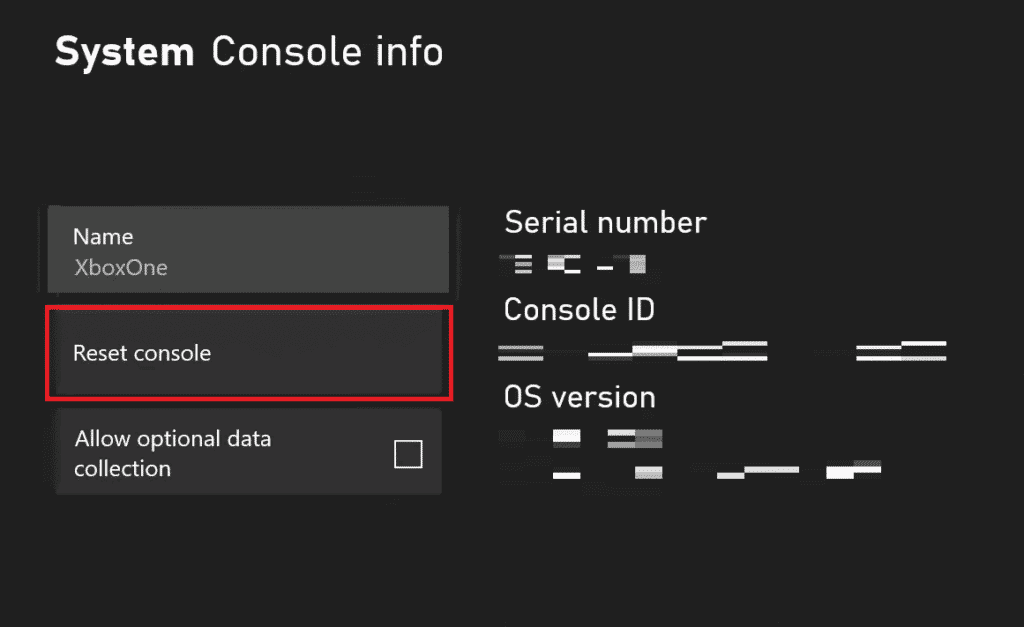

Methode 8: Konsole auf Werkseinstellungen zurücksetzen

Als letzter Ausweg können Sie die Xbox auf die Werkseinstellungen zurücksetzen. Beachten Sie aber, dass dabei Daten wie Benutzeranmeldungen verloren gehen.

- Öffnen Sie die Xbox-Einstellungen.

- Wechseln Sie zu „System“ und wählen Sie „Konsoleninfo“.

- Wählen Sie „Konsole zurücksetzen“.

-

4A. Um die Daten zurückzusetzen und die Spiele und Apps zu behalten, wählen Sie „MEINE SPIELE & APPS ZURÜCKSETZEN UND BEHALTEN“.

4B. Um alle Spiele und Apps zu entfernen, wählen Sie „ALLES ZURÜCKSETZEN UND ENTFERNEN“.

Methode 9: Xbox-Support kontaktieren

Wenn keine der oben genannten Methoden erfolgreich war, könnte ein unbekannter Fehler die Ursache sein. Kontaktieren Sie das offizielle Xbox-Supportteam.

***

Die Ursachen und Lösungsansätze für den Xbox-Fehlercode 0x87af000d wurden in diesem Artikel erläutert. Teilen Sie uns gerne mit, welche der Methoden bei Ihnen erfolgreich war. Sie können uns auch Ihre Anregungen und Fragen im Kommentarbereich hinterlassen.