Die besten Alternativen zu Wireshark für die Netzwerkanalyse

Wireshark, einst bekannt als Ethereal, existiert nun seit zwei Jahrzehnten und hat sich als eines der führenden Werkzeuge zur Netzwerküberwachung etabliert. Für viele Administratoren ist es die erste Wahl, wenn eine detaillierte Paketanalyse erforderlich ist. Trotz seiner Leistungsfähigkeit gibt es eine Vielzahl von Alternativen, die je nach Bedarf und Vorlieben in Betracht gezogen werden können. Diese Auflistung soll helfen, eine informierte Entscheidung zu treffen, insbesondere für Neulinge in diesem Bereich.

Wir beginnen mit einer kurzen Einführung in Wireshark selbst, um die Grundlage für unsere Suche nach Alternativen zu legen. Anschließend erläutern wir, was Paket-Sniffer oder Netzwerkanalysatoren genau sind und wie sie in der Praxis eingesetzt werden. Wir geben eine grundlegende Anleitung, wie man diese Tools effektiv nutzt. Der Fokus liegt auf der Bewertung verschiedener Produkte, die als Wireshark-Alternativen dienen können.

Was ist Wireshark?

Vor der Einführung von Wireshark war „Sniffer“ das führende Produkt auf dem Markt. Obwohl es ausgezeichnet war, litt es unter seinem hohen Preis, der in den späten 90er Jahren bei etwa 1500 US-Dollar lag. Dies veranlasste Gerald Combs, einen Absolventen der UMKC, Ethereal als kostenlosen Open-Source-Paket-Sniffer zu entwickeln. Gerald Combs ist bis heute der Hauptverantwortliche für die Weiterentwicklung von Wireshark.

Heutzutage ist Wireshark der Standard für Paket-Sniffer. Es erfasst den gesamten Datenverkehr an den überwachten Schnittstellen und bietet leistungsstarke Analysefunktionen. Viele Benutzer setzen auf andere Erfassungstools, nutzen aber Wireshark zur Analyse, was seine Bedeutung unterstreicht. Wireshark ermöglicht es, durch Filterung genau die benötigten Daten zu isolieren.

Was sind Netzwerkanalyse-Tools?

Obwohl es Diskussionen darüber gibt, ob „Paket-Sniffer“ und „Netzwerkanalysator“ unterschiedliche Konzepte sind, behandeln wir sie hier als Synonyme. Sie erfassen Datenpakete, filtern diese bei Bedarf und führen Analysen durch. Der wesentliche Unterschied zwischen den Tools liegt oft in der Art der Datenanalyse.

Die meisten Paket-Sniffer nutzen externe Module wie libpcap unter Unix/Linux und Winpcap unter Windows für die Paketerfassung. Diese werden oft automatisch mit dem Sniffer installiert.

Es ist wichtig zu verstehen, dass Paket-Sniffer Werkzeuge sind, die der Anwender beherrschen muss. Sie erfassen Daten, aber die Interpretation und Nutzung der Informationen liegt in der Verantwortung des Benutzers. Die effiziente Nutzung von Paket-Sniffern erfordert Erfahrung und Wissen.

Einsatz eines Paket-Sniffers

Ein Paket-Sniffer erfasst und analysiert Netzwerkverkehr, um Probleme zu diagnostizieren. Zuerst muss sichergestellt werden, dass der erfasste Verkehr relevant ist. Bei einer langsamen Anwendung wäre der beste Ansatz, den Verkehr am Server zu überwachen. Wenn der Server zügig antwortet, könnte das Problem irgendwo zwischen Client und Server liegen, was eine schrittweise Untersuchung mit dem Sniffer erfordert.

Eine gängige Methode zur Erfassung von Paketen ist die Portspiegelung auf Netzwerk-Switches. Dabei wird der Verkehr eines Ports auf einen anderen repliziert, an den der Paket-Sniffer angeschlossen ist. So kann der Datenverkehr des Servers analysiert werden, ohne den laufenden Betrieb zu stören.

Die besten Wireshark Alternativen

Nachdem wir nun die Grundlagen zu Wireshark und ähnlichen Werkzeugen verstanden haben, betrachten wir die besten Alternativen:

1. SolarWinds Deep Packet Inspection and Analysis Tool (KOSTENLOSE TESTVERSION)

SolarWinds, bekannt für hochwertige Netzwerkmanagement-Tools, bietet das Deep Packet Inspection and Analysis Tool als Teil des Network Performance Monitors (NPM) an. Dieses Tool analysiert den Datenverkehr, identifiziert Ursachen von Latenzen und bewertet die Leistung von über 1200 Anwendungen. Anders als ein traditioneller Paket-Sniffer verwendet es Deep-Packet-Inspection-Techniken zur detaillierten Analyse.

Das Tool klassifiziert den Netzwerkverkehr nach Kategorien und Risikostufen, was die Identifizierung und Kontrolle von unerwünschtem Datenverkehr erleichtert. Der SolarWinds Network Performance Monitor, der dieses Tool beinhaltet, bietet eine umfassende Netzwerküberwachungslösung. Preislich beginnt die Software bei 2.955 US-Dollar für bis zu 100 überwachte Elemente. Eine kostenlose Testversion steht zur Verfügung.

2. tcpdump

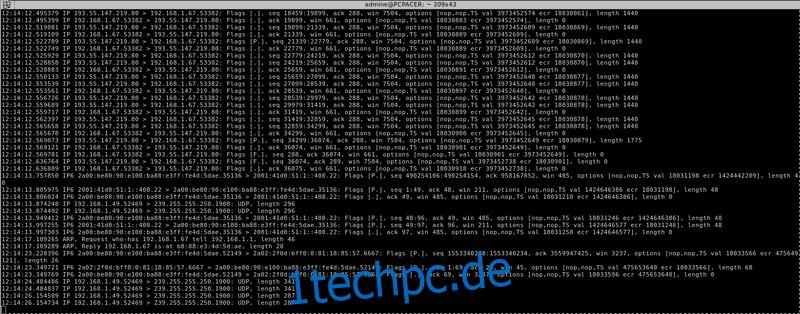

tcpdump ist ein Klassiker unter den Paket-Sniffern, der seit 1987 existiert. Es erfasst den gesamten Netzwerkverkehr auf der angegebenen Schnittstelle und gibt ihn auf dem Bildschirm aus. Die Ausgabe kann in einer Datei für die spätere Analyse gespeichert werden. Seine Stärke liegt in der Fähigkeit, Filter anzuwenden und/oder die Ausgabe an das *nix-Befehlszeilenprogramm grep weiterzuleiten. Dies ermöglicht eine detaillierte Eingrenzung des benötigten Datenverkehrs.

3. Windump

Windump ist eine Portierung von tcpdump für Windows, mit ähnlichen Funktionen. Es handelt sich um ein reines Befehlszeilentool, das wie tcpdump arbeitet. Die Befehlszeilenoptionen sind fast identisch, wobei Windump Winpcap für die Paketerfassung nutzt. Die Ausgabe kann in einer Datei gespeichert werden, allerdings ist das Filterpotenzial durch das Fehlen von grep auf Windows eingeschränkt. Windump ist ein portables Tool, das ohne Installation genutzt werden kann, jedoch muss Winpcap separat installiert werden.

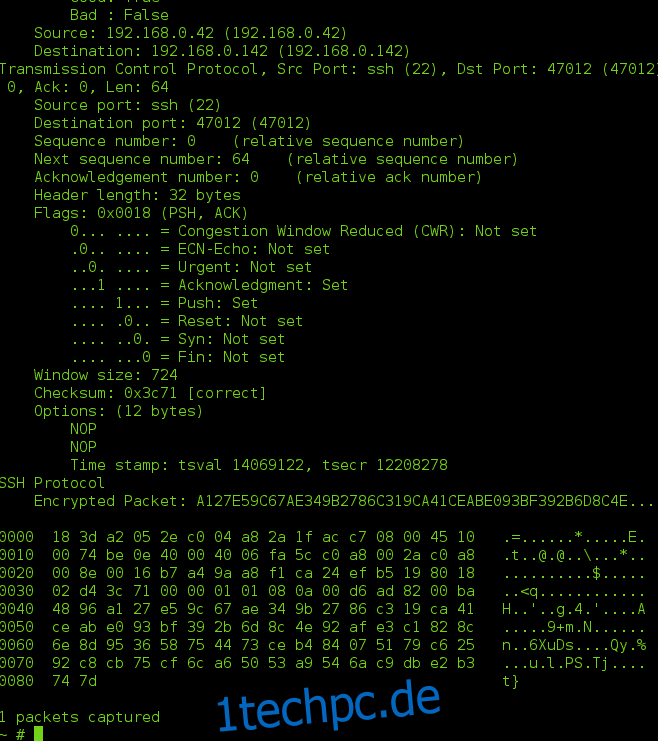

4. Tshark

Tshark ist die Befehlszeilenversion von Wireshark und stammt vom selben Entwickler. Es ist ähnlich wie tcpdump aufgebaut, bietet jedoch die gleichen Analysefunktionen und Filteroptionen wie Wireshark. Tshark ist besonders nützlich, wenn eine schnelle Paketerfassung direkt auf einem Server erforderlich ist. Durch seine ressourcenschonende Auslegung ist es in solchen Umgebungen oft vorteilhafter als eine GUI-Anwendung.

5. Network Miner

Network Miner ist ein forensisches Tool zur Rekonstruktion von TCP-Streams und der Analyse des Netzwerkverkehrs. Es kann offline mit Capture-Dateien arbeiten, was eine flexible Analyse ermöglicht. Trotzdem, dass die Software nur unter Windows lauft ist die Flexibilität der offline Analyse ein großer Vorteil.

Network Miner ist in einer kostenlosen Version verfügbar, für erweiterte Funktionen wie Geolokalisierung und VoIP-Analyse ist jedoch eine Professional-Lizenz für 900 US-Dollar erforderlich.

6. Fiddler

Fiddler fokussiert sich auf die Analyse von HTTP-Verkehr. Es ist zwar kein typischer Paket-Sniffer, aber es ist ideal für die Analyse webbasierter Anwendungen. Fiddler „versteht“ HTTP-Verkehr, einschließlich Cookies und Zertifikate, und ermöglicht eine detaillierte Analyse von HTTP-basierten Anwendungen. Es ist kostenlos, primär für Windows verfügbar, mit Beta-Versionen für OS X und Linux.